La santé du patient ou la sécurité de ses données : faut-il vraiment choisir ?

Le patient, au cœur du système d’information

Il est coutume de dire que l’informatique est au service du métier. Dans le secteur de la santé, le paradigme varie sensiblement : l’informatique est plutôt au service du patient et de sa santé.

La différence n’est pas anodine, et tend à conditionner la stratégie déployée pour la conception et la sécurisation des systèmes d’information de santé (SIS), dont le centre gravitationnel est le patient et ses données. Les données de santé étant qualifiées par la loi informatique et libertés de 1978, de « sensibles », le cadre sécuritaire des SIS a donc longtemps largement privilégié la garantie de la confidentialité de ces données, la sauvegarde de la vie privée du patient étant primordiale.

Les pouvoirs publics ont été particulièrement attentifs à considérer tous les risques inhérents aux bouleversements numériques initiés avec les grands chantiers de modernisation du système national de santé. L’amélioration du suivi du patient (Dossier Médical Personnel, messagerie sécurisée de santé, télé-services de l'Assurance Maladie), ou encore du développement de solutions de travail collaboratif pour les professionnels de santé et l’innovation de dispositifs médicaux connectés ne sont que quelques exemples. Que ce soit donc dans la loi de modernisation du système de santé ou dans la politique générale de sécurité des systèmes d’information de santé, on constate que les besoins d’intégrité et de disponibilité des SIS ont été remis en bonne place des préoccupations de sécurité.

La santé, un secteur exposé

Malgré la prise de conscience, le niveau de risques est élevé et le degré de maturité sécuritaire des professionnels de la santé apparaît encore insuffisant. Les SIS couvrent aussi bien le secteur de la santé que celui de la protection sociale. L’ensemble des ressources concourant au suivi médical et à la pratique de la médecine constitue un SIS (gestion des plannings, gestion de la facturation, relevés d’activité médicales, dossier médical informatisé, dispositifs médicaux, télémédecine …). Si certaines doivent concourir à sauvegarder le secret médical, d’autres participent davantage à la préservation de la sécurité physique du patient.

Philippe Loudenot, FSSI pour les ministères chargés des affaires sociales, a recensé un millier d'incidents informatiques dans les hôpitaux, cliniques, et autres structures de santé en 2015. Ont également récemment été recensées des tentatives de ransomwares. À titre d’exemple, aux USA, le hack de Primera Blue Cross, en 2015, a entraîné la fuite de données de plus de 11 millions d’utilisateurs. D’autres menaces avérées, pèsent sur des dispositifs connectés comme les pacemakers ou les pompes à insuline.

A côté de cela, une étude réalisée par Cisco montre que la sécurité des organismes de santé pèche par plusieurs aspects :

- Une majorité de RSSI dans le milieu de la santé déclarent avoir confiance en leur système

- Alors qu’il apparaît un sous-dimensionnement d’équipements sécuritaires notamment sur le volet de la prévention

- Une tendance à réagir promptement suite à une faille de sécurité en renforçant les mesures de défense et de réaction, plutôt que de prévenir en amont les failles en installant des outils de prévention et de détection

L’étude révèle d’ailleurs que les entreprises de santé sont moins susceptibles de recourir à des audits de vulnérabilités ou à des solutions de détection et de prévention comme les sondes de prévention d’intrusion (39%), que dans d'autres industries (49%).

Par ailleurs, les justifications avancées par les responsables sécurité semblent à certains égards étonnants. En effet, l’étude rapporte qu’ils estiment que certaines solutions de sécurité pourraient retarder ou bloquer l'accès des patients aux soins. À titre d’illustration, il n’est pour eux pas envisageable d’intégrer des solutions d’antivirus ou d’antimalwares sur les systèmes d’information de radiologie, car les contrôles pourraient bloquer les fichiers d’imagerie déjà très lourds. De même, qu’il n’est pas acceptable de permettre un scan de vulnérabilités sur des appareils chirurgicaux, au cours d’une opération avec le risque qu’ils soient déconnectés.

La lecture de ces données et explications pourrait donc laisser penser que les professionnels de la santé estiment, pour une large part, que la sécurité informatique peut venir contrarier la sécurité physique du patient et donc mettre en danger sa santé.

L’impératif de sécurité physique du patient, avec le besoin de renforcer les défenses des systèmes de santé sont-ils alors compatibles ?

Si les contraintes des SIS ne cessent de créer des passerelles vers l’extérieur (communication fluidifiée entre professionnels de santé, communication avec les administrations comme l’assurance maladie, développement de la télémédecine et des objets connectés, facilitation de l’accès des patients à leurs informations de santé) qui ne facilitent pas l’équation sécuritaire, les professionnels de la santé ne doivent pas pour autant négliger l’état de la menace dans lequel ils évoluent, en ce qu’il touche de plus en plus près le patient.

Pour anticiper et mieux appréhender ces nouveaux défis et plus important que tout, maintenir la confiance des patients, trois grands chantiers sont à mener :

- Dans une logique de prévention :

- Anticiper en ayant une gestion des risques formalisée et régulière

- Analyser en profondeur la menace, avec un contrôle efficace du trafic

- Cloisonner la gestion administrative du suivi médical

- Procéder à des segmentations de réseau pour aboutir à une défense en profondeur et non plus seulement périmétrique, pour empêcher les attaquants potentiels d’accéder à tout le SIS

- Avoir une gestion des identités et des accès appropriés, des personnels et de l’ensemble des ressources informatiques.

- Privilégier une approche « Security By Design » chez les développeurs et fabricants de matériels de santé connectés

- Investir dans des outils efficaces d’identification des indicateurs de compromission et des signaux faibles pour être capable de détecter l’attaque inévitable

- Dans une logique de défense :

- Surveiller les fichiers malveillants et comprendre l’étendue de l’attaque

- Placer en quarantaine les malwares, corriger et mettre en place des protections adaptées sur l’ensemble du réseau

- Détecter les menaces en temps réel et optimiser les temps de remédiation

- Remédier à l’attaque en maitrisant les coûts et les procédures

- Procéder à des audits externes et internes pour évaluer les défenses.

Le défi concernant les bonnes pratiques de la sécurité est plus qu’actuel puisque la loi de programmation militaire touche directement le secteur de la santé et qu’il a été annoncé que c’est le secteur de la santé qui ouvrira le bal des arrêtés sectoriels définissant les règles de sécurité. Certains fournisseurs de prestations et de médicaments en cas de crises majeures et certains établissements de santé sont en effet Opérateurs d’Importance Vitale.

Par Christophe Jolly, Directeur Sécurité Cisco France

Par Christophe Jolly, Directeur Sécurité Cisco France

Avez-vous apprécié ce contenu ?

A lire également.

Interopérabilité opérationnelle : un marché en plein essor

14 avril 2026 - 08:53,

Actualité

- Rédaction, DSIHAprès une année 2025 marquée par la reprise du circuit de distribution de l’EAI Infor Cloverleaf dans le secteur de la santé, Health-Comm France aborde 2026 avec une ambition claire : consolider sa place dans un marché où l’interopérabilité, la sécurisation des flux, la structuration des données et ...

Lancement d’un appel à projets Achats innovants

14 avril 2026 - 08:34,

Actualité

- Damien, DuboisLe 10 avril, le ministère de la Santé a annoncé le lancement d’un appel à projets pour accélérer l'adoption d’innovations matures dans les établissements de santé via la commande publique en partenariat entre l’AIS, l’ANAP et la DGOS.

WMS hospitalier : pourquoi Softway Medical a décidé de le construire lui-même.

13 avril 2026 - 09:56,

Communiqué

- Softway Medical"En prenant à notre charge l'intégralité de l'investissement R&D, nous investissons sans faire porter le risque aux établissements." Sherley Brothier, CPTO Softway Medical

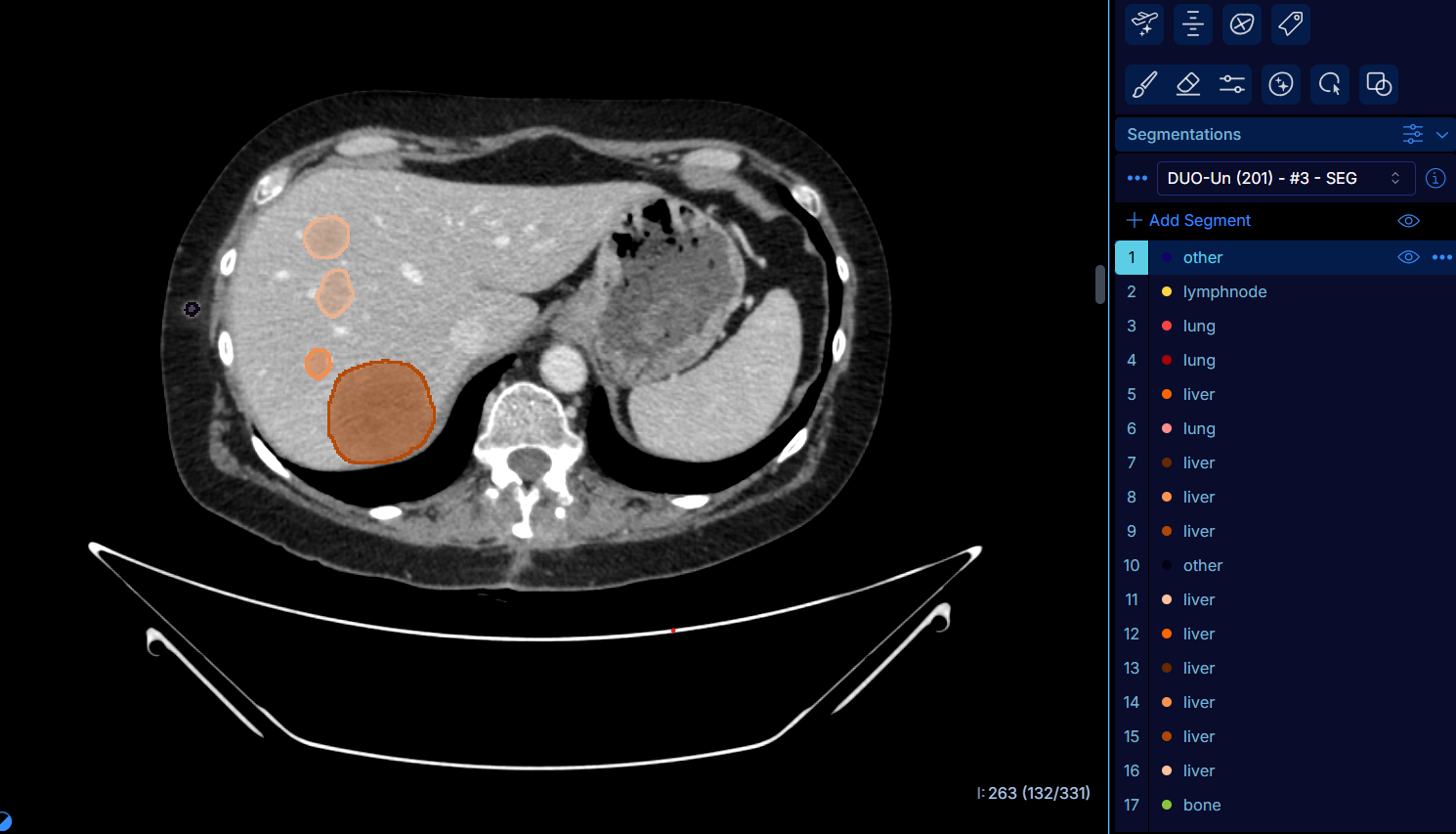

Un nouvel outil d’IA au service d’une détection optimale du cancer par imagerie

07 avril 2026 - 10:45,

Communiqué

- Gustave Roussy,Gustave Roussy, dans le cadre d’un consortium réunissant Guerbet, Intrasense et le CHU d’Angers, a participé au développement d’un outil d’intelligence artificielle capable d’identifier automatiquement, à partir d’un scanner thoraco-abdomino-pelvien, les lésions cancéreuses présentes dans cette zone...