Publicité en cours de chargement...

On ne nous dit pas tout !

Mauvaises pratiques, collecte d’informations sans consentement, laissées volontairement, éventuels accords avec des états… Sans vouloir jouer les « complotistes », il ne faut pas non plus être trop Candide.

Dans le domaine de la sécurité des systèmes d’information, nombreux sont les éditeurs qui tentent au maximum de mettre la poussière sous le tapis.

#FERMEZLESVOLETSDEVOSWINDOWS

Microsoft n’est pas le dernier dans ce domaine, tout le monde se souvient de la propagation massive du rançongiciel Wannacry, exploitant la vulnérabilité MS17-010 sur le protocole SMB V1 de Windows corrigée en mars et pour laquelle Microsoft a sorti en urgence de ses tiroirs des mises à jour de sécurité pour plusieurs systèmes qui n’étaient plus supportés depuis plusieurs années, dont Windows XP et 2003 Server.

Avec les publications qui « vont bon train » en ce moment, par le (ou les) mystérieux , d’outils d’espionnage de la NSA exploitant de nombreuses vulnérabilités logiciels. Le géant américain a publié dans son dernier « patch Tuesday » des rustines pour par moins de 96 vulnérabilités dont 3 qui étaient exploitées par la NSA.

Après EternalBlue (MS17-010), je suppose que Microsoft a jugé ses 3 « exploits » (EsteemAudit qui cible RDP, ExplodingCan visant IIS 6.0 et EnglishmanDentist qui s’infiltre dans Exchange) et certaines autres vulnérabilités assez importants pour publier là encore des mises à jour pour XP et 2003…

Vous pouvez retrouver les détails ces différents patchs dans .

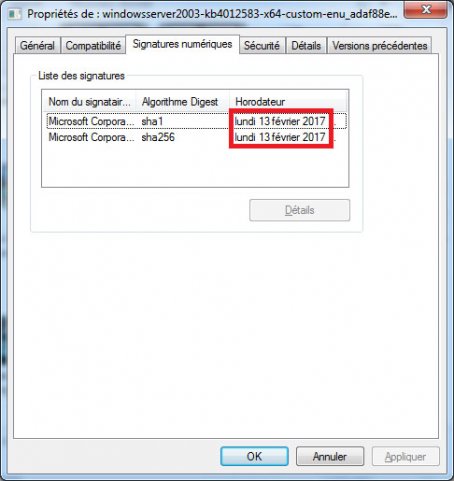

Si on regarde de plus près, comme pour les patchs sortis en urgence lors de la vague « Wannacry », certains patchs que l’on vient tout juste de nous servir, sont en fait sortis du four au mois de février dernier.

Le grand chef Microsoft va-t-il continuer longtemps à conserver dans son garde-manger des patchs pour les « exploits » qui ne sont pas encore annoncés publiquement et nous les servir au fur et à mesure que les vulnérabilités vont être annoncées publiquement ?

Ces « patchs » servis sur un plateau, nous n’avons plus qu’à aller les picorer pour colmater les fuites sur nos vieux serveurs. Je pense vraiment que si un éditeur comme Microsoft a pris la peine de publier une nouvelle fois des patchs pour XP et 2003, c’est que ça ne sent vraiment pas très bon…

Nous apprendrons sans doute l’année prochaine que ces vulnérabilités sont déjà exploitées depuis un bon moment par d’autres personnes que les membres de la NSA…

Les nombreux dispositifs médicaux s’appuyant sur Windows XP seront-ils eux aussi patchés ? C’est moins sûr… Le niveau de criticité de ces appareils ne fait qu’accroitre.

#LACNILSANCTIONNEDANSLASANTÉ

Dans le secteur de la santé, on ne nous dit pas toujours tout non plus, et le secret médical, n’est pas toujours un argument recevable. Un cabinet dentaire a reçu de la CNIL, une sanction pécuniaire de 10 000€ pour non-respect du droit d’accès et non coopération avec la CNIL. Le cabinet a tout simplement refusé à un patient, l’accès à son dossier. Après réception d’une plainte en novembre 2015 et une mise en demeure pour laquelle elle n’a reçu aucune réponse, la CNIL a décidée de sanctionner le responsable du traitement. Dans un sur le sujet, la Commission rappelle les obligations des professionnels de santé. Elle en a par ailleurs profité pour publier une .

#LASANTÉ1ERSECTEURATTAQUÉ

Selon un , la santé arriverait en tête des secteurs les plus ciblés par les attaques cyber sur le premier trimestre 2017, avec 164 menaces constatés pour 1000 périphériques, comme le souligne l’éditeur de cette plateforme de détection automatisée des menaces dans son .

#NOUVELLEGLISSADESURLABANQUISE

Après une au début du mois, le pingouin est victime d’une nouvelle glissade. La société Qualys a annoncée le 19 juin, une nouvelle vulnérabilité baptisée ()affectant Linux, OpenBSD, NetBSD, FreeBSD et Solaris. Les chercheurs ont trouvé sept façons d’exploiter cette faille avant d’aider les différents éditeurs à la corriger.

Là encore la bonne pratique est évidemment de patcher rapidement. Mais combien d’objets connectés, de matériels « réseau » ou de dispositifs médicaux avec une distribution embarquée ne verront jamais de correctifs de sécurité ?

Au boulot, il y a des mises à jour qui nous attendent !

Avez-vous apprécié ce contenu ?

A lire également.

Cloud souverain : le décret SREN durcit le cadre pour les données sensibles du secteur public

27 avril 2026 - 09:16,

Actualité

- Rédaction, DSIHLe décret d’application de l’article 31 de la loi visant à sécuriser et réguler l’espace numérique vient enfin préciser les conditions d’hébergement des données sensibles dans le cloud. Pour les établissements de santé, les administrations et les opérateurs publics, le texte marque une nouvelle étap...

Le DLP, ou l’archétype du techno-solutionnisme béat

20 avril 2026 - 10:27,

Tribune

-On n’est pas exactement dans un matraquage publicitaire de haute intensité, mais cela revient tout de même assez régulièrement, comme la grippe de saison ou les allergies aux plastiques des tongs d’été. En tout cas, régulièrement, il se trouve un commercial lambda pour nous ressortir une offre préte...

L’IA, fossoyeur de l’IT ? Pas si simple, et certainement pas tout de suite

07 avril 2026 - 07:40,

Tribune

-Dans la première moitié du XIXe siècle, les usines textiles, qui avaient déployé massivement des métiers à tisser mécaniques, utilisaient les ouvriers pour contrôler le tissu sortant de la chaîne de production : absence de fil cassé, etc. Un ouvrier pouvait piloter 2 machines en même temps, et à un ...

Du séjour au domicile : le SMS comme brique du système d’information hospitalier

07 avril 2026 - 07:30,

Actualité

- Pierre Derrouch, DSIHLa réduction continue des durées de séjour hospitalier déplace une part du risque clinique vers le domicile. En chirurgie ambulatoire, les réhospitalisations entre un à trois jours après l’intervention figurent parmi les indicateurs de sécurité suivis par la Haute Autorité de Santé dans le cadre des...