Vous êtes dans : Accueil > code >

Code466 documents taggés

Téléservice Vaccin Covid – confiance et sécurité des données

07 septembre 2021 | Cédric Cartau | TribuneDes soignants ont reçu une mise en garde pour avoir consulté le dossier d’Emmanuel Macron[1]. Sans motif médical valable a regard du Code de la Santé Publique (prise en charge entre autres), il apparaît qu’une trentaine de personnes (médecins, pharmaciens, infirmiers) ont consulté le dossier vaccinal d’Emmanuel Macron sur la plateforme Vaccin Covid.

Déjà plus de 200 inscrits au Webinaire de rentrée de DSIH le jeudi 9 septembre, qui portera sur l’Espace Numérique de Santé et ses projets pilotes en Occitanie

06 septembre 2021 | DSIH | ActualitésEntre l’intervention de cadrage de Dominique PON sur les enjeux, les objectifs et le calendrier de MaSanté 2022 et Mon Espace Santé, et celle de Patrick MALLEA, DG NEHS DIGITAL, sur les solutions industrielles développées par son groupe dans le cadre de l’ENS et du Ségur de la Santé, le CHU de Toulouse présentera MAX Anesthésie, un chatbot intelligent destiné à fluidifier les consultations dans les services de soins.

Pegasus, fin et début d’une époque

06 septembre 2021 | Cédric Cartau | TribuneIl s’agit, très clairement, de l’affaire d’espionnage de l’année : on n’en a pas souvent à se mettre sous la dent de cette ampleur, autant profiter du spectacle.

Réagir face à la fraude au pass sanitaire

31 août 2021 | DSIH | ActualitésLes fraudes au pass sanitaire se multiplient. L’ANS et l’Assurance maladie accompagnent les professionnels de santé pour s’en prémunir et leur permettre de continuer à vacciner en toute sécurité.

Exigences techniques des certificats numériques de vaccination

31 août 2021 | DSIH | ActualitésLe 27 août 2021, l’Organisation mondiale de la santé a publié un document d’orientation à l’attention des pays et des partenaires chargés de la mise en œuvre des exigences techniques concernant la délivrance des certificats numériques pour la vaccination contre le Covid-19.

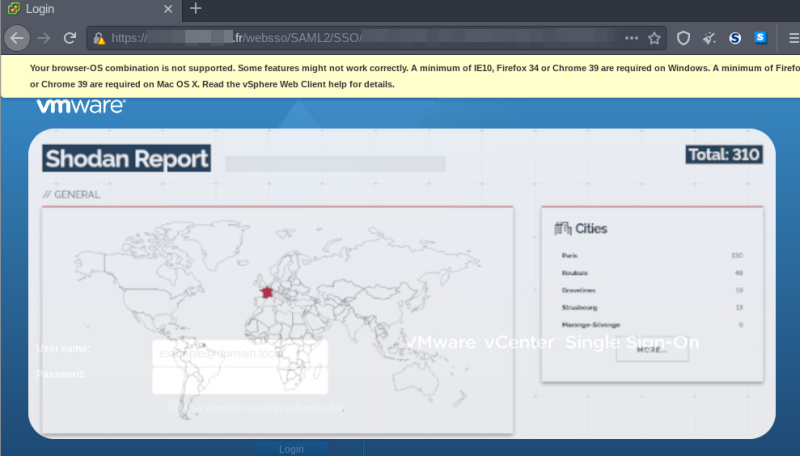

Les serveurs VMware : une cible de choix pour les attaquants

31 août 2021 | Charles Blanc-Rolin | Tribune

Correctif de sécurité Exchange de juillet : ce qu’il faut savoir avant de tout casser

20 juillet 2021 | Charles Blanc-Rolin | TribuneCe mois-ci encore le « patch tuesday » de Microsoft vient boucher quelques petits trous dans nos serveurs Exchange [1]. Une vulnérabilité pouvant permettre à un attaquant de réaliser une élévation de privilèges et deux nouvelles vulnérabilités pouvant permettre à un attaquant de réaliser une exécution de code arbitraire à distance. Le chercheur Orange TSAI [2] a encore frappé en signant deux des trois vulnérabilités.

Deuxième patch Windows pour la vulnérabilité PrintNighmare : Caramba, encore raté !

13 juillet 2021 | Charles Blanc-Rolin | Tribune

Un guide sur les systèmes d’information en stérilisation

12 juillet 2021 | DSIH | ActualitésLe 1er juillet, l’Anap a mis en ligne un nouveau guide sous la forme d’une boîte à outils destinés à améliorer la compréhension des spécificités et des exigences réglementaires, organisationnelles et techniques liées au système d’information pour sécuriser l’utilisation des dispositifs médicaux restérilisables.

À Bruxelles, les Cliniques universitaires Saint-Luc investissent dans des processus innovants de gestion de l'information médicale

05 juillet 2021 | DSIH | ActualitésLes Cliniques universitaires Saint-Luc, à Bruxelles, ont profité du projet d’implantation du DPI EPIC[1] pour alimenter celui-ci avec les données préexistantes préalablement structurées. Une opération d’envergure pour cet établissement de près de 1 000 lits, mise en œuvre avec la solution de traitement du langage naturel de la startup belge EarlyTracks. Entretien avec le Pr Marianne Philippe, CMIO - Chef du Département d’information médicale

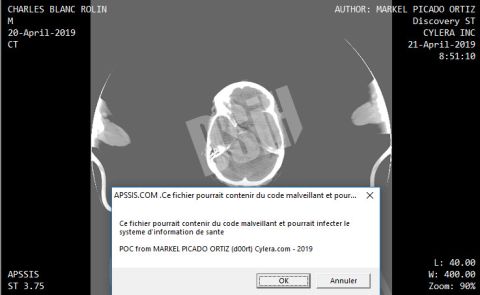

APSSIS 2021 : les enjeux de sécurité au cœur du développement de l'appli carte Vitale

26 juin 2021 | DSIH | ActualitésL'application carte Vitale, actuellement en phase d'expérimentation et qui devrait être généralisée fin 2022, pourra servir de moyen d'accès sécurisé à l'espace numérique Mon Espace Santé, qui sera créé automatiquement pour l'ensemble des citoyens au premier trimestre 2022. Ses enjeux de sécurité sont donc particulièrement importants. Ils ont été présentés le 23 juin lors du 9e congrès de l'Association pour la sécurité des systèmes d'information de santé (Apssis).

Le premier code de conduite européen du Cloud validé par la Cnil

21 juin 2021 | DSIH | ActualitésLe 11 juin, la Commission nationale de l’informatique et des libertés (Cnil) a annoncé l’approbation dupremier code de conduite européen des fournisseurs de services d’infrastructure Cloud relatif à la protection des données, porté par Cloud Infrastructure Services Providers in Europe (Cispe).

Sécurité numérique : les attaquants ont-ils toujours un temps d’avance ?

16 juin 2021 | Charles Blanc-Rolin | TribuneJe sais pertinemment que nos modestes systèmes d’information de santé français ont logiquement assez peu de chance d’être victimes d’attaques basées sur l’exploitation de vulnérabilités encore inconnues des éditeurs, mais je trouve assez effrayant de voir le nombre de vulnérabilités dites « 0 Day » révélées ces derniers mois…

Publication des textes relatifs au télésoin et à la télé-expertise

07 juin 2021 | DSIH | ActualitésLe vendredi 4 juin, un arrêté et un décret relatifs à la télésanté ont été publiés au Journal officiel. Le premier autorise les pharmaciens et les auxiliaires médicaux à pratiquer le télésoin, à l’exclusion des soins nécessitant un contact direct en présentiel entre le professionnel et le patient ou un équipement spécifique non disponible à proximité du patient. Le second ouvre la télé-expertise à ces professionnels de santé, sans la présence mais avec l’autorisation du patient. DSIH a rencontré Lydie Canipel, coprésidente de la Société française de santé digitale (SFSD).

Élémentaire mon (très) cher Watson !

24 mai 2021 | Cédric Cartau | TribuneLes nouveautés technologiques passent par une courbe bien connue, nommée « courbe d’acceptation » ou « courbe du deuil » : découverte, euphorie, déception, etc. En général, quand le moral est au fond du trou, c’est paradoxalement plutôt une bonne nouvelle puisque les « scories » véhiculées par les vendeurs de rêves ont été filtrées, et l’on peut enfin se concentrer sur l’essentiel, à savoir ce que la nouveauté ou l’invention est réellement capable de faire. Ou pas.

Le brancardage, un maillon essentiel dans la chaîne des soins

17 mai 2021 | DSIH | ActualitésLe bon patient, au bon moment, au bon endroit… L'organisation des plateaux techniques dépend de nombreux facteurs dont la fluidité du brancardage. Ce maillon parfois invisible constitue pourtant un élément clé de la prise en charge d’un patient.

Évolution de l’accompagnement régional de la MSSanté et du DMP

17 mai 2021 | DSIH | ActualitésL’Agence du numérique en santé (ANS) revisite son animation régionale du déploiement des stratégies MSSanté et DMP, avant les autres services socles.

Le mardi noir des RSSI

14 mai 2021 | Charles Blanc-Rolin | TribuneTraditionnellement, comme chaque deuxième mardi du mois, Microsoft publie son célèbre « patch tuesday » venant corriger en nombre les vulnérabilités affectant ces divers produits, dont les systèmes Windows. Ce n’était déjà pas facile de faire l’analyse de cette ribambelle de vulnérabilités pour savoir ce qu’il fallait corriger et surtout avec quel degré d’urgence, sachant que les vulnérabilités sont de plus en plus vites exploitées, quand elles ne le sont pas déjà bien avant la publication de leurs correctifs…

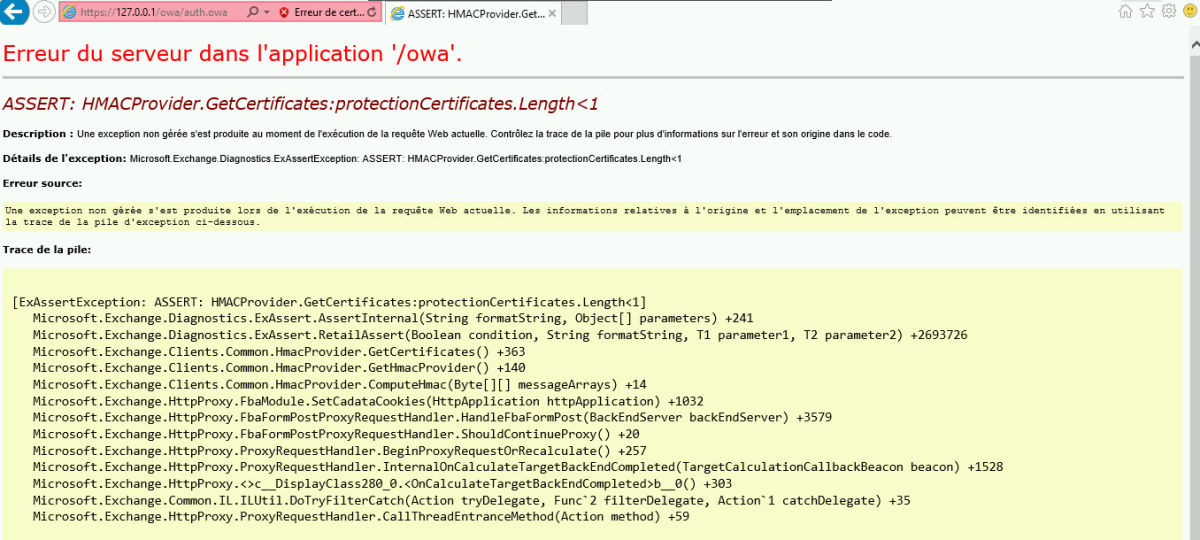

Dernier patch critique Exchange : dents en bois et jambe en mousse

27 avril 2021 | Charles Blanc-Rolin | TribuneCe mois-ci, comme le mois dernier, Microsoft nous avait réservé une bonne séance de patching sur nos serveurs Exchange. Souvenez-vous [1], le 2 mars, Microsoft, après s’être lui-même fait percer, publiait en urgence un correctif pour quatre vulnérabilités permettant d’exécuter du code arbitraire à distance sans authentification sur une interface OWA exposée sur Internet et obtenir un Webshell qui pourrait éventuellement permettre de prendre le contrôle de l’ensemble du SI.

Deux dispositifs pour l’accès précoce à l’innovation

20 avril 2021 | DSIH | ActualitésDeux mois après le décret relatif à la prise en charge transitoire de certains produits ou prestations par l’assurance maladie, aucun dossier n’a été soumis. À l’occasion de la 6e Journée Start-up innovantes, le Snitem est revenu sur ce dispositif ainsi que sur le forfait Innovation.

Concilier besoins médicaux et défis technologiques

20 avril 2021 | DSIH | ActualitésLe 13 avril s’est tenue la 6e Journée Start-up innovantes du Snitem, qui a déroulé le parcours et les enjeux du développement des dispositifs médicaux innovants, en insistant notamment sur la nécessaire conciliation entre les besoins médicaux et les innovations technologiques.

Cybermenaces dans le secteur santé : comprendre pour protéger

08 avril 2021 | Par Philippe Elie, Infoblox | TribuneAlors que les hôpitaux d’Oloron-Sainte-Marie, de Dax et de Villefranche-sur-Saône tentent de retrouver leur rythme normal après une vague de cyberattaques, les menaces en ligne suscitent toujours une grande inquiétude pour le secteur de la santé. Vendredi dernier, l’hôpital de Pontarlier est devenu la nouvelle victime des menaces en ligne. Selon Cédric O, les hôpitaux français ont été victimes de 27 cyberattaques majeures en 2020. Par ailleurs, la Cnil a lancé une enquête pour découvrir les causes de la fuite de données médicales touchant environ 500 000 personnes en France.

Cyberattaque en milieu hospitalier : les 10 commandements du DSI

29 mars 2021 | Me Alexandra Iteanu | TribuneDax, Trévoux, ou encore l’AP-HP, on ne compte plus le nombre de cyberattaques visant les hôpitaux et établissements de santé ces derniers mois. Les conséquences de ces cyberattaques dépassent largement le monde numérique dans ces milieux hospitaliers, qui voient leur service tourner au ralenti et dont les retombées pourraient être fatales.

Éligibilité au télésoin et recommandations de bonnes pratiques

23 mars 2021 | DSIH | ActualitésLa HAS a publié le 16 mars dernier les critères d’éligibilité au télésoin et des recommandations pour son bon usage, sa qualité et sa sécurité afin de favoriser l’accès à tous des soins à distance et faciliter leur déploiement sécurisé.

Un décret pour un accès précoce aux dispositifs médicaux innovants

10 mars 2021 | DSIH | ActualitésLe 23 février, un décret relatif à la prise en charge transitoire de certains produits ou prestations par l’assurance maladie a été publié au titre de l’article L. 165-1-5 du Code de la sécurité sociale. Pour le Snitem, ce texte issu d’un dialogue constructif est de bon augure.

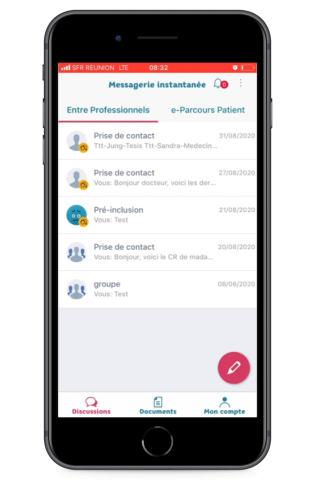

LIEN L’APP : la première application mobile développée par Maincare Solutions pour les professionnels de santé et déployée à La Réunion par le GCS Tesis

09 mars 2021 | DSIH | ActualitésLes acteurs du soin de La Réunion sont les premiers à bénéficier de Lien L’App, une solution 100 % mobile de coordination des professionnels de santé développée par Maincare Solutions, au sein d’IdéoPHM, sa plateforme collaborative de gestion des parcours. La solution, financée par l’ARS de La Réunion, a été déployée en partenariat avec le GCS Tesis, le groupement régional d’appui au déploiement de l’e-santé (Grades) Océan Indien.

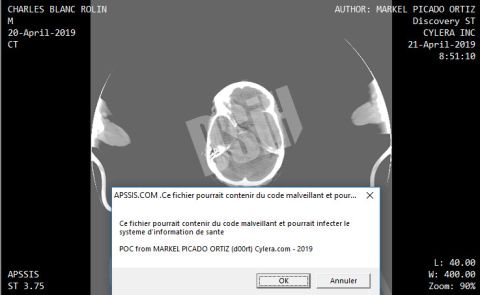

Vulnérabilités 0 day à la chaîne, RSSI sous antidépresseurs et DSI sous amphétamines

09 mars 2021 | Charles Blanc-Rolin | TribuneDepuis le début de l’année, on peut dire que les semaines se suivent et… se ressemblent… Systèmes compromis, vulnérabilité activement exploitée, patching en urgence, systèmes compromis, nouvelles vulnérabilités activement exploitées, patching en urgence… et ainsi de suite.

MSSanté : un déploiement progressif pour les services à domicile

09 février 2021 | DSIH, Damien Dubois | ActualitésDébut février, l’ANS a réalisé un premier état des lieux des usages de la MSSanté au sein des structures de services à domicile. Il montre des disparités régionales et un besoin d’acculturation.

Supply chain attack : risque avéré ou pure délire ?

09 février 2021 | Charles Blanc-Rolin | TribuneAlors que le CERT-FR de l’ANSSI vient de publier son rapport annuel sur l’état de la menace rançongiciels à l’encontre des entreprises et institutions [1], un excellent document de synthèse à conserver dans sa « PDFthèque SSI ». On notera une augmentation de 255 % des signalements d’attaques par rançongiciel en 2020, par rapport à 2019. Un paragraphe sur le secteur de la santé qui rappelle notamment que le rançongiciel Ryuk le cible particulièrement, et qu’il serait responsable de près de 75 % des attaques de ce type ayant été subies par les établissements de santé américains. En France aussi, il a pas mal frappé et pourrait bien revenir à la charge en mettant le « Bazar » dans nos SI. Vous pouvez retrouvez d’autres informations sur Ryuk dans une tribune d’il y a quelques mois [2].

L’intelligence artificielle guide une prise en charge plus anticipée et personnalisée de la Covid-19

28 janvier 2021 | GUSTAVE ROUSSY | CommuniquéUne intelligence artificielle (IA), développée en étroite collaboration par les médecins et chercheurs de Gustave Roussy, de l’hôpital Bicêtre – AP-HP, d’Inria et de la start-up Owkin établit un score de gravité des malades atteints de la Covid-19 dès le diagnostic.

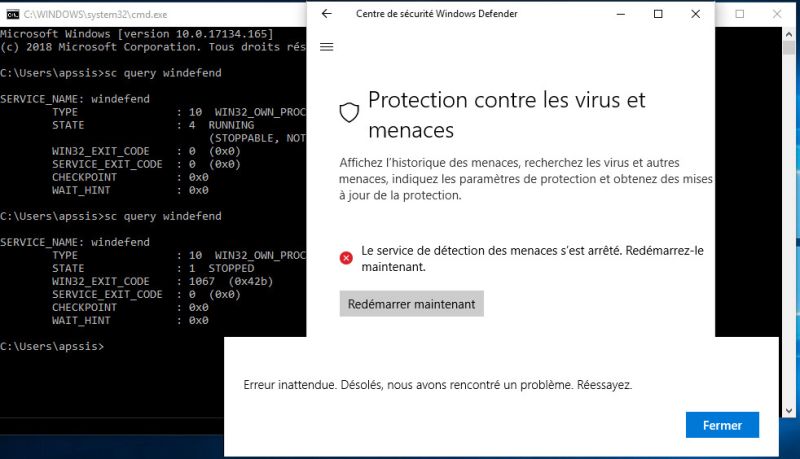

Microsoft Defender : la CVE-2021-1647 n’est plus réservée aux attaquant étatiques

26 janvier 2021 | Charles Blanc-Rolin | TribuneCorrigée le 12 janvier dernier dans le patch tuesday de Microsoft, la vulnérabilité CVE-2021-1647 affectant le moteur antivirus « Microsoft Malware Protection Engine » embarqué par défaut dans Windows, de la version 7 à la dernière version 20H2 de Windows 10 (et versions équivalentes côté serveurs) pourrait permettre à un attaquant de réaliser une exécution de code arbitraire.

Vers une politique publique de la donnée, des algorithmes et des codes sources

29 décembre 2020 | DSIH, Damien Dubois | ActualitésLe 23 décembre, Éric Bothorel, député des Côtes-d’Armor, a remis au Premier ministre son rapport sur la politique publique de la donnée, des algorithmes et des codes sources.

Les cinq recommandations de l’Afib en matière de sécurité numérique des équipements biomédicaux

22 décembre 2020 | DSIH, Damien Dubois | ActualitésL’Association française des ingénieurs biomédicaux a présenté ses recommandations pour améliorer la sécurité numérique des équipements biomédicaux lors d’un webinaire le 15 décembre dernier.

Une méga-cyberattaque contre les US : de la cyber comme fossoyeur de nos civilisations

22 décembre 2020 | Cédric Cartau | TribuneUne cyberattaque de cette ampleur n’arrive pas tous les jours. C’est pourtant ce qui vient de se produire – et apparemment elle est toujours en cours, au moins partiellement – contre les US.

Lancement du premier module de la base de données européenne soutenue par l’ANSM

08 décembre 2020 | DSIH, Damien Dubois | ActualitésLe 1er décembre 2020, le premier module(1) d’Eudamed, la base de données sur les dispositifs médicaux, a été lancé. L’Agence nationale de sécurité du médicament et des produits de santé encourage les opérateurs établis en France à s’enregistrer.

Chrome, Windows, iOS, sortez la boite de pansements !

18 novembre 2020 | Charles Blanc-Rolin | TribuneIl est assez rare de voir autant de vulnérabilités zero day corrigées en aussi peu de temps. Google publie des correctifs de sécurité pour Chrome, autant qu’un curé pourrait en bénir, si bien qu’il devient de plus en plus rare qu’il passe plus d’une semaine entre deux patches…

Avec la solution Cerner Millennium®, le CH de Valenciennes sécurise l’administration des médicaments

03 novembre 2020 | DSIH | ActualitésLe Centre Hospitalier de Valenciennes déploie la solution BPOC de Cerner Millennium®, outil intégré de Cerner pour gérer et sécuriser l’administration des médicaments par lecture de code-barres. Il s’agit du premier client de l’éditeur en France à mettre en place cette solution.

Accélération du déploiement de l’identité ‘Identifiant National de Santé’ (INS)

05 octobre 2020 | ANS | CommuniquéLe déploiement de l’identité ‘INS’ dans les services numériques en santé se concrétise dans la perspective de l’échéance du 1er janvier 2021 fixée par décret1. La généralisation de cette identité (matricule INS et cinq traits d’identité de référence) est essentielle pour la réussite du partage de l’information médicale en toute sécurité et en confiance, en renforcant l’interopérabilité et l’identitovigilance. En parallèle des premiers usages enregistrés en production, les éditeurs de services numériques en santé se mobilisent pour être compatibles dans les plus brefs délais.

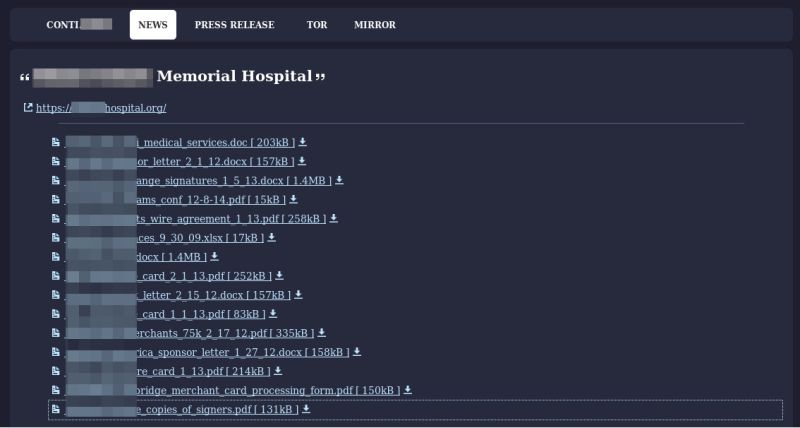

Un rançongiciel tue une patiente, Emotet, Zerologon encore et toujours… XP s’évapore...

27 septembre 2020 | Charles Blanc-Rolin | TribuneUn hôpital allemand victime d’un rançongiciel : une patiente décédée

Former à l’éthique du numérique en santé

22 septembre 2020 | DSIH, Damien Dubois | ActualitésL’éthique est un enjeu de la feuille de route du numérique en santé, en particulier de l’action 2 sur la relance du Conseil du numérique en santé. Pour former à cette dynamique, l’Espace éthique d’Île-de-France et l’Université Paris-Saclay lancent, en cette rentrée 2020, un diplôme universitaire (DU) intitulé « Éthique du numérique en santé ».

Zerologon : est-il vraiment urgent de patcher ses contrôleurs AD ?

22 septembre 2020 | Charles Blanc-Rolin | TribuneSi vous étiez en congés, ou tout simplement déconnecté, la semaine dernière, le CERT-FR de l’ANSSI a publié deux alertes en lien avec la vulnérabilité CVE-2020-1472, également baptisée « Zerologon » [1]. Si vous êtes attentif aux vulnérabilités critiques corrigées dans le fameux « patch tuesday » de Microsoft, vous vous rappelez certainement de cette vulnérabilité affectant l’implémentation du protocole d’authentification Netlogon Remote Protocol (MS-NRPC) dans les contrôleur de domaine Windows, corrigée au mois d’août [2].

Emotet : qui est ce démon qui vient hanter les nuits des RSSI ?

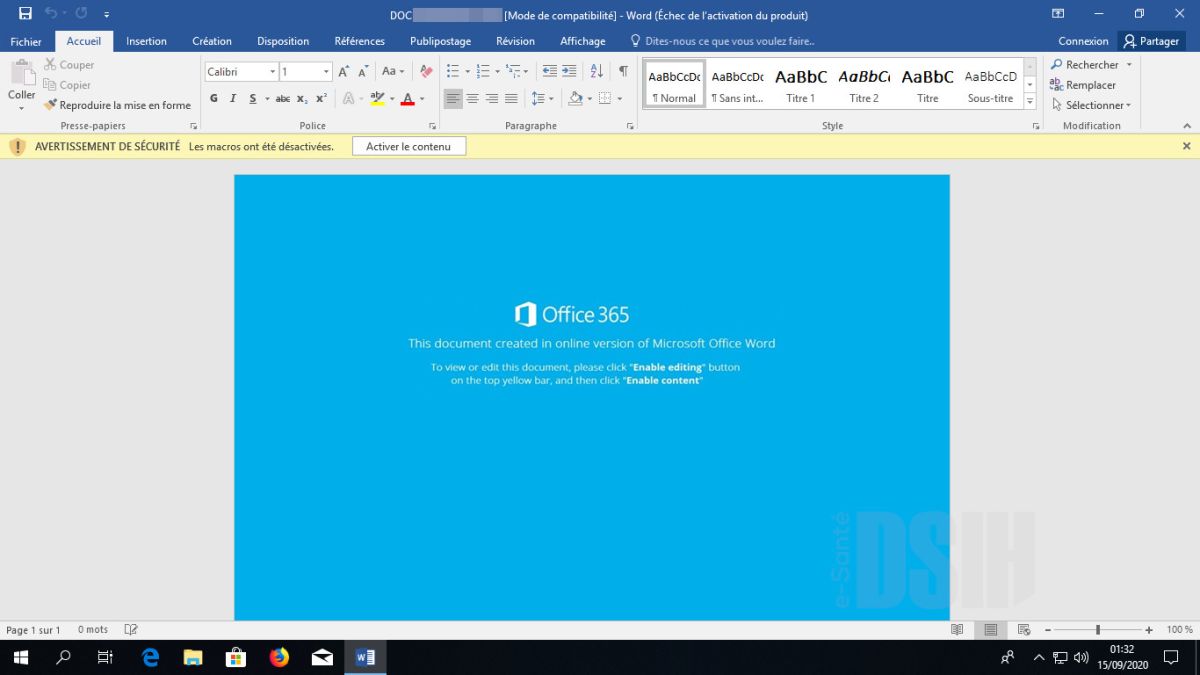

15 septembre 2020 | Charles Blanc-Rolin | TribuneDepuis une semaine, suite à l’alerte lancée par le CERT-FR de l’ANSSI [1], il est la star de tous les magazines people de l’IT ! Mais qui est Emotet ?

Rentrée d’enfer pour les RSSI : pas le temps de finir de se raconter les vacances que l’on se fait déjà attaquer !

08 septembre 2020 | Charles Blanc-Rolin | TribuneLes souliers neufs chaussés, le masque haute couture sur le nez et le cartable tendance à peine enfilé qu’il faut déjà commencer à éviter les balles ! Alors que l’on tente de faire un point sur les actualités de l’été à ne pas rater, le CERT-FR de l’ANSSI nous annonce déjà des orages cyber !

Quand la certification devient un frein à la sécurité des équipements biomédicaux

07 septembre 2020 | DSIH | ActualitésLes systèmes d’information des établissements de santé sont de plus en plus exposés aux cyberattaques, avec un risque de compromission des équipements biomédicaux connectés (tomodensitomètres, échographes, cardiographes, etc.) ou non. Comment bien protéger ces équipements ? Leurs conditions de certification sont-elles un frein à leur sécurisation ? Entretien avec Renaud Bidou, directeur technique pour l’Europe du Sud de Trend Micro.

Faille Doctolib – quelle réflexion sur les méta données ?

27 juillet 2020 | DSIH | ActualitésMardi 21 juillet dernier, Doctolib annonçait officiellement qu’environ 6000 rendez-vous médicaux avaient fuité, victime d’un siphonnage faisant suite à un acte malveillant. Doctolib parle de fuite de « données administratives », affirmant qu’aucune donnée médicale n’est concernée.

Crise du Covid-19 : L’élargissement de la télésurveillance du diabète et l’ouverture de la télémédecine aux pharmaciens d'officine

07 juillet 2020 | Me Noémie Mandin-Lafond | TribuneNous le savons, dans le contexte exceptionnel de la lutte contre l’épidémie de Covid-19, les autorités sanitaires ont publié, depuis fin janvier 2020, une série de décrets visant à faciliter l’accès à la télémédecine et aux outils numériques de suivi.

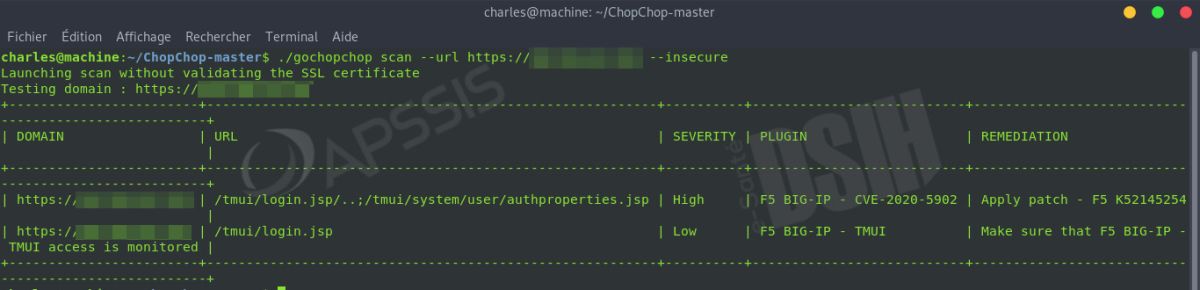

CVE-2020-5902 ou comment s’immiscer au cœur du SI via une brèche dans les solutions F5 BIG-IP

07 juillet 2020 | Charles Blanc-Rolin | Tribune

Confidentialité des données médicales et Covid

07 juillet 2020 | Cédric Cartau | TribuneDans une récente interview[1], l’éditeur Daqsan[2], spécialisé dans les analyses des accès anormaux aux données, fait part dans certains cas d’un pic de 1 000 % des détections des accès en anomalie aux dossiers des patients (DP). Selon l’éditeur, si les accès en anomalie aux données médicales des VIP ou des voisins de palier sont restés stables, ce sont surtout les accès aux DP des collègues qui ont explosé.

Accès à l'innovation : la HAS encourage les industriels à utiliser le forfait innovation

30 juin 2020 | HAS | CommuniquéLe forfait innovation est un dispositif qui permet à un industriel d'obtenir un financement de l'étude destinée à établir l'utilité d'un dispositif médical innovant. Il est également ouvert aux sociétés savantes pour de nouveaux actes. Il conjugue ainsi la mise à disposition précoce pour les patients d'une technologie de santé et le recueil des données cliniques nécessaires à démontrer son intérêt en vue de sa prise en charge financière pérenne. Soucieuse de favoriser l'accès à l'innovation, la HAS a rénové la procédure et les modalités pratiques de dépôt des dossiers. Elle ouvre aujourd'hui son portail électronique Sésame et appelle les industriels et les sociétés savantes à recourir davantage au forfait innovation.

Retour sur le phishing : l’article qui pique les yeux

30 juin 2020 | Cédric Cartau | TribuneDans un article récent(1) , Charles Blanc-Rolin entamait une classification des tentatives de phishing qui sévissent sur l’Internet. L’article classe en sept catégories ces cochonneries dont nous sommes inondés couramment : arnaque au faux support informatique, vente de masques FFP2 en ligne, etc. L’article regorge de copies d’écran et d’exemples de terrain ; sa lecture est indispensable pour tout informaticien qui se respecte.

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS