Vous êtes dans : Accueil > malware >

Malware59 documents taggés

Pas de bonnes résolutions cyber en 2024 ?

05 janvier 2024 | Charles Blanc-Rolin | TribuneJe ne commencerais pas cette nouvelle année en vous imposant les traditionnelles bonnes résolutions. Au-delà du fait que l’exercice est souvent hypocrite, en réalité on ne s’y tient que rarement ou alors pas longtemps. En 2023, j’ai eu l’impression que la « cyber » était partout, tout le monde en a parlé, tout le monde voulait l’intégrer dans tout et n’importe quoi, nous en avons mangé à toutes les sauces et ma crainte est que nous finissions par en faire une indigestion. Le sujet qui certes, restera certainement d’actualité pour encore de nombreuses années, me semble un peu surmédiatisé et j’ai peur que le soufflé de la « sur-sensibilisation » générale finisse par retomber. Comme « en France on peut se plaindre de tout » (petite pensée pour Guy Marchand [1]), j’espère passer inaperçu.

Comment l’EFS et la C.A.I.H. protègent leur réseau et ceux de leurs adhérents avec Gatewatcher ?

19 octobre 2023 | DSIH | ActualitésLa cybersécurité est aujourd'hui un enjeu majeur pour tous les acteurs de soins, confrontés à une augmentation constante des attaques informatiques. Les données de santé, extrêmement sensibles, sont devenues une cible de choix pour les cybercriminels. Face à cette réalité devenue quotidienne, il est impératif que les acteurs du secteur de la santé prennent des mesures proactives pour renforcer leur cybersécurité et protéger les données sensibles de leurs patients. Anticiper pour éviter l’attaque, serait-ce la clé ? C'est précisément la stratégie mise en place par l’Etablissement Français du Sang (EFS) et la Centrale d’Achat Informatique Hospitalière (C.A.I.H.) en choisissant Gatewatcher en tant que partenaire.

La cyber va bien, en fait plus que bien : hyperbien !

02 mai 2023 | Cédric Cartau | Tribune« En 2023, les mesures de protection cyber ont considérablement évolué pour répondre aux menaces en constante évolution. Les professionnels de la cybersécurité ont mis en place des mesures de protection plus avancées pour protéger les systèmes informatiques et les données sensibles contre les cyberattaques.

Cyber : les effets pervers de la fuite en avant perpétuelle

28 février 2023 | Cédric Cartau | TribuneUne des qualités premières pour prétendre à une carrière de RSSI, c’est de garder ses yeux d’enfant. C’est ce que l’on se disait récemment, mes 52 printemps et moi-même. Illustration.

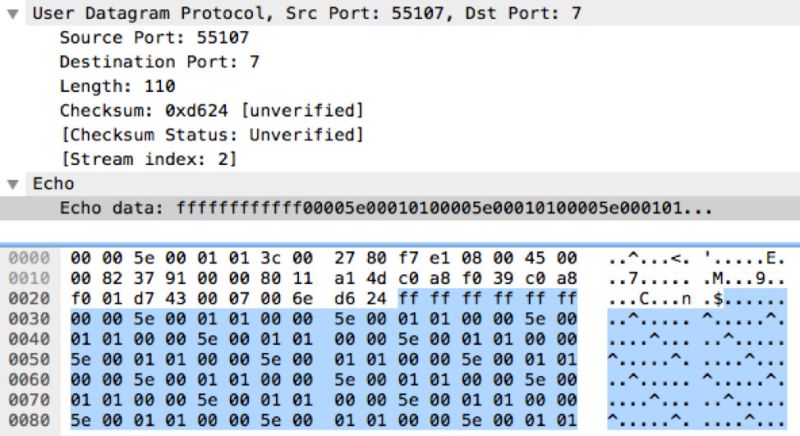

Conflit Russie-Ukraine : la guerre est aussi cyber

08 mars 2022 | Charles Blanc-Rolin | TribuneDepuis le lancement de l’opération militaire russe contre l’Ukraine le 24 février dernier, nous pouvons observer que le champ de bataille s’étend également à l’espace cyber.

Test des procédures dégradées : que tester et jusqu’où ?

18 janvier 2022 | Cédric Cartau | TribuneProcédons à un vote tout ce qu’il y a de plus démocratique : faut-il des procédures dégradées relatives au SI ? Qui est contre ? Qui s’abstient ? A voté, c’est oui.

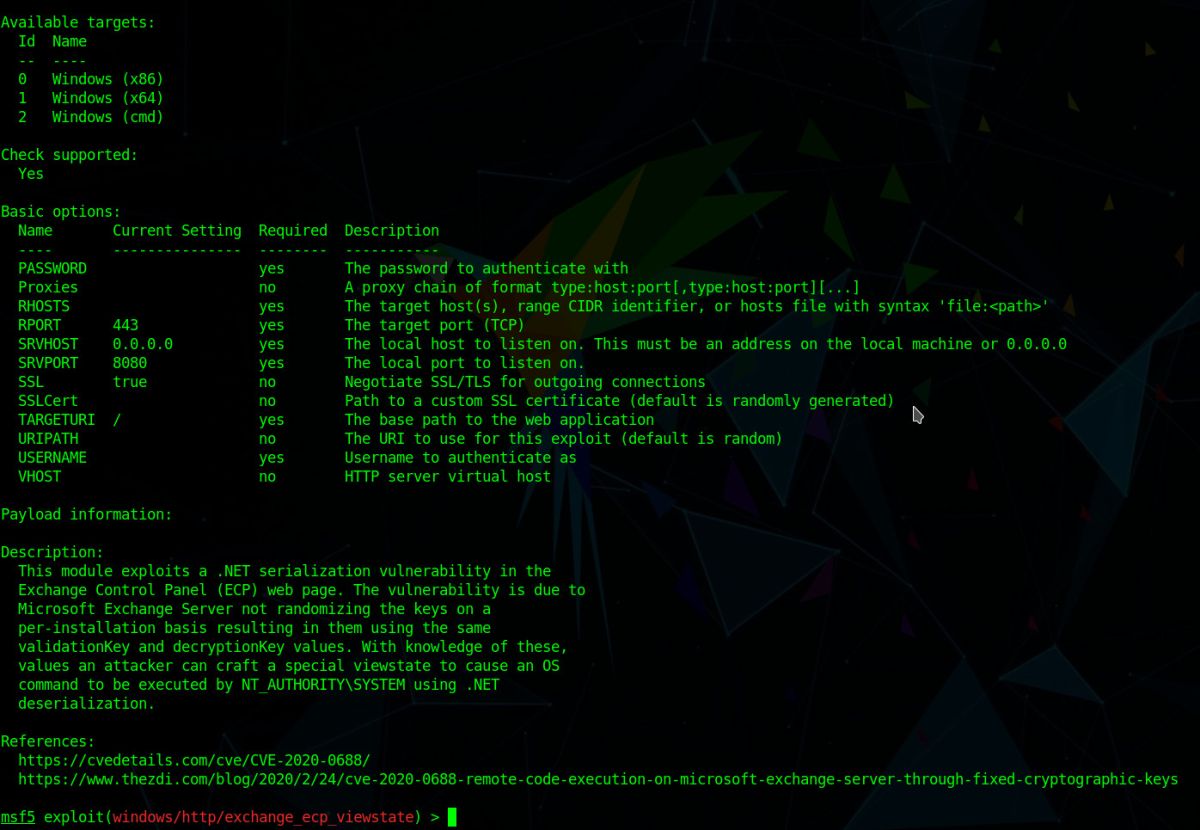

Emotet de retour, POC Exchange, 0-day Windows : à quelle sauce les attaquants prévoient de nous manger cette semaine ?

25 novembre 2021 | Charles Blanc-Rolin | Tribune

Un malware canin a mangé tous mes devoirs

31 août 2021 | Cédric Cartau | TribuneTout est art, tout peut l’être. Si vous en doutez, relisez la biographie de Marcel Duchamp ou d’Yves Klein. Et si les malwares, tentatives d’arnaque en tout genre sur le Web, nous pourrissent l’existence, on ne peut manquer d’apprécier l’esthétique de la chose, dans certains cas.

Les systèmes Scada, cauchemar du RSSI hospitalier – Volet 1

04 mai 2021 | Cédric Cartau | TribuneIl s’agit d’un sujet qui revient régulièrement dans quasiment tous les congrès ou les discussions entre spécialistes IT ou RSSI, la sécurisation des systèmes Scada peut rapidement devenir un cauchemar pour tout le monde. Petit récapitulatif.

Attaques crypto : quel niveau d’information pour les décideurs ?

22 février 2021 | Cédric Cartau | TribuneLes deux attaques de février (Dax et Villefranche) sont encore en cours, et il apparaît que le niveau d’information et d’échange des professionnels de l’IT (adminsys, RSSI, DSI, etc.) est fortement décorrélé de celui des décideurs ou du grand public : compréhension pas évidente de ce qu’est un cryptolocker, difficulté à envisager son impact pour un hôpital. Petite synthèse.

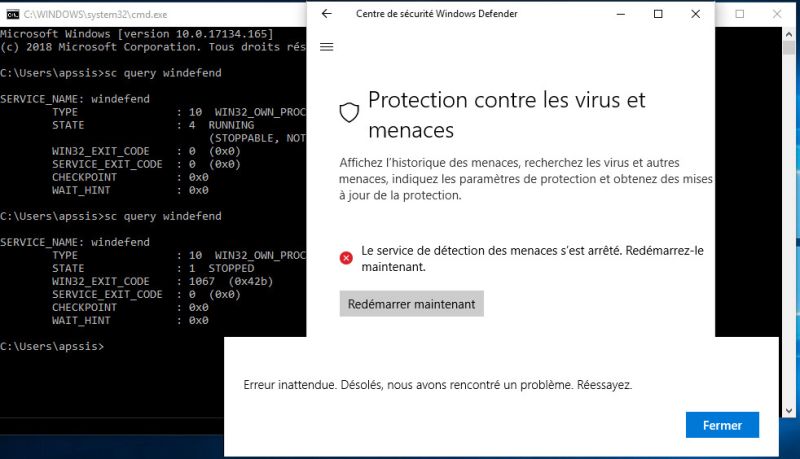

Microsoft Defender : la CVE-2021-1647 n’est plus réservée aux attaquant étatiques

26 janvier 2021 | Charles Blanc-Rolin | TribuneCorrigée le 12 janvier dernier dans le patch tuesday de Microsoft, la vulnérabilité CVE-2021-1647 affectant le moteur antivirus « Microsoft Malware Protection Engine » embarqué par défaut dans Windows, de la version 7 à la dernière version 20H2 de Windows 10 (et versions équivalentes côté serveurs) pourrait permettre à un attaquant de réaliser une exécution de code arbitraire.

Une méga-cyberattaque contre les US : de la cyber comme fossoyeur de nos civilisations

22 décembre 2020 | Cédric Cartau | TribuneUne cyberattaque de cette ampleur n’arrive pas tous les jours. C’est pourtant ce qui vient de se produire – et apparemment elle est toujours en cours, au moins partiellement – contre les US.

Rentrée d’enfer pour les RSSI : pas le temps de finir de se raconter les vacances que l’on se fait déjà attaquer !

08 septembre 2020 | Charles Blanc-Rolin | TribuneLes souliers neufs chaussés, le masque haute couture sur le nez et le cartable tendance à peine enfilé qu’il faut déjà commencer à éviter les balles ! Alors que l’on tente de faire un point sur les actualités de l’été à ne pas rater, le CERT-FR de l’ANSSI nous annonce déjà des orages cyber !

Equipements biomédicaux : La certification des appareils peut-elle garantir un haut niveau de sécurité ?

15 juin 2020 | Par Renaud Bidou, Trend Micro | TribuneLa pandémie de COVID-19 a placé les établissements de santé au cœur de l’actualité. Semaine après semaine, leurs forces vives se sont mobilisées quotidiennement pour sauver des vies. Or le caractère inédit de cette situation sanitaire et la vulnérabilité du secteur ont naturellement incité certains hackers non-éthiques à mener des cyberattaques spécifiques à l’encontre des établissements hospitaliers.

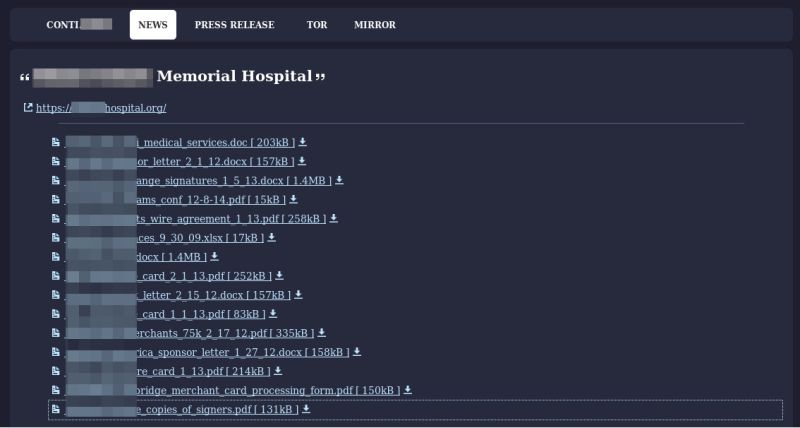

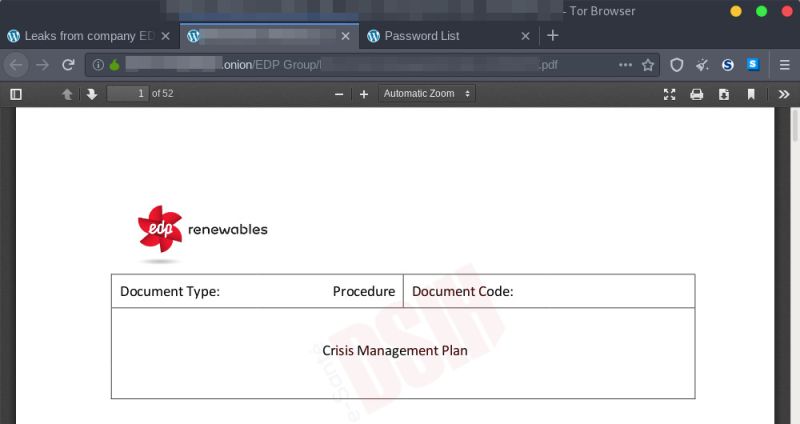

Ragnar Locker : des attaquants puissants et novateurs

26 mai 2020 | Charles Blanc-Rolin | TribuneMême si j’avais déjà vu passer ce nom dans certains articles ces derniers mois, il a vraiment attiré mon attention depuis quelques semaines, après avoir ciblé un très grand groupe du secteur de l’énergie et après s’être illustré dans un billet de l’équipe sécurité de Microsoft sur le thème des rançongiciels ciblant le secteur de la santé et les services critiques [1].

Sécurisation du télétravail, deuxième effet COVID – volet usage

31 mars 2020 | Cédric Cartau | TribuneLe télétravail nécessite des outils et une infrastructure adaptée, comme le développe Charles dans son article. Mais les outils ne sont pas tout, il y a aussi et surtout la question des usages, ceux autorisés et ceux qui interrogent.

Covid-19 : évitons aussi la pandémie numérique

24 mars 2020 | Charles Blanc-Rolin | TribunePendant que certains apprécient les vacances, les barbecues en famille, le jogging au petit matin, vont faire les courses trois fois jour, sillonnent les routes de France en voitures ou en camping-car au lieu de rester chez eux (c’est un fait, je les croise tous les matins en me rendant à l’hôpital), des malades meurent. Alors, il est difficile de se plaindre dans ce contexte, même si nous sommes exposés, que notre santé physique et mentale en prend un coup parce que nous redoublons d’efforts tous les jours en ces temps difficiles, que nous sommes amenés à faire de nombreuses tâches supplémentaires en plus de notre travail habituel pour anticiper au mieux la suite des évènements tout en assumant le quotidien.

Les « grippolockers »

04 février 2020 | Cédric Cartau | TribuneUn très bon ami s’interrogeait récemment sur la question de savoir pourquoi diable l’industrie IT ne réglait pas, une bonne fois pour toutes, cette cochonnerie que sont les cryptolockers. Après tout, pourquoi ne met-on pas dans une pièce les dix meilleurs spécialistes mondiaux de la question, avec ce qu’il faut de stock de bières, de sandwiches et de tabac qui fait rire, avec pour mission de nous plier le sujet en six mois ? À mon humble avis, personne n’a encore trouvé la parade et personne ne la trouvera jamais, pour une raison simple : il n’y en a pas. Tout du moins sur le long terme. Voici pourquoi.

Bilan 2019

31 décembre 2019 | Cédric Cartau | TribuneCrise de foie est synonyme de bilan de l’année, nous n’allons donc pas déroger à la tradition. Et ce fut une année riche, très riche.

Un budget en R&D apparemment supérieur pour les attaquants que chez les éditeurs de logiciels : difficile pour nous de lutter

27 novembre 2019 | Charles Blanc-Rolin | TribuneEn regardant les innovations techniques apportées aux logiciels malveillants, je me dis deux choses. Tout d’abord que les attaquants ne sont pas en manque d’inspiration lorsqu’il s’agit de malmener nos pauvres systèmes d’information. Ensuite qu’ils doivent attribuer beaucoup plus de budget au département recherche et développement que les éditeurs de logiciels « bienveillants », en particulier ceux du secteur de la santé.

Chrome, PHP, RDP… des vulnérabilités comme s’il en pleuvait…

05 novembre 2019 | Charles Blanc-Rolin | TribuneIl n’y a pas que le temps qui est maussade ces derniers jours, dans le « cyberespace », les vulnérabilités, elles aussi pleuvent à seaux. Si de nombreuses régions sont actuellement touchées par les inondations, il en est de même pour nos systèmes d’informations, l’eau s’infiltre un peu partout, et la « to-do list » du RSSI finit par déborder.

Ransomware : optimiser sa défense (partie II)

10 septembre 2019 | Pascal Sabatier | Tribune« Tout ce qui est susceptible d’aller mal ira mal. » Tel est le célèbre adage maintes fois vérifié du pessimiste Edward Murphy.

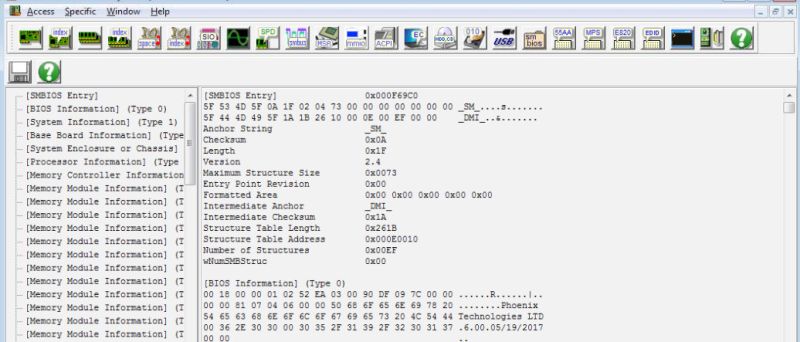

Lojax : ce malware qui s’incruste et dont on peut difficilement se débarrasser

05 mars 2019 | Charles Blanc-Rolin | TribuneDans un récent épisode de l’excellent podcast NoLimitSecu [1], Jean-Ian Boutin [2] chercheur chez ESET, est revenu en détails sur Lojax, le premier rootkit [3] capable de corrompre le firmware UEFI [4] révélé par ESET au mois de septembre dernier [5].

Cyberattaques, un SOC pour se mettre au sec

25 février 2019 | DSIH, Pierre Derrouch | Actualités175 jours... C’est le délai moyen de détection d’une cyberattaque pour une entreprise en Europe, tous secteurs confondus. Or, une cybersécurité efficace ne peut rimer qu’avec célérité. Pour garder en permanence un œil sur la sécurité d’un système d’information, ITrust, spécialiste en la matière, préconise de recourir à un SOC, un Security operation center.

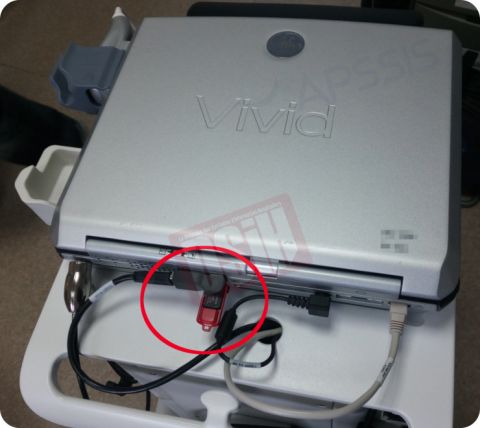

Sécurité, RGPD, code de la santé publique : les ports USB devraient-ils rester fermés ?

05 février 2019 | Charles Blanc-Rolin | TribuneLes ports USB des postes clients, des serveurs, des tablettes, des smartphones, sans oublier les dispositifs médicaux, sont, au-delà du vecteur de communication dont la simplicité d’utilisation est enfantine, une véritable source de problèmes en tout genre pour la sécurité de nos SI de santé, ainsi que des données de nos patients.

SSI et pêche au gros

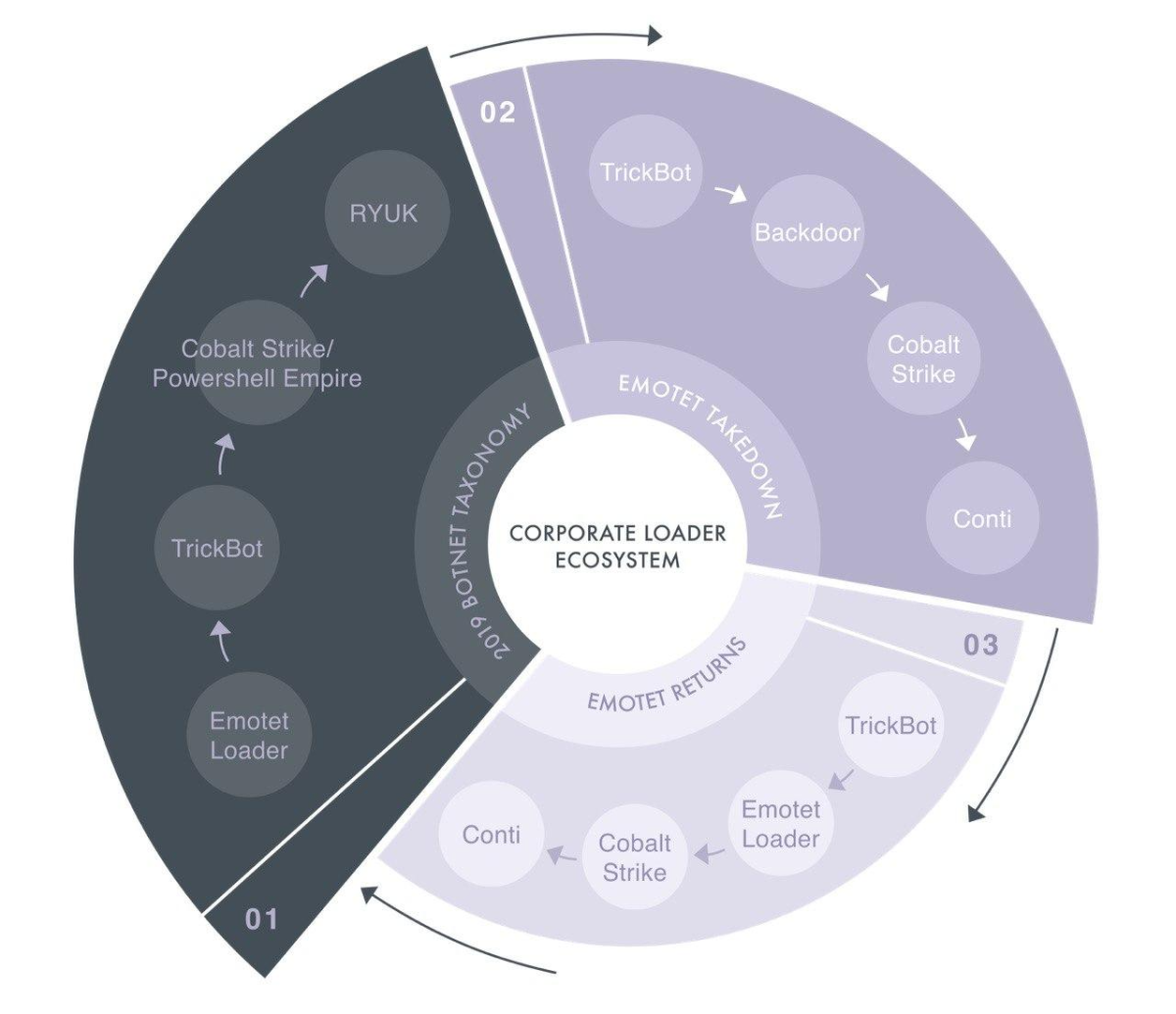

16 janvier 2019 | Cédric Cartau | TribuneRécemment, 01Net a publié un article[1] assez édifiant sur Ryuk, un malware très vilain qui a été taillé pour les « silent attack », comprendre les attaques en mode furtif.

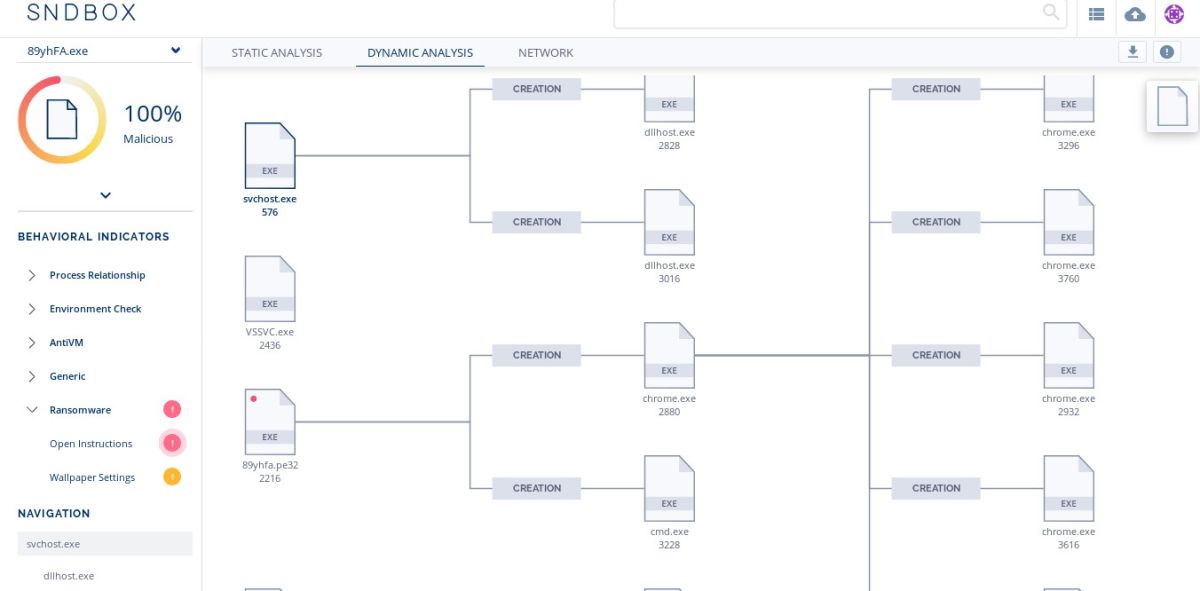

SNDBOX : l’intelligence artificielle appliquée à l’analyse de fichiers malveillants

18 décembre 2018 | Charles Blanc-Rolin | TribuneQuel RSSI n’a jamais rêvé d’être en capacité d’analyser un fichier suspect, de jouer le « pro du reverse engineering » malgré des connaissances techniques limitées et de savoir concrètement les conséquences de l’exécution d’un fichier qu’il suspecte d’être malveillant ?

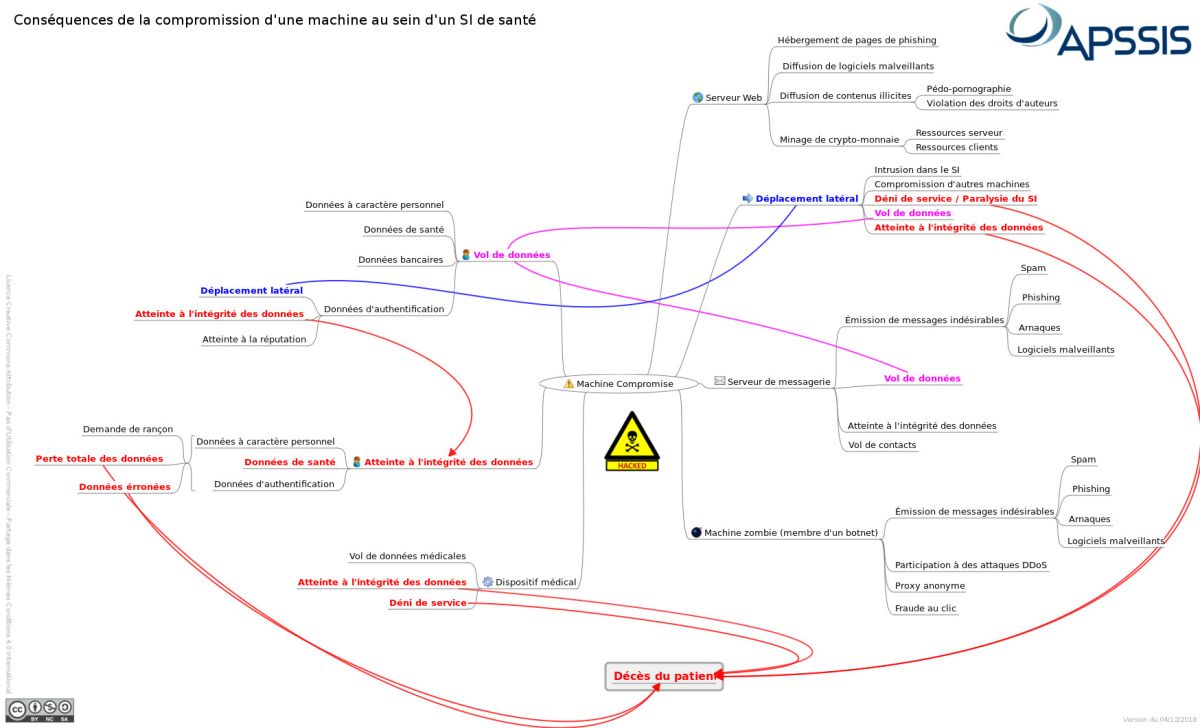

Quelles sont les conséquences de la compromission d’une machine ?

04 décembre 2018 | Charles Blanc-Rolin | TribuneLa compromission d’une machine connectée à un système d’information de santé peut avoir de multiples conséquences. Des conséquences « générales », communes à l’ensemble des systèmes d’information, mais aussi des conséquences propres au secteur de la santé, pouvant conduire, dans les cas les plus extrêmes, au décès du patient.

Réflexions technico-juridiques autour des virus

13 novembre 2018 | Cédric Cartau & Me Omar Yahia | TribuneDepuis un petit moment déjà, certaines réflexions autour des virus me titillent en me posant question. Et comme me disait mon institutrice de CE1 : « Mon petit Cédric, il faut poser ses questions ; s’il y a une chose que tu ne comprends pas, dis-toi que tu n’es pas le seul. » J’appelle donc à la rescousse mon illustre coauteur Me Omar Yahia. Go.

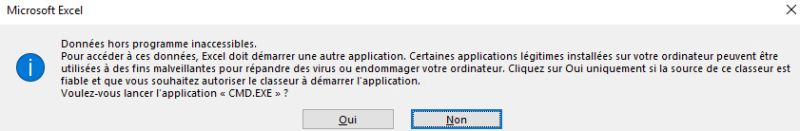

Necurs : le cheval de Troie qui s’infiltre via la messagerie et esquive les antivirus

12 juin 2018 | Charles Blanc-Rolin | TribuneDans une récente campagne de messages non sollicités, révélée par l’éditeur Barkly [1], les attaquants ont réussi déjouer les analyses antivirales en utilisant un type de fichier très peu courant : Excel Web Query, dont l’extension de fichier est .iqy.

VPNFilter : un inquiétant logiciel malveillant qui se répand

24 mai 2018 | Charles Blanc-Rolin | TribuneL'équipe de chercheurs en sécurité Talos (Cisco) annonce la propagation d'un nouveau cheval de Troie baptisé VPNFilter [1]. Plus de 500 000 appareils seraient impactés à travers le monde, dont une majorité en Ukraine.

En direct du 6ème Congrès National de l'APSSIS, intervention d’Advens sur le panorama de la sécurité dans le monde de la santé

05 avril 2018 | Cédric Cartau | TribunePoursuivant sa stratégie de développement dans la santé, les intervenants d’ADVENS nous livrent des éléments macroscopiques intéressants. Petit florilège sans prétention.

En direct du 6ème Congrès National de l'APSSIS, inoxydable Gérard Peliks autour des APT

05 avril 2018 | Cédric Cartau | TribuneAvec sa verve inénarrable, Gérard Peliks nous décrit le mécanisme de mise en œuvre et déroulement d’une APT ou Advanced Persistant Threat.

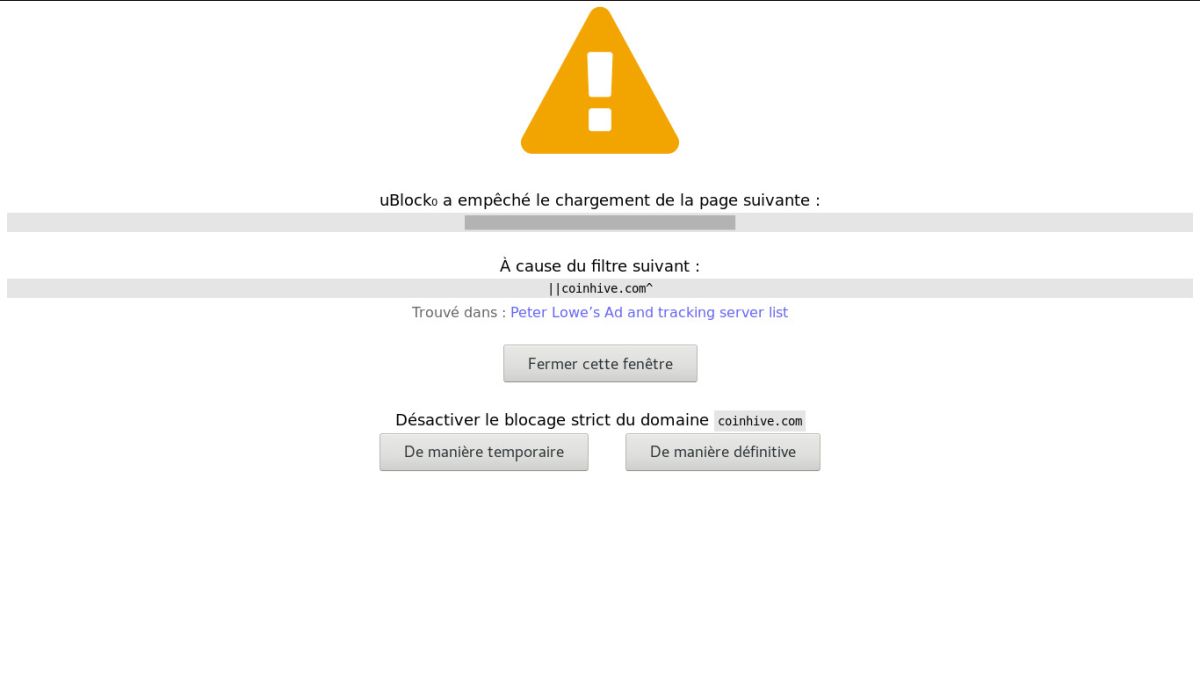

Après les crypto ransomwares, place aux crypto miners

06 février 2018 | Charles Blanc-Rolin | TribuneLes rançongiciels chiffrant, sont déjà depuis plusieurs années dans le spectre des équipes SI et SSI. En effet, quel établissement de santé peut se vanter de ne pas avoir eu à faire, ne serait-ce qu’une fois à l’une de ces attaques lors des cinq dernières années. L’infection de 81 hôpitaux britanniques par le ransomware Wannacry en mai 2017, en est sûrement l’exemple le plus marquant(1).

Numérique et résilience des organisations

21 novembre 2017 | Thierry Dumoulin | TribuneLa dépendance croissante des métiers vis-à-vis du numérique doit nous interroger sur les limites de la technologie et nous inciter à trouver des parades à sa fragilité.

Le Centre Hospitalier de Mâcon érige un rempart sécuritaire avec Trend Micro et répond aux directives de la GDPR

03 octobre 2017 | Trend Micro | CommuniquéEtablissement support du GHT de Bourgogne méridionale, le CHU de Mâcon subissait régulièrement des attaques de crypto-ransomware. "Leur impact était limité grâce à nos sauvegardes, mais ces malware ont entraîné des arrêts de production durant plusieurs heures - la pharmacie notamment - générant des dysfonctionnements dans les protocoles et l'usage des médicaments", souligne Jean-Christophe Tamboloni, Directeur du Système d'Information.

Produits Microsoft, CCleaner : pourquoi est-il urgent de patcher ?

19 septembre 2017 | Charles Blanc-Rolin | TribuneComme tous les premiers mardi du mois, Microsoft a publié le 12 septembre dernier son désormais célèbre « Patch Tuesday ». Être à l’heure pour passer les mises à jour de sécurité n’a pas toujours été notre spécialité dans le secteur de la santé, mais on fait des progrès.

Un nouveau ransomworm dans la lignée de WannaCry

29 juin 2017 | Christophe Auberger, | TribuneNous étudions une nouvelle variante de ransomware, nommée Petya, qui se propage actuellement dans le monde. Cette menace cible de nombreux secteurs d’activité et organisations, et notamment les infrastructures critiques dans les domaines de l’énergie, de la banque et des transports.

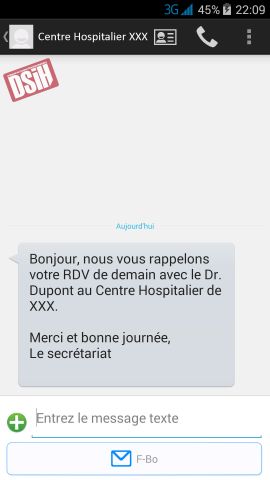

Rappel des rendez-vous par SMS : un risque pour la confidentialité ?

13 mars 2017 | Charles Blanc-Rolin | TribuneLe rappel de rendez-vous par SMS s’est démocratisé ces dernières années, y compris dans le secteur de la santé.

Le SOC Reveelium : la juste prescription médicamenteuse pour votre SIH !

27 février 2017 | DSIH, Marie-Valentine Bellanger | ActualitésLe 31 janvier 2017, la presse annonce qu’un ransomware a touché le système de santé publique du Royaume-Uni. Les données personnelles des patients étaient la cible de cette infection. Les résultats de l’investigation ont révélé qu’il s’agissait d’un malware encore jamais détecté.

Le coût d’un ransomware

20 février 2017 | Cédric Cartau | TribuneIl n’est certes pas aisé d’évaluer combien rapporte la sécurité, mais il est simple de calculer ce qu’elle coûte. En tout cas en apparence. C’est l’exercice auquel je viens de me livrer, pour mon établissement, avec pour objectif principal de comparer le coût de la protection virale classique avec celui de la protection spécifique aux cryptomalwares.

Bonne résolution #2 : réviser ses préjugés

16 janvier 2017 | Charles Blanc-Rolin | TribuneAprès une première résolution s’adressant aux RSSI, je vous en propose une qui s’adresse à tous ! Sans vouloir jouer les paranos, il est grand temps de réviser nos préjugés en matière de sécurité au quotidien.

Cryptovirus : entre antidotes et nouvelles menaces

12 décembre 2016 | Charles Blanc-Rolin | TribuneLes éditeurs de solutions antivirales, dans leur lutte permanente contre les nouvelles menaces, sont amenés à décortiquer quotidiennement les logiciels malveillants qui trainent sur la toile. Dans le cas des crytpovirus, ses analyses permettent parfois la découverte de clés de déchiffrement.

In the middle of malwares !

06 juin 2016 | DSIH, MVB | ActualitésL’horizon est plutôt noir. Certains chiffres sont édifiants. Des millions de malwares (entre 170 recensés et plus de 500 estimés) dans le monde. Une étude de Ponemon Institute de 2015 révèle qu’une organisation reçoit 17 000 alertes de type malware par semaine, dont 19 % considérées comme dangereuses. Et seulement 4 % des alertes seraient réellement investiguées. Jean-Nicolas Piotrowski, PDG d’ITrust, leader français de solutions innovantes en cybersécurité, revient sur les solutions éprouvées en matière de sécurité des SI.

En direct du Congrès de l’Apssis – protéger l’improtégeable avec TREND

06 avril 2016 | DSIH, Cédric Cartau | ActualitésA la question de savoir ce qui m’empêche de dormir la nuit en matière de sécurité SI, en ce moment pas mal de choses tout de même : panne d’un DPI bien entendu, mais aussi l’infection de mon réseau par un système SCADA non protégé : scanner, IRM, certains robots biomédicaux, voire des systèmes logistiques (valisettes, balancelles, etc.), il n’y a que l’embarras du choix.

En direct du Congrès de l’Apssis – Retour d’un assureur sur les cyber-risques

05 avril 2016 | DSIH, Cédric Cartau | ActualitésIl est tout sauf simple de catégoriser et de chiffrer des incidents SI. Le point de vue des assureurs est intéressant sur ce point, même si les données qu’ils fournissent sont sujettes à débat, et ce pour plusieurs raisons.

La messagerie est-elle critique ?

13 avril 2015 | Cédric Cartau | TribuneRécemment, l’ensemble des RSSI et DSI d’hôpitaux ont dû faire face à un malware de la classe des ransomware : le bien nommé cryptolocker. Malware, parce qu’il se propage par la messagerie et infecte les boîtes aux lettres et les fichiers des utilisateurs. Ransomware, car son action principale consiste à crypter les fichiers de la victime, qui doit alors sortir la CB et les billets pour accéder de nouveau à ses propres données.

Retour au pays des Schlips

26 janvier 2015 | Cédric Cartau | TribuneIl y a longtemps loin d'ici, vivaient dans un pays étrange et merveilleux des petits lutins joyeux : il s'agissait des Schlips.

Une fin de semaine chaude bouillante

01 décembre 2014 | Cédric Cartau | TribuneCette fin de semaine a été marquée par une déferlante sans précédent d'alertes au malware Cryptolocker.

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS