Vous êtes dans : Accueil > nsa >

Nsa32 documents taggés

En finir avec la polémique Olvid

16 janvier 2024 | Cédric Cartau | TribuneRécemment[1] dans ces mêmes colonnes, je faisais part de mon étonnement eu égard à l’empressement des pouvoirs publics à quitter les messageries instantanées réputées « non sûres », telle WhatsApp, pour contraindre les membres du gouvernement (et des deux chambres, et des assistants parlementaires, et des membres des cabinets, etc.) à passer sur Olvid.

Tous sur Olvid, mais pour qui, pour quand et surtout pourquoi ?

12 décembre 2023 | Cédric Cartau | TribuneImpossible de passer à côté : la Première ministre, Élisabeth Borne, a demandé aux membres de son gouvernement de supprimer les messageries instantanées « classiques » du genre WhatsApp ou Signal pour les remplacer par Olvid. Ite, missa est. Ceux qui me lisent peuvent témoigner que je bouffe du Gafam plus souvent qu’à mon tour et, a priori, la décision de flinguer WhatsApp au sein de l’exécutif semble tomber sous le sens. Sauf que plusieurs aspects interrogent tout de même.

Dernier patch critique Exchange : dents en bois et jambe en mousse

27 avril 2021 | Charles Blanc-Rolin | TribuneCe mois-ci, comme le mois dernier, Microsoft nous avait réservé une bonne séance de patching sur nos serveurs Exchange. Souvenez-vous [1], le 2 mars, Microsoft, après s’être lui-même fait percer, publiait en urgence un correctif pour quatre vulnérabilités permettant d’exécuter du code arbitraire à distance sans authentification sur une interface OWA exposée sur Internet et obtenir un Webshell qui pourrait éventuellement permettre de prendre le contrôle de l’ensemble du SI.

Faut-il chiffrer les données de son DPI ? – Volet 2

22 septembre 2020 | Cédric Cartau | TribuneDans le premier volet, nous avons examiné la question du chiffrement des données du DPI en reposant les fondamentaux : la différence entre le moyen et le besoin, et surtout la notion de chiffrement et de couche technique.

Cybersécurité : 2020 démarre sur les chapeaux de roues !

21 janvier 2020 | Charles Blanc-Rolin | TribuneJe ne sais pas encore à quelle vitesse va nous propulser l’année 2020 jusqu’au 24 heures du Mans de l’APSSIS [1], mais l’on peut dire que l’année démarre en trombe !

Malaise vagal chez un fabricant de stimulateurs cardiaques

26 mars 2019 | Par Charles Blanc-Rolin | TribuneTout le monde a encore en tête la démonstration du regretté chercheur néo-zélandais Barnaby Jack, qui avait démontré en 2012, lors de la conférence Breackpoint de Melbourne, qu’il était possible de prendre le contrôle d’un stimulateur cardiaque à distance et de lui faire délivrer plusieurs décharges de 830 volts.

Le Canard hoquette

18 février 2019 | Cédric Cartau | TribuneDans un récent article, Le Canard enchaîné révèle que « les as de la cyberdéfense ont laissé traîner leurs petits secrets sur le Web »(sic). Avec un titre pareil, on se jette sur le papier pour découvrir quel est l’irresponsable qui a oublié les règles de base du métier, et là, ô déception : il s’agit du Clusif.

Mais je fais quoi avec tous ces mots de passe ? Partie II

25 septembre 2018 | Cédric Cartau | TribuneLors du premier volet, nous avons engagé une classification des grandes familles de mots de passe (ID/MDP) et une première évaluation des risques encourus. Poursuivons.

Notre confiance dans le « chiffrement » remise en question

30 janvier 2018 | Charles Blanc-Rolin | TribuneLa sécurité, dans le secteur du numérique, ou plutôt, le sentiment de sécurité que nous pouvons ressentir, repose avant tout sur la confiance que nous accordons aux différentes technologies que nous utilisons. Le matériel, tout d’abord, et les récentes vulnérabilités Meltdown et Spectre(1), nous prouvent encore une fois, qu’il s’agit d’un paramètre non négligeable, puis les systèmes d’exploitation, fonctionnant en mode « boîte noir », pour une majorité des serveurs, terminaux et autres dispositifs médicaux équipant nos établissements de santé, pour finir avec les applicatifs, qui là encore, ne présentent que rarement le code « qu’ils ont dans le ventre ».

Panorama de la Cybercriminalité - Année 2017

22 janvier 2018 | Le CLUSIF | CommuniquéLe Panorama annuel de la Cybercriminalité du CLUSIF a été dévoilé le 18 janvier 2018. Au cours de cette conférence, les experts du groupe de travail ont présenté un bilan en matière de cybercriminalité mais également en matière d'événements sociétaux en relation avec la sécurité de l'information. Plusieurs thématiques ont été balayées : les attaques destructives, les attaques via des tierces parties, la gestion de crise et ses limites, les vecteurs d'attaques innovants, les enjeux géopolitiques, notamment l'influence sur les élections, les rançons, le Bitcoin, le Darknet. Ce groupe de travail réunit des experts adhérents du CLUSIF mais aussi invités experts.

En quoi WPA3 va renforcer la sécurité de nos réseaux Wifi ?

11 janvier 2018 | Charles Blanc-Rolin | TribuneÀ l’occasion du CES de Las Vegas, le salon international de l’innovation dans le domaine du numérique et des nouvelles technologies, qui se déroule cette semaine, la Wi-Fi Alliance® a annoncé l’arrivée de la norme WPA3, implémentée dès cette année, elle viendra remplacer WPA2 (1).

Numérique : les américains sont-ils nos alliés ?

27 novembre 2017 | Charles Blanc-Rolin | TribuneA l’ère du « tout numérique », on peut se demander si les américains sont encore nos alliés. J’ai envie de vous répondre que dans ce domaine, je pense qu’ils ne sont aujourd’hui les alliés de personne.

Kaspersky non grata aux USA

05 septembre 2017 | Cédric Cartau | TribuneDans un récent article(1) de Silicon.fr, on apprend que plusieurs agences (NSA, CIA, etc.) ont demandé aux entreprises – publiques et privées – de cesser d’utiliser l’antivirus Kaspersky (russe), au motif que l’éditeur est soupçonné d’accointances avec le KGB. Dans un premier temps, il s’agit d’arrêter l’usage de cet antivirus dans l’armée, avant d’étendre la mesure aux entreprises privées sous contrat avec l’administration américaine.

Lutte antivirale, vers la guerre éternelle ?

10 juillet 2017 | Cédric Cartau | TribuneCourrier International publie cette semaine un très intéressant dossier sur la lutte antivirale à l’échelon planétaire, faisant suite aux deux alertes majeures Wannacry et Petya. Rappelons que le principe de l’hebdomadaire n’est pas de défendre un point de vue mais de présenter un panel relativement large des points de vue internationaux sur chaque sujet.

On ne nous dit pas tout !

20 juin 2017 | Charles Blanc-Rolin | TribuneComme tout un chacun, les éditeurs de logiciels ont eux aussi leur petit jardin secret.

Une semaine après les premières grosses attaques, quelles conséquences ? Quelles leçons en tirer ? Que faut-il craindre maintenant ?

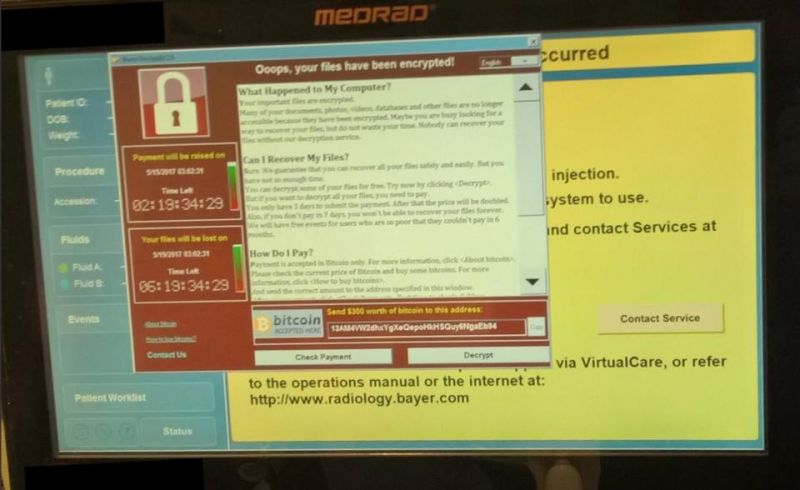

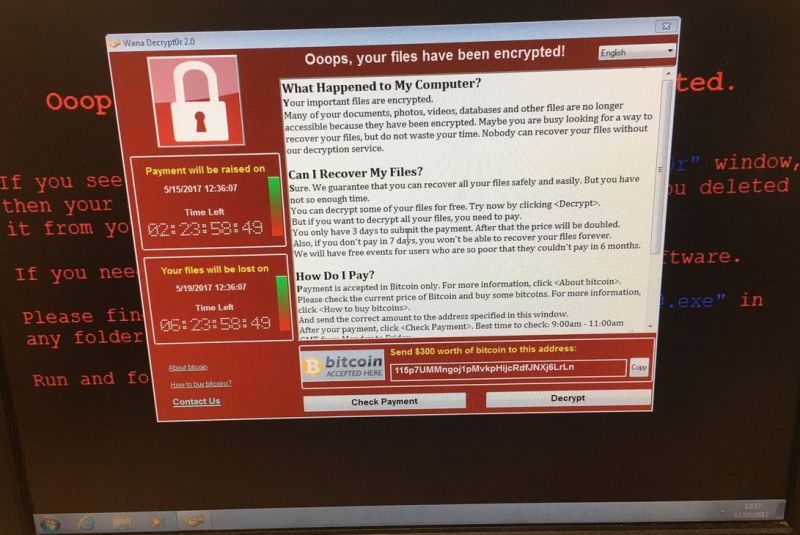

22 mai 2017 | Charles Blanc-Rolin | Tribune

Rançongiciel : propagation massive et mondiale : l’ANSSI sonne l’alerte !

13 mai 2017 | Charles Blanc-Rolin | TribuneLe secteur IT mondial s’apprête à vivre une importante crise. Un nouveau rançongiciel chiffrant (ou cryptovirus) se propage de manière préoccupante sur l’ensemble de la planète depuis ce vendredi 12 mai.

Quelles sont les conséquences de notre addiction aux produits Microsoft ?

07 novembre 2016 | Charles Blanc-Rolin | TribuneMicrosoft acteur majeur de l’édition logicielle, occupant une place de quasi-monopole dans la catégorie système d’exploitation et suite bureautique équipant les postes informatiques depuis de nombreuses années.

La cyber attaque de l’année a eu lieu ce dernier week-end

27 octobre 2016 | Vincent Trély | TribuneProbablement la plus large, la mieux préparée et la plus efficace de l’année 2016, l’attaque numérique qui a paralysé plusieurs milliers de serveurs et de sites de grandes compagnies américaines a démarré vendredi 21 octobre.

Le chiffrement de mails – Conclusions

29 février 2016 | Cédric Cartau | TribuneDans une première partie1, nous avons examiné deux solutions de chiffrement de mails : le « roi » PGP, et la solution Asip Santé de messagerie sécurisée. Dans une deuxième partie2, nous avons décortiqué Apicrypt et BlueFiles. Un certain nombre de précisions s’imposent.

Le chiffrement de mails, tour d 'horizon de quelques solutions – partie 1

08 février 2016 | Cédric Cartau | TribuneQu'on se le dise, envoyer un message électronique sur Internet, c'est comme envoyer une carte postale : toutes les personnes qui auront la carte dans les mains à un instant donné pourront lire ce qui est écrit dessus. Les protocoles de messagerie sont ainsi conçus qu'un message transite en clair sur le réseau des réseaux.

2014, un bon cru...du moins jusqu'aux vacances

07 août 2014 | T.C | TribuneTous comptes faits, ce premier semestre 2014 n'est pas si ennuyeux que cela, n'est-ce pas ? Retour sur cette première partie d'année.

Du rififi au pays du cryptage

16 juin 2014 | Cédric Cartau | TribuneCertes il s'agit d'une news un peu technique, mais la disparition de Truecrypt a tout de même de quoi inquiéter Mme Michu.

Vous pouvez toujours effacer, la NSA et Google ont une copie

03 mars 2014 | Wilbur | TribuneSelon le baromètre Orange-Terrafémina du 25 février dernier, la surveillance d'Internet, même si elle nuit gravement aux libertés individuelles, est justifiée pour 57% des français.

Froid dans le dos

17 février 2014 | DSIH | TribuneLes moins de vingt ans ne peuvent pas savoir, mais l'époque bénie du film Wargame est bel et bien révolue.

On vit une époque formidable

28 janvier 2014 | DSIH | TribuneVoir dans la même semaine la gaminerie la plus bête côtoyer la cupidité la plus franche est assez étonnant à défaut d'être rassurant.

Le système de santé français brutalement attaqué ! Et si faible…

07 janvier 2014 | DSIH | ActualitésPar Vincent TRELY, Président de l’APSSIS Depuis le 2 janvier 2014, les sites des Agences Régionales de Santé (ARS), bras armés du Ministère de la Santé pour le pilotage opérationnel du système de santé français, sont indisponibles. Les plates-formes électroniques, applications et espaces numériques associés sont également out. C’est encore le cas ce matin, mardi 7 janvier 2014, soit 5 jours cumulés de blackout.

Le BYOD et limites des Wifi publics

16 décembre 2013 | DSIH | TribuneLe Parlement Européen a coupé son Wifi public, après une intrusion.

Les bisnounours au pays de l'Oncle Sam

18 novembre 2013 | DSIH | TribuneCertains jobs sont étonnamment rentables, au-delà même de l'espérance initiale. C'est ainsi que nous venons d'apprendre que l'opérateur américain AT&T engrange 10 millions de dollars par an en fournissant à la NSA des données sur ses clients.

L'anonymat sur internet est une affaire d'oignons

14 octobre 2013 | DSIH | ActualitésComme l'a démontré Michel Serres lors d'une extraordinaire conférence à l'INRIA, l'une des principales caractéristiques des nouveaux mondes réside dans la difficultés d'y reporter les règles, les us et les coutumes des anciens mondes. La preuve en est que si pendant des années les juristes ont affirmé qu'Internet ne constituait en rien une zone de non droit – tout particulièrement pour ce qui concerne la propriété intellectuelle – la réalité démontre qu'il y a loin du vœu pieu aux pratiques.

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS