Sécurité

Pourquoi la vulnérabilité Follina affole la planète depuis une semaine ?

06 juin 2022 | Charles Blanc-Rolin | TribuneLa vulnérabilité CVE-2022-30190, aussi connue sous le nom de « Follina », s’est retrouvée sur le devant de la scène suite à l’analyse par l’équipe japonaise de chercheurs Nao Sec d’un fichier Word malveillant découvert le 27 mai sur VirusTotal [1]. Il n’aura pas fallu longtemps pour qu’elle enflamme toute la planète, mais pourquoi ?

ISO 27001 : convaincre sa direction générale d’y aller

31 mai 2022 | Cédric Cartau | TribuneDans son monumental et dernier ouvrage Apocalypses, l’historien Niall Ferguson consacre un chapitre entier aux principaux accidents technologiques du xxe siècle : le Titanic (1912), Three Mile Island (1979), la navette Challenger (1986) et Tchernobyl (1986).

Quand les attaquants se régalent avec les cookies

31 mai 2022 | Charles Blanc-Rolin | TribuneLe sujet n’est pas nouveau, nous l’avions d’ailleurs abordé au congrès de l’APSSIS en 2019 avec le Dr Michel Dubois lors d’une conférence commune sur les mots de passe [1], la recette des cookies est toujours aussi radicale contre les authentifications à deux facteurs. Je ne dis pas que les facteurs en mangent trop au dessert et que cela les empêche de remonter sur le vélo l’après-midi, non, non, non, pas du tout ! Je veux bien sûr parler des cookies utilisés comme jetons d’authentification sur les applications / sites / services web. Un cookie authentifiant est très facile à exporter d’un navigateur web et à importer dans « un autre », cela peut d’ailleurs s’avérer très pratiques pour réaliser des téléchargements authentifiés à l’aide de Wget après s’être authentifié sur le site avec Firefox par exemple.

La sécurité numérique, mère de toutes les batailles

30 mai 2022 | Vincent TRELY, | TribuneDisposer d’un système d’information moderne, utile et performant est aujourd’hui une nécessité, que ce soit au sein du secteur sanitaire, du secteur médico-social ou des organisations territoriales de soins. Production et suivi des soins, concentration des documents médicaux, intégration des informations issues des appareils biomédicaux, gestion des plannings, modules de partages, élaboration de statistiques sont autant de fonctions que le SI, unifié ou composé d’une agrégation organisée de logiciels reliés entre eux, est censé apporter aux professionnels de santé pour leur confort et leur sérénité, dans le but d’améliorer, de fluidifier et de sécuriser le parcours de soin du patient.

Intelligence artificielle, algorithmes d’aide à la décision et à la thérapeutique, quelles informations fournir aux patients ? comment y satisfaire ?

30 mai 2022 | Marguerite Brac de La Perrière | TribuneAprès avoir respectivement dans les deux derniers volets(1), adressé les obligations des professionnels de santé, et celles des établissements de santé utilisant des outils d’intelligence artificielle (IA) dans le cadre d’actes de prévention, de diagnostic ou de soins, il s’agit dans le présent papier de préciser les conditions dans lesquelles satisfaire aux droits et des patients.

Le sourire de mon jardinier

24 mai 2022 | Cédric Cartau | TribuneIl y a trois ans, j’ai fait appel à un jardinier pour poser une haie d’arbustes, dans le but d’isoler mon terrain de celui du voisin, sur le plan visuel tout du moins. La haie plantée, le bonhomme me signale qu’elle va monter en hauteur et en épaisseur à tel point que d’ici à trois ans au maximum il devra venir la tailler tous les ans. Traduction pour nous autres pauvres informaticiens devant l’Éternel : son BUILD va lui générer son propre RUN.

Analyse de risques Ebios RM : la Fondation Cognacq-Jay utilise l’outil d’ALL4TEC

17 mai 2022 | DSIH | ActualitésLa fondation Cognacq-Jay a utilisé l’outil d’analyse de risques de cybersécurité d’All4Tec à la clinique Saint-Jean-de-Dieu (Paris). Le bilan est positif : l’agilité de cet outil – le premier labellisé Ebios RM par l’Anssi – et son côté intuitif ont conquis les équipes. Laurent Cosson, PDG d’ALL4TEC, Vincent Gerbier, DSI de la clinique Saint-Jean-de-Dieu, et Anne Auvity-Pontet, responsable Transition et Innovation des SI à la fondation Cognacq-Jay, nous présentent ce projet.

Vulnérabilités dans F5 BIG-IP, Active Directory, les pare-feux Zyxel et des commutateurs réseau... Des établissements qui ne patchent pas, et des attaquants qui élargissent leur business… pas de quoi s’ennuyer !

17 mai 2022 | Charles Blanc-Rolin | TribuneL’actualité de ces dernières semaines nous prédit encore pas mal d’occupation en perspective !

Comme un entomologiste

17 mai 2022 | Cédric Cartau | TribuneQuand vous avez le blues, un coup de mou ou plus aucune foi en l’humanité, je vous conseille vivement de vous tourner vers ce monument de la culture occidentale : les épisodes de la série Scooby-Doo (que les vieux dans mon genre qui ont passé des heures devant Les Visiteurs du mercrediconnaissent sous son nom francisé « Scoubidou »). Je préviens tout de suite : on ne critique pas. Sa première apparition date de 1969 et la franchise est toujours active de nos jours. Le site Wikipédia lui consacre pas moins de 28 pages et comptabilise des dizaines d’épisodes, de films d’animation, de versions cinéma avec personnages humains ; la série est tellement célèbre que plusieurs acteurs américains de renom ont accepté de prêter leur voix aux personnages. Si ça, ce n’est pas une référence…

Manager par le risque : mais qu’est-ce qu’on est nul !

09 mai 2022 | Cédric Cartau | TribuneUne des particularités de la formation des jeunes pilotes d’avion, pour l’aviation commerciale comme pour l’aviation privée (dite « de loisir »), est la prise en compte avant chaque vol du TEM : Threat and Error Management, ou gestion des menaces et des erreurs. On trouve des tonnes d’articles[1]plus ou moins théoriques sur le sujet, mais en gros l’idée est simple : avant le vol, il s’agit d’inventorier les risques connus et identifiés.

Cybersécurité : focus sur les actions menées auprès des établissements de santé et structures médico-sociales en Auvergne-Rhône-Alpes

09 mai 2022 | GCS SARA | CommuniquéEn 2021, l’ARS Auvergne-Rhône-Alpes a recensé 60 signalements de cyberincidents visant des structures de santé ou médico-sociales, contre 55 en 2020. La recrudescence des actes cybermalveillants se vérifie également au niveau national, avec plus de 730 déclarations d'incidents en 2021, contre 369 en 2020.

De nouveaux virus découverts à l’aide du cloud : la prévention des pandémies s’organise

27 avril 2022 | Erick Jan-Vareschard, AWS France. | TribuneLa pandémie a créé un chaos mondial en déstabilisant les infrastructures sanitaires et en déréglant l’économie. Les moyens de prévenir une nouvelle pandémie existent aujourd’hui comme le prouve le projet Serratus, une infrastructure de cloud computing open source qui permet la comparaison de séquences à l’échelle du pétaoctet. Grâce à cette dernière, une immense quantité d’informations scientifiques a pu être exploitée à l’aide d’un supercalculateur hébergé dans le cloud et ce, dans un délai limité et à moindre coût.

Sécurité des SI : effet boomerang de la paire de baffes

26 avril 2022 | Cédric Cartau | CommuniquéTous ceux qui suivent l’actualité des SI et de la réglementation SI voient passer des news sur telle ou telle entreprise qui vient de se prendre une prune par la CNIL. Il y en a eu, il y en a et il y en aura. Ce qui est surprenant est que dans certains cas, il s’agit tantôt d’un responsable de traitement (RT) sanctionné pour les agissements de son sous-traitant (ST), tantôt l’inverse. Ce qui pose, en filigrane, la capacité d’un RT à auditer / contrôler son ST.

Étude de cas : une campagne de phishing bien pensée

19 avril 2022 | Charles Blanc-Rolin | TribuneLes campagnes de phishing ne sont pas les attaques dans lesquelles le niveau de technicité est le plus élevé, mais on observe parfois, des attaquants qui sortent du lot par leur ingéniosité. J’ai été assez impressionné de voir comment celle-ci a été orchestrée. La technique n’est pas nouvelle, mais je ne l’avais jamais observée dans la santé auparavant. On peut trouver quelques références datant de 2019 sur cette technique astucieuse [1].

Mon camembert dans le Cloud

19 avril 2022 | Cédric Cartau | TribuneAu fil de diverses discussions avec plusieurs personnes non expertes du sujet, je me suis rendu compte que le terme « Cloud » n’était pas forcément bien compris. « C’est dans le Cloud » (qui en soit ne veut rien dire) n’a pas le même sens pour tout le monde. Un petit décryptage ne sera pas superflu, et pour cela on va utiliser un bon camembert.

Sécurité des SI et bandes dessinées

12 avril 2022 | Cédric Cartau | TribuneDe temps en temps, je ressors un album de BD histoire de me changer les idées, entre un contrôle de flux https sortant sur le firewall externe et une revue des habilitations fonctionnelles. Et c’est le propre des grands ouvrages ou des grandes séries que d’avoir plusieurs niveaux de lecture selon que l’on soit gamin, adulte ou pire : RSSI.

En direct de l’APSSIS – le risque comparé aéro versus IT

07 avril 2022 | DSIH | ActualitésCe matin Cédric nous parle de sécurité aérienne comparée à la sécurité IT ou, comment passer du danger au risque. Rien de mieux qu'un pilote privé pour nous parler du parallèle entre l'IT et le monde aéronautique.

Congrès Apssis 2022 - Dossier patient informatisé : le Centre hospitalier Laborit (CHL) a développé un mode dégradé tout seul

07 avril 2022 | DSIH | ActualitésLe Centre hospitalier Laborit (CHL), à Poitiers, a initié il y a une dizaine d’années une démarche de procédures dégradées, notamment autour du dossier patient informatisé. Une démarche de longue haleine aujourd’hui bien utile, mise en avant lors du 10e congrès de l’Association pour la sécurité des systèmes d'information de santé qui se tient jusqu’à ce soir au Mans.

En direct de l’APSSIS – peut-on s’assurer contre le risque Cyber ?

07 avril 2022 | DSIH | ActualitésLe cabinet de courtage CHESNEAU et SIGMA interviennent sur le thème très actuel et en même temps très complexe de l’assurance du risque Cyber.

Les cyberwares ou le syndrome de Tatie Danielle

29 mars 2022 | Cédric Cartau | TribuneC’est drôle de penser qu’il fut un temps où j’avais un PC et pas d’antivirus installé dessus. Authentique.

La sécurité des SI en chapka

22 mars 2022 | Cédric Cartau | TribuneJe ne voudrais pas jouer les rageux, mais il faut tout de même le dire : Ian Fleming et Francis Fukuyama[1] se sont allègrement vautrés.

La rentabilité de la sécurité des SI : pipeau et clarinette

15 mars 2022 | Cédric Cartau | TribuneLa première fois que je suis tombé sur ce discours, j’avoue ne pas avoir vu venir l’esbroufe. Il s’agissait d’une discussion avec un consultant à qui j’avais demandé une prestation d’analyse et de conseil en amont de l’arrivée du RGPD, histoire de voir de quoi il retournait (on était en 2017) et ce qu’il fallait faire : on passait tout de même d’une logique purement administrative à une logique de gestion des risques, ce qui n’était pas un petit changement. Au cours de la conversation, il a été question d’un accompagnement de plusieurs centaines de journées hommes : j’ai dû un peu tiquer car le consultant m’a parlé de retour sur investissement de la démarche de conformité RGPD. Ben voyons.

La sécurité des SI ou le concours de l’avant-dernier

08 mars 2022 | Cédric Cartau | TribuneLe nom de Danny Faulkner ne doit pas vous dire grand-chose : le bonhomme était un filou de haut vol, un prince des montages financiers douteux qui, à lui tout seul (ou presque), a réussi à faire frôler la banqueroute à rien de moins que l’ensemble du réseau des caisses d’épargne des États-Unis, et ce dans les années 1980, soit au bas mot 20 ans avant la crise des subprimes de 2008. Mais son arnaque était compliquée, faisait intervenir pas mal d’acteurs (souvent à leur insu), des montages financiers circulaires, bref, un vrai sac de nœuds et c’est certainement la raison pour laquelle son nom est inconnu en dehors des spécialistes[1].

Que nous annonce Microsoft en 2022 pour sécuriser ses produits ?

15 février 2022 | Charles Blanc-Rolin | TribuneMicrosoft annonce en ce début d’année plusieurs nouveautés concernant la sécurité de ses produits.

Les Entretiens DSIH : L'Hôpital face aux enjeux de la sécurité avec Cédric Cartau

15 février 2022 | DSIH | Entretien vidéoDSIH lance une série d’entretiens, intitulée les Entretiens de la Semaine, menés par nos consultants. Le principe repose sur un face-à-face permettant d’aborder des sujets autour du numérique, de l’évolution des Systèmes d’information, de la formation… Le ton est amical mais sans langue de bois.

Rançongiciels : à qui s’en prennent désormais les attaquants, pourquoi et comment ?

08 février 2022 | Charles Blanc-Rolin | TribuneDans un rapport daté du 3 février [1], Coveware s’intéresse à la victimologie des attaques récentes par rançongiciels, aux raisons de ces mutations, et aux méthodes utilisées.

Des CSIRT en région : avec quels moyens RH ?

01 février 2022 | Cédric Cartau | TribuneDans un communiqué du 11 janvier dernier[1], l’Anssi annonce avoir signé des conventions avec sept régions pour la création de CSIRT : Computer Security Incident Response Teams ou équipes de réponse à incident cyber.

L’actualité cyber repart sur les chapeaux de roues en 2022 !

01 février 2022 | Charles Blanc-Rolin | TribuneCe n’est pas cette année encore que nous allons être au chômage ! Après un patch tuesday Microsoft tumultueux en début de mois qui aura bien occupé les adminsys [1], l’actualité va encore nous secouer !

Breaking news : le Père Noël, hors-la-loi multirécidiviste

03 janvier 2022 | Cédric & Alice Cartau | TribuneArsène Lupin, Charles Ponzi[1], Victor Lustig[2], petits joueurs : en ce début du xxie siècle, un des plus importants hors-la-loi – qui plus est toujours en activité – reste le Père Noël. Un vrai scandale, vous dis-je.

Ma lettre au Père Noël 2021

21 décembre 2021 | Cédric Cartau | TribuneCher Père Noël, comme chaque année je t’écris car j’ai été encore hypersage, bien plus que les années précédentes. Non, ce n’est pas l’âge, c’est juste la crise sanitaire.

Avec un tel calendrier de l’avent, aucun RSSI n’aura envie d’ouvrir les cadeaux au pied du sapin cette année…

21 décembre 2021 | Charles Blanc-Rolin | TribuneAprès une nouvelle année assez éprouvante en termes de vulnérabilités, d’attaques subies et contenues, si vous pensiez vous relâcher en cette période de fêtes de fin d’année, je crains que vous ne soyez déçu…

Proginov Datacenters, du scepticisme à l’évidence

07 décembre 2021 | Proginov | CommuniquéProginov fête les 20 ans de son cloud privé. En effet, précurseur sur ce secteur, l’entreprise s’est lancée dans l’hébergement de données pour ses clients en 2001. Le modèle a rapidement séduit, pour devenir incontournable aujourd’hui dans un contexte où les cyberattaques et les mises à jour réglementaires des logiciels se multiplient.

Ransomwares : vers la chienlit ?

06 décembre 2021 | Cédric Cartau | TribuneAux Assises de Monaco s’est tenue une très intéressante conférence de Wavestone, avec l’inoxydable Gérôme Billois en tant que principal intervenant, dont le thème était en substance ce que les boîtes du CAC 40 ont mis en œuvre pour se protéger de la menace crypto.

La sensibilisation à la sécurité informatique pourrait servir à quelque chose…

30 novembre 2021 | Cédric Cartau | TribuneEn général, mes billets pour DSIH oscillent entre 1 500 et 3 000 vues : le dernier a battu tous les scores avec plus de 15 000 hits si j’en crois les statistiques : comme quoi le titre « La sensibilisation à la sécurité informatique ne sert à rien[1] » n’a pas seulement accroché le chaland, mais aussi généré un nombre considérable de remarques en tout genre.

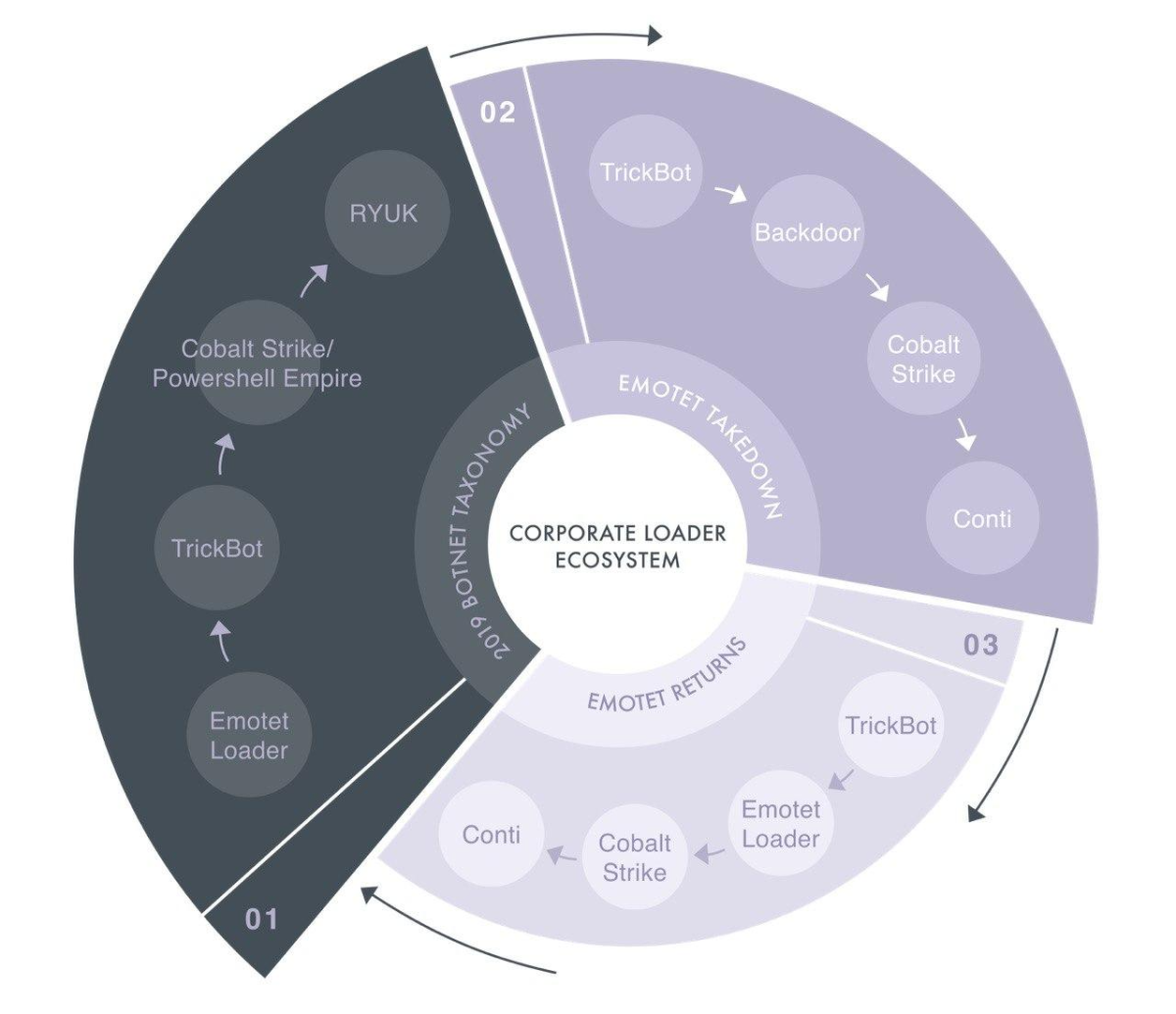

Emotet de retour, POC Exchange, 0-day Windows : à quelle sauce les attaquants prévoient de nous manger cette semaine ?

25 novembre 2021 | Charles Blanc-Rolin | Tribune

La sensibilisation à la sécurité informatique ne sert à rien

23 novembre 2021 | Cédric Cartau | TribuneJe n’avais pas encore atteint mon quota de poil à gratter cette semaine – j’ai des objectifs hebdomadaires moi môssieur, pas le temps de rigoler, que croyez-vous ? – et je me suis dit que mettre bien franchou les pieds dans le plat de lentilles à propos des habituels lieux communs me permettrait d’exploser les objectifs.

[TEMOIGNAGE] Le CHU de Bordeaux transforme son SI grâce à l’infrastructure hyperconvergée Dell Technologies/VMware

22 novembre 2021 | Computacenter | CommuniquéDe nos jours, les services informatiques des établissements de santé font face à un vrai défi : répondre au vieillissement de leurs infrastructures et à la saturation de leurs capacités de stockage tout en veillant à une disponibilité sans faille de leurs applications critiques et à la sécurité des données. Le CHU de Bordeaux a trouvé la réponse dans la solution d’infrastructure hyperconvergée Dell Technologies/VMware, accompagnée à chaque étape par Computacenter.

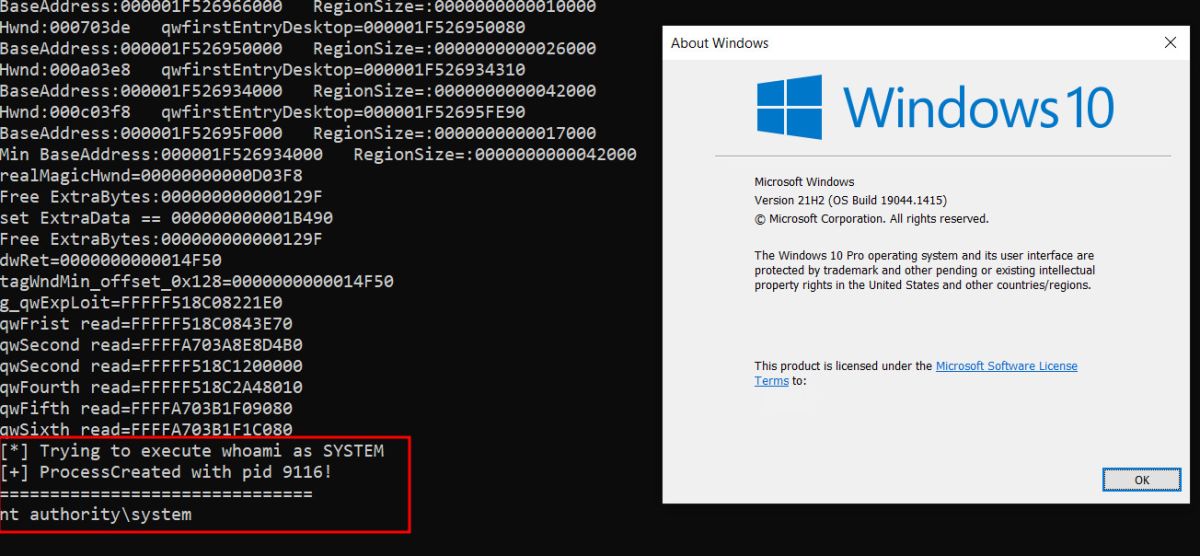

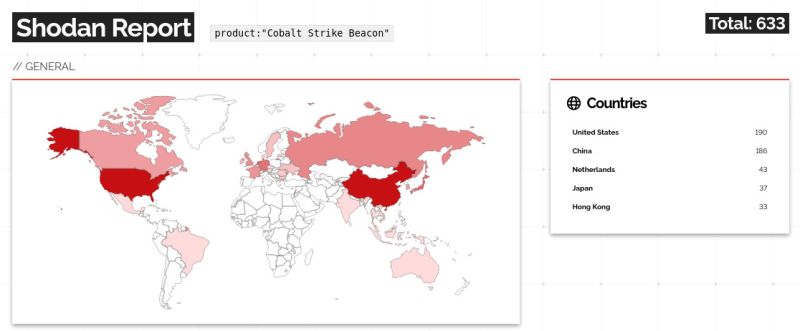

Identification des serveurs Cobalt Strike : une information intéressante pour la détection et l’investigation

16 novembre 2021 | Charles Blanc-Rolin | Tribune

GTI, GTR, taux de disponibilité : de l’art de couper les octets en quinze

15 novembre 2021 | Cédric Cartau | TribuneSouscrivez un contrat d’hébergement Cloud, de licence logicielle, de maintien en condition opérationnelle, et vous serez immanquablement conduit à vous poser la question du niveau de prestation objet du contrat. Idem si vous êtes de l’autre côté du stylo et que vous êtes fournisseur.

Sécurité des SI : calcul des budgets à l’envers

09 novembre 2021 | Cédric Cartau | TribuneQuand un RSSI rencontre un autre RSSI, ils se racontent des histoires de RSSI. Deux sujets au moins viennent immanquablement sur la table pour peu qu’on les laisse assez longtemps ensemble : le rattachement hiérarchique, et les budgets SSI dans leur entreprise.

Consultation de la Cnil sur la gestion des données en pharmacie

02 novembre 2021 | DSIH | ActualitésLa Cnil lance, jusqu’au 19 novembre, une consultation sur un projet de référentiel destiné à aider les officines de pharmacie à respecter la protection des données.

Référentiel sur le traitement de données des entrepôts de données

02 novembre 2021 | DSIH | ActualitésLe 7 octobre, la Cnil a adopté un référentiel qui recense les finalités de la collecte et du traitement dedonnées à caractère personnel dans les entrepôts de données de santé.

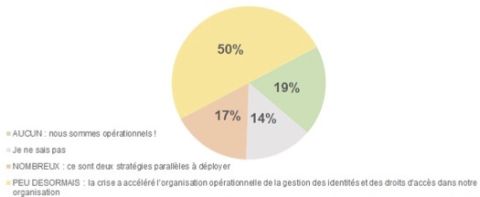

Quel est l’impact de la crise sanitaire sur les priorités de sureté-sécurité des entreprises ?

02 novembre 2021 | DSIH | ActualitésPour le savoir, Horoquartz a interrogé 117 responsables de la sécurité et livre les résultats de cette enquête dans un livre blanc exclusif. La crise sanitaire est-elle associée à de nouvelles menaces et à de nouveaux risques ? Quelles seront les priorités des décideurs demain et quels aspects envisagent-ils de renforcer ? La crise a-t-elle changé la perception de la sécurité en entreprise ? Retrouvez les données chiffrées et les commentaires sur chacun de ces sujets.

Un peu de culture dans ce monde de cyberbrutes

02 novembre 2021 | Cédric Cartau | TribuneC’est bien connu, les vacances, c’est fait pour déguster des huîtres, faire du sport et se balader, mais surtout écluser sa pile de livres ou d’émissions culturelles. Petite sélection.

Ransomwares : faut-il interdire le paiement des rançons ?

26 octobre 2021 | Cédric Cartau | TribuneIl est de ces débats où ce n’est pas tant la question posée elle-même qui est intéressante, mais la somme des points de vue – et donc des réponses – que l’on peut y apporter. Qui a lu l’excellent ouvrage d’Amin Maalouf (Les Croisades vues par les Arabes) sait que les points de vue sont surtout révélateurs de la vision du monde de ceux qui les expriment. Il en va ainsi d’une question qui commence à poindre dans le débat public : faut-il interdire aux entreprises, publiques ou privées, qui subissent une attaque de ransomware de payer la rançon demandée pour retrouver l’accès à leurs données ? Le sujet a fait l’objet d’une très intéressante interview croisée de Gérôme Billois (Wavestone) et Me François Coupez (disponible sur YouTube[1]), et les réponses peuvent être variées.

Condamnation, nouvelle réglementation à l’export aux US, et recrutements d’experts pour déployer du ransomware : quoi de neuf sur la planète cyber ?

26 octobre 2021 | Charles Blanc-Rolin | Tribune

Les Assises 2021 : Guillaume Poupard revient sur les fondamentaux, et les enrichit

19 octobre 2021 | Charles Blanc-Rolin | TribuneLe thème de ces Assises 2021 était le « Back to Fundamentals », lancé par Patrick Pailloux en 2011, à l’époque Directeur de l’ANSSI.

Sécurité des SI, menaces et patching permanent : non, ce n’était pas mieux avant

18 octobre 2021 | Cédric Cartau | TribuneAux 21es Assises de la sécurité qui viennent de se terminer, deux conférences sur deux jours différents traitent, sans concertation de leurs auteurs, d’un thème commun abordé sous deux angles distincts : la qualité du code. En informatique, que l’on parle de logiciel ou de matériel, au final tout est code et, en fin de compte (si l’on excepte les rares cas de bugs de conception des microprocesseurs), toute vulnérabilité provient du code logiciel.

10ème Congrès National SSI Santé APSSIS : rendez-vous au #CNSSIS2022 !

18 octobre 2021 | APSSIS | CommuniquéLes 5, 6 et 7 avril 2022, l’APSSIS organisera son 10ème Congrès National de la SSI Santé. 180 participants sont attendus à l’espace culturel des Quinconces du Mans pour 3 jours de conférences, de débats et d’échanges. Cette 10ème édition aura bien sûr un caractère exceptionnel !

L’AFCDP vous présente la 3ème édition de son Baromètre trimestriel

15 octobre 2021 | l’AFCDP | CommuniquéAvec son Observatoire trimestriel, l’AFCDP souhaite estimer l’évolution de la conformité des organisations, et évaluer la perception des DPO sur des sujets techniques et d’actualité.

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS