Sécurité

Avis d’expert : 20 conseils pratiques relatifs à l’authentification et à la gestion de l’accès de la part de professionnels expérimentés

10 juillet 2014 | Imprivata | CommuniquéComme vous le savez, les besoins de votre organisation en matière de renforcement de la sécurité informatique ne peuvent plus attendre. La conformité réglementaire et les risques de violation de la sécurité des données vous obligent à adopter des politiques et des procédures de sécurité plus rigoureuses.

Au pays des aveugles...

30 juin 2014 | Cédric Cartau | TribuneDans une étude, réalisée par l'organisme de recherche Loudhouse pour le compte de la société Colt Technologie Service, il apparaît que 68% des entreprises françaises – tout secteur confondu – sont confrontées à un déficit technologique de leur système d'information.

La sécurité du SIH motivée par le réglementaire

30 juin 2014 | DSIH | D.L. | ActualitésQuatre ans après avoir intégré le monde hospitalier dans son enquête périodique consacrée aux « Menaces informatiques et pratiques de sécurité en France », le CLUSIF a de nouveau interrogé les hôpitaux publics afin d’étalonner leur degré de maturité en matière de sécurité de l’information (1).

Projet national MSSanté : Comment devenir compatible ?

17 juin 2014 | Enovacom | CommuniquéFort du succès de ses webinars avec la participation de plus de 500 personnes, ENOVACOM propose une dernière session avant l’été pour préparer le projet national de la Messagerie Sécurisée de Santé (MSSanté).

Du rififi au pays du cryptage

16 juin 2014 | Cédric Cartau | TribuneCertes il s'agit d'une news un peu technique, mais la disparition de Truecrypt a tout de même de quoi inquiéter Mme Michu.

Halte aux idées reçues !

16 juin 2014 | DSIH l M.VB | ActualitésQue cherche à faire un pirate ? « Voler des données industrielles ou sensibles » : c’est la réponse majoritairement présente dans l’esprit des entreprises, les « petites » se sentant moins visées. Mais le fait d’être « petit » est justement un critère de choix pour un pirate. Entretien avec David Soria – Expert Sécurité ITrust.

«Null CTRL»

09 juin 2014 | DSIH | Cédric Cartau | ActualitésDans leur enquête intitulée « Null CTRL », Espen Sandli et Linn Kongsli Hillestad, deux journalistes norvégiens, ont investigué dans leur pays sur les caméras de surveillance et en ont déniché pas moins de 2000 qui sont accessibles à tout un chacun, sans même un mot de passe de vérification.

Comment préserver la confidentialité des données patients ?

02 juin 2014 | Enovacom | CommuniquéENOVACOM Smart Audit, la solution d’audit et de traçabilité du SI

Identifiant national de santé et protection des données personnelles

27 mai 2014 | DSIH l Damien Dubois | ActualitésDans son rapport d’activité 2013, la Commission Nationale de l’Informatique et des Libertés s’inquiète de la gestion des données de santé notamment via les applications de m-santé. Elle repose également la question de l’INS.

S’adapter et réagir

13 mai 2014 | DSIH | M.V.B | ActualitésQuelques heures après la révélation d’une nouvelle faille, Heartbleed, qui permet de lire une partie de la mémoire d’un serveur, ITrust mobilise son équipe. Objectif : faire évoluer rapidement sa solution pour corriger et savoir détecter cette vulnérabilité. Entretien avec Sébastien Aucouturier – Responsable Recherche et Développement au sein du Groupe.

Utiliser les outils à bon escient, dans la sécurité des systèmes d'information autant qu'ailleurs

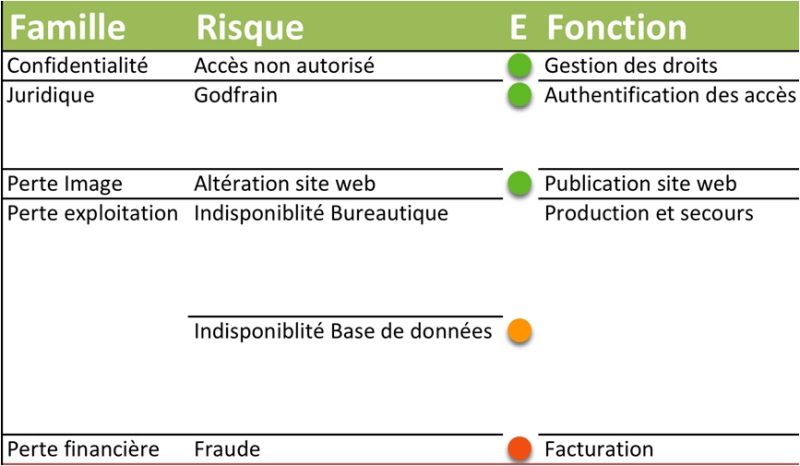

22 avril 2014 | CQFD | ActualitésDans « La sécurité du système d'information des « établissements de santé » paru aux Presses de l'EHESP (www.presses.ehesp.fr) en mai 2012, l'auteur livre une réflexion intéressante sur l'aveuglement que peuvent engendrer les méthodes d'appréciation des risques telles EBIOS ou MEHARI. Extrait.

Congrès APSSIS : l’expertise d’Enovacom sur l’audit et la traçabilité des logs

07 avril 2014 | DSIH | ActualitésPour la troisième année consécutive, ENOVACOM a choisi de participer au Congrès National de la Sécurité des Systèmes d’Information proposé par APSSIS. Avec plus de 150 participants durant les trois jours, cet évènement a été l’occasion pour ENOVACOM d’aborder pour la première fois la problématique de l’audit et la traçabilité des logs pour les établissements de santé.

De l’intérêt de la norme pour collaborer

07 avril 2014 | DSIH | D.L | ActualitésHervé Schauer est fidèle au congrès de l’APSSIS (1). L’expert international de la sécurité de l’information y participait pour la 3e fois, dans le cadre d’une table ronde consacrée au bon usage des normes ISO dans la sécurité des SI de santé.

Stop à la politique de l’autruche

07 avril 2014 | DSIH | M.V.B | ActualitésIl est nécessaire de se confronter à la réalité : « 75 % des entreprises ont été piratées au cours des 2 dernières années* » et parfois sans même le savoir !

Sécurité des SI en santé : vers la mise en place d’une chaîne d’alerte

07 avril 2014 | DSIH | D.L | ActualitésPhilippe Loudenot retrouve, après trois ans et un passage par les services du Premier ministre, l’équipe du Haut fonctionnaire de défense et de sécurité (HFDS) auprès du ministère des Affaires Sociales.

Sécurité des SI de Santé : le SIB intervient au Congrès du Mans.

26 mars 2014 | SIB | CommuniquéPartenaire de la première heure du Congrès National de la Sécurité des Systèmes d’Information de Santé (CNSSIS), le SIB participe à la 3ème édition qui se tiendra du 1er au 3 avril au Mans.

Succès pour la formation RSSI Santé organisé par l’APSSIS et LiquidNexxus

17 mars 2014 | M.V.B | ActualitésL’APSSIS et LiquidNexxus, leader européen des formations dédiées à la sécurité des systèmes d’information, s’associent pour proposer des séminaires de 3 jours pour former des Référents Sécurité des Systèmes d’Informations de Santé.

Comment optimiser les différentes étapes du projet PESV2 ?

17 mars 2014 | DSIH | ActualitésRetour de Julien Renaud, RI du CH de Sainte Foy les Lyon Depuis quelques années maintenant, le Centre Hospitalier de Sainte Foy les Lyon se préoccupe fortement de la modernisation de son Système d’Information. Julien Renaud, responsable informatique, gère à lui seul maintenant plus de 40 applications... avec notamment les impacts du PESV2 ! Après 3 mois passés sur le projet, il nous explique comment optimiser les différentes phases du projet PESV2 afin d’accélérer sa mise en production.

Prendre la température du système d’information et soigner avec IKare.

17 mars 2014 | M.V.B | ActualitésITrust, Cabinet d’Expertise en sécurité informatique, développe et commercialise aujourd’hui la solution IKare (scanner de vulnérabilité). Telle une sonde, IKare sert à prendre la température et permet d’établir le bilan de santé des systèmes d’informations, applications web, sites internet et infrastructures techniques.

Systèmes d'Information de Santé : des services proposés pour évaluer et améliorer votre niveau de sécurité.

04 février 2014 | DSIH | ActualitésLes outils, logiciels et processus techniques concourent à la sécurité, mais ce n’est pas suffisant. L’élaboration d’une PSSI fait appel aux personnels, et nous les accompagnons.

GCS TéléSanté Centre : une démarche volontariste sur la sécurité des SI de Santé !

03 février 2014 | DSIH | ActualitésEn avril 2012, le Groupement de Coopération Sanitaire (GCS) TéléSanté Centre a entamé une démarche d’accompagnement à l’amélioration de la Sécurité des systèmes d’information.

Le CHU de Limoges choisit Enovacom pour la gestion de ses identités

14 janvier 2014 | DSIH | ActualitésLe CHU de Limoges a choisi de confier la gestion des identités à Enovacom pour la sécurisation de son SIH. Il fait ainsi l'acquisition de CPSure Directory, véritable Annuaire d’Etablissement de Santé pour la gestion des droits d’accès de ses utilisateurs.

Le système de santé français brutalement attaqué ! Et si faible…

07 janvier 2014 | DSIH | ActualitésPar Vincent TRELY, Président de l’APSSIS Depuis le 2 janvier 2014, les sites des Agences Régionales de Santé (ARS), bras armés du Ministère de la Santé pour le pilotage opérationnel du système de santé français, sont indisponibles. Les plates-formes électroniques, applications et espaces numériques associés sont également out. C’est encore le cas ce matin, mardi 7 janvier 2014, soit 5 jours cumulés de blackout.

Sécurité informatique: qui est le plus vulnérable ?

07 janvier 2014 | DSIH | ActualitésLes sujets pratiquant l'informatique usuellement seraient plus souvent sujets à l'intrusion de logiciels malveillants. C'est ce qui ressort, à la surprise de beaucoup de spécialistes, d'une étude scientifique présentée en novembre 2013. Son concepteur prépare une nouvelle évaluation plus étendue afin de valider ses résultats et en comprendre les mécanismes.

Après la culture, c’est la sécurité qu’on démocratise !

03 décembre 2013 | DSIH | ActualitésEntre démocratisation, tableaux de bord et innovations, la société continue sa percée dans l’écosystème de la sécurité des systèmes d’information. Entretien avec Jean-Nicolas Piotrowski – Directeur Général d’Itrust.

La sécurité du SI en 10 fiches

03 décembre 2013 | DSIH | ActualitésSensibiliser les directions : c’est l’objectif du guide « Introduction à la sécurité des Systèmes d’Information en établissements de santé », tout juste publié par la DGOS (1).

Analyse et correction des vulnérabilités : Ikare testé par le GCS Télésanté Centre !

19 novembre 2013 | DSIH | ActualitésUne photographie de leur système d’information : 5 établissements de santé de la région Centre ont pu en bénéficier. Auriane LEMESLE – RSSI Régionale du GCS – revient sur Ikare, son fonctionnement, ses points forts !

Bilan des Matinées Sécurité 2013 d’Enovacom, avec la participation d’APSSIS

18 novembre 2013 | DSIH | ActualitésLes Matinées Sécurité 2013 d’Enovacom continuent d’avancer et d’évoluer. Centrés sur la sécurité du Système d’Information des établissements de santé, ces évènements ont pour objectif d’apporter des réponses concrètes sur les problématiques rencontrées par les DSI et RSSI. La dernière session 2013 s’est clôturée à Paris ce 29 Octobre en présence de Vincent Trely, président de l’APSSIS. Une fois encore, la manifestation a su rassembler autour des équipes d’Enovacom de nombreux établissements de santé.

La norme ISO/CEI 27001 pour le management de la sécurité de l'information actualisée.

12 novembre 2013 | DSIH | ActualitésL'évaluation continue des processus de sécurité de l'information au sein des organisations est le principe de base de la révision de la norme ISO/CEI 27001 pour la certification des systèmes de management de la sécurité de l'information. De par l'intégration du principe du PDCA, ainsi que du renforcement des compétences, de la sensibilisation et de la formation des personnels, cette évolution actualise de façon cohérente cette norme apparue en 2005

L'informatique avec une seule main

28 octobre 2013 | DSIH | ActualitésLe 14 octobre dernier, le monde informatique et tout son gotha apprenait, médusé, que la banque européenne du sperme venait de subir une attaque informatique.

Le Correspondant Informatique et Libertés (CIL) mutualisé des établissements de santé.

28 octobre 2013 | DSIH | ActualitésLe déploiement de l’hôpital numérique ces cinq dernières années par les établissements de santé, est un atout majeur dans la gestion et la performance du parcours de soin, de suivi et de santé du citoyen et du personnel médical et paramédical.

Hôpital numérique Enjeux et Risques Informatique et Libertés

24 octobre 2013 | DSIH | ActualitésLe déploiement de l’hôpital numérique ces dernières années par les établissements de santé, est un atout majeur dans la gestion et la performance du parcours de soin. La croissance des besoins d’échange de données informatisées administratives et de santé, renforce l’urgence et l’obligation d’avoir des procédures de gouvernance des systèmes d’information adaptées répondant aux exigences de la Loi Informatique et Libertés.

Les bugs vont bientôt rapporter des sous

22 octobre 2013 | DSIH | ActualitésMême les plus obtus des anti américains, anti impérialistes et anti capitalistes ne peuvent qu'admettre que, dans la catégorie des entreprises innovantes, Google reste un incontournable.

Je soigne mon SI

22 octobre 2013 | DSIH | Actualités« Puis-je prendre votre température ? » La question ne surprend plus personne sauf quand elle vient d’un expert en… sécurité !

Sécurité des PC : aller dans le mur ou pas ?

08 octobre 2013 | DSIH | ActualitésIl n’est un secret pour personne que la fin de maintenance annoncée de Windows XP par Microsoft a été fixée, et ceci de longue date, au 8 avril 2014 .La plupart des entreprises ont entamé des démarches de migration de leurs parcs de PC pour se retrouver, avant la date fatidique, hors de danger. Qu’en est-il dans le monde de la santé ?

« Sécurité en établissement de santé : tous concernés ! »

30 septembre 2013 | DSIH | ActualitésLa démarche d’amélioration de la Sécurité des Systèmes d’information des établissements de santé se poursuit en région Centre ! Le 24 Septembre dernier, le GCS TéléSanté Centre a dispensé sa première formation à la Sécurité. Sa récente adhésion à l’APSSIS (Association pour la Promotion de la Sécurité des Systèmes d’Information en Santé) lui a permis de concrétiser un partenariat pour co-animer cette formation.

Sécurité des systèmes d’information : les vrais VIP

23 septembre 2013 | DSIH | ActualitésSécuriser les serveurs et les salles informatiques, décrire des procédures dégradées organisationnelles en cas de panne informatique longue, tester ces procédures, mettre à jour régulièrement les analyses de risque : tout cela fait partie du quotidien des responsables sécurité des systèmes d’information, quel que soit le secteur.

Un patient du CH de Dax reçoit en dix séances une dose d'irradiation prescrite sur quinze

11 juillet 2013 | DSIH | ActualitésLe 24 mai dernier, un patient suivi au CH de Dax (Landes) a reçu la dose d'irradiation prescrite pour un traitement par radiothérapie externe en dix séances au lieu des quinze initialement planifiées, signale l'Autorité de sûreté nucléaire (ASN) dans un communiqué. Un incident classé au niveau 2 de l'échelle ASN-SFRO qui en compte 8. Précisément, "une erreur de saisie de la dose par séance dans le logiciel de planification de traitement a conduit à délivrer des fractions de 3 Gray (Gy) pendant dix séances au lieu des fractions de 2 Gy pendant quinze séances prévues par la prescription médicale".

Sécurité informatique en santé : le point de vue d’un RSSI hospitalier*

11 juillet 2013 | DSIH | Actualités« Cet accident – grave, puisqu’il a entraîné la mort d’une patiente – soulève trois réflexions. Tout d’abord, la société moderne exprime une fois de plus son aversion pathologique à toute forme de risques et semble découvrir que toute activité humaine nouvelle présente un risque. La belle affaire : au Moyen-Age et au temps des infirmières à cornettes, il n’y avait aucune erreur de prescription médicamenteuse due à un logiciel, pas plus d’ailleurs qu’il n’y avait d’accident aérien ou d’explosion de réacteur nucléaire.

Sécurité informatique en santé : Appel à l’informaticovigilance

10 juillet 2013 | DSIH | ActualitésFaut-il toujours attendre les accidents pour réagir ? Nous avons ouvert, dans le magazine DSIH publié en mai dernier, le dossier des bugs logiciels et de l’émergence de l’informaticovigilance (pages 64 à 71). Nos interviews d’experts ont bien mis en lumière la prise de conscience que la sécurité du patient exige de se mobiliser. Pour autant, les avis divergent encore quelque peu sur les réponses à mettre en œuvre. La Une du Parisien de ce 10 juillet (« Mort sur ordonnance ») met les logiciels en accusation à la suite du décès d’une patiente à l’hôpital de Versailles. Ce drame poussera-t-il chacun des acteurs à prendre ses responsabilités ?

« Le BYOD : un virus pour le schéma directeur SSI ! »

14 mai 2013 | DSIH | ActualitésLa 12ème édition des Assises de la Sécurité[1] voyait Patrick Pailloux, Directeur Général de l'ANSSI, se déclarer fermement opposé au BYOD, affirmant qu’il « n’existe pas sur le marché de solution satisfaisante pour accompagner cette tendance en toute sécurité ». C’est sans doute vrai.

MSSanté, la messagerie sécurisée réservée aux professionnels de santé

06 mai 2013 | DSIH | ActualitésLes professionnels de santé vont pouvoir désormais s'échanger les données médicales de leurs patients en toute confidentialité et sécurité, grâce au système de messageries sécurisées MSSanté. Ils peuvent d'ores et déjà utiliser la version beta pour l'évaluer.

Sécurité des données personnelles : on va changer de monde !

01 avril 2013 | DSIH | ActualitésLes récents épisodes de diffusion de données de santé sur le web ont fait couler beaucoup d'encre. DSIH est allé à la rencontre de Bruno Rasle, un spécialiste du secteur, puisqu'il est Délégué Général de l'Association Française des Correspondants à la Protection des Données à caractère Personnel (AFCDP).

Le CH de St-Quentin sécurise les opérations de télémaintenance

26 février 2013 | DSIH | ActualitésUne soixantaine de prestataires extérieurs se connectent au système d’information du CH de St-Quentin (Aisne) pour accéder aux applications métiers, informatiques et aux solutions biomédicales afin de procéder à des opérations d’assistance ou de télémaintenance. L’accès est jusque-là sécurisé par un système VPN avec un firewall classique. La DSI a souhaité se donner les moyens de contrôler les connexions de ses prestataires, d’affiner les autorisations des utilisateurs à privilèges et de tracer les actions effectuées sur ses équipements.

Cyberattaques : les établissements sensibles soumis à plus de transparence

11 février 2013 | DSIH | ActualitésUne proposition de loi européenne, diffusée le 7 février, envisage d’imposer une obligation de notification d’attaque informatique aux infrastructures critiques ou vitales. Ce texte concerne environ 42 000 établissement dans les 27 pays de l’Europe, incluant hôpitaux, aéroports, banques, sociétés de transport et fournisseurs d’énergie. Qu’elles soient publiques ou privées, ces structures seraient tenues d’informer leurs autorités nationales des failles et attaques informatiques majeures dont elles font l’objet et de révéler les infractions liées à la sécurité.

Une enquête qui fait froid dans le dos…

05 février 2013 | DSIH | ActualitésActusoins publie une enquête sur la présence d’informations médicales nominatives sur le WEB, accessibles par de simples requêtes GOOGLE.

« Notre messagerie sécurisée est interopérable avec l’ensemble des solutions du marché »

29 janvier 2013 | DSIH | ActualitésEditeur de messagerie sécurisée pour la santé depuis 10 ans, Enovacom sécurise les mails de nombreux établissements de santé. Interopérable avec tous les systèmes existants, CPSure Proxy est simple à utiliser et à administrer. Retour sur l’évolution de la solution avec Laurent Frigara, Directeur Général d’Enovacom Groupe.

« Agir pour bâtir une sécurité durable des SI de Santé » Le Congrès du Mans 2012 en ligne !

21 janvier 2013 | DSIH | Actualités20 heures de conférences et de débats : présentations et vidéos sur le site de l’APSSIS La Seconde édition du Congrès National de la Sécurité des SI de Santé s’est tenue au Mans, du 4 au 6 décembre 2012, accueillant près de 150 professionnels. 19 Conférences, 2 Tables Rondes et des échanges vifs et fructueux ont rythmé 24 heures de réflexion sur les 3 thématiques : « Après la crise économique, une crise technologique ? », « Quels modèles technologiques de sécurisation ? » et « Organisation et riposte du système de Santé français ». L’Assemblée Générale de l’Association du mardi 4 décembre a entériné les statuts de l’APSSIS, la création du Conseil d’Administration ainsi que la mise en place de 3 Commissions de réflexion : sécurité et télémédecine, gestion et avenir des données de santé, benchmarking international SSI Santé.

La politique générale de sécurité des SIS prend (enfin) forme

07 décembre 2012 | DSIH | ActualitésRemise en chantier, il y a plus d’un an, l’élaboration d’une politique générale de sécurité pour les systèmes d’information de santé va pouvoir se concrétiser avec les premières publications. La page web « PGSSI » du site de l’ASIP Santé était en effet restée vierge (image ci-contre) depuis l’annonce, par le secrétariat général des ministères des Affaires sociales, de la formalisation de cette politique attendue de longue date.

Alarmisme ? Non, pragmatisme !

07 décembre 2012 | DSIH | ActualitésLe Congrès National de la Sécurité des Systèmes d'Information de Santé du Mans, édition 2012, a vu se succéder Experts, DSI, RSSI, Médecins, Industriels, Institutionnels au pupitre durant un marathon de 24 heures de conférences et d'échanges brillamment animés par Dominique LEHALLE, Journaliste eSanté.

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS