TRIBUNES LIBRES

En direct de l’APSSIS, changement d’époque dans la protection antivirale

05 avril 2017 | Cédric Cartau | TribuneTable ronde très appréciée de TREND coordonnées par Loïc Guézo, évangéliste chez TREND, avec le témoignage d’un CHU sur sa protection antivirale. Le sujet est complexe et le lecteur pourra se reporter à un précédent article et notamment celui-ci[1].

En direct de l’APSSIS, contrainte de l’agrément HDS pour les établissements support

05 avril 2017 | Cédric Cartau | TribuneLes établissements support de GHT sont-ils ou pas contraints de détenir l’agrément HDS ?

En direct de l’APSSIS, RSSI et GHT

05 avril 2017 | Cédric Cartau | TribunePremière intervention, première table ronde sur cette articulation entre la fonction de RSSI et le changement de paradigme introduit par les GHT.

La « correspondance privée », selon la CNIL

03 avril 2017 | Par Omar Yahia & Luiza Gabour | TribuneDans un monde idéal, les échanges d’e-mails ne donnent pas lieu à une exploitation informatique de leur contenu, et encore moins à l’insu de leur auteur.

Le printemps est là, mais toujours pas de beaux jours côté sécurité

03 avril 2017 | Charles Blanc-Rolin | Tribune

La convergence des systèmes d’information du GHT de l’Aube et du Sézannais

03 avril 2017 | Michaël De Block | TribuneLors de mes précédents témoignages, j’ai évoqué le volet organisationnel et humain, en abordant les conditions de la création d’un service informatique territorial et la formation des collaborateurs qui le constituent. Aujourd’hui, nous allons parler des outils et essayer de comprendre comment s’est traduit localement, depuis deux ans, le concept de système d’information convergent.

Circulez, vous êtes géolocalisé !

03 avril 2017 | DSIH, Delphine Guilgot | TribuneEntre courses effrénées dans les couloirs et désorientation dans les bâtiments, les retards aux rendez-vous s’accumulent. C’est déstabilisant pour vos services et épuisant pour vos patients, déjà angoissés par leur visite. Et si la solution était la géolocalisation ? Parce que des patients sereins, c’est aussi des équipes préservées, Aruba, une société de Hewlett Packard Enterprise, vous propose d’adopter un service moderne et innovant de géolocalisation.

R2-D2 chez les ploucs, mais que va-t-on devenir ?

03 avril 2017 | Cédric Cartau | TribuneUn article très intéressant du Courrier international (n° 1378 du 30 mars 2017) parle d’un domaine sur lequel on ne lit que peu de chose : l’irruption de l’ordinateur dans les jeux.

Le NIR est officiellement le nouvel identifiant national de santé !

29 mars 2017 | Charles Blanc-Rolin | TribuneCela faisait longtemps que l’on entendait parler, 35 ans vous diront ceux qui étaient là bien avant moi !

Les GHT, et après ?

28 mars 2017 | Cédric Cartau | TribuneLa sécurité des SI est-elle soluble dans la loi de santé 2016 ou va-t-elle demeurer un corps étranger à la gouvernance SI des hôpitaux, comme c’est le cas depuis lurette ?

Transition numérique : les établissements de santé ont-ils toujours un train de retard ?

27 mars 2017 | Charles Blanc-Rolin | Tribune

GHT et contractuels de droit public : on ne fait pas d’omelette sans casser des œufs !

21 mars 2017 | Par Omar Yahia | TribuneIl fallait bien s’y attendre. La DSIO des établissements membres des GHT subit de plein fouet le mouvement des (nécessaires) réorganisations, et les premiers à en faire les frais sont les contractuels de droit public qui peuplent cette direction.

En Bretagne, gros temps sur les hôpitaux

20 mars 2017 | Cédric Cartau | TribuneLe Télégramme de Brest titre[1] :« Manque de sécurisation des salles hébergeant les serveurs informatiques, données sensibles qui se promènent... Un rapport de la chambre régionale des comptes pointe du doigt plusieurs failles dans la sécurité informatique des hôpitaux. » A priori, sale temps sur certaines DSI, mais l’article mérite tout de même une analyse un peu plus poussée.

Le monde merveilleux de l’IT

15 mars 2017 | Cédric Cartau | TribuneIl y a des semaines comme cela où l’on respire un peu : mis à part les habituelles failles et autres attaques, pas beaucoup de news à se mettre sous la dent de souris. Alors on regarde un peu autour, et on tombe sur des trucs qui interrogent tout de même un peu.

La sécurité vue par les hackers

14 mars 2017 | Cédric Cartau | TribuneDans un article[1] très intéressant, Le Mag IT relate une enquête réalisée par Nuix au dernier Black Hat et Defcon de Las Vegas qui approche la sécurité SI d’une façon inhabituelle : hackers, attaquants et pirates de tout poil sont ainsi interrogés pour connaître leur vision de la chose.

Rappel des rendez-vous par SMS : un risque pour la confidentialité ?

13 mars 2017 | Charles Blanc-Rolin | TribuneLe rappel de rendez-vous par SMS s’est démocratisé ces dernières années, y compris dans le secteur de la santé.

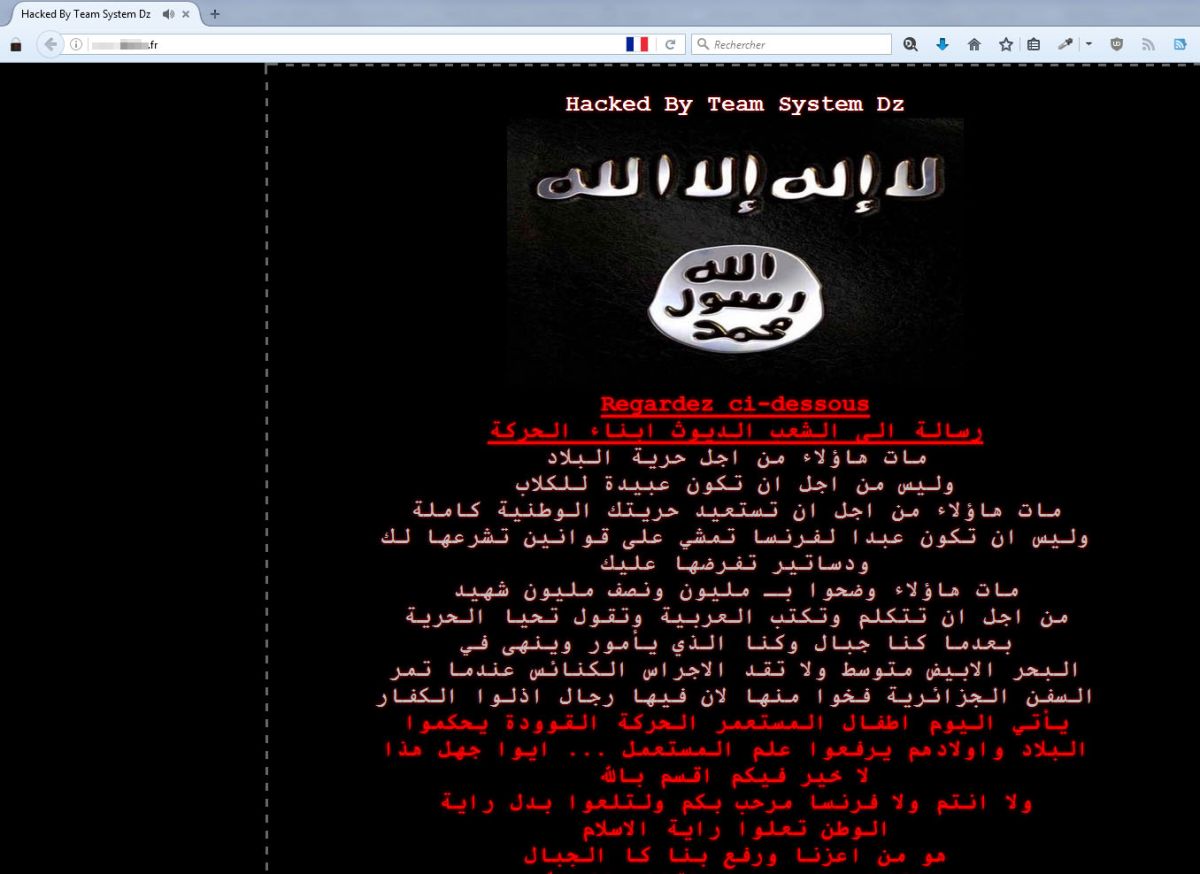

Scénario(s) catastrophe(s) au sein du SIH

08 mars 2017 | Charles Blanc-Rolin | TribuneDébut février, un hôpital breton a connu trois jours cauchemardesques pour tout informaticien hospitalier. Site Internet défiguré, dossiers patients dérobés, dont celui d’un VIP qui a fuité sur Twitter, réseau Wifi assailli, dispositifs médicaux menacés et déclenchement du plan blanc.Heureusement pour cette fois, il ne s’agissait que d’un exercice, mais la menace est bien réelle !

GHT et mutualisation des logiciels : les « petits » éditeurs en sursis ?

07 mars 2017 | Par Omar YAHIA & Luiza GABOUR | TribuneChacun le sent. Chacun le sait. La convergence fera inexorablement disparaître, dans sa trajectoire, la diversité des logiciels, présente dans les établissements membres des GHT. A la date couperet du 1er janvier 2021, le système d'information hospitalier (SIH) devra disposer d’applications identiques pour chacun des domaines fonctionnels, conformément aux dispositions de l’article R.6132-15 du code de la santé publique.

C’est (encore) la faute de l’ordinateur

07 mars 2017 | Cédric Cartau | TribuneSortie tout droit d’un film de Jacques Tati, la dernière décision du gouvernement[1] concernant le vote électronique : les Français de l’étranger en seront privés, au motif que la menace cyber n’a jamais été aussi élevée.

Ça ne rigole pas à la CNIL… anglaise

06 mars 2017 | Cédric Cartau | TribuneLe magazine Zataz a récemment rendu compte[1] d’une fuite de données au sein de l’hôpital public de Londres. La CNIL anglaise (ICO) vient en effet d’infliger une amende de 200 000 livres sterling à une société informatique indienne (HCA) qui envoyait des comptes rendus médicaux dictés sous un format non chiffré, directement sur Internet.

SHA1 et Cloudflare mis à mal : les RSSI auront encore pris 2 rides ce week-end

27 février 2017 | Charles Blanc-Rolin | TribuneQuand les outils sensés nous protéger sont vulnérables, ils ne deviennent pas inefficaces, mais carrément néfastes !

Mise en œuvre d’un service informatique territorial

27 février 2017 | Michaël De Block | TribuneLa loi du 26 janvier 2016 n’est pas avare de structures de gouvernance pour assurer le pilotage général des GHT. Les sujets se bousculent. Mais comment accompagner la mise en œuvre d’un service informatique territorial ? Éléments de réponse avec Michaël De Block, directeur de l’information numérique des Hôpitaux de Champagne Sud, qui pilote le chantier SI pour le GHT de l’Aube et du Sézannais.

La plaie du chiffrement

27 février 2017 | Cédric Cartau | TribuneJe dois dire que celle-là, je ne l’avais pas vue venir. Depuis la vague des cryptolockers, les établissements de santé ont tout de même pas mal musclé leur protection antivirale, notamment en déployant des modules de détection des macros infectées. Dans la même veine, nous avons tous plus ou moins resserré les filtres : suppression des pièces jointes contenant des macros, modules d’analyse comportementale, etc.

Infra Windows : quelques idées pour sécuriser son SI

22 février 2017 | Charles Blanc-Rolin | TribuneIl ne faut pas se leurrer, dans nos SIH, comme dans l’ensemble des SI professionnels, les systèmes du géant Microsoft sont toujours omniprésents et sûrement pour un certain temps encore.

Information sur le prix des médicaments remboursables : un pas de plus vers la transparence

21 février 2017 | Par Omar YAHIA & Luiza GABOUR | TribuneArrêté par le Comité économique des produits de santé (CEPS) - organisme chargé par la loi de fixer le prix des médicaments pris en charge par l’assurance maladie obligatoire -, le tableau du prix des médicaments est quotidiennement envoyé par le ministère de la Santé aux éditeurs de logiciels de gestion d’officines, afin que ces derniers bénéficient d’une mise à jour au fil de l’eau et en temps réel, dans la perspective de pratiquer des tarifs identiques sur l’ensemble du territoire national.

Le coût d’un ransomware

20 février 2017 | Cédric Cartau | TribuneIl n’est certes pas aisé d’évaluer combien rapporte la sécurité, mais il est simple de calculer ce qu’elle coûte. En tout cas en apparence. C’est l’exercice auquel je viens de me livrer, pour mon établissement, avec pour objectif principal de comparer le coût de la protection virale classique avec celui de la protection spécifique aux cryptomalwares.

Actualité bizarre

14 février 2017 | Cédric Cartau | TribunePas de gros trucs énormes cette semaine, mais une actualité bizarre.

Données de santé et criminalité : petit tour de la scène internationale

13 février 2017 | Charles Blanc-Rolin | TribuneGrande première aux Etats-Unis [1], l’inculpation d’un criminel basée sur les données issues de son stimulateur cardiaque !

Nouvelle subvention de la DGOS dans le but de « booster » la MSSanté

13 février 2017 | Charles Blanc-Rolin | Tribune

Clarification jurisprudentielle de la nature de l’adresse IP : une donnée nécessairement à caractère personnel

07 février 2017 | Luiza GABOUR | TribuneSelon l’article 2 alinéa 2 de la loi du 6 janvier 1978, dite loi informatique et libertés, « constitue une donnée à caractère personnel toute information relative à une personne physique identifiée ou qui peut être identifiée, directement ou indirectement, par référence à un numéro d'identification ou à un ou plusieurs éléments qui lui sont propres. Pour déterminer si une personne est identifiable, il convient de considérer l'ensemble des moyens en vue de permettre son identification dont dispose ou auxquels peut avoir accès le responsable du traitement ou toute autre personne ».

Enfermé à double tour par un malware

07 février 2017 | Cédric Cartau | TribuneTout chaud du jour, nous apprenons qu’un grand hôtel européen vient de subir une attaque en ransomware d’un genre assez spécial.

Un DMP, ou plusieurs DMP ?

31 janvier 2017 | Cédric Cartau | TribuneCeux qui sont persuadés que le DMP verra le jour un jour, vous pouvez arrêter derechef la lecture du présent article et retourner devant Qui veut gagner des millions ? ou Le Loft 18e saison.

Compétences nécessaires à la mise en place du volet SI d’un GHT

30 janvier 2017 | Michaël De Block | Tribune

L’ANSSI met à jour le fameux guide d’hygiène informatique

26 janvier 2017 | Cédric Cartau | TribuneTout chaud de ce mois-ci, voici le fameux guide d’hygiène, entièrement revu et corrigé.

Numérisation des documents : la question de la valeur probante

23 janvier 2017 | Cédric Cartau | TribuneJanvier 2017 aura décidément été riche en textes (ordonnances) dans le monde de la santé, et en plus de celle concernant la refonte du décret hébergeur, les pouvoirs publics viennent de publier le 13 courant une ordonnance[1] concernant la valeur probante des versions numérique des documents papier.

La vague de froid n’aura pas eu raison de tous les virus

23 janvier 2017 | Charles Blanc-Rolin | TribuneSi les virus peuvent-être ralentis par les températures hivernales que nous subissons, comme se plaisent à le dire nos grand-mères, dans le domaine des nouvelles technologies, la vague de froid n’aura eu aucun impact sur les « virus » informatiques.

Et les bonnes résolutions sur la gestion du parc ?

16 janvier 2017 | Cédric Cartau | TribuneMon ami Charles ne va tout de même pas garder pour lui seul le monopole des bonnes résolutions[1], il faut un peu en laisser aux copains. Dans le genre, j’aime bien la question de la maîtrise du parc des équipements informatiques, parce qu’en général il n’y a pas besoin de gratter longtemps pour voir apparaître de l’eczéma.

Incidents SI, punir ou pas ?

16 janvier 2017 | Cédric Cartau | TribuneDans un article récent publié dans Ouest-France, on apprend qu’un patient de l’hôpital de Saint-Brieuc aurait été victime d’une « indiscrétion » relative à son dossier médical. En substance, la belle-sœur de ce patient, infirmière à l’hôpital, se serait connectée au dossier (informatisé) de ce patient pour connaître son état de santé et se serait ainsi rendue coupable d’indiscrétions auprès du reste de la famille, divulguant des informations qui n’auraient pas dû l’être.

L’agrément Hébergeur de Données de santé en première division

16 janvier 2017 | Cédric Cartau | TribuneL’ordonnance de certification de l’activité d’hébergeur de données de santé (HDS) vient d’être publiée au JO[1], et ce après moult débats entre les pouvoirs publics, le syntec et l’AFHADS[2], débats qui portaient notamment sur l’étendue de responsabilité de l’hébergeur concernant le périmètre des applications hébergées, sur lesquelles il n’a pas forcément la main. Inutile de refaire le film, il a duré assez longtemps.

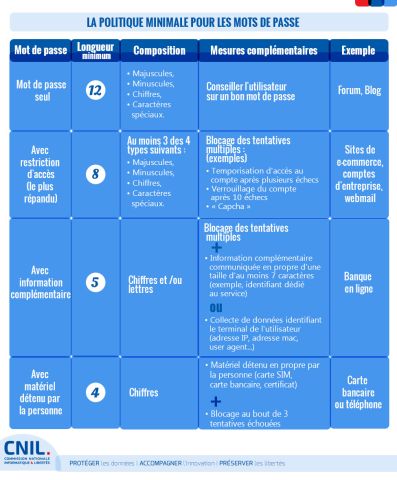

Bonne résolution #2 : réviser ses préjugés

16 janvier 2017 | Charles Blanc-Rolin | TribuneAprès une première résolution s’adressant aux RSSI, je vous en propose une qui s’adresse à tous ! Sans vouloir jouer les paranos, il est grand temps de réviser nos préjugés en matière de sécurité au quotidien.

Digitalisation de la santé : avec plus de temps passé devant les écrans qu’avec les patients, reste-t-il encore du temps pour soigner ?

13 janvier 2017 | Par Sandra Logut, Nuance | TribuneSouvent critiquée et parfois remise en cause, la digitalisation du secteur de la santé en France est aujourd’hui bien en marche. En témoignent les nombreuses initiatives mises en place ces dernières années, à l’image des programmes gouvernementaux visant à financer la modernisation numérique des établissements de soins français et à encourager l’essor des startups dans le domaine de l’e-santé.

Bonne résolution #1 : évaluer la maturité SSI des utilisateurs

09 janvier 2017 | Charles Blanc-Rolin | Tribune

MCP, mieux qu’en vrai

09 janvier 2017 | Cédric Cartau | TribunePour les vieux croûtons tels que moi qui ont été biberonnés à Tron[1], pas besoin d’expliquer. Pour les autres, MCP, c’est « Master Control Program », cette entité omnisciente et omnipotente qui fait des misères à Kevin Flynn, le héros du film. En somme, la version moderne de 1984 de George Orwell. Et nous en étions restés là.

CNIL et SNDS

04 janvier 2017 | Cédric Cartau | TribuneDans son avis[1] sur le système national de données de santé publié le 28 décembre dernier, la CNIL émet un certain nombre de remarques vis-à-vis du dispositif.

La SSI parle aux DG – et réciproquement

04 janvier 2017 | Cédric Cartau | TribuneL’étude Morar / Palo Alto Network[1] sur les conséquences de la notification d’un risque de sécurité par le RSSI interroge, et c’est le moins que l’on puisse dire.

Météo cyber : les prévisions pour 2017

30 décembre 2016 | Charles Blanc-Rolin | TribuneL’année 2016 aura encore été riche en incidents de sécurité de toutes sortes, rançongiciels, fuites de données, attaques par déni de service (DDOS) [1]… ce qui laisse présager une recrudescence des incidents pour 2017, des évolutions dans les attaques, qui seront de plus en plus ciblées.

2016, l’année de transition ?

26 décembre 2016 | Cédric Cartau | TribunePetit retour sur cette année riche en événements de toute sorte dans l’IT.

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS