Vous êtes dans : Accueil > antivirus >

Antivirus70 documents taggés

Détecter et contrer en 5 minutes la « nouvelle » technique de vol d’informations d’accès du groupe TA577

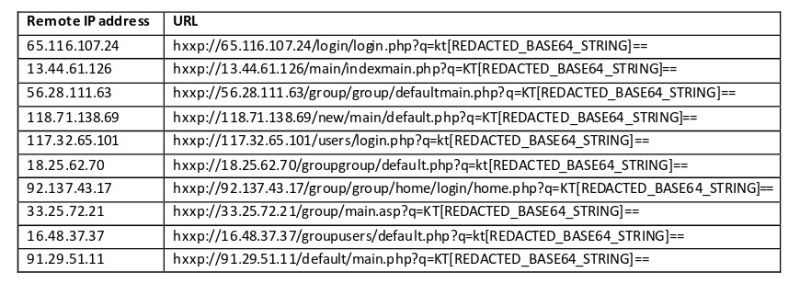

13 mars 2024 | Charles Blanc-Rolin | TribuneLe groupe identifié depuis 2020 comme TA577 [1] par Proofpoint, est spécialisé dans la revente d’accès initiaux (communément appelé IAB, pour Initial Access Broker). Il est connu pour ses campagnes de diffusion des chevaux de Troie Qbot et plus récemment Pikabot via des courriels reprenant d’anciennes conversations exfiltrées auxquelles les victimes ont pu participer.

La réussite des attaques par rançongiciels repose-t-elle toujours sur un débordement de mémoire tampon ?

18 octobre 2022 | Charles Blanc-Rolin | TribuneSi les attaquants réussissent encore à compromettre nos SI, c’est certainement car nous ne sommes pas bien préparés à leurs attaques. Et pourtant, les victimes ne manquent pas, les retours d’expériences non plus, tout comme les guides de bonnes pratiques, alors pourquoi nous faisons-nous toujours avoir ?

Les cyberwares ou le syndrome de Tatie Danielle

29 mars 2022 | Cédric Cartau | TribuneC’est drôle de penser qu’il fut un temps où j’avais un PC et pas d’antivirus installé dessus. Authentique.

Sécurité des SI : calcul des budgets à l’envers

09 novembre 2021 | Cédric Cartau | TribuneQuand un RSSI rencontre un autre RSSI, ils se racontent des histoires de RSSI. Deux sujets au moins viennent immanquablement sur la table pour peu qu’on les laisse assez longtemps ensemble : le rattachement hiérarchique, et les budgets SSI dans leur entreprise.

La cyber à l’heure de Darwin

17 mai 2021 | Cédric Cartau | TribuneSelon Alain Bauer[2], le prochain virus sera cyber… et l’impréparation totale. Et j’ai beau tourner et retourner l’idée dans ma tête dans tous les sens, j’arrive toujours à cette même conclusion.

Les systèmes Scada, cauchemar du RSSI hospitalier – Volet 1

04 mai 2021 | Cédric Cartau | TribuneIl s’agit d’un sujet qui revient régulièrement dans quasiment tous les congrès ou les discussions entre spécialistes IT ou RSSI, la sécurisation des systèmes Scada peut rapidement devenir un cauchemar pour tout le monde. Petit récapitulatif.

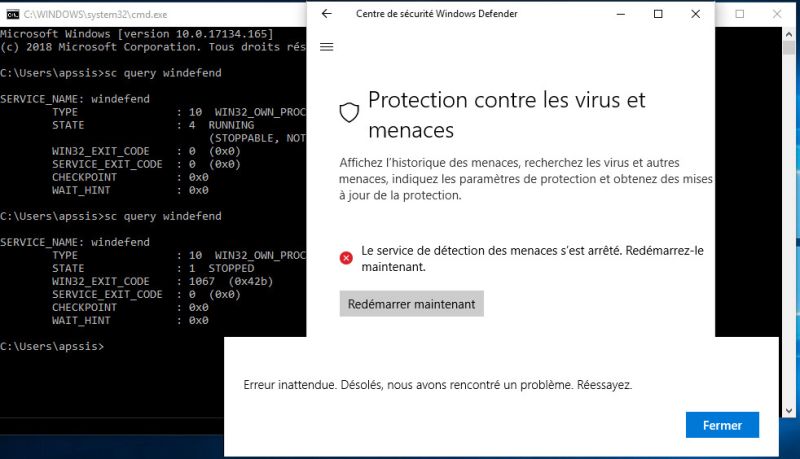

Microsoft Defender : la CVE-2021-1647 n’est plus réservée aux attaquant étatiques

26 janvier 2021 | Charles Blanc-Rolin | TribuneCorrigée le 12 janvier dernier dans le patch tuesday de Microsoft, la vulnérabilité CVE-2021-1647 affectant le moteur antivirus « Microsoft Malware Protection Engine » embarqué par défaut dans Windows, de la version 7 à la dernière version 20H2 de Windows 10 (et versions équivalentes côté serveurs) pourrait permettre à un attaquant de réaliser une exécution de code arbitraire.

Quand la justice américaine définit la Politique de Sécurité des SI d’un assureur santé

12 octobre 2020 | Charles Blanc-Rolin | TribuneSi le nom de l’assureur santé Anthem ne vous dit rien, vous vous souvenez peut-être de cette énorme fuite de données de santé qui concernait près de 79 millions d’assurés. Rappelez-vous, en 2017, Anthem avait été condamné à verser 115 millions de dollars de dommages et intérêts aux victimes ayant participé au recours collectifs à l’encontre de l’assureur. L’an passé, le Ministère de la justice américain publiait un acte d’accusation à l’encontre de deux ressortissant Chinois accusés d’avoir participé à l’intrusion dans le SI d’Anthem et l’exfiltration des données des assurés entre 2014 et 2015 [1].

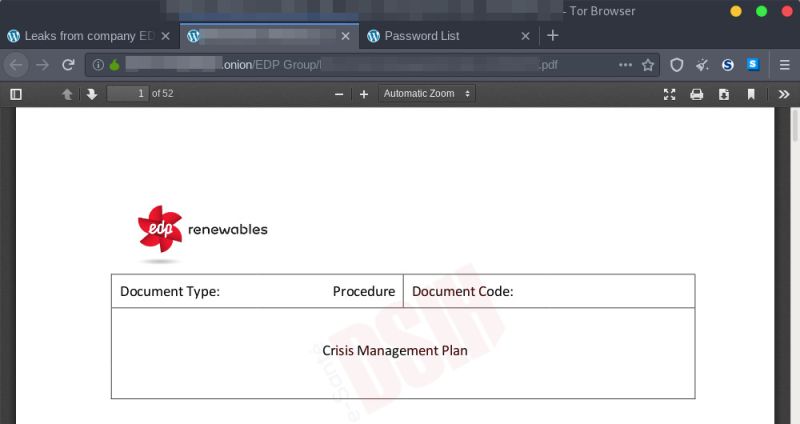

Ragnar Locker : des attaquants puissants et novateurs

26 mai 2020 | Charles Blanc-Rolin | TribuneMême si j’avais déjà vu passer ce nom dans certains articles ces derniers mois, il a vraiment attiré mon attention depuis quelques semaines, après avoir ciblé un très grand groupe du secteur de l’énergie et après s’être illustré dans un billet de l’équipe sécurité de Microsoft sur le thème des rançongiciels ciblant le secteur de la santé et les services critiques [1].

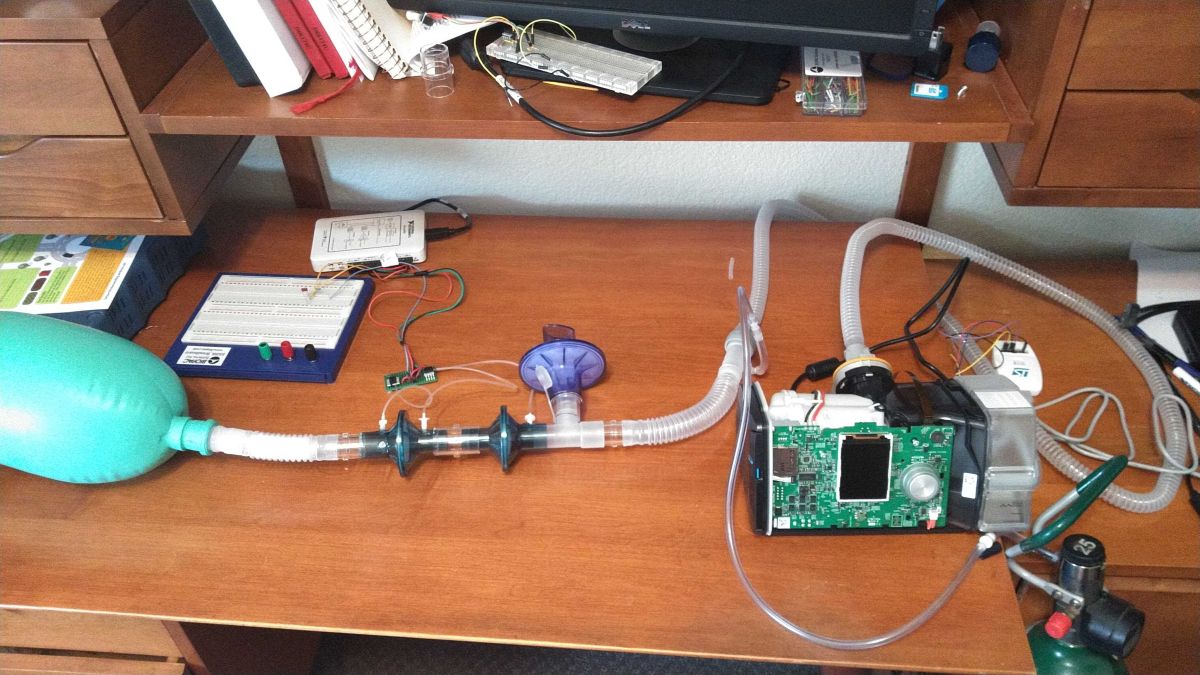

Covid-19 : « Hacker » des dispositifs médicaux pour pallier le manque de respirateurs

23 avril 2020 | Charles Blanc-Rolin | TribuneLa pandémie actuelle met en évidence le manque cruel de respirateurs dans l’ensemble des hôpitaux de la planète. En France, nous disposerions d’environ 5 000 dispositifs de ce type, et nos hôpitaux en commanderaient entre 1 000 et 1 500 nouveaux chaque année [1]. Les demandes explosent depuis plus d’un mois maintenant et les constructeurs ont du mal à les satisfaire [2].

Confinement semaine 1 : étrange encéphalogramme de la SSI

24 mars 2020 | Cédric Cartau | TribuneLe moins que l’on puisse dire, c’est que la situation est des plus étranges.

Quoi de neuf dans la cyber à l’approche de l’hiver ?

18 décembre 2019 | Charles Blanc-Rolin | TribuneL’hiver approche à grands pas, et pourtant certaines espèces qui passent le plus clair de leur temps à l’intérieur ne sont pas près d’hiberner. RSSI, DPO, RSI, DSI, administrateurs systèmes et tout autre membre de l’équipe IT auront bien autre chose à faire que regarder tomber la neige. Et s’il y avait un calendrier de l’Avent des vulnérabilités, avec 15 000 CVE annuelles référencées sur les trois dernières années en moyenne, il n’y aurait pas de quoi s’ennuyer.

Un budget en R&D apparemment supérieur pour les attaquants que chez les éditeurs de logiciels : difficile pour nous de lutter

27 novembre 2019 | Charles Blanc-Rolin | TribuneEn regardant les innovations techniques apportées aux logiciels malveillants, je me dis deux choses. Tout d’abord que les attaquants ne sont pas en manque d’inspiration lorsqu’il s’agit de malmener nos pauvres systèmes d’information. Ensuite qu’ils doivent attribuer beaucoup plus de budget au département recherche et développement que les éditeurs de logiciels « bienveillants », en particulier ceux du secteur de la santé.

Sécurité des SI de santé : an 0 ?

25 novembre 2019 | Cédric Cartau | TribuneDans un de mes précédents postes, une directrice de soins avait coutume de dire que « l’informatique dans les hôpitaux, c’est comme l’URSS : on sait envoyer des types dans l’espace, mais il n’y a pas de pain dans les boulangeries ». On était au début des années 2000, bien avant le premier plan Hôpital numérique, et les DSI des hôpitaux n’avaient pour la plupart pas encore franchi la porte de l’unité de soins, mais je crains que si le cœur de métier a subi une grosse informatisation en presque 20 années, on en soit toujours au même stade sur le volet Sécurité.

Ransomware : optimiser sa défense (partie II)

10 septembre 2019 | Pascal Sabatier | Tribune« Tout ce qui est susceptible d’aller mal ira mal. » Tel est le célèbre adage maintes fois vérifié du pessimiste Edward Murphy.

RSSI : stupide tentative de classification

09 septembre 2019 | Cédric Cartau | TribuneStupide car, généralement, quand vous essayez de classifier ce type de fonction un peu bizarre au sein de l’organisation, la plupart de vos interlocuteurs ne manquent pas de vous faire remarquer que vous oubliez tel ou tel aspect de la question, qu’un de leurs confrères ne rentre pas dans le moule, etc. Même pas peur, et puis, de toute manière, on a bien le droit de penser à haute voix – au clavier en l’occurrence –, non ?

Se saborder, mode d’emploi

30 juillet 2019 | Cédric Carau | TribuneComme un fait exprès, dans la même quinzaine nous tombons sur deux news, apparemment sans rapport, mais à y regarder de plus près en fait de rapport il y a.

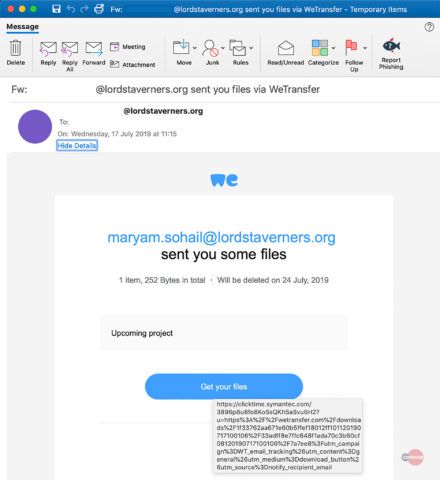

Campagne de phishing innovante : les vacances donnent des idées aux attaquants

30 juillet 2019 | Charles Blanc-Rolin | TribuneOn dirait bien que les vacances profitent aux attaquants juillettistes. Certains n’ont pas mis longtemps à se ressourcer pour trouver de nouvelles idées permettant de passer à travers les mailles des filets que nous tendons en amont de nos serveurs de messageries.

Incidents de sécurité des SI de santé : que faut-il déclarer ?

18 juin 2019 | Charles Blanc-Rolin | TribuneLa déclaration des incidents de sécurité des SI de santé a été gravée dans le marbre avec l’article L1111-8-2 du Code de la santé publique [1]. Le décret du 12 septembre 2016 [2] a fixé l’entrée en vigueur de cette obligation à la date du 1eroctobre 2017, et indiqué que tous les incidents ayant des conséquences potentielles ou avérées sur la sécurité des soins, des conséquences sur la confidentialité ou l'intégrité des données de santé ou portant atteinte au fonctionnement normal de l'établissement, de l'organisme ou du service, devraient être déclarés.

SSI de santé : une idée pour sortir de l’âge de l’esbroufe

23 avril 2019 | Cédric Cartau | TribuneLe Congrès de l’Apssis 2019 a débuté, comme chaque année, par la conférence institutionnelle. DGOS, Asip et Cnil étaient représentées, et différents thèmes ont été traités, depuis le RGPD en passant par les évolutions de l’agrément HDS et surtout le programme Hop’en.

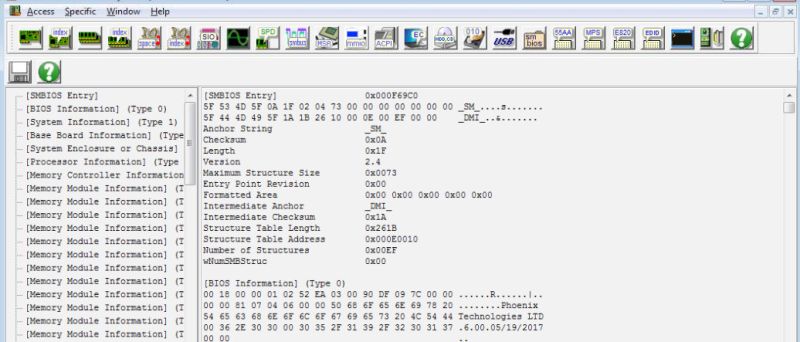

Lojax : ce malware qui s’incruste et dont on peut difficilement se débarrasser

05 mars 2019 | Charles Blanc-Rolin | TribuneDans un récent épisode de l’excellent podcast NoLimitSecu [1], Jean-Ian Boutin [2] chercheur chez ESET, est revenu en détails sur Lojax, le premier rootkit [3] capable de corrompre le firmware UEFI [4] révélé par ESET au mois de septembre dernier [5].

Sécurité, RGPD, code de la santé publique : les ports USB devraient-ils rester fermés ?

05 février 2019 | Charles Blanc-Rolin | TribuneLes ports USB des postes clients, des serveurs, des tablettes, des smartphones, sans oublier les dispositifs médicaux, sont, au-delà du vecteur de communication dont la simplicité d’utilisation est enfantine, une véritable source de problèmes en tout genre pour la sécurité de nos SI de santé, ainsi que des données de nos patients.

L’intelligence artificielle : l’avenir de la cybersécurité

18 décembre 2018 | DSIH, Pierre Derrouch | ActualitésDéceler une attaque avant qu’elle n’ait lieu ou un virus avant qu’il ne soit connu, grâce à l’intelligence artificielle ou l’art d’anticiper en cybersécurité. C’est tout le propos du livre blanc de la société ITrust, édité en 2017, dont la pertinence ne cesse d’être confirmée :L’Intelligence artificielle, vraie rupture en cybersécurité.

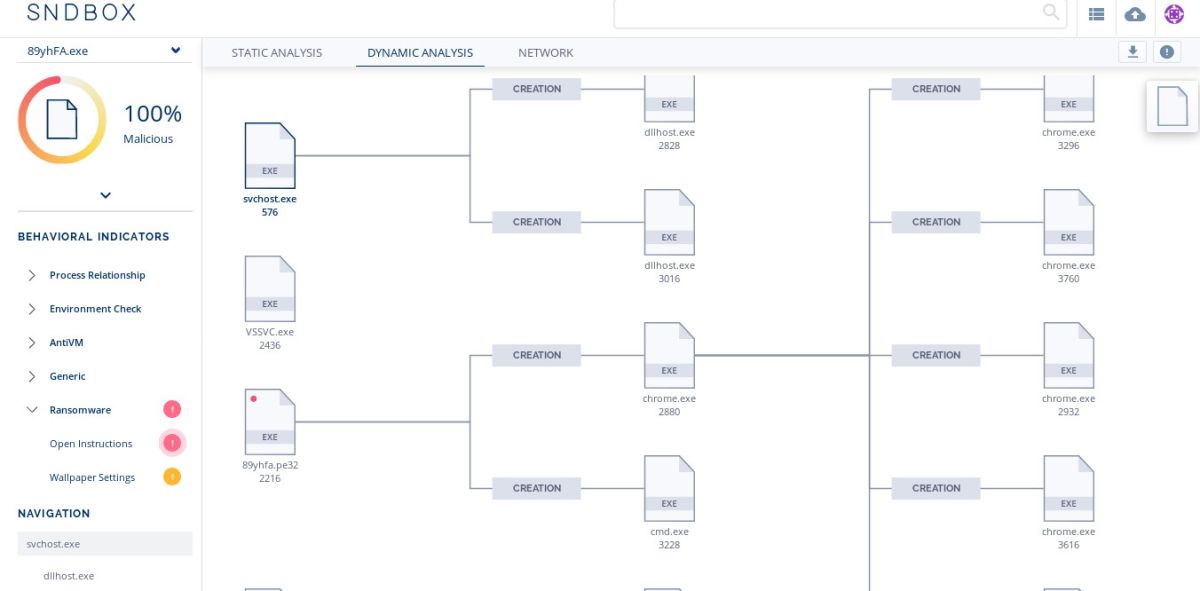

SNDBOX : l’intelligence artificielle appliquée à l’analyse de fichiers malveillants

18 décembre 2018 | Charles Blanc-Rolin | TribuneQuel RSSI n’a jamais rêvé d’être en capacité d’analyser un fichier suspect, de jouer le « pro du reverse engineering » malgré des connaissances techniques limitées et de savoir concrètement les conséquences de l’exécution d’un fichier qu’il suspecte d’être malveillant ?

Les enjeux du Cloud dans le cadre des GHT

28 juin 2018 | DSIH, Damien Dubois | ActualitésAxians est la marque de Vinci Énergies dédiée aux solutions ICT. Dans un monde toujours plus connecté et collaboratif, Axians propose aux entreprises, administrations, fournisseurs de services ou opérateurs télécoms des solutions de gestion d’infrastructures réseaux, sous la forme de logiciels, de matériels et de services personnalisés. « Interview de Christophe Fogel, directeur du marché santé d’Axians »

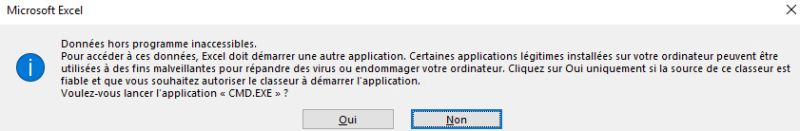

Necurs : le cheval de Troie qui s’infiltre via la messagerie et esquive les antivirus

12 juin 2018 | Charles Blanc-Rolin | TribuneDans une récente campagne de messages non sollicités, révélée par l’éditeur Barkly [1], les attaquants ont réussi déjouer les analyses antivirales en utilisant un type de fichier très peu courant : Excel Web Query, dont l’extension de fichier est .iqy.

Konica Minolta et ses partenaires engagés pour la transformation numérique du parcours de soins

14 mai 2018 | Konica Minolta Business Solutions France | CommuniquéKonica Minolta a placé le secteur de la santé au cœur de sa stratégie de développement. Ses axes de développement tournent autour de la médecine dite des 4 P : Préventive, Participative, Prédictive et Personnalisée. Konica Minolta mise aussi sur les acquisitions pour se développer. En 2017, le Groupe a racheté Ambry Genetics, une société spécialisée dans le séquençage du génome humain, et Invicro, spécialisée dans le médicament sur mesure.

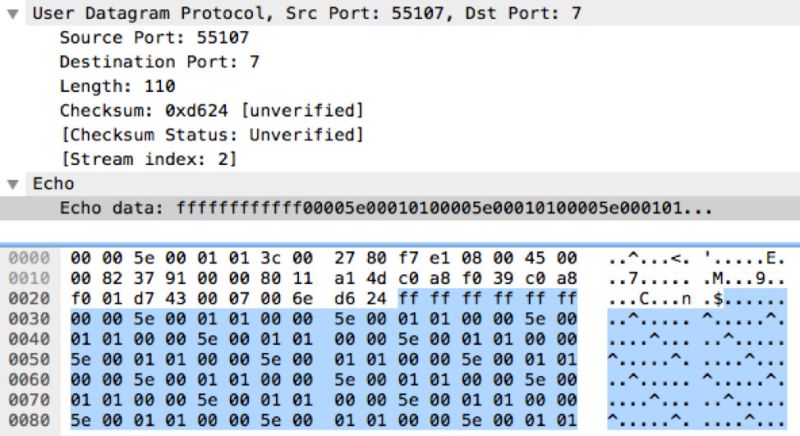

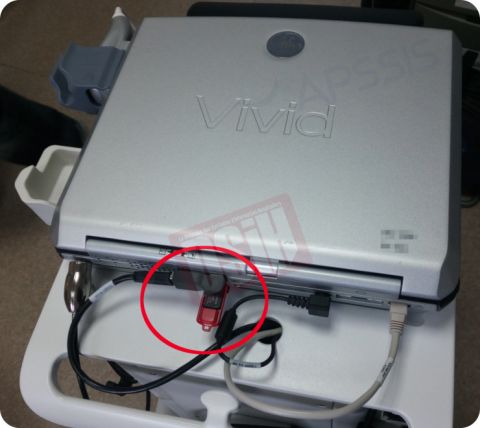

Le groupe Orangeworm cible le secteur de la santé

24 avril 2018 | Charles Blanc-Rolin | TribuneSelon un rapport [1] publié par Symantec hier (23 avril), le groupe d’attaquants Orangeworm, responsable de plusieurs attaques ciblées depuis 2015 aurait récemment lancé une attaque ciblée visant spécifiquement le secteur de la santé.

En direct du 6ème Congrès National de l'APSSIS, intervention d’Advens sur le panorama de la sécurité dans le monde de la santé

05 avril 2018 | Cédric Cartau | TribunePoursuivant sa stratégie de développement dans la santé, les intervenants d’ADVENS nous livrent des éléments macroscopiques intéressants. Petit florilège sans prétention.

Olfeo, l’accès Web sécurisé et sur mesure

03 avril 2018 | DSIH, Par Pierre Derrouch | ActualitésLe secteur de la santé présente la particularité de regrouper une multitude d’acteurs et d’utilisateurs. Pour permettre d’exploiter au mieux la ressource Internet selon les profils, Olfeo met de l’intelligence dans la consultation des pages Web, en impliquant l’humain, et donc les utilisateurs.

GHT : stratégie de convergence SSI, partie III

27 mars 2018 | Cédric Cartau | TribuneDans un précédent article(1), nous traitions des stratégies de convergence SSI au sein d’un GHT s’appuyant sur le triptyque audit/appréciation des risques/suivi des actions et, en premier lieu, de l’audit en décrivant un outil très simple (PingCastle) qui permet d’évaluer le niveau de protection de l’AD. Dans un second volet(2), nous avons développé plus particulièrement les audits de la protection périmétrique.

La sécurité des dispositifs médicaux au centre des préoccupations

17 octobre 2017 | Charles Blanc-Rolin | TribuneLes exemples de découvertes de vulnérabilités sur les dispositifs médicaux ne manquent pas et l’actualité nous le rappelle de plus en plus régulièrement. Pacemakers, autoclaves, moniteurs patients, imagerie médicale, pompes à perfusion… [1] ont fait la une de l’actualité SSI depuis le début de l’année.

Une circulaire destinée au médico-social pour la sécurisation des SI

26 septembre 2017 | Cédric Cartau | TribuneDébut juillet, une circulaire(1) venait préciser les dispositions à mettre en œuvre, dans le domaine du médico-social, pour sécuriser les SI.

Kaspersky non grata aux USA, de l’appréciation des risques

12 septembre 2017 | Par Cédric Cartau | TribuneDans ma précédente prose(1), je me suis livré à l’analyse du durcissement du ton des autorités US vis-à-vis de l’éditeur d’antivirus russe Kaspersky. Certains commentaires postés sur LinkedIn m’ont fait remarquer à juste titre – et je les en remercie – qu’il existait des éditeurs européens, par exemple Bitdefender. J’en profite d’ailleurs pour préciser que le consortium Hexatrust est constitué d’éditeurs français d’excellent niveau officiant dans le domaine de la sécurité, comme ITrust et bien d’autres.

Kaspersky non grata aux USA

05 septembre 2017 | Cédric Cartau | TribuneDans un récent article(1) de Silicon.fr, on apprend que plusieurs agences (NSA, CIA, etc.) ont demandé aux entreprises – publiques et privées – de cesser d’utiliser l’antivirus Kaspersky (russe), au motif que l’éditeur est soupçonné d’accointances avec le KGB. Dans un premier temps, il s’agit d’arrêter l’usage de cet antivirus dans l’armée, avant d’étendre la mesure aux entreprises privées sous contrat avec l’administration américaine.

Médecins intérimaires : vos données sont en danger !

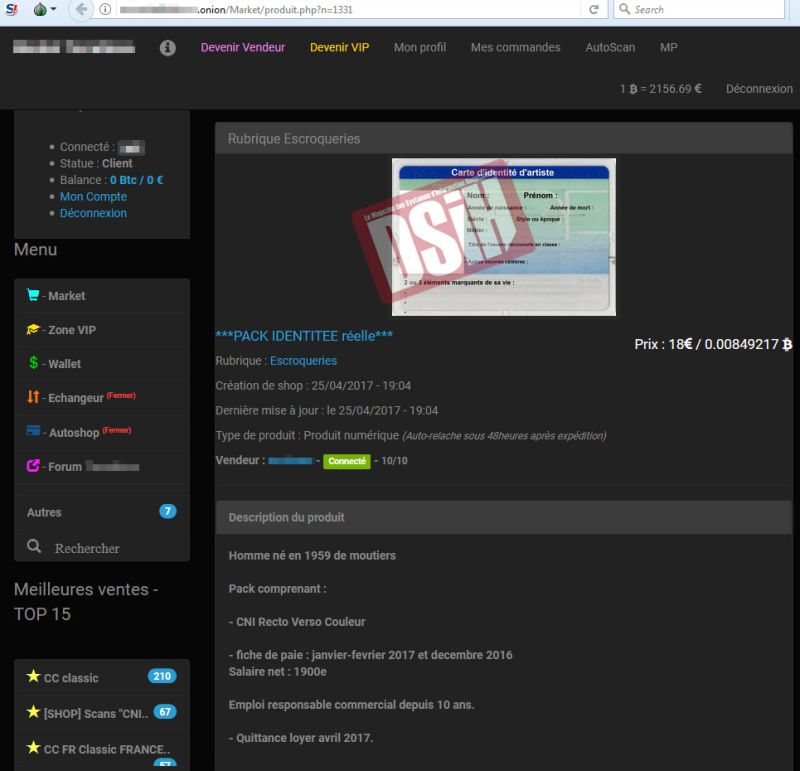

11 juillet 2017 | Charles Blanc-Rolin | TribuneMême si le numerus clausus est en augmentation depuis quelques années déjà, les besoins restent supérieurs au nombre de médecins, ce qui fait qu’ils sont aujourd’hui, toujours en position de force (c’est la loi de l’offre et de la demande). Même si le nombre de médecins en France n’a jamais été aussi important, et qu’il devrait encore fortement augmenter dans les années à venir, cette situation n’est pas prête de changer selon la DREES (1). L’avenir nous le dira.

Un nouveau ransomworm dans la lignée de WannaCry

29 juin 2017 | Christophe Auberger, | TribuneNous étudions une nouvelle variante de ransomware, nommée Petya, qui se propage actuellement dans le monde. Cette menace cible de nombreux secteurs d’activité et organisations, et notamment les infrastructures critiques dans les domaines de l’énergie, de la banque et des transports.

Lettre ouverte d’un RSSI excédé à certains fabricants de systèmes embarqués non protégés

06 juin 2017 | Cédric Cartau | Tribune

Le printemps est là, mais toujours pas de beaux jours côté sécurité

03 avril 2017 | Charles Blanc-Rolin | Tribune

Le SOC Reveelium : la juste prescription médicamenteuse pour votre SIH !

27 février 2017 | DSIH, Marie-Valentine Bellanger | ActualitésLe 31 janvier 2017, la presse annonce qu’un ransomware a touché le système de santé publique du Royaume-Uni. Les données personnelles des patients étaient la cible de cette infection. Les résultats de l’investigation ont révélé qu’il s’agissait d’un malware encore jamais détecté.

Le coût d’un ransomware

20 février 2017 | Cédric Cartau | TribuneIl n’est certes pas aisé d’évaluer combien rapporte la sécurité, mais il est simple de calculer ce qu’elle coûte. En tout cas en apparence. C’est l’exercice auquel je viens de me livrer, pour mon établissement, avec pour objectif principal de comparer le coût de la protection virale classique avec celui de la protection spécifique aux cryptomalwares.

Chantage aux données : êtes-vous protégé ?

13 février 2017 | DSIH, Delphine Guilgot | ActualitésVoilà déjà quelques années que les entreprises subissent ces logiciels malveillants qui prennent les données en otage. Les ransomwares, comme on les appelle, touchent aujourd’hui près d’une entreprise sur deux[1] dans le monde et, en France, un tiers des organisations avoue en avoir été victime plus de trois fois au cours de la dernière année. Le monde hospitalier n’est pas épargné, bien au contraire ! Beemo, société montpelliéraine forte de ses 15 ans d’expérience dans la sécurité, propose justement des solutions de sauvegarde particulièrement adaptées aux attaques de type cryptolocker.

Bonne résolution #2 : réviser ses préjugés

16 janvier 2017 | Charles Blanc-Rolin | TribuneAprès une première résolution s’adressant aux RSSI, je vous en propose une qui s’adresse à tous ! Sans vouloir jouer les paranos, il est grand temps de réviser nos préjugés en matière de sécurité au quotidien.

Dirty Cow VS Atom Bombing : l’architecture des systèmes d’exploitation remise en cause !

21 novembre 2016 | Charles Blanc-Rolin | TribuneLe mois d’octobre a été porteur de mauvaises nouvelles pour tous les RSSI en quête de sécurisation de leur SI avec la découverte de deux importantes failles de sécurité remettant en cause l’architecture de très nombreux systèmes d’exploitation !

On est peut-être en fin de race – de RSSI s’entend. Partie II

02 novembre 2016 | Cédric Cartau | TribuneIl y a ensuite l’inutilité démontrée de la sensibilisation utilisateurs. Certains de mes confrères – et je les respecte – affirment à qui veut l’entendre que c’est un des axes majeurs de la SSI, sauf que je n’y crois plus.

On est peut-être en fin de race – de RSSI s’entend. Partie I

24 octobre 2016 | Cédric Cartau | TribuneOK, je l’avoue, j’ai une légère tendance au pessimisme. Mais là, vous avouerez que cela commence à faire beaucoup : non seulement les incidents se multiplient, non seulement aucun des RSSI présents aux Assises, et avec qui j’ai pu causer un peu entre deux one-to-one, ne voit le bout du tunnel, mais il apparaît clairement que nous sommes dans une situation de type « alignement néfaste conjoncturel » assez unique dans l’histoire de la sécurité des SI.

SIH du CHU de Nîmes : renforcement de la sécurisation à l’ordre du jour

23 août 2016 | DSIH, Bernard B | ActualitésSelon une enquête de la chambre régionale de la Cour des comptes, la sécurisation et la confidentialité du SIH du CHU de Nîmes présentent des faiblesses. L’établissement hospitalier met en place des mesures opérationnelles.

Encore un article sur la protection antivirale ?

04 juillet 2016 | Cédric Cartau | TribuneÔ lecteur, si tu as cliqué sur ce lien par curiosité, tu te demandes ce que l’on peut bien encore écrire sur ce sujet battu et rebattu. Il se trouve que nous n’allons pas – ou peu – évoquer des aspects techniques, mais plutôt le niveau de maturité sur cette question. Une échelle Gartner, assez semblable d’ailleurs à celle de Cobit, découpe la maturité en cinq niveaux.

La messagerie : le premier maillon faible

23 mai 2016 | Charles Blanc Rolin | TribuneLa messagerie électronique, ce système d’échange d’informations aujourd’hui totalement entré dans les mœurs, a été créée en 1971 par le regretté Ray Tomlinson, qui nous a quittés au mois de mars dernier.

Vers une époque agile ?

19 avril 2016 | Cédric Cartau | TribuneDes antivirus, nous en avons déployé à foison : PC, serveurs, tout ce qui est candidat est passé par les fourches caudines de la DSI. Certes il reste quelques matériels hétéroclites, mais dans l’ensemble tout le parc est couvert. Idem pour les pare-feu, les proxy, et l’intégralité de ce que la planète sécurité compte de dispositifs, qu’ils soient matériels ou logiciels.

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS