Vous êtes dans : Accueil > Tribunes libres >

Kr00k : le Wifi une nouvelle fois mis à mal

Charles Blanc-Rolin, VENDREDI 28 FéVRIER 2020Les chercheurs de la société Eset ont publié le 26 février un rapport [1] sur une nouvelle vulnérabilité affectant de très nombreuses puces Wifi utilisant les protocoles WPA2 et WPA2 Enterprise avec un chiffrement AES-CCMP. Ce qui est toujours la norme aujourd’hui, préconisée par l’ANSSI [2]. Il ne s’agit pas ici d’une attaque cryptographique portant sur AES-CCMP, mais bien sur l’implémentation de WPA2 qui est faite dans ces puces.

Vous vous rappelez peut-être de Krack [3] en 2017, une poignée de vulnérabilités permettant de porter atteinte à la confidentialité des données en interférant dans le mécanisme en quatre temps visant à assurer la confidentialité des échanges, plus précisément en interceptant les communications entre un client et un point d'accès Wi-fi, et en amenant le client à réutiliser des paramètres entrant en compte dans le chiffrement des données échangées.

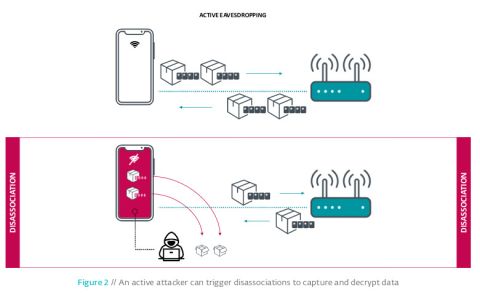

Dans le même esprit, la vulnérabilité Kr00k, référencée sous la CVE-2019-15126 vient interférer dans une connexion Wifi établie. Après avoir envoyé des trames de « déconnexion » spécifiques, la puce Wifi de l’appareil rétablie la connexion en utilisant une clé de chiffrement dont la valeur est remise à zéro, ce qui pourrait permettre à un attaquant « à proximité » de déchiffrer facilement l’intégralité du trafic réseau… Une belle attaque « Man In The Middle » en soit.

Plus d’un milliard d’appareils en tout genre seraient concernés, du smartphone au routeur en passant par les tablettes, ordinateurs et dispositifs de type IOT avec très certainement des dispositifs médicaux dans le lot, il ne faut pas se leurrer. Les puces utilisant le protocole WPA3 ne seraient pas concernées, mais elles sont aujourd’hui encore déployées en minorité.

S’il faut appliquer les firmwares patchés sur l’ensemble des terminaux, bon courage… Il serait plus facile de renouveler la flotte… J’allais oublier l’aspect budget évidemment. On se donne rendez-vous dans dix ans, même jour, même heure, mêmes vulnérabilités...

[1] https://www.welivesecurity.com/wp-content/uploads/2020/02/ESET_Kr00k.pdf

[2] https://www.ssi.gouv.fr/uploads/IMG/pdf/NP_WIFI_NoteTech.pdf

[3] https://www.dsih.fr/article/2697/krack-roca-une-faille-peut-en-cacher-une-autre.html

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS