ProxyShell, CobalStrike, Mimikatz, Rclone... : retour sur les techniques utilisées par le groupe derrière le rançongiciel Conti

Pour se défendre, il est toujours intéressant de connaître les méthodes utilisées par les attaquants.

Dans un récent article [1], Sophos Labs nous propose un retour détaillé sur une compromission ayant conduit au déploiement du rançongiciel Conti [2].

Pour rappel, le rançongiciel Conti est souvent présenté comme le « petit frère » de Ryuk [3]. Pas mal d’acteurs gravitent autour du déploiement de ces rançongiciels, tels que Grim Spider [4], Wizard Spider [5] ou encore UNC1878 [6].

Parmi les « portes d’entrées » utilisées récemment, on retrouve la chaîne de vulnérabilités affectant les serveurs messagerie Exchange, ProxyShell révélée par Orange Tsai le mois dernier et dont je vous parlais il y a une quinzaine de jours sur le site de l’APSSIS [7].

La signature des attaquants lors des opérations de reconnaissance serait l’utilisation du domaine fictif « evil.corp » dans l’url permettant de déterminer si un serveur Exchange est vulnérable à la CVE-2021-34473 (étape 1 de ProxyShell). En comparant les scans que j’observe et le rapport de Sophos Labs, il semblerait bien que nous voyions passer les mêmes personnes depuis près de quinze jours.

Alors sont-ils fans de la série Mr Robot ? Ont-ils des liens avec le groupe d’attaquant derrière le cheval de Troie Dridex [8] ? Ce qu’il faut surtout retenir, c’est qu’il vaut mieux ne pas avoir un serveur Exchane vulnérable exposé sur Internet.

Après quelques opérations de reconnaissance via des scripts PowerShell, les attaquants établissent une connexion vers un serveur C2, utilisent Minidump (Mimikatz) pour effectuer un dump du processus LSASS, arrivent à récupérer un accès à privilèges permettant de se connecter en RDP à un autre serveur depuis le serveur Exchange compromis, pour ensuite télécharger le logiciel de contrôle à distance AnyDesk (un concurrent de TeamViewer). D’autre outils de contrôle à distance tels que Splashtop, Atera ou Remote Utilities ont également été observés.

Après avoir poussé un beacon Cobalt Stricke au format DLL, ils utilisent ensuite ADFind pour requêter l’annuaire Active Directory. Sean Gallagher et Peter Mackenzie (Sophos) mentionnent également l’utilisation de l’utilitaire Windows wmic pour récupérer une copie de la base Active Directory (NTDS.dit), de psexec, ou encore beaucoup moins légitime sur un SI, le framework Metasploit.

Il est également très intéressant de noter l’utilisation de l’utilitaire Rclone, que nous pouvons voir de plus en plus souvent utilisé par les attaquants souhaitant exfiltrer des données. Ici ils ont jeté leur dévolu sur le site de partage de fichiers Mega pour stocker les données exfiltrées.

Pour éviter d’être embêtés par des solutions Endpoint, les attaquants se sont également servis des outils de désinstallation pour Trend Micro, Sophos et BitDefender avant de déployer le rançongiciel Conti.

À conserver dans ses archives, le tableau publié par Sophos de l’ensemble des outils utilisés :

Les attaquants derrière Conti ne feront pas de cadeaux à nos établissements de santé, ils ont déjà publié à plusieurs reprises des données dérobées à des établissements de santé après les avoir chiffrées à la source :

Soyons #TOUSCYBERVIGILANTS

[2] https://malpedia.caad.fkie.fraunhofer.de/details/win.conti

[3] https://malpedia.caad.fkie.fraunhofer.de/details/win.ryuk

[4] https://malpedia.caad.fkie.fraunhofer.de/actor/grim_spider

[5] https://malpedia.caad.fkie.fraunhofer.de/actor/wizard_spider

[6] https://malpedia.caad.fkie.fraunhofer.de/actor/unc1878

[8] https://malpedia.caad.fkie.fraunhofer.de/actor/evil_corp

Avez-vous apprécié ce contenu ?

A lire également.

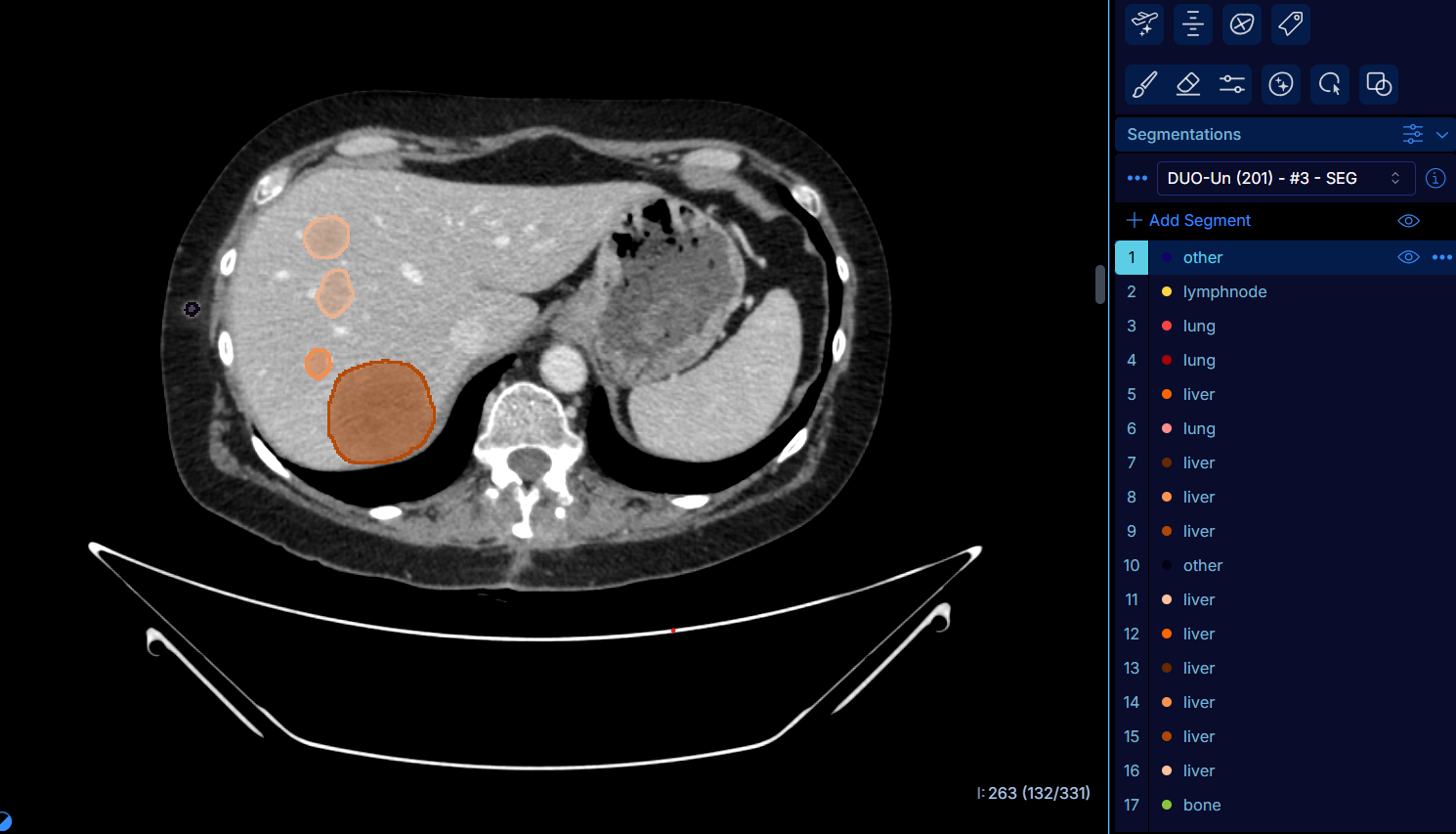

Un nouvel outil d’IA au service d’une détection optimale du cancer par imagerie

07 avril 2026 - 10:45,

Communiqué

- Gustave Roussy,Gustave Roussy, dans le cadre d’un consortium réunissant Guerbet, Intrasense et le CHU d’Angers, a participé au développement d’un outil d’intelligence artificielle capable d’identifier automatiquement, à partir d’un scanner thoraco-abdomino-pelvien, les lésions cancéreuses présentes dans cette zone...

L’IA, fossoyeur de l’IT ? Pas si simple, et certainement pas tout de suite

07 avril 2026 - 07:40,

Tribune

-Dans la première moitié du XIXe siècle, les usines textiles, qui avaient déployé massivement des métiers à tisser mécaniques, utilisaient les ouvriers pour contrôler le tissu sortant de la chaîne de production : absence de fil cassé, etc. Un ouvrier pouvait piloter 2 machines en même temps, et à un ...

Data Challenge DaT‑Park : l’IA au service du diagnostic des syndromes parkinsoniens

07 avril 2026 - 07:02,

Actualité

- Rédaction, DSIHLa Société Française de Médecine Nucléaire (SFMN), avec le soutien de la Plateforme des données de santé (PDS) et dans le cadre du plan France 2030, prépare le lancement du Data Challenge DaT‑Park, une compétition internationale qui vise à améliorer le diagnostic des syndromes parkinsoniens grâce à ...

Equasens nomme François-Pierre Marquier au poste de Directeur Général Délégué et renforce ainsi sa gouvernance pour accompagner ses ambitions de croissance

02 avril 2026 - 15:47,

Communiqué

- Le groupe EquasensLe groupe Equasens annonce la nomination de François-Pierre Marquier au poste de Directeur Général Délégué. Il rejoint à ce titre l’équipe de direction aux côtés de Denis Supplisson, Directeur Général, et de Grégoire de Rotalier, Directeur Général Délégué et directeur de la Division Établissements d...