Vous êtes dans : Accueil > rssi >

Rssi437 documents taggés

Ma lettre au Père Noël 2021

21 décembre 2021 | Cédric Cartau | TribuneCher Père Noël, comme chaque année je t’écris car j’ai été encore hypersage, bien plus que les années précédentes. Non, ce n’est pas l’âge, c’est juste la crise sanitaire.

Avec un tel calendrier de l’avent, aucun RSSI n’aura envie d’ouvrir les cadeaux au pied du sapin cette année…

21 décembre 2021 | Charles Blanc-Rolin | TribuneAprès une nouvelle année assez éprouvante en termes de vulnérabilités, d’attaques subies et contenues, si vous pensiez vous relâcher en cette période de fêtes de fin d’année, je crains que vous ne soyez déçu…

La cyber est-elle assurable ?

14 décembre 2021 | Cédric Cartau | TribuneLors du colloque annuel consacré à la cybersécurité organisé par le ministère – un rendez-vous maintenant incontournable –, une intervention de Sham[1] (assureur historiquement très présent dans le monde de la santé) a eu pour sujet le descriptif de ce qui est assurable et de ce qui ne l’est pas, parmi les risques cyber courants. Petit décryptage.

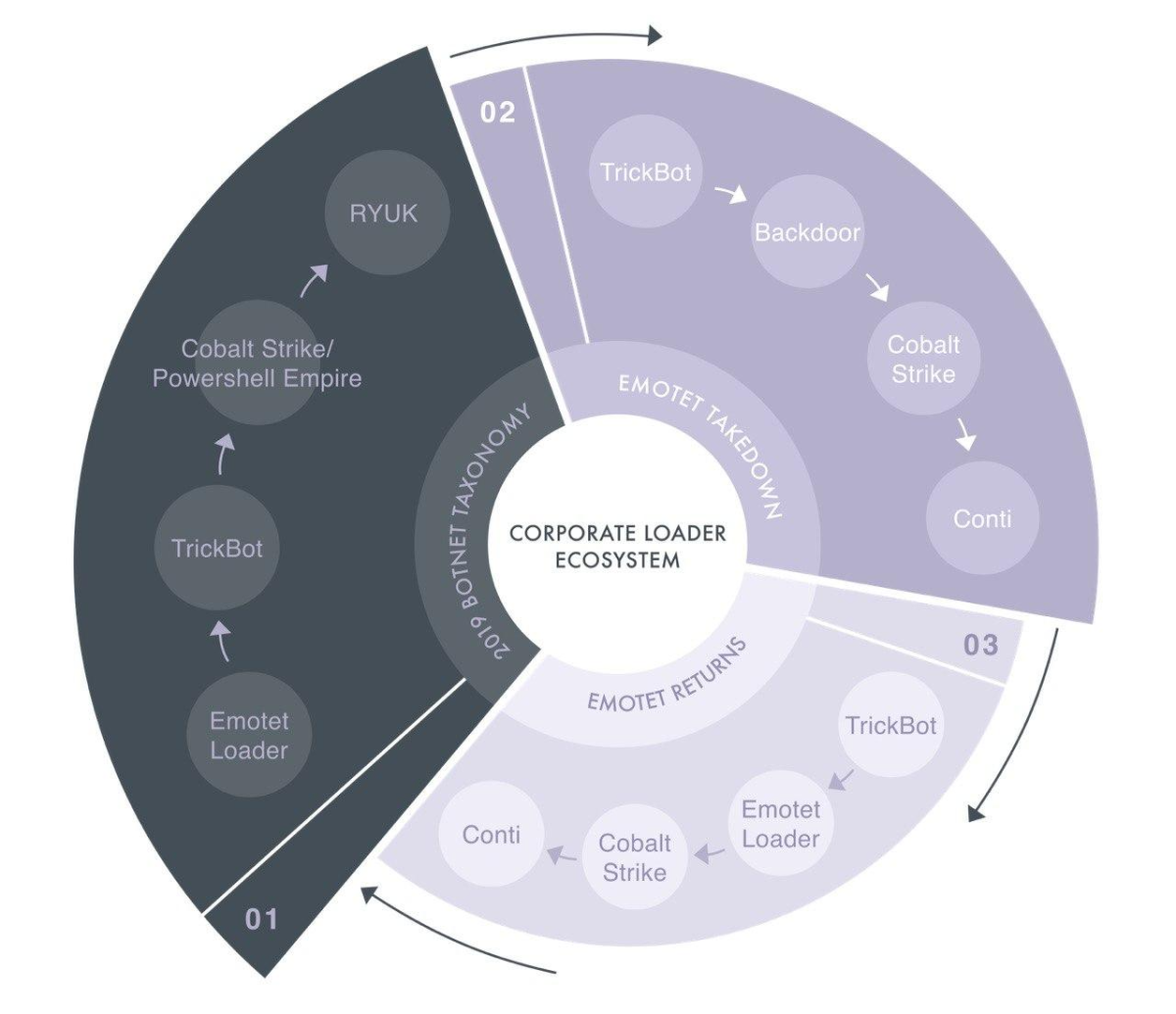

Ransomwares : vers la chienlit ?

06 décembre 2021 | Cédric Cartau | TribuneAux Assises de Monaco s’est tenue une très intéressante conférence de Wavestone, avec l’inoxydable Gérôme Billois en tant que principal intervenant, dont le thème était en substance ce que les boîtes du CAC 40 ont mis en œuvre pour se protéger de la menace crypto.

Emotet de retour, POC Exchange, 0-day Windows : à quelle sauce les attaquants prévoient de nous manger cette semaine ?

25 novembre 2021 | Charles Blanc-Rolin | Tribune

La sensibilisation à la sécurité informatique ne sert à rien

23 novembre 2021 | Cédric Cartau | TribuneJe n’avais pas encore atteint mon quota de poil à gratter cette semaine – j’ai des objectifs hebdomadaires moi môssieur, pas le temps de rigoler, que croyez-vous ? – et je me suis dit que mettre bien franchou les pieds dans le plat de lentilles à propos des habituels lieux communs me permettrait d’exploser les objectifs.

Sécurité des SI : calcul des budgets à l’envers

09 novembre 2021 | Cédric Cartau | TribuneQuand un RSSI rencontre un autre RSSI, ils se racontent des histoires de RSSI. Deux sujets au moins viennent immanquablement sur la table pour peu qu’on les laisse assez longtemps ensemble : le rattachement hiérarchique, et les budgets SSI dans leur entreprise.

ISO 27001 : 8 consultants WELIOM certifiés et une démarche d’accompagnement originale et outillée

08 novembre 2021 | WELIOM | ActualitésAccompagner les établissements de santé à sécuriser leurs processus SI fait partie intégrante des missions de WELIOM, Cabinet de conseil leader en stratégies de transformation du système de santé. Que ce soit dans le cadre d’une certification HDS ou dans la mise en œuvre de la directive NIS, la certification ISO 27001 des activités de la DSI en support des processus métiers est une stratégie gagnante.

Un peu de culture dans ce monde de cyberbrutes

02 novembre 2021 | Cédric Cartau | TribuneC’est bien connu, les vacances, c’est fait pour déguster des huîtres, faire du sport et se balader, mais surtout écluser sa pile de livres ou d’émissions culturelles. Petite sélection.

Ransomwares : faut-il interdire le paiement des rançons ?

26 octobre 2021 | Cédric Cartau | TribuneIl est de ces débats où ce n’est pas tant la question posée elle-même qui est intéressante, mais la somme des points de vue – et donc des réponses – que l’on peut y apporter. Qui a lu l’excellent ouvrage d’Amin Maalouf (Les Croisades vues par les Arabes) sait que les points de vue sont surtout révélateurs de la vision du monde de ceux qui les expriment. Il en va ainsi d’une question qui commence à poindre dans le débat public : faut-il interdire aux entreprises, publiques ou privées, qui subissent une attaque de ransomware de payer la rançon demandée pour retrouver l’accès à leurs données ? Le sujet a fait l’objet d’une très intéressante interview croisée de Gérôme Billois (Wavestone) et Me François Coupez (disponible sur YouTube[1]), et les réponses peuvent être variées.

Les Assises 2021 : Guillaume Poupard revient sur les fondamentaux, et les enrichit

19 octobre 2021 | Charles Blanc-Rolin | TribuneLe thème de ces Assises 2021 était le « Back to Fundamentals », lancé par Patrick Pailloux en 2011, à l’époque Directeur de l’ANSSI.

Sécurité des SI, menaces et patching permanent : non, ce n’était pas mieux avant

18 octobre 2021 | Cédric Cartau | TribuneAux 21es Assises de la sécurité qui viennent de se terminer, deux conférences sur deux jours différents traitent, sans concertation de leurs auteurs, d’un thème commun abordé sous deux angles distincts : la qualité du code. En informatique, que l’on parle de logiciel ou de matériel, au final tout est code et, en fin de compte (si l’on excepte les rares cas de bugs de conception des microprocesseurs), toute vulnérabilité provient du code logiciel.

10ème Congrès National SSI Santé APSSIS : rendez-vous au #CNSSIS2022 !

18 octobre 2021 | APSSIS | CommuniquéLes 5, 6 et 7 avril 2022, l’APSSIS organisera son 10ème Congrès National de la SSI Santé. 180 participants sont attendus à l’espace culturel des Quinconces du Mans pour 3 jours de conférences, de débats et d’échanges. Cette 10ème édition aura bien sûr un caractère exceptionnel !

L’AFCDP vous présente la 3ème édition de son Baromètre trimestriel

15 octobre 2021 | l’AFCDP | CommuniquéAvec son Observatoire trimestriel, l’AFCDP souhaite estimer l’évolution de la conformité des organisations, et évaluer la perception des DPO sur des sujets techniques et d’actualité.

La Rentrée de la e-santé, première édition

12 octobre 2021 | DSIH | ActualitésLa semaine dernière, l’Agence du numérique en santé a tenu sa conférence de rentrée à la Fabrique événementielle, dans le 10e arrondissement de Paris, et sur les réseaux. Elle était animée par Charlotte Savreux et Lionel Reichardt.

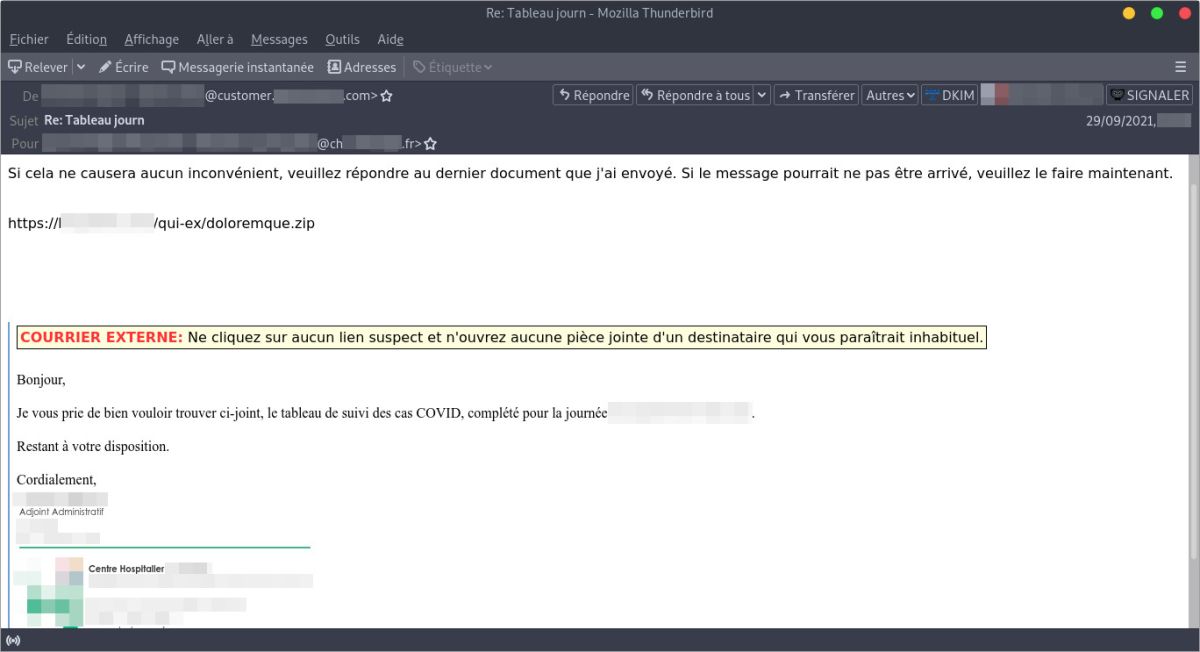

Le secteur de la santé est-il ciblé par les attaquants ?

05 octobre 2021 | Charles Blanc-Rolin | TribuneSi de nombreuses attaques semblent être opportunistes, phishing en masse, machines vulnérables et / ou mal configurées exposées sur Internet, mauvais clic, il arrive malgré tout de voir des attaques ciblant spécifiquement le secteur de la santé.

Rejoignez « Parlons Ségur », la première communauté entièrement dédiée au Ségur du Numérique

14 septembre 2021 | Lifen | CommuniquéÀ travers le volet numérique du Ségur de la santé, le ministère des Solidarités et de la Santé entend généraliser le partage fluide et sécurisé des données de santé entre professionnels et avec l’usager, pour mieux prévenir et mieux soigner.

APSSIS 2021 : les enjeux de sécurité au cœur du développement de l'appli carte Vitale

26 juin 2021 | DSIH | ActualitésL'application carte Vitale, actuellement en phase d'expérimentation et qui devrait être généralisée fin 2022, pourra servir de moyen d'accès sécurisé à l'espace numérique Mon Espace Santé, qui sera créé automatiquement pour l'ensemble des citoyens au premier trimestre 2022. Ses enjeux de sécurité sont donc particulièrement importants. Ils ont été présentés le 23 juin lors du 9e congrès de l'Association pour la sécurité des systèmes d'information de santé (Apssis).

Guide Cyber-Résilience : opus 4

22 juin 2021 | Apssis | CommuniquéLe quatrième opus des Guides Cyber-Résilience est paru. La thématique : la sécurisation du Cloud, avec l’objectif de poser clairement le problème, de présenter les différentes approches possibles avec leurs avantages et leurs inconvénients, de sensibiliser le lecteur aux questions connexes de telle sorte à disposer d’une vision globale du sujet. Le Guide s’adresse aussi bien aux professionnels de santé qu’aux décideurs ou aux DSI.

Webinaire DSIH « Interopérabilité et cybersécurité : deux enjeux majeurs pour les dispositifs médicaux !»

08 juin 2021 | DSIH | ActualitésUn webinaire de 75 minutes, le 17 juin à 11h00 avec le retour d’expérience de l’AP-HP et des Hôpitaux Universitaires de Strasbourg, interrogés par l’APSSIS

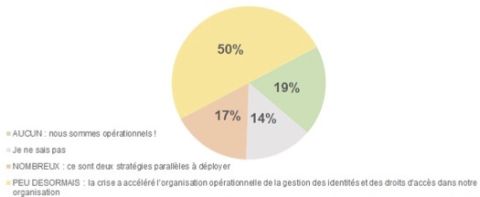

Cybersécurité à l’hôpital : une prise de conscience urgente des dirigeants s’impose

07 juin 2021 | | TribunePar Jean-Noël Galzain, Fondateur de WALLIX & Philippe Loudenot, Membre spécialiste de la Santé du CESIN et anciennement au Ministère de la Santé

Nouveau référentiel Mathurin-H : de l’avantage d’être certifié ISO 27001

01 juin 2021 | DSIH | ActualitésUn nouveau référentiel de certification des systèmes d’information de santé se profile. Dénommé Mathurin-H, il concrétise l’action 23 de la feuille de route du numérique en santé. Yves Normand, formateur ISO/CEI 27001 Lead Implementer, consultant en sécurité de l’information, auditeur qualifié ISO 27001 et HDS, répond aux questions de DSIH sur les enjeux de ce référentiel pour les établissements de santé, et l’intérêt d’être certifié ISO 27001.

La cyber à l’heure de Darwin

17 mai 2021 | Cédric Cartau | TribuneSelon Alain Bauer[2], le prochain virus sera cyber… et l’impréparation totale. Et j’ai beau tourner et retourner l’idée dans ma tête dans tous les sens, j’arrive toujours à cette même conclusion.

Le mardi noir des RSSI

14 mai 2021 | Charles Blanc-Rolin | TribuneTraditionnellement, comme chaque deuxième mardi du mois, Microsoft publie son célèbre « patch tuesday » venant corriger en nombre les vulnérabilités affectant ces divers produits, dont les systèmes Windows. Ce n’était déjà pas facile de faire l’analyse de cette ribambelle de vulnérabilités pour savoir ce qu’il fallait corriger et surtout avec quel degré d’urgence, sachant que les vulnérabilités sont de plus en plus vites exploitées, quand elles ne le sont pas déjà bien avant la publication de leurs correctifs…

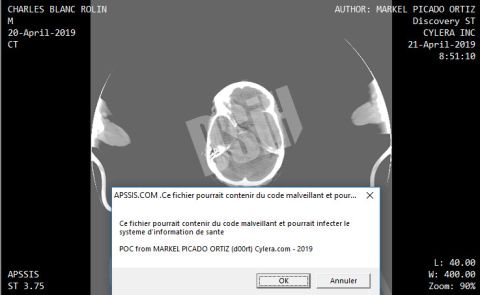

Le WAF et l’IPS peuvent-ils sauver nos dispositifs médicaux connectés ?

11 mai 2021 | Charles Blanc-Rolin | Tribune

Les systèmes Scada, cauchemar du RSSI hospitalier – Volet 2

11 mai 2021 | Cédric Cartau | TribuneDans le premier volet, nous avons dressé un état des lieux des systèmes Scada : définition, histoire, origine des vulnérabilités. Poursuivons.

Les systèmes Scada, cauchemar du RSSI hospitalier – Volet 1

04 mai 2021 | Cédric Cartau | TribuneIl s’agit d’un sujet qui revient régulièrement dans quasiment tous les congrès ou les discussions entre spécialistes IT ou RSSI, la sécurisation des systèmes Scada peut rapidement devenir un cauchemar pour tout le monde. Petit récapitulatif.

Dernier patch critique Exchange : dents en bois et jambe en mousse

27 avril 2021 | Charles Blanc-Rolin | TribuneCe mois-ci, comme le mois dernier, Microsoft nous avait réservé une bonne séance de patching sur nos serveurs Exchange. Souvenez-vous [1], le 2 mars, Microsoft, après s’être lui-même fait percer, publiait en urgence un correctif pour quatre vulnérabilités permettant d’exécuter du code arbitraire à distance sans authentification sur une interface OWA exposée sur Internet et obtenir un Webshell qui pourrait éventuellement permettre de prendre le contrôle de l’ensemble du SI.

Former les utilisateurs à la sécurité des SI : et si on faisait fausse route ?

26 avril 2021 | Cédric Cartau | TribuneDurant sa formation, un élève pilote d’aéronef apprend deux types de compétence : le pilotage à proprement parler, et la gestion des emmerdements qui, comme chacun sait, volent toujours en escadrille (sans mauvais jeu de mots). Il existe des statistiques précises sur le sujet, et aucun domaine n’a autant poussé l’analyse des accidents que l’aérien. Ainsi, un pilote commet en moyenne sept erreurs par heure, allant de la bêtise anodine (oublier de changer de fréquence radio) au truc beaucoup plus ennuyeux, par exemple oublier de sortir le train d’atterrissage… avant l’atterrissage (je suggère au lecteur curieux de visionner le lien ci-dessous [1], aucun blessé heureusement).

Webinaire DSIH « Cybersécurité et Internet des objets (IOT) : quelles protections concrètes pour les acteurs de santé ? »

20 avril 2021 | DSIH | ActualitésLes cyberattaques récentes contre les structures de santé ont mis en évidence des failles de sécurité potentielles dans les systèmes d’information. On a bien sûr évoqué les ransomwares insérés dans des courriels. On parle plus rarement des attaques via les objets connectés, qui se sont pourtant multipliées. Médecins, soignants, RSSI, DSI et même patients, dans des établissements hospitaliers, en ville ou à domicile, tous les acteurs sont concernés par la sécurité des objets connectés.

Le PCA/PRA : une actualité navale

13 avril 2021 | Cédric Cartau | TribuneIl y a pas mal d’idées fausses concernant ce que l’on nomme dans le jargon des RSSI un PCA/PRA : plan de continuité ou de reprise d’activité.

Comment BlueFiles by Enovacom permet aux Agences Régionales de Santé de réaliser le contact tracing des patients covid-19 ?

12 avril 2021 | Enovacom | CommuniquéLes Agences Régionales de Santé (ARS) sont impliquées dans l’organisation de la prise en charge des malades, la réorganisation des hôpitaux, la politique de tests à grande échelle et le suivi des personnes ayant été en contact avec un malade de la Covid-19 (contact tracing).

Guide Cyber-Résilience : opus 3

22 mars 2021 | Apssis | CommuniquéLe troisième opus des Guides Cyber-Résilience est paru. La thématique : les habilitations d'accès aux données. Avec l’objectif de poser clairement le problème, de présenter les différentes approches possibles avec leurs avantages et inconvénients, de sensibiliser le lecteur aux questions connexes de telle sorte à disposer d’une vision globale du sujet : il s’adresse aussi bien aux professionnels de santé qu’aux décideurs ou aux DSI.

Vulnérabilités 0 day à la chaîne, RSSI sous antidépresseurs et DSI sous amphétamines

09 mars 2021 | Charles Blanc-Rolin | TribuneDepuis le début de l’année, on peut dire que les semaines se suivent et… se ressemblent… Systèmes compromis, vulnérabilité activement exploitée, patching en urgence, systèmes compromis, nouvelles vulnérabilités activement exploitées, patching en urgence… et ainsi de suite.

Les RSSI santé sous pression : et si ce n’était pas toujours la faute des utilisateurs ?

23 février 2021 | Charles Blanc-Rolin | TribuneOn peut dire que cette année 2021 commence très fort ! Trois établissements paralysés par le rançongiciel Ryuk en moins de deux mois [1], une base de données de 50 000 identifiants appartenant à des membres d’établissements de santé français [2], et une couverture médiatique importante des incidents, rien de tel pour finir de mettre sous pression les établissements de santé, qui ont bien d’autres « antivirus » à injecter en ce moment.

Attaques crypto : quel niveau d’information pour les décideurs ?

22 février 2021 | Cédric Cartau | TribuneLes deux attaques de février (Dax et Villefranche) sont encore en cours, et il apparaît que le niveau d’information et d’échange des professionnels de l’IT (adminsys, RSSI, DSI, etc.) est fortement décorrélé de celui des décideurs ou du grand public : compréhension pas évidente de ce qu’est un cryptolocker, difficulté à envisager son impact pour un hôpital. Petite synthèse.

Attaques crypto : l’année 2021 commence à fond

15 février 2021 | Cédric Cartau | TribuneLa nature humaine étant ce qu’elle est, il se trouve toujours des personnages sans morale pour aller tirer sur leur prochain ou sur l’ambulance, en particulier pendant ou malgré – c’est selon – une situation tendue, voire de crise. C’est ce que le monde de la santé vit, depuis 2020, avec une multiplication des piratages, des tentatives d’intrusion et même, dans les cas plus graves, les blocages de tout ou partie du SI avec la pire cochonnerie que l’informatique ait produite en 40 ans : les cryptolockers.

Cybersécurité : des hôpitaux à la merci des hackers ?

12 février 2021 | Par David Brillant, Forcepoint | TribuneLes infrastructures informatiques des hôpitaux sont constamment mises à l’épreuves. La numérisation des dossiers médicaux qui avait permis d’améliorer le suivi des patients et le partage d’information entre les praticiens représente une véritable aubaine pour les hackers désireux de tirer profit des données hautement sensibles qu’ils contiennent.

Sécurité des SI : danger de la monotonie, l’enjeu du RSSI

09 février 2021 | Cédric Cartau | TribuneDans le dernier numéro du Courrier international (n° 1579 du 4 février), tout un dossier est consacré à la façon dont les administrations de plusieurs pays ont géré la crise Covid-19 depuis son origine. Le premier article du dossier, centré sur le Royaume-Uni, ne fait pas dans la dentelle et fait carrément le parallèle avec la retraite en catastrophe de l’armée britannique à Dunkerque en 1940. Trois journalistes méconnus à l’époque avaient fait paraître un court essai (Guilty Men, non traduit en français) qui fustigeait une administration dépassée par les événements, incapable d’interpréter les signes pourtant évidents d’une guerre à venir et préférant un fonctionnement routinier à une mobilisation préalable, coûteuse mais nécessaire, de ressources.

Le RSSI et ses relations dans l’organisation

01 février 2021 | WELIOM | ActualitésLe RSSI a pour mission d’identifier des objectifs de sécurité du SI puis de mettre en œuvre les moyens nécessaires pour les atteindre. C’est la définition même d’une Politique de Sécurité des Systèmes d’Information. Pour qu’elle soit efficiente, la PSSI doit présenter des objectifs SMART (#qualité) : Spécifiques, Mesurables, Atteignables, Réalisables et Temporellement définis. Le RSSI s’appuie alors sur un référentiel existant (ISO 27001, PGSSI-S, PSSI-MCAS etc.) puis réalise et tient à jour une analyse des risques SI ainsi qu’un plan de traitement des risques.

Le CH de Saint-Lô certifié Hébergeur de Données de Santé et ISO27001

22 janvier 2021 | CH de Saint-Lô | CommuniquéLe CH de Saint-Lô a obtenu ces deux certifications le 23 octobre 2020 pour les services d’hébergement de données de santé des Centres Hospitaliers de Coutances et Carentan (établissements partis du GHT)

L’AFCDP partage les défis de DPO pendant le confinement

12 janvier 2021 | AFCDP | CommuniquéÀ l’écoute de ses adhérents, l’AFCDP a souhaité partager trois retours d’expérience de DPO qui ont relevé des défis différents liés au premier confinement de la crise COVID. Ci-dessous, le témoignage de Moufid Hajjar, Délégué à la protection des données au CHU de Bordeaux.

Un petit quiz pour rester en forme

11 janvier 2021 | Cédric Cartau | TribuneLa formation continue, c’est important. C’est pourquoi, une fois n’est pas coutume, je propose à l’aimable lecteur un petit quiz, sur le thème des SI et de la sécurité des SI, pour se maintenir dans une forme intellectuelle éblouissante en ce début d’année. Une seule bonne réponse par question, on compte les points à la fin.

2020, bilan d’une année

29 décembre 2020 | Cédric Cartau | TribuneC’est l’heure du bilan d’une annus horribilis, à tout point de vue.

Ma lettre au père Noël

22 décembre 2020 | Cédric Cartau | TribuneCher père Noël, comme tous les ans je t’écris car j’ai été encore hypersage, bien plus que d’habitude. Non, ce n’est pas l’âge, c’est juste la crise sanitaire.

Mise à mort de CentOS : coup dur pour la communauté du libre, pour les RSSI et les SI en général

16 décembre 2020 | Charles Blanc-Rolin | TribuneC’est une véritable bombe qui a été lâchée sur la communauté du libre le 8 décembre dernier ! Le pingouin a pris du plomb dans l’aile. Alors que sa fin de vie avait initialement été annoncée pour le 31/12/2029, CentOS 8 voit sa fin de vie avancée au 31/12/2021 ! [1]

Dedalus victime d’une attaque cyber

08 décembre 2020 | Cédric Cartau | TribuneLe mercredi 2 décembre dernier, le groupe Dedalus faisait l’objet d’une attaque informatique dont, du reste, on ne connaît pas grand-chose. Rien que de très banal en termes d’actualité cyber : ce n’est pas la première entreprise à se faire attaquer et ce ne sera malheureusement pas la dernière. Personnellement je me garderais bien de jouer les donneurs de leçons ; qui peut raisonnablement affirmer qu’il ne sera jamais, ô grand jamais, victime d’une attaque ciblée, d’un ransomware, etc. ?

Cadrer les opérations des admins sur les systèmes

30 novembre 2020 | Cédric Cartau | TribuneLes administrateurs systèmes (adminsys) disposent – par définition – de droits techniques étendus et, de ce fait, peuvent tout voir, tout surveiller, tout modifier : c’est même la raison pour laquelle on les paye. Dans l’immense majorité des cas, il n’en résulte aucune espèce de problème, mais cela dit, sans tomber dans la paranoïa, il ne faut pas pour autant négliger de cadrer leurs prérogatives : la confiance n’exclut pas le contrôle.

L’état inquiétant de la sécurité des SI hospitaliers

24 novembre 2020 | DSIH | ActualitésLe directeur de l’Anssi alerte régulièrement les pouvoirs publics sur l’état grandissant de la menace cyber et, la semaine dernière, le Cigref adressait dans un courrier[1] au Premier Ministre son inquiétude sur l’industrialisation de la cybercriminalité et la faible réponse étatique.

Alternance : WELIOM regarde vers l’avenir !

24 novembre 2020 | WELIOM | CommuniquéC’est avec de nouveaux talents intégrés au sein de ses équipes que WELIOM termine l’année 2020. En ces temps de crise, quoi de plus naturel que de se tourner vers l’avenir ?

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS