Vous êtes dans : Accueil > rssi >

Rssi437 documents taggés

9ème Congrès National SSI Santé APSSIS : rendez-vous au #CNSSIS2021 !

17 novembre 2020 | APSSIS | CommuniquéLes 22, 23 et 24 juin 2021, l’APSSIS organisera son 9ème Congrès National de la SSI Santé. 160 participants sont attendus à l’espace culturel des Quinconces du Mans pour 3 jours de conférences, de débats et d’échanges.

Health Data Hub : du recadrage de la CNIL à l’arrêt prévisible du service

12 octobre 2020 | DSIH | ActualitésRéussir un projet informatique c’est difficile, bien plus que de le rater. Mais ce qui est encore plus difficile c’est de l’arrêter au beau milieu en osant reconnaître que l’on s’est trompés. C’est exactement ce qui est en train d’arriver aux pouvoirs publics avec le Health Data Hub (HDH) : dans 40 ou 50 ans dans les promotions des écoles de management, pendant le cours des plus beaux fails de la prise de décision à haut niveau, nul doute que l’affaire des avions renifleurs sera traitée dans la même session que celle du Health Data Hub. Ainsi, selon Mediapart la CNIL demande que Microsoft cesse d’héberger le HDH[1].

Le groupement hospitalier de territoire du Centre Bretagne fait appel à LockSelf pour sécuriser les échanges de fichiers avec ses parties prenantes

29 septembre 2020 | DSIH | ActualitésLe GHT du Centre Bretagne, composé des centres hospitaliers du Centre Bretagne et de Guémené-sur-Scorff ainsi que de la maison d’accueil spécialisée de Guémené-sur-Scorff, a fait le choix de LockTransfer, solution de chiffrement de l’éditeur français LockSelf, pour sécuriser le partage de données avec les acteurs non éligibles aux messageries sécurisées de santé participant aux parcours de soins des patients et des résidents.

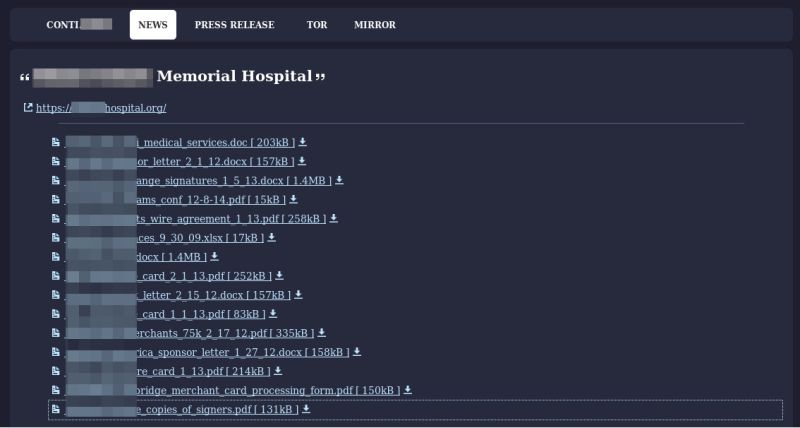

Un rançongiciel tue une patiente, Emotet, Zerologon encore et toujours… XP s’évapore...

27 septembre 2020 | Charles Blanc-Rolin | TribuneUn hôpital allemand victime d’un rançongiciel : une patiente décédée

Zerologon : est-il vraiment urgent de patcher ses contrôleurs AD ?

22 septembre 2020 | Charles Blanc-Rolin | TribuneSi vous étiez en congés, ou tout simplement déconnecté, la semaine dernière, le CERT-FR de l’ANSSI a publié deux alertes en lien avec la vulnérabilité CVE-2020-1472, également baptisée « Zerologon » [1]. Si vous êtes attentif aux vulnérabilités critiques corrigées dans le fameux « patch tuesday » de Microsoft, vous vous rappelez certainement de cette vulnérabilité affectant l’implémentation du protocole d’authentification Netlogon Remote Protocol (MS-NRPC) dans les contrôleur de domaine Windows, corrigée au mois d’août [2].

Emotet : qui est ce démon qui vient hanter les nuits des RSSI ?

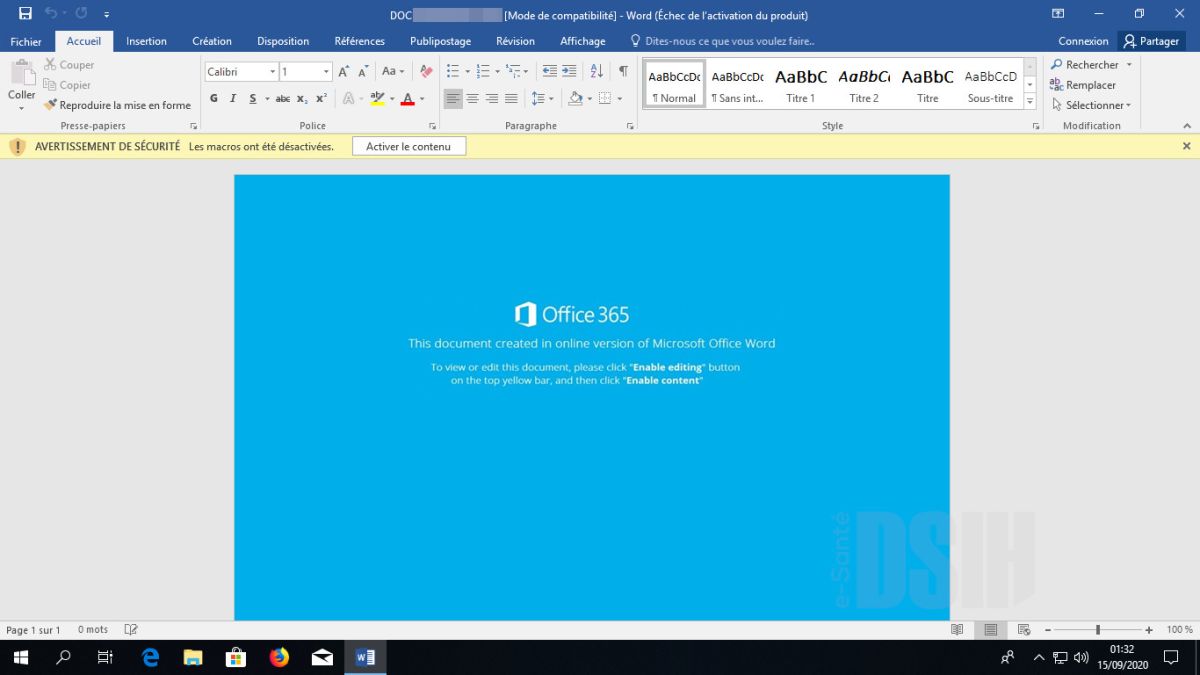

15 septembre 2020 | Charles Blanc-Rolin | TribuneDepuis une semaine, suite à l’alerte lancée par le CERT-FR de l’ANSSI [1], il est la star de tous les magazines people de l’IT ! Mais qui est Emotet ?

Rentrée d’enfer pour les RSSI : pas le temps de finir de se raconter les vacances que l’on se fait déjà attaquer !

08 septembre 2020 | Charles Blanc-Rolin | TribuneLes souliers neufs chaussés, le masque haute couture sur le nez et le cartable tendance à peine enfilé qu’il faut déjà commencer à éviter les balles ! Alors que l’on tente de faire un point sur les actualités de l’été à ne pas rater, le CERT-FR de l’ANSSI nous annonce déjà des orages cyber !

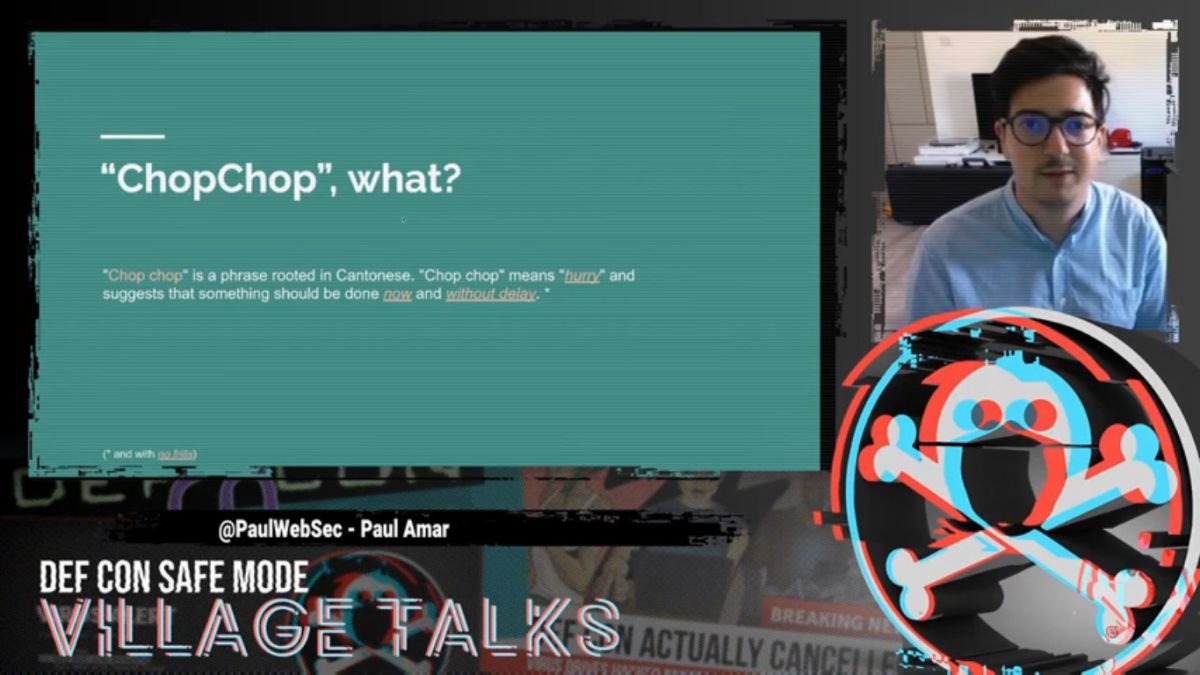

La rentrée se prépare : ChopChop pourrait bien enrichir le cartable du RSSI

19 août 2020 | Charles Blanc-Rolin | TribuneLa fin des vacances approche, l’heure est à l’achat des dernières fournitures scolaires, alors s’il reste un peu de place entre la trousse et les cahiers dans votre cartable, je vous propose de l’enrichir avec ChopChop [1], un outil libre récemment partagé par le groupe Michelin sous licence Apache 2.0.

2020, bilan à mi-parcours

11 août 2020 | Cédric Cartau | TribuneL’année 2020 aura été bizarre, confinement oblige. Ce n’est pas pour autant qu’il ne s’est rien passé, et ce n’est pas pour autant que les gendarmes et les voleurs (comprendre RSSI et hackers) se sont tournés les pouces – surtout pour les seconds. Bilan de la première moitié de l’année.

Cahier de vacances : navigateurs Web et nouveautés, comment bien préparer la rentrée ?

30 juillet 2020 | Charles Blanc-Rolin | TribuneLes RSSI ne s’arrêtant jamais vraiment, je vous propose un cahier de vacances sur le thème des nouveautés à connaître qui sont et vont être implémentées dans les navigateurs Web et ce sur quoi il va falloir se pencher à la rentrée si ce n’est pas déjà fait...

Faille Doctolib – quelle réflexion sur les méta données ?

27 juillet 2020 | DSIH | ActualitésMardi 21 juillet dernier, Doctolib annonçait officiellement qu’environ 6000 rendez-vous médicaux avaient fuité, victime d’un siphonnage faisant suite à un acte malveillant. Doctolib parle de fuite de « données administratives », affirmant qu’aucune donnée médicale n’est concernée.

1er Guide cyber-résilience : les mots de passe

07 juillet 2020 | APSSIS | CommuniquéL’APSSIS a le plaisir d’annoncer la première publication d’une série de plusieurs Guides à destination des professionnels du secteur. Conçus et élaborés par Cédric Cartau, RSSI/DPO du CHU de Nantes et Vice-président de l’APSSIS, ces guides se veulent à la fois accessibles, techniques et pratiques. Le premier opus traite d’un sujet qui anime régulièrement les discussions des RSSI, des DSI et des chefs de projet : les mots de passe.

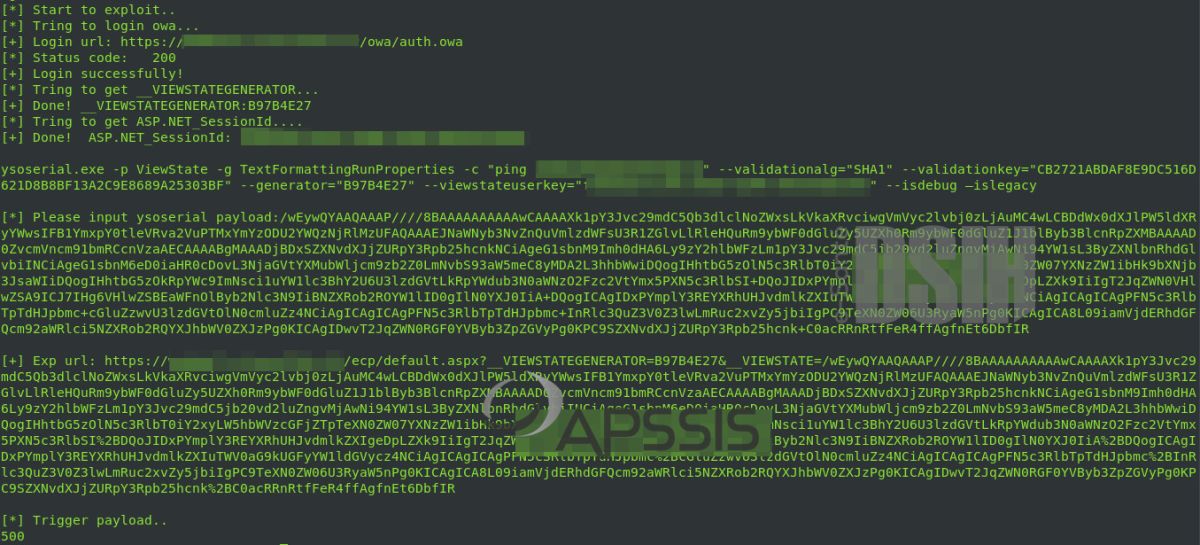

Exchange de plus en plus ciblé : les serveurs de messagerie restent une porte d’entrée privilégiée pour les attaquants

30 juin 2020 | Charles Blanc-Rolin | TribuneLes serveurs de messagerie sont toujours une cible de choix des attaquants. Déni de service, accès compromis au Webmail, diffusion de courriels malveillants, mais aussi et surtout, porte d’entrée dans le système d’information.

Comparatif des enjeux d’externalisation – partie 2

23 juin 2020 | Cédric Cartau | TribuneDans le volet précédent, nous avons examiné les raisons qui pourraient conduire à externaliser tel ou tel processus métier, bien entendu avec l’IT en tête. Déroulons maintenant les éléments qu’il faut instruire avant de s’engager dans un tel projet. Toute décision d’externalisation devrait être évaluée à l’aune de sept critères.

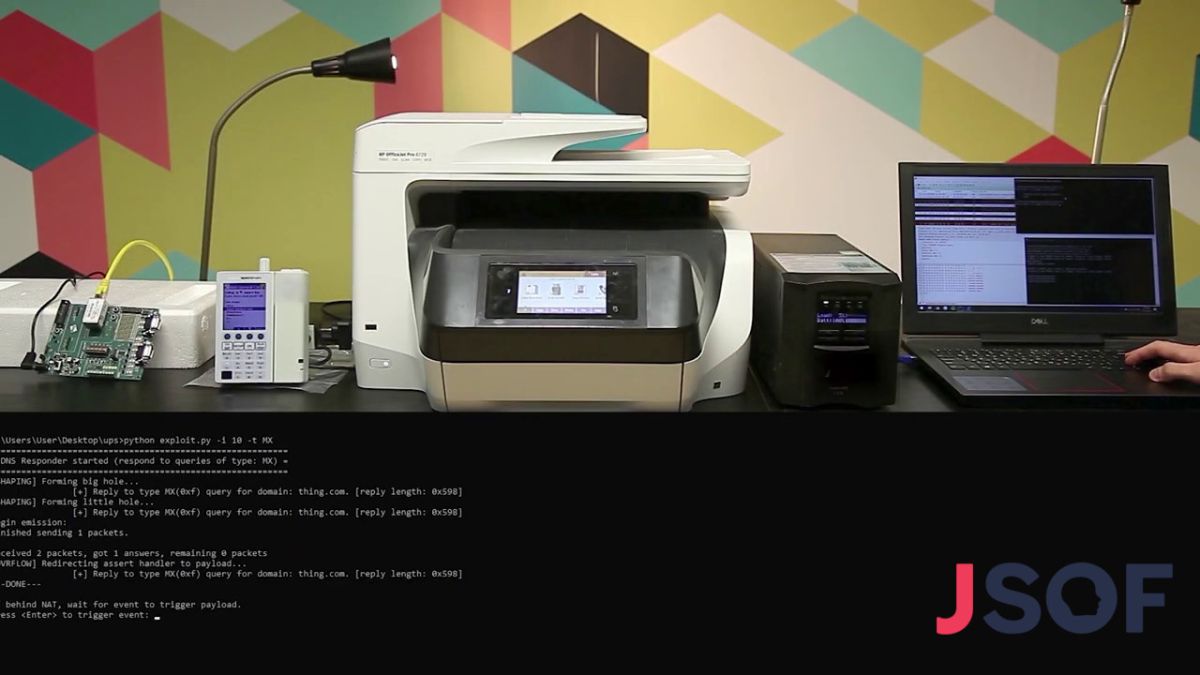

Ripple 20 : cataclysme réseau dans l’IOT

19 juin 2020 | Charles Blanc-Rolin | TribuneAnnoncée publiquement le 16/06/2020 par les chercheurs du laboratoire JSOF [1], Ripple 20 est une collection de 19 vulnérabilités impactant l’implémentation de la pile TCP/IP dans la librairie proposée par Treck [2]. Une présentation complète de ces travaux de recherche est prévue à la conférence Black Hat USA qui se tiendra au mois d’août [3]. Cette librairie est utilisée dans de très nombreux appareils de type IOT et notamment des dispositifs médicaux.

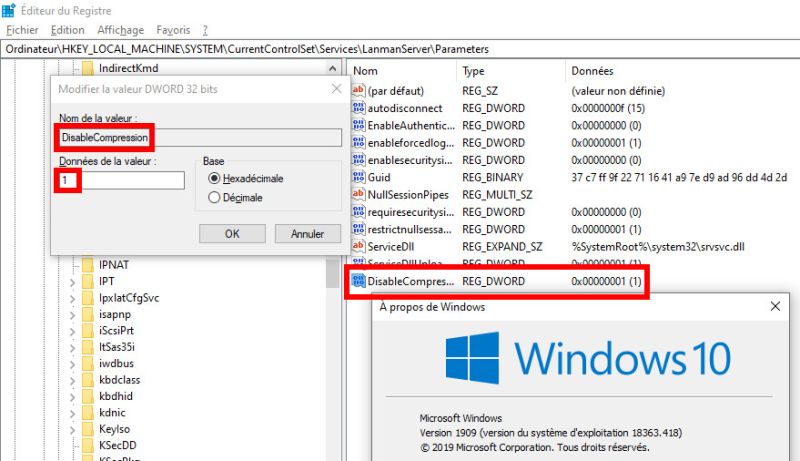

SMBGhost revient hanter les systèmes Windows 1903 et 1909

11 juin 2020 | Charles Blanc-Rolin | TribuneLa vulnérabilité CVE-2020-0796 [1] baptisée SMBGhost n’a pas finie de faire parler d’elle et de faire passer des nuits blanches aux RSSI.

Crise sanitaire : la cybersécurité dans les cordes !

02 juin 2020 | Par Vincent Trély | CommuniquéLe 16 mars 2020, l’état d’urgence sanitaire déclenchait dans les établissements de santé plusieurs processus de déploiement massif de solutions numériques. Télétravail, télémédecine, téléconférences, partage d’informations, médicales ou non, création de « structures fonctionnelles Covid » et usages de nouveaux modules de progiciels existants sont autant de projets qui ont mobilisé les DSI, sous la pression légitime des métiers. Certaines de ces réalisations ont été accompagnées d’un volet sécurité, essentiel surtout dans l’urgence, et supportées par des éditeurs consciencieux. D’autres non…

WELIOM renforce ses compétences avec l’intégration du Cabinet Vincent Trély Consultants

19 mai 2020 | DSIH | ActualitésIssu de la fusion d’Odsis et de Cosilog, puis de l’intégration de Beeconsulting (1), WELIOM renforce ses compétences en cybersécurité, conformité et stratégies numériques avec l’acquisition du Cabinet Vincent Trély Consultants. C’est un joli nom de l’écosystème du numérique en santé qui rejoint le projet porté par Pierre-Yves André, PDG de WELIOM, dont l’ambition est de faire de la société, en 2022, le leader français du conseil en transformation numérique des organisations de santé.

SI-DEP, la schizophrénie guette le RSSI/DPO

18 mai 2020 | Cédric Cartau | TribuneJ’ai toujours adoré les curiosités de l’esprit : si vous avez une heure à perdre, je vous suggère d’aller faire un tour sur ce site[1]qui explique la diagonale de Cantor, astuce géniale avec laquelle le mathématicien allemand a démontré qu’il existait plusieurs catégories d’infini (authentique). Bon, en même temps, ne vous penchez pas trop au-dessus du précipice, le bonhomme a terminé ses jours dans un asile. Récemment, je suis tombé sur une autre curiosité avec un ouvrage de Jean-Paul Delahaye : la trompette de Torricelli, qui a la particularité d’avoir une surface infinie, mais un volume intérieur fini. On ne peut donc pas la peindre, mais on peut la remplir d’eau. Mais la remplir d’eau revient à peindre sa surface intérieure, non ?

Covid-19 : quand viendra le temps du bilan sur le volet SI

12 mai 2020 | Cédric Cartau | TribuneLe temps viendra du bilan sur la crise Covid que nous traversons tous : bilan politique, bilan sur le système de santé, bilan sur les organisations, etc. À ce sujet, lire d’ailleurs l’excellente série publiée dans le journal Le Monde sur la stratégie des différentes mandatures entre les années 2005 et 2020. On y apprend entre autres que, fin mars, la France continuait de brûler des millions de masques, en pleine pénurie.

#SaveTheDate : Les rendez-vous WELIOM

28 avril 2020 | WELIOM | CommuniquéWELIOM organise un temps d’échange avec des professionnels du secteur. S’appuyant sur des témoignages et en lien avec l’actualité, chaque webinar a été spécialement élaboré par nos experts-consultants. “Télémédecine post COVID-19" et “l’après-crise pour les DSI Santé”

Sécurisation du télétravail, deuxième effet COVID – volet usage

31 mars 2020 | Cédric Cartau | TribuneLe télétravail nécessite des outils et une infrastructure adaptée, comme le développe Charles dans son article. Mais les outils ne sont pas tout, il y a aussi et surtout la question des usages, ceux autorisés et ceux qui interrogent.

Sécurisation du télétravail, deuxième effet COVID – volet technique

31 mars 2020 | Charles Blanc-Rolin | TribuneLa situation inédite que nous vivons aura amené de nombreuses entreprises, institutions, administrations, sans oublier nos établissements de santé, pas toujours prêts, à mettre en place du télétravail, conformément à la volonté du gouvernement. Cette semaine, nous avons décidé de croiser nos plumes, préalablement désinfectées par friction hydro-alcoolique, pour réfléchir sur le sujet. Cédric s’étant penché sur le volet « usage », je vous propose de nous intéresser au volet « technique ».

L’Apssis publie deux séquences originales

30 mars 2020 | DSIH | Actualités« Le coronavirus, une aubaine pour les cybercriminels » (L’Express du 22 mars), « L’ampleur de l’épidémie de Covid-19 accroît les risques d’attaques informatiques » (Les Échos du 23 mars), « Le télétravail est une aubaine pour les pirates informatiques » (Le Point du 27 mars) : les titres de journaux, mais aussi les #ransomware et les #cyberpirates foisonnent sur Internet et sur les réseaux sociaux.

Confinement semaine 1 : étrange encéphalogramme de la SSI

24 mars 2020 | Cédric Cartau | TribuneLe moins que l’on puisse dire, c’est que la situation est des plus étranges.

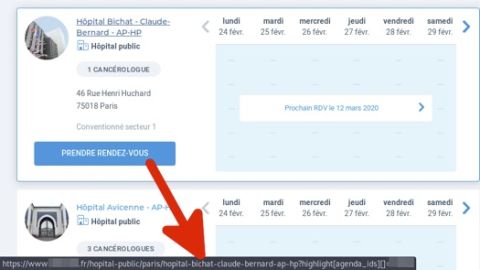

Externalisation de la prise de rendez-vous médicaux en ligne : un pacte avec le diable ?

10 mars 2020 | Charles Blanc-Rolin & Me Omar Yahia | TribuneÀ l’ère du numérique, quel établissement de santé, s’il n’a pas encore franchi le pas, n’a jamais songé à mettre en place une solution de prise de rendez-vous en ligne pour ses patients ? Gain de temps pour les secrétaires médicales, redynamisation de l’image de l’établissement et confort pour les patients sont de véritables arguments de persuasion.

Anonymisation : comparatif de trois outils (partie I)

03 mars 2020 | Cédric Cartau | TribuneLes données nominatives de production (RH, patients, étudiants, etc.) sont accessibles aux professionnels qui les traitent (services RH, praticiens, enseignants, etc.), mais pas seulement. Qui n’a jamais eu besoin de mettre en place une base de formation, à partir d’un jeu de données réelles, qui n’a jamais eu besoin de transmettre à son éditeur un extract d’une DB pour analyser un bug tenace ? Il n’est pas question de rendre inintelligible des données de production aux adminsys eux-mêmes (qui de toute manière ont accès à tout, sauf à mettre en œuvre des moyens financièrement délirants), mais bien de pseudonymiser (remplacer les identités par des codes, la table de correspondance étant séparée) ou d’anonymiser une base (rendre quasi impossible le fait de remonter aux individus physiques avec des moyens « normaux »), pour la transmettre à des tiers. Petit comparatif de trois solutions.

Collège des DSI/RSI de Normandie, les enseignements de la cyber-attaque du CHU de Rouen

24 février 2020 | DSIH, Propos recueillis par Pierre Derrouch | ActualitésJeudi 20 février se tenait dans les nouveaux locaux du GCS Normand’eSanté à Caen la première réunion 2020 du collège des DSI/RSI des établissements de santé normands. La cyberattaque subie par le CHU de Rouen le 15 novembre 2019 était au cœur des échanges. Entretien avec Francis Breuille, président de ce collège et DSI du GHT Centre manche.

Contrôle à distance : encore une raison de fuir TeamViewer

18 février 2020 | Charles Blanc-Rolin | TribuneLe logiciel de contrôle à distance TeamViewer est très populaire de par sa simplicité d’utilisation. S’il peut s’avérer pratique pour dépanner l’ordinateur de tatie Micheline qui habite à l’autre bout la France, le voir apparaître dans le système d’information de son établissement n’a pas de quoi réjouir un RSSI.

Le GCS Infotech 36 certifié HDS !

11 février 2020 | DSIH | ActualitésUn peu plus de 18 mois de travail, des investissements substantiels (salles informatiques aux normes, bureaux de la DSI sécurisés, outillage logiciel adapté) et beaucoup de volonté ont conduit le GCS Infotech 36 à la certification Hébergeur de données de santé. Accompagnée par Yves Normand et Vincent Trély, l’équipe a su faire face au défi que représentait le projet, porté par Maïlys Michenaud, DPO et cheffe de projet Certification, et Matthieu Kernanet, RSSI du centre hospitalier de Châteauroux.

Quand le RSSI se mêle des RH

11 février 2020 | Cédric Cartau | TribuneDéjà qu’un RSSI bien calibré a une fâcheuse tendance à se mêler de tout et de n’importe quoi – les RSSI, ça ose tout, c’est même à cela qu’on les reconnaît –, si en plus il met son nez dans la gestion des ressources humaines, où va-t-on je vous le demande ? Cthulhu et Belzébuth se seraient-ils concertés pour introduire un peu plus d’entropie dans les organisations (autrement appelée « foutoir » dans les milieux autorisés) ? En fait, la question et la préoccupation sont tout à fait légitimes, comme nous allons le voir.

Cybersécurité : 2020 démarre sur les chapeaux de roues !

21 janvier 2020 | Charles Blanc-Rolin | TribuneJe ne sais pas encore à quelle vitesse va nous propulser l’année 2020 jusqu’au 24 heures du Mans de l’APSSIS [1], mais l’on peut dire que l’année démarre en trombe !

Quelques idées en vrac pour les RSSI désœuvrés

21 janvier 2020 | Cédric Cartau | TribuneEn général, que l’on soit RSSI technique (ce qui devrait d’ailleurs plutôt s’appeler CSSI) ou métier (que l’on devrait d’ailleurs plutôt appeler « Officier Sécurité SI » ou « Gestionnaire de risque SI »), on passe une bonne partie de son temps en projets divers et variés, à dépenser de l’argent que l’on n’a pas pour sécuriser des processus métiers qui existaient bien avant que l’on naisse, pour des MOA qui parfois ne savent pas qui on est. Bref, la routine.

50 nuances de RSSI : partageons pour avancer

14 janvier 2020 | Charles Blanc-Rolin | TribuneLa fonction de RSSI peut être occupée par des personnes aux profils très différents, et c’est sûrement encore plus le cas dans le secteur de la santé, tout particulièrement pour les établissements publics. Entre l’ingénieur qualité de formation qui ne sait pas ce qu’est un annuaire Active Directory et l’administrateur système qui limite son appréciation des risques au périmètre de son infrastructure technique, il y existe un « Pantone » de RSSI. Nous pourrions débattre pendant des jours entiers des qualités nécessaires pour être un bon gestionnaire de risques, mais ce n’est pas le sujet de cet article.

Interrogations existentielles d’un RSSI en Cyberland

14 janvier 2020 | Cédric Cartau | TribuneD’habitude, ceux qui subissent mes divagations hebdomadaires savent que je passe une bonne partie de mon temps à exprimer des avis totalement péremptoires (qu’il ne faut pas écouter), à donner des conseils plus que discutables (qu’il ne faut pas suivre) et à critiquer mon prochain (qu’il faut plaindre). Bref, tous les défauts que, personnellement, je déteste chez les autres. Peut-être d’ailleurs aurais-je dû prendre des résolutions en ce sens pour 2020 ; trop tard, on verra en 2021.

Les bonnes résolutions pour 2020 en 10 commandements

07 janvier 2020 | Charles Blanc-Rolin | TribuneVous n’échapperez pas à la tradition, on ne commence pas une nouvelle année sans prendre de bonnes résolutions. Les fêtes de fin d’année sont passées et il temps de se remettre au travail. Je vous propose donc 10 commandements pour bien démarrer l’année 2020 !

Bilan 2019

31 décembre 2019 | Cédric Cartau | TribuneCrise de foie est synonyme de bilan de l’année, nous n’allons donc pas déroger à la tradition. Et ce fut une année riche, très riche.

Quoi de neuf dans la cyber à l’approche de l’hiver ?

18 décembre 2019 | Charles Blanc-Rolin | TribuneL’hiver approche à grands pas, et pourtant certaines espèces qui passent le plus clair de leur temps à l’intérieur ne sont pas près d’hiberner. RSSI, DPO, RSI, DSI, administrateurs systèmes et tout autre membre de l’équipe IT auront bien autre chose à faire que regarder tomber la neige. Et s’il y avait un calendrier de l’Avent des vulnérabilités, avec 15 000 CVE annuelles référencées sur les trois dernières années en moyenne, il n’y aurait pas de quoi s’ennuyer.

Ce que le DPO n’est pas (suite)

17 décembre 2019 | Cédric Cartau | TribuneIl n’était pas prévu de créer un second volet, mais à la suite du grand nombre de remarques et de commentaires (notamment de Boris Motylewski, créateur entre autres de www.cybersecu.fr) qu’a suscités le premier article (1) , il semble important d’apporter quelques précisions.

La SSI de santé : un sujet prioritaire

16 décembre 2019 | Apssis | CommuniquéLes 31 mars, 1er et 2 avril 2020, l’Apssis accueillera 180 professionnels dans le cadre du 8e Congrès national de la SSI de santé, qui se tiendra à l’espace culturel des Quinconces du Mans, pour trois jours de conférences, de tables rondes, de débats et d’échanges. L’événement fêtera à cette occasion les dix ans de l’Association.

Ce que le DPO n’est pas

10 décembre 2019 | Cédric Cartau | TribuneIl arrive assez régulièrement que des confrères DPO me contactent pour me signaler certaines de leurs difficultés dans l’exercice de leur mission. Elles tournent régulièrement autour du même sujet : leur responsable de traitement (RT) refuse de mettre en œuvre les préconisations de sécurité dudit DPO, entendre par là les mesures destinées à réduire les risques identifiés. Le confrère en question me demande alors comment contraindre le RT à appliquer les mesures préconisées. Il me semble qu’il y a là une erreur de positionnement, qui vaut bien un billet.

Vous prendrez bien un peu de données personnelles ?

02 décembre 2019 | Cédric Cartau | TribuneUn article, relayé largement sur LinkedIn[1] en fin de semaine, a attiré mon attention. Deux chercheurs de l’Université catholique de Louvain (Luc Rocher et Julien Hendrickx) se sont posé la question de savoir si des données anonymisées pouvaient tout de même être réidentifiées. On subodorait déjà que la réponse était oui : on en a maintenant la preuve. Explications.

Sécurité des SI de santé : an 0 ?

25 novembre 2019 | Cédric Cartau | TribuneDans un de mes précédents postes, une directrice de soins avait coutume de dire que « l’informatique dans les hôpitaux, c’est comme l’URSS : on sait envoyer des types dans l’espace, mais il n’y a pas de pain dans les boulangeries ». On était au début des années 2000, bien avant le premier plan Hôpital numérique, et les DSI des hôpitaux n’avaient pour la plupart pas encore franchi la porte de l’unité de soins, mais je crains que si le cœur de métier a subi une grosse informatisation en presque 20 années, on en soit toujours au même stade sur le volet Sécurité.

Hébergement des données de santé : le défi majeur de la sécurité

25 novembre 2019 | DSIH | Communiqué

Chrome, PHP, RDP… des vulnérabilités comme s’il en pleuvait…

05 novembre 2019 | Charles Blanc-Rolin | TribuneIl n’y a pas que le temps qui est maussade ces derniers jours, dans le « cyberespace », les vulnérabilités, elles aussi pleuvent à seaux. Si de nombreuses régions sont actuellement touchées par les inondations, il en est de même pour nos systèmes d’informations, l’eau s’infiltre un peu partout, et la « to-do list » du RSSI finit par déborder.

Le quart d’heure gadgets utiles

05 novembre 2019 | Cédric Cartau | TribuneLa vie de RSSI n’est pas faite que de projets, de négociations budgétaires, de formations et d’actions de sensibilisation : il faut l’alimenter par un flux constant de veilles en tout genre. On trouve suffisamment de sources professionnelles pour le volet High Level : séminaires, congrès, réunions entre pairs, et j’en passe. Mais il convient aussi de faire une petite veille constante dans le domaine plus orienté « informatique personnelle » : une bonne partie des produits professionnels proviennent de ce canal spécifique, et en plus, ne nous cachons pas, le plaisir de la bidouille est un des côtés « fun » du job. Quelques petites découvertes, sans prétention.

Sécurité numérique et santé au programme des rencontres Cybersécurité à Lyon

29 octobre 2019 | Charles Blanc-Rolin | TribuneLe tour de France, non pas de la e-santé cette fois-ci, mais de la cybersécurité a fait escale dans le somptueux Hôtel du Département du Rhône, à Lyon, le 24 octobre dernier. Un évènement riche de partages et d’échanges dans un cadre prestigieux, orchestré par une grande dame de la cyber, Madame Bénédicte Pilliet, Présidente du Cyber Cercle.

Les échanges sécurisés de données de santé : une équation complexe

29 octobre 2019 | Cédric Cartau | TribuneRécemment, j’ai participé à une discussion au cours de laquelle l’un des protagonistes mentionnait certaines mauvaises habitudes de ses utilisateurs, notamment l’usage de la messagerie WhatsApp pour échanger des données de santé.

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS