Vous êtes dans : Accueil > rssi >

Rssi437 documents taggés

#CNSSIS2020 : J’y serai !

29 octobre 2019 | Apssis | ActualitésLe 8e Congrès national de la SSI de santé se tiendra les 31 mars, 1eret 2 avril prochains au Mans.L’interview de Gérard Gaston, RSSI du groupe LNA Santé, est l’occasion pour l’Apssis de donner la parole à l’un de ses fidèles congressistes et de revenir sur les points forts de cet événement atypique.

Les premiers pas (concluants) de la certification HDS

24 septembre 2019 | Me Domitille Flageul | TribuneIls sont actuellement 48 à avoir décroché la certification hébergeurs de données de santé, d’après le site de l’Asip Santé, le dernier en date étant, sauf erreur, le groupement de coopération sanitaire GCS Tesis (La Réunion et Mayotte), premier groupement régional d'appui au développement de l'e-santé (Grades) de la liste des hébergeurs pour son datacenter, et qui en plus couvre les 6 activités du référentiel.

En rejoignant l’APSSIS, devenez un(e) professionnel(le) entouré(e) et engagé(e) !

23 septembre 2019 | L’APSSIS | CommuniquéL’APSSIS fédère les acteurs de la cybersécurité des systèmes d’informations de santé. Ses 150 Adhérents sont des établissements de santé publics et privés, des GHT par leur établissement support, des groupes privés MCO / EHPAD / ESPIC, des institutionnels, des GRADES, des industriels et éditeurs, des experts indépendants. Ces structures sont représentées par leurs RSSI, DSI, RSI ou Directeur Général.

RSSI : stupide tentative de classification

09 septembre 2019 | Cédric Cartau | TribuneStupide car, généralement, quand vous essayez de classifier ce type de fonction un peu bizarre au sein de l’organisation, la plupart de vos interlocuteurs ne manquent pas de vous faire remarquer que vous oubliez tel ou tel aspect de la question, qu’un de leurs confrères ne rentre pas dans le moule, etc. Même pas peur, et puis, de toute manière, on a bien le droit de penser à haute voix – au clavier en l’occurrence –, non ?

Été, bilan chaud, chaud, chaud !

03 septembre 2019 | Cédric Cartau | TribuneÇa y est, c’est l’odeur des cartables neufs, des Bic sous blister et des chaussures toutes neuves qui font mal aux petons : il est temps de faire le bilan de l’été. Parce qu’il n’y a pas eu que la canicule, fallait se tenir un minimum informé.

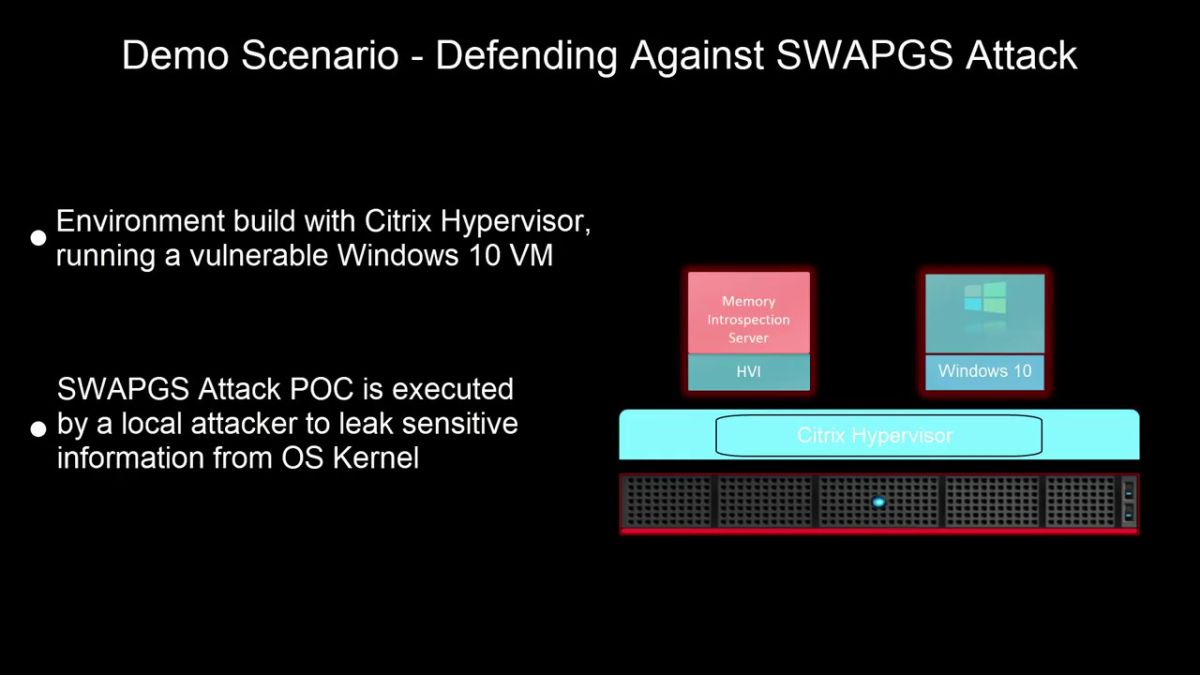

BlackHat & DefCon cuvée 2019, patch tuesday et Ramsay… Tornade de vulnérabilités dans l’actu cet été !

16 août 2019 | Charles Blanc-Rolin | TribuneLes deux rendez-vous dédiés à la sécurité des SI les plus renommés viennent de se terminer après neuf journées consécutives que l’on peut imaginer comme complètement folles ! Comme le chassé-croisé entre les juillettistes et les aoûtiens version Las Vegas, les conférenciers de la DefCon arrivent alors que BackHat n’est pas encore terminée, même si une grande partie des visiteurs en profitent pour enchaîner les deux évènements.

Cahier de vacances 2019 du RSSI

23 juillet 2019 | Charles Blanc-Rolin | TribuneCertains profitent déjà des joies de la plage, de l’air marin mélangé à l’odeur de la crème solaire et des beignets, du bruit des vagues associé au chant des mouettes et aux cris des enfants, d’autres vivent au rythme du camping, de ses apéros entre voisins et de ses parties de pétanques… Tandis que d’autres sont encore au bureau pour quelques jours ou semaines.

2019 : bilan à mi-parcours

02 juillet 2019 | Cédric Carau | TribuneJuin se termine sous la chaleur, il est temps de faire le bilan de cette première partie d’année 2019.

Mesdames, Messieurs, Docteurs, on a un problème…

28 juin 2019 | Par Vincent Trély – Président de l’Apssis | TribuneMaîtriser sa communication en cas de crise numérique : un exemple.

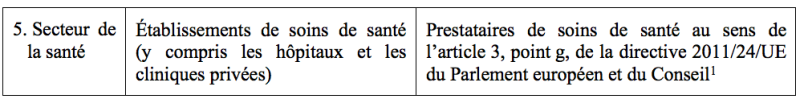

Incidents de sécurité des SI de santé : que faut-il déclarer ?

18 juin 2019 | Charles Blanc-Rolin | TribuneLa déclaration des incidents de sécurité des SI de santé a été gravée dans le marbre avec l’article L1111-8-2 du Code de la santé publique [1]. Le décret du 12 septembre 2016 [2] a fixé l’entrée en vigueur de cette obligation à la date du 1eroctobre 2017, et indiqué que tous les incidents ayant des conséquences potentielles ou avérées sur la sécurité des soins, des conséquences sur la confidentialité ou l'intégrité des données de santé ou portant atteinte au fonctionnement normal de l'établissement, de l'organisme ou du service, devraient être déclarés.

Le Cybersecurity Act adopté par le Conseil de l’Union Européenne

11 juin 2019 | Charles Blanc-Rolin | TribuneAdopté par le Parlement Européen le 12 mars 2019, le Cybersecurity Act a été définitivement adopté le 7 juin 2019 par le Conseil de l’Union Européenne [1].

La nouvelle formation de l’APSSIS (SSI V3) : maîtriser et incarner la fonction SSI

29 mai 2019 | Apssis | Communiqué360° sur les exigences, les méthodes et les tendances de la SSI Santé6 heures dédiées à la préparation et à l’animation d’un Comité de Sécurité 3 équipes – 3 présentations – 3 Comités SSI composés des grandes fonctions métiers

Obsolescence du SI, pas si simple à définir – Partie I

28 mai 2019 | Cédric Cartau | TribuneSi vous posez la question à votre voisin de palier, à votre belle-mère ou au collègue à la cantine, en l’occurrence quelle est l’obsolescence de son électroménager à la maison (lave-linge, lave-vaisselle, frigidaire, etc.), s’il ou si elle n’a pas la réponse au débotté il ne lui faudra en général pas longtemps pour glaner l’information. Bon, en gros, un appareil électroménager dure entre trois et sept ans. On prend le médian (cinq ans), et si l’on a cinq équipements, il faut budgéter un changement par an, fin de l’histoire, éteignez la lumière en sortant.

Mauvaise communication en cas d’incident numérique : le risque au-delà du risque

28 mai 2019 | Charles Blanc-Rolin | Tribune

ITrust recherche ses JEDI !

28 mai 2019 | ITrust, avec Pierre Derrouch | ActualitésCréé en 2007 par Jean-Nicolas Piotrowski, ancien RSSI chez BNP Paribas, et Henri Piotrowski, ancien PDG d’ATR-Airbus, ITrust est au départ une histoire de famille. Devenue en quelques années l’un des leaders européens de la cybersécurité, la société en pleine croissance recrute.

La fanfare Microsoft Office 365 – quelle implication SSI sur le Cloud ?

14 mai 2019 | Cédric Cartau | TribuneDans deux articles précédents[1], nous procédions à un état des lieux de la solution Cloud Office 365 (0365) de Microsoft, en particulier de la sécurisation de la solution, pour le volet technique dans le premier article, et pour le volet conformité dans le deuxième. Dans un troisième article, nous décrivions par le menu le positionnement d’un RSSI vis-à-vis des questions On Premise/Cloud : pour résumer, en tant que RSSI, je n’ai pas d’avis suspensif, juste des préconisations.

La fanfare Microsoft Office 365 : quel rôle pour le RSSI ?

07 mai 2019 | Cédric Cartau | TribuneDans deux articles précédents[1], nous faisions un état des lieux de la solution Cloud Office 365 (0365) de Microsoft et en particulier de la sécurisation de la solution, concernant le volet technique dans le premier article, et le volet Conformité pour le second. Dans ce second volet, je m’attaquais à la propagande marketing de Microsoft qui tente de se tirer tant bien que mal du guêpier commercial dans lequel le Cloud Act plonge les fournisseurs US. J’ai pu avoir depuis pas mal de discussions avec des interlocuteurs divers et variés, et il semble que l’on ait interprété ce second article comme l’expression d’une position farouchement anti-O365 de votre serviteur. Cette conclusion n’est ni vraie ni fausse, elle est simplement hors sujet, voici pourquoi.

SI de santé, une vague d’annonces

29 avril 2019 | Cédric Cartau | TribuneLa ministre de la Santé annonce les évolutions concernant les systèmes d’information de santé et la cybersécurité. Petite synthèse.

SSI de santé : une idée pour sortir de l’âge de l’esbroufe

23 avril 2019 | Cédric Cartau | TribuneLe Congrès de l’Apssis 2019 a débuté, comme chaque année, par la conférence institutionnelle. DGOS, Asip et Cnil étaient représentées, et différents thèmes ont été traités, depuis le RGPD en passant par les évolutions de l’agrément HDS et surtout le programme Hop’en.

La fin de la cybersécurité ? Partie II

16 avril 2019 | Cédric Cartau | TribuneDans une première partie, nous avons analysé un article du dernier numéro du mensuel Harvard Business Review qui faisait la part belle à l’analyse catastrophiste de la cybersécurité – en substance, on va tous dans le mur – et qui professait le retour à l’isolation physique des réseaux essentiels à la résilience des organisations. Suite de l’analyse.

Congrès Apssis : usage et sécurisation des entrepôts de données de santé

04 avril 2019 | Le Mans, Cédric Cartau | TribuneAutre temps fort du Congrès, la conférence du Pr Pierre-Antoine Gourraud sur la mise en œuvre et la sécurisation d’un entrepôt de données de recherche au CHU de Nantes.

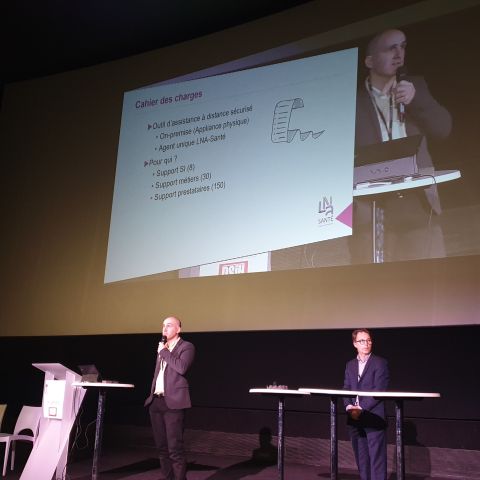

En direct du 7ème congrès de l’Apssis : cas d’usage BeyondTrust

03 avril 2019 | Le Mans, Cédric Cartau | TribuneVoilà entre autres pourquoi j’aime le Congrès : les Rex. Ici, celui de LNA Santé (Le Noble Âge) et de son RSSI, Gérard Gaston, sur la mise en place de l’outil BeyondTrust en mode Appliance On Premise.

La fanfare Microsoft Office 365, trompettes et pipeau – la partie pipeau

01 avril 2019 | Par Cédric Cartau | TribuneDans une première partie, nous avons examiné les conséquences du passage à Office 365 pour la partie sécurité, profil des agents en charge du domaine, etc.

Charte informatique, en avoir ou pas

12 mars 2019 | Cédric Cartau | TribuneIl est un sujet qui passionne les foules et alimente les dîners en ville. Non, ce n’est pas la question de savoir s’il faut une charte informatique ou pas – tout le monde est d’accord sur ce point : il en faut une –, mais bien de se prononcer sur la nécessité de la faire signer aux agents. J’en veux pour preuve que tous les ans et à quasiment toutes les formations que je dispense à des non-informaticiens, il se trouve un auditeur pour me la poser et, dans certains cas, les échanges dans l’assistance peuvent être animés !

Programme Hop’en : « Hôpital numérique ouvert sur son environnement », quoi de neuf docteur ? (focus sur les prérequis)

26 février 2019 | Auriane Lemesle | TribuneMa santé 2022, stratégie de transformation du système de santé, comporte sa feuille de route tant attendue pour les SIH. L’instruction n° DGOS/PF5/2019/32 précise les modalités de mise en œuvre opérationnelle du programme Hop’en, dont le financement de 420 millions répartis par région selon l’activité combinée des établissements. Les modalités de candidature des GHT y sont également spécifiées. Calqué sur le programme Hôpital numérique (HN), Hop’en conserve le modèle de financement à l’usage, mais sur sept domaines fonctionnels et à la condition d’atteindre un socle de maturité constitué non plus de trois, mais de quatre prérequis. Les guides des indicateurs de prérequis et des domaines fonctionnels sont mis en concertation jusqu’au 8 mars.

Le Canard hoquette

18 février 2019 | Cédric Cartau | TribuneDans un récent article, Le Canard enchaîné révèle que « les as de la cyberdéfense ont laissé traîner leurs petits secrets sur le Web »(sic). Avec un titre pareil, on se jette sur le papier pour découvrir quel est l’irresponsable qui a oublié les règles de base du métier, et là, ô déception : il s’agit du Clusif.

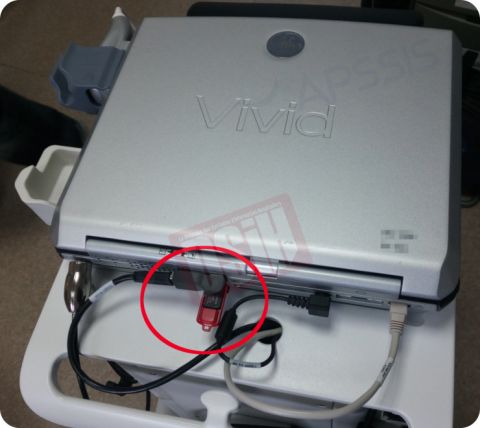

Sécurité, RGPD, code de la santé publique : les ports USB devraient-ils rester fermés ?

05 février 2019 | Charles Blanc-Rolin | TribuneLes ports USB des postes clients, des serveurs, des tablettes, des smartphones, sans oublier les dispositifs médicaux, sont, au-delà du vecteur de communication dont la simplicité d’utilisation est enfantine, une véritable source de problèmes en tout genre pour la sécurité de nos SI de santé, ainsi que des données de nos patients.

Alerte - fuite de données : 16 000 adresses mails de professionnels de santé français concernées

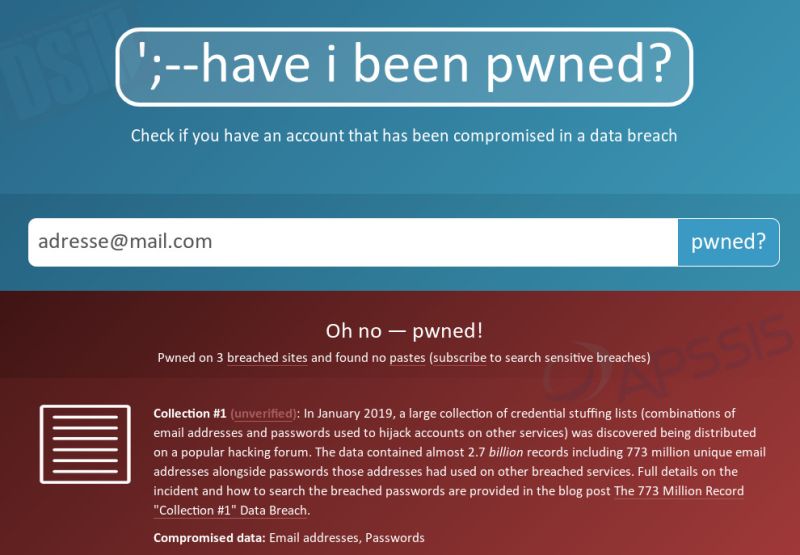

30 janvier 2019 | Charles Blanc-Rolin | TribuneSi vous avez suivi l’actualité SSI internationale ces dernières semaines, vous aurez sans doute vu passer la gargantuesque fuite de données d’identification révélée le 17 janvier dernier par le célèbre chercheur australien Troy Hunt [1] et baptisée « Collection #1 »

Les cybermenaces, jusqu’où ?

21 janvier 2019 | Cédric Cartau | CommuniquéL’année 2018 a été marquée par des incidents SSI sans précédents, notamment des fuites de données massives sur les principaux réseaux sociaux. Le bilan 2018 du Clusif [1]recense les grands incidents sur les principaux secteurs (bancaire, transport, santé, etc.) et note à la fois une complexité des scenarii mis en œuvre pour les attaques ciblées (en particulier dans le secteur bancaire) et le fait qu’aucun domaine n’est épargné, même si les motivations des attaquants ne sont pas les mêmes en fonction des secteurs : espionnage, officines pilotées par des États, hacktivistes, etc.

La nouvelle formation de l’APSSIS (SSI V3) : maîtriser et incarner la fonction SSI

14 janvier 2019 | APSSIS | CommuniquéL’APSSIS annonce sa nouvelle formation, délivrée à partir de janvier 2019. Cette formation de 3 jours, spécialement conçue pour les professionnels de santé en charge de la sécurité des SI, pourrait s’intituler « maîtriser et incarner la fonction », avec son contenu inédit qui mêle apprentissages et mises en situation. Vincent TRELY, Président de l’APSSIS et concepteur de la formation, en rappelle la genèse et présente ce troisième volet, qui s’inscrit dans une progression logique.

La sensibilisation à la sécurité numérique est-elle toujours d’actualité en 2019 ?

08 janvier 2019 | Charles Blanc-Rolin | TribuneMême si octobre est le mois de la cybersécurité, janvier est le mois des bonnes résolutions, alors pourquoi ne pas commencer l’année en dressant un petit bilan du niveau de maturité constaté chez les utilisateurs, qu’ils soient utilisateurs lambda ou « avec pouvoirs » ?

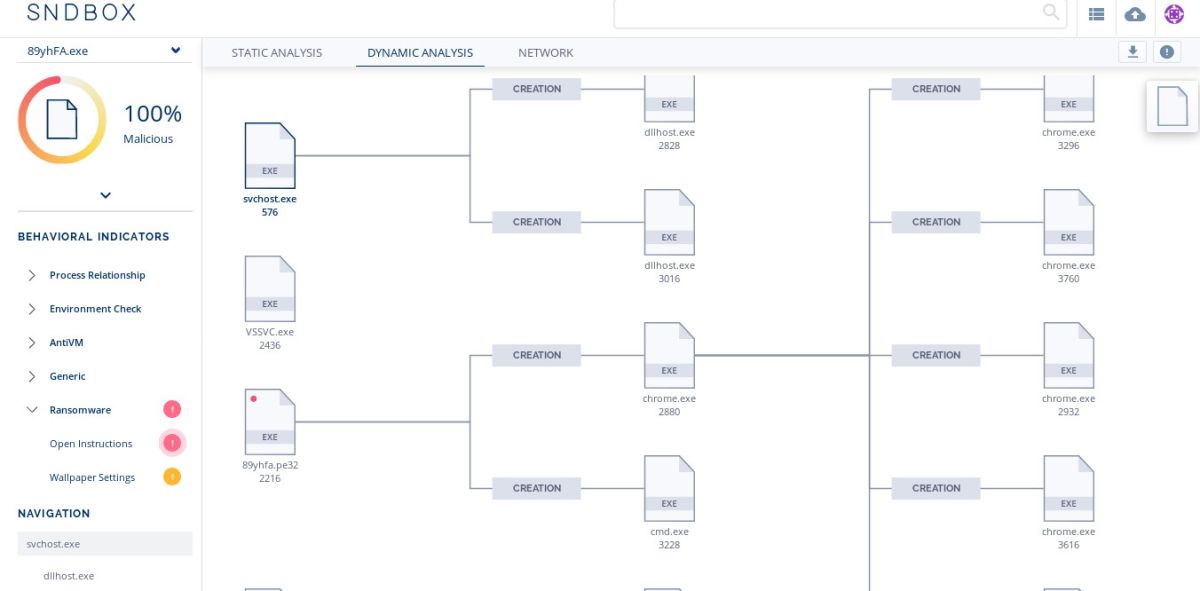

SNDBOX : l’intelligence artificielle appliquée à l’analyse de fichiers malveillants

18 décembre 2018 | Charles Blanc-Rolin | TribuneQuel RSSI n’a jamais rêvé d’être en capacité d’analyser un fichier suspect, de jouer le « pro du reverse engineering » malgré des connaissances techniques limitées et de savoir concrètement les conséquences de l’exécution d’un fichier qu’il suspecte d’être malveillant ?

Signalement des incidents SI, le rapport annuel de l’Asip

11 décembre 2018 | Cédric Cartau | TribuneDans un rapport récent [1], l’Asip fait un bilan de la première année de déclaration des incidents de sécurité SI dans les structures de soins, conformément au décret n° 2016-1214 du 12 septembre 2016. Petite analyse critique des résultats.

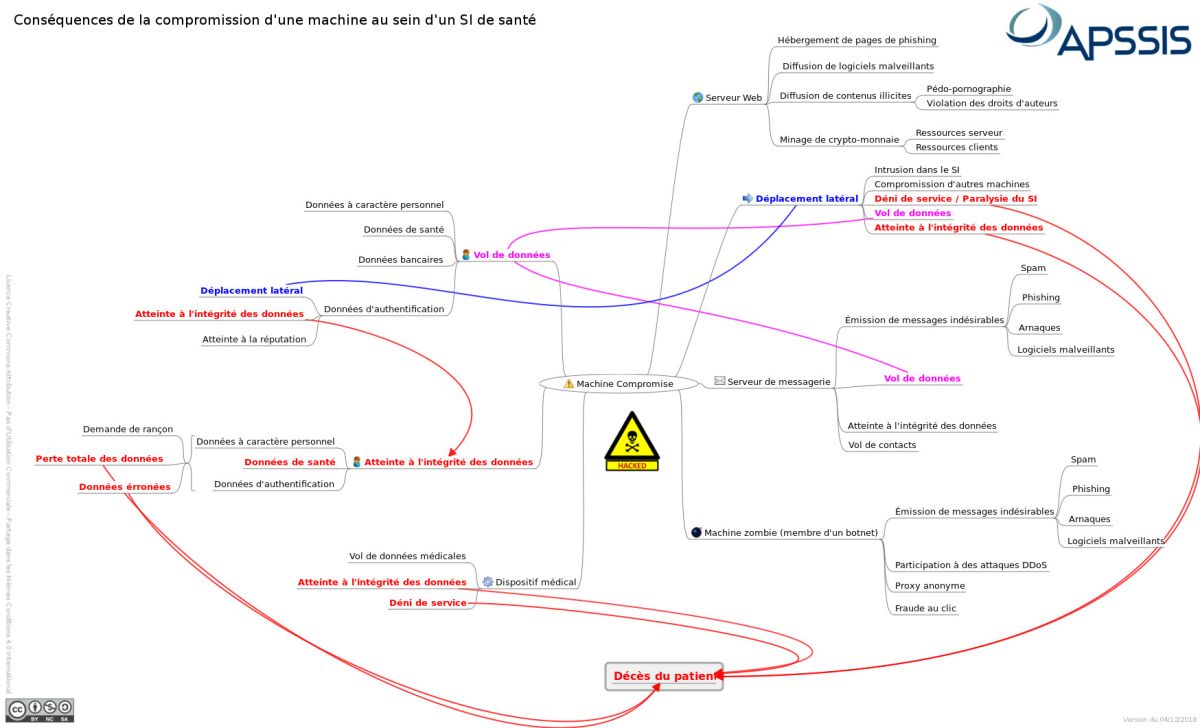

Quelles sont les conséquences de la compromission d’une machine ?

04 décembre 2018 | Charles Blanc-Rolin | TribuneLa compromission d’une machine connectée à un système d’information de santé peut avoir de multiples conséquences. Des conséquences « générales », communes à l’ensemble des systèmes d’information, mais aussi des conséquences propres au secteur de la santé, pouvant conduire, dans les cas les plus extrêmes, au décès du patient.

Sécurisation des comptes admin : une complexité fractale

27 novembre 2018 | Cédric Cartau | TribuneIl se trouve que parmi mes préoccupations – pas seulement celles du moment, mais en général –, la sécurisation des comptes à privilèges occupe une place particulière parce qu’il s’agit d’une tâche pas si évidente. Petit état des lieux.

RGPD : un an après

13 novembre 2018 | DSIH, | ActualitésLors du prochain Congrès national de la sécurité des SI de santé de l’Apssis, qui se tiendra au Mans du 2 au 4 avril 2019, Cédric Cartau*, vice-président de l’Apssis, délivrera une conférence intitulée « RGPD : un an après ». Cette intervention donnera suite à celle qui, cette année, lors du 6e Congrès national, avait permis de présenter les travaux du CHU de Nantes. Dans le but d’alimenter la réflexion sur la mise en œuvre opérationnelle du RGPD, Cédric nous propose une publication originale, une analyse empreinte d’un premier recul, et pose une première série de diagnostics.

Les lectures de la Toussaint

06 novembre 2018 | Par Cédric Cartau | TribuneLes semaines de vacances sont propices aux lectures de fond, du genre de celles auxquelles l’on n’a ni le temps de s’adonner pendant la journée de travail, ni l’envie de s’atteler le soir à la veillée. En voici quatre, parmi d’autres.

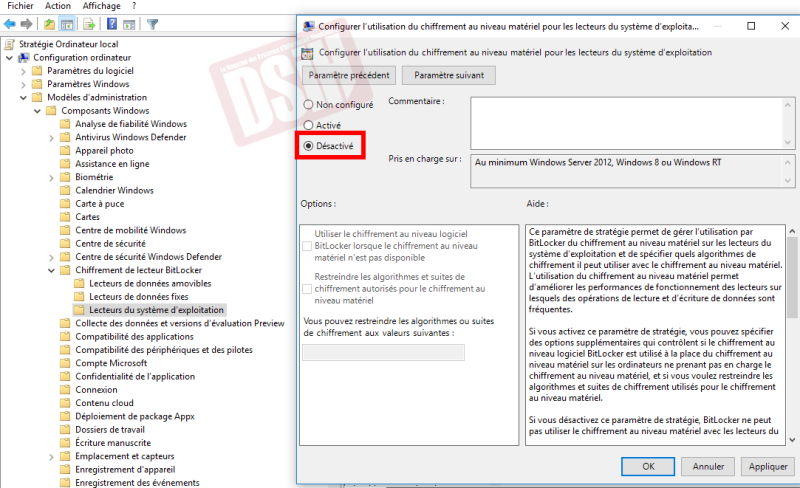

Chiffrer ses postes clients Windows avec BitLocker en connaissance de cause

06 novembre 2018 | Charles Blanc-Rolin | TribunePour préserver la confidentialité et éviter toute violation de données à caractère personnel, à plus forte raison lorsqu’il s’agit de données aussi sensibles que les données de santé manipulées au quotidien par nos utilisateurs, le recours au chiffrement peut s’avérer nécessaire, comme le souligne à plusieurs reprises le RGPD.

ZOOM GHT : la parole à Cédric Freitas, DSI du GHT du Var

23 octobre 2018 | DSIH, Propos recueillis par Pierre Derrouch | ActualitésDirecteur des systèmes d’information, directeur des travaux et du biomédical, directeur du contrôle de gestion ou encore secrétaire général d’une blanchisserie interhospitalière, Cédric Freitas vient d’ajouter une ligne à son curriculum vitæ. Il pilote désormais la DSI du GHT de Var, soit huit structures provençales qui vont devoir respirer une unique fragrance, celle de la convergence.

La directive NIS, volet juridique, partie II

23 octobre 2018 | Me Omar Yahia | TribuneAccompagner et expliquer ? Ordonner et sanctionner ? Il semble que le législateur ait choisi.

La directive NIS en application, volet SSI, partie II

23 octobre 2018 | Cédric Cartau | TribuneDans le premier volet[1], nous avons décortiqué la directive NIS ainsi que son positionnement par rapport à l’avalanche de textes régissant la SSI qui nous ont submergés depuis 2016. Me Yahia a quant à lui embrayé sur les aspects juridiques du dispositif[2], avec une vision encore plus large sur les éventuels recouvrements avec le décret hébergeur et les obligations de signalement des incidents SSI (obligations multiples, signalements multiples). L’analyse de l’avocat et celle du RSSI se rejoignent sur un point : les ennuis ne font que commencer.

La directive NIS en application, volet SSI, partie I

16 octobre 2018 | Cédric Cartau | TribuneAlors que le landerneau informatique avait les yeux rivés, au matin du 25 mai dernier, sur la sortie du RGPD, personne ou presque n’a manifesté son inquiétude ou son intérêt à propos du décret n° 2018-384 relatif à la directive NIS, pourtant promulgué deux jours plus tôt (et je laisse à mon illustre coauteur Me Yahia le soin d’apporter les précisions adéquates sur la structure des textes et leurs relations).

Cybersécurité Santé : trois jours d’échanges et de conférences au #CNSSIS2019 !

16 octobre 2018 | DSIH, M.B | ActualitésLe 7e Congrès national de la sécurité des SI de santé se prépare. Nouveautés, objectifs et analyse : interview de Vincent Trély, président de l’Apssis et organisateur du CNSSIS 2019.

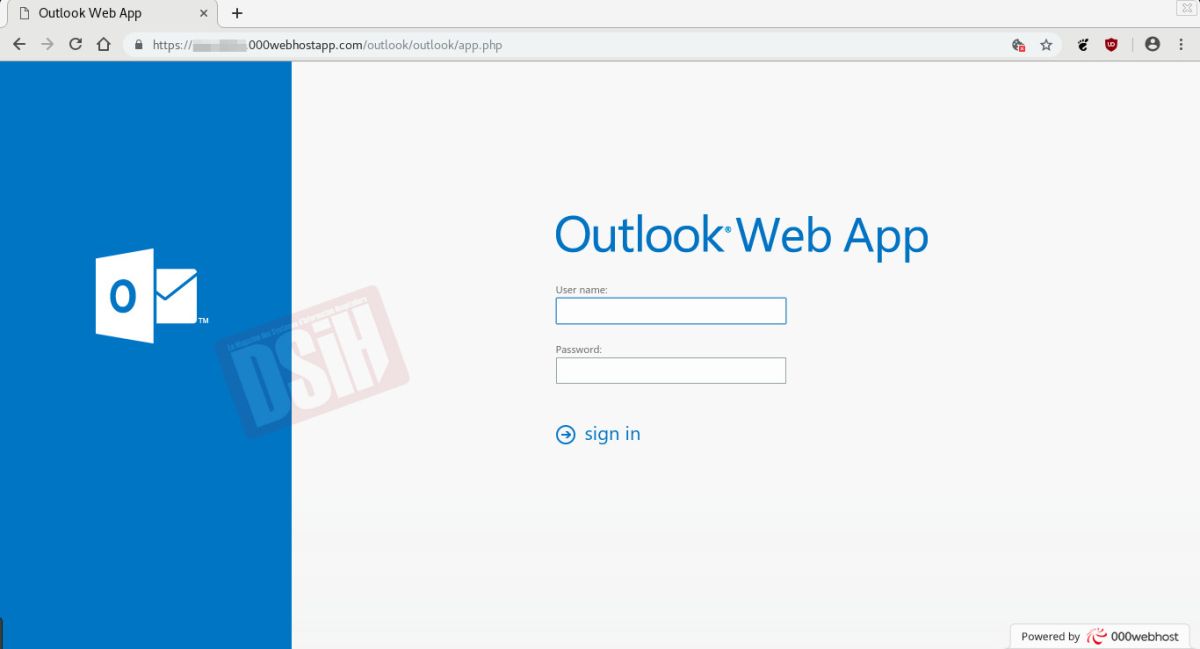

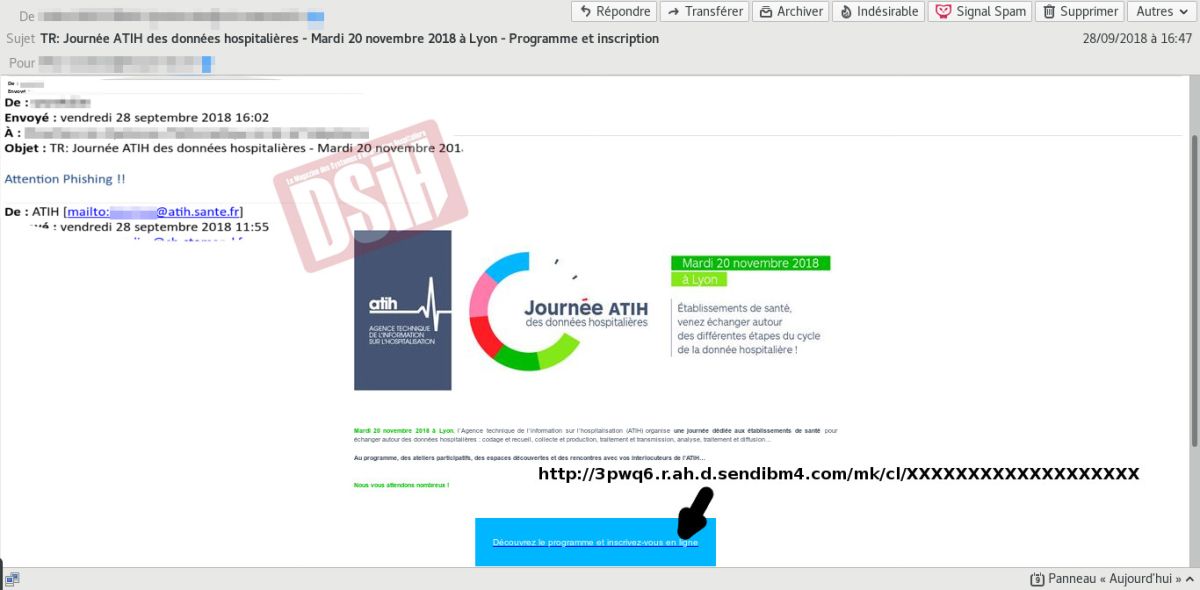

Sensibilisation des utilisateurs au phishing : un exercice difficile

09 octobre 2018 | Charles Blanc-Rolin | TribuneMême si nos solutions de protection de la messagerie ont fortement progressé en s’appuyant sur de nombreux outils qui prennent en compte de plus en plus de critères, que les commerciaux affamés vous proposeront LA solution miracle à base de poudre de perlimpinpin qui arrête tous les messages frauduleux avec ses petits bras musclés, la sensibilisation des utilisateurs au phishing reste à mon sens indispensable, et l’actualité nous le montre bien.

Actu sécu « en bref » : RGPD, Vulnérabilités, Attaques du moment

02 octobre 2018 | Charles Blanc-Rolin | TribunePour commencer ce mois international de la cybersécurité, je vous propose un petit tour rapide des dernières actualités SSI du moment.

Mais je fais quoi avec tous ces mots de passe ? Partie III

02 octobre 2018 | Cédric Cartau | TribuneLors du premier volet, nous avons engagé une classification des grandes familles de mots de passe (ID/MDP) et une première évaluation des risques encourus. Dans le deuxième volet nous avons tenté une ébauche de solution de stockage des ID/MDP en fonction des catégories susnommées. Poursuivons.

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS