Vous êtes dans : Accueil > rssi >

Rssi437 documents taggés

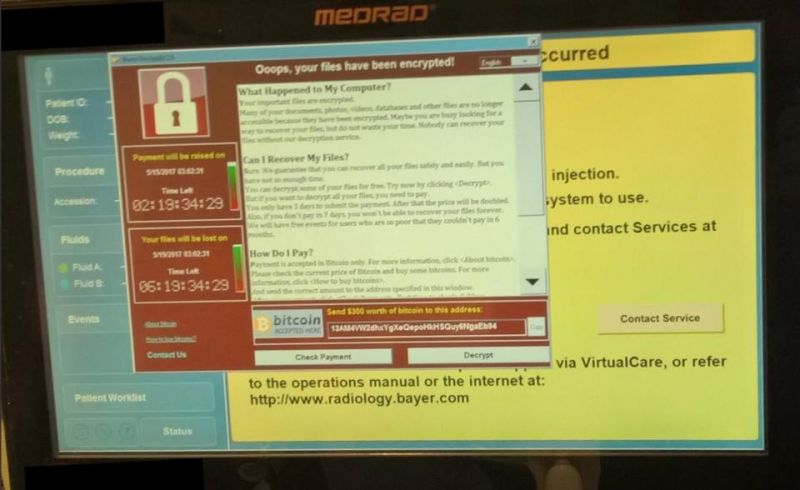

Lettre ouverte d’un RSSI excédé à certains fabricants de systèmes embarqués non protégés

06 juin 2017 | Cédric Cartau | Tribune

Du rififi au pays de la biométrie

30 mai 2017 | Cédric Cartau | TribuneIl y a à peine une petite dizaine d’années, tous les spécialistes de la sécurité physique ou informatique tenaient pour acquis, cela ne faisait pas l’ombre d’un doute, que la biométrie était l’avenir de l’homme, ou en tout cas celui du RSSI. Voire.

ITrust sur le Cyber@hack du 21 septembre 2017

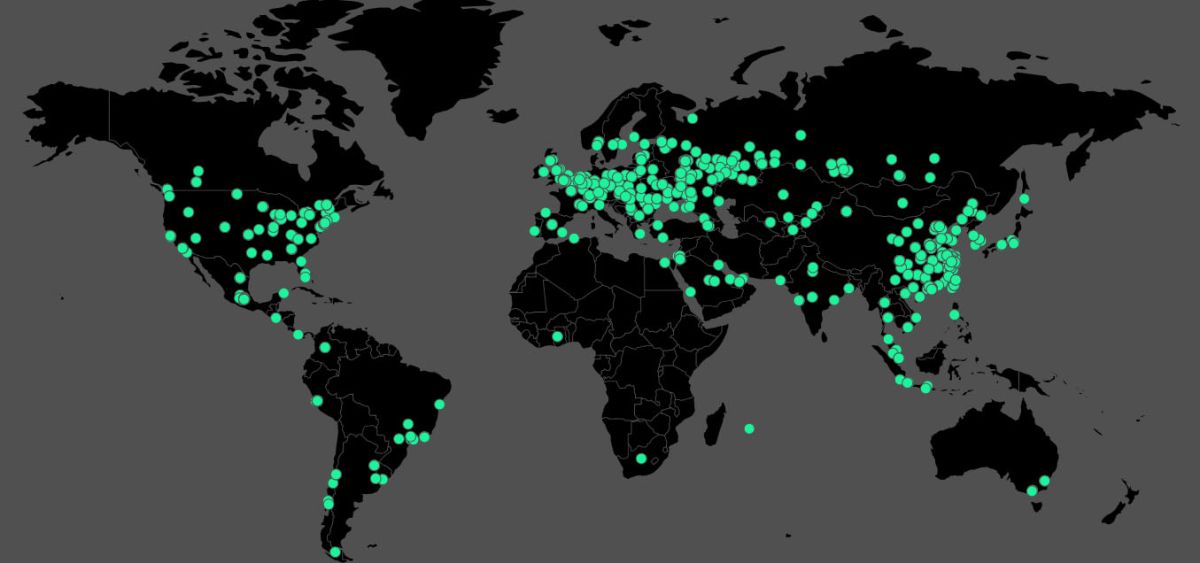

23 mai 2017 | DSIH, Marie-Valentine Bellanger | ActualitésAprès une actualité cyber chargée, avec les dégâts causés par WannaCry et ses congénères déjà actifs dont Adylkuzz, la quatrième édition du Cyber@hack se tiendra, le 21 septembre 2017, entre Toulouse et Issy-les-Moulineaux. Cette manifestation s’inscrit dans une démarche de réflexion et d’échanges, réunissant professionnels, experts et étudiants. Itrust est acteur de l’événement.

WannaCry me a river

22 mai 2017 | Cédric Cartau | TribuneNous venons certainement de passer le point dur – enfin, le premier – de Wannacry, et si je suis resté silencieux, moi qui ai l’habitude de la ramener sur tout et n’importe quoi, c’est parce qu’en gros pendant l’orage tout a été dit ou presque sur le sujet.

Une semaine après les premières grosses attaques, quelles conséquences ? Quelles leçons en tirer ? Que faut-il craindre maintenant ?

22 mai 2017 | Charles Blanc-Rolin | Tribune

Sécurité des SI : penser GHT, partie II

16 mai 2017 | Cédric Cartau | TribuneDans un précédent article, nous avons évoqué le fait que la SSI n’était pas forcément le sujet le plus complexe à mutualiser dans un GHT, et que certains éléments tels que le prochain RGPD ou la complexité technique inaccessible aux établissements périphériques devaient servir de catalyseurs.

Propagation mondiale du rançongiciel WCRY : des nouvelles du front

15 mai 2017 | Charles Blanc-Rolin | Tribune

Sécurité des SI : penser GHT, partie I

09 mai 2017 | Cédric Cartau | ActualitésPas une semaine ne se passe sans qu’on lise, dans la presse spécialisée, des articles à qui mieux mieux sur les difficultés de mise en œuvre des GHT, laquelle va être compliquée, voire impossible sans fusion, etc.

Objets connectés, mobilité, télémédecine et robotique en GHT

02 mai 2017 | Michaël De Block | TribuneÀ travers cette chronique, Michaël De Block, directeur de l’information numérique des Hôpitaux de Champagne Sud, qui pilote le chantier SI pour le GHT de l’Aube et du Sézannais, aborde la question des cyberrisques liés aux nouveaux compagnons du système d’information.

Des hôpitaux victimes d’usurpation d’identité

02 mai 2017 | Cédric Cartau | TribunePlusieurs RSSI d’établissements de santé de toute taille remontent l’incident suivant : dans la ville et la proche agglomération, des personnes non identifiées contactent par téléphone des patients d’un établissement en se présentant comme faisant partie du personnel dudit établissement et cherchent à obtenir un certain nombre d’informations administratives (état civil, couverture médicale, etc.) dans l’objectif de vendre un contrat de mutuelle santé ou tout autre type de prestations.

5ème Congrès APSSIS : retour sur 3 journées d’exception (Partie 2)

18 avril 2017 | Charles Blanc-Rolin | TribuneComme évoqué la semaine dernière dans la première partie de ce retour sur le #CNSSIS(1), l’hébergement de données de santé et la certification ISO27001 ont fait partie des grands sujets de ce congrès.

5ème Congrès National de la Sécurité des Systèmes d’Informations de Santé : retour sur 3 journées d’exception (Partie 1)

11 avril 2017 | Charles Blanc-Rolin | TribuneLe #CNSSIS est le rendez-vous incontournable de tous les acteurs se préoccupant de la sécurité des systèmes d’information de santé, et par conséquent de la sécurité des patients et de leurs données. La cuvée 2017 aura encore été un grand cru ! 21 conférences réparties sur trois jours intenses et très riches en partages, rencontres et réflexions. Ce petit écosystème composé de divers acteurs, éditeurs, intégrateurs, professionnels de la sécurité, médecins, avocats, directeurs d’établissements, RSSI, DSI, représentants de l’état, étudiants, n’ont fait qu’un pendant trois jours pour faire avancer la sécurité des SI de santé. Un congrès éprouvant, car il faut bien le dire, les journées sont longues et les nuits sont courtes, mais tellement enrichissant !

En direct de l’APSSIS, vision DG de la SSI

05 avril 2017 | Cédric Cartau | TribuneEn dehors des questions habituelles de budgets et de priorité stratégique, une question importante posée aux DG, et la réponse est lourde de sens.

En direct de l’APSSIS, RSSI et GHT

05 avril 2017 | Cédric Cartau | TribunePremière intervention, première table ronde sur cette articulation entre la fonction de RSSI et le changement de paradigme introduit par les GHT.

5ème édition du Congrès de l’APSSIS, Trend Micro accompagne les GHT dans la mise en place de leur sécurité informatique

03 avril 2017 | Trend Micro | Communiqué

R2-D2 chez les ploucs, mais que va-t-on devenir ?

03 avril 2017 | Cédric Cartau | TribuneUn article très intéressant du Courrier international (n° 1378 du 30 mars 2017) parle d’un domaine sur lequel on ne lit que peu de chose : l’irruption de l’ordinateur dans les jeux.

Les GHT, et après ?

28 mars 2017 | Cédric Cartau | TribuneLa sécurité des SI est-elle soluble dans la loi de santé 2016 ou va-t-elle demeurer un corps étranger à la gouvernance SI des hôpitaux, comme c’est le cas depuis lurette ?

La sécurité vue par les hackers

14 mars 2017 | Cédric Cartau | TribuneDans un article[1] très intéressant, Le Mag IT relate une enquête réalisée par Nuix au dernier Black Hat et Defcon de Las Vegas qui approche la sécurité SI d’une façon inhabituelle : hackers, attaquants et pirates de tout poil sont ainsi interrogés pour connaître leur vision de la chose.

Le CH Eure-Seine : établissement support de GHT et premier Centre Hospitalier « général » agréé hébergeur de données de santé

13 mars 2017 | CHI Eure-Seine | CommuniquéLe Centre Hospitalier Intercommunal Eure-Seine est le premier Centre Hospitalier « général » à avoir mis en œuvre les moyens nécessaires à l’obtention de l’agrément « Hébergeur de données de santé à caractère personnel » délivré par le Ministère des Affaires Sociales, après un processus d’étude par l’ASIP Santé et par la CNIL. Ses datacenters d’Evreux et de Vernon, ses architectures techniques modernes, la pluralité de ses équipes ainsi que le respect d’une politique de sécurité musclée en font un acteur de santé publique clé pour la région Normandie. Il offre une solution d’hébergement d’applications critiques, avant tout pour les établissements membres de son G.H.T., mais aussi potentiellement pour les membres du GCS Télésanté normand, et consolide l’établissement sur la maîtrise de ses données à long terme.

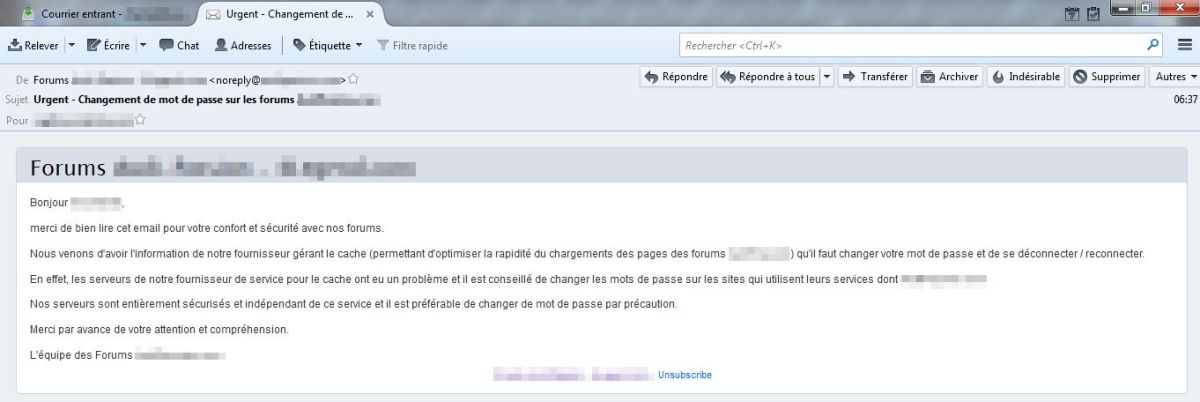

SHA1 et Cloudflare mis à mal : les RSSI auront encore pris 2 rides ce week-end

27 février 2017 | Charles Blanc-Rolin | TribuneQuand les outils sensés nous protéger sont vulnérables, ils ne deviennent pas inefficaces, mais carrément néfastes !

La plaie du chiffrement

27 février 2017 | Cédric Cartau | TribuneJe dois dire que celle-là, je ne l’avais pas vue venir. Depuis la vague des cryptolockers, les établissements de santé ont tout de même pas mal musclé leur protection antivirale, notamment en déployant des modules de détection des macros infectées. Dans la même veine, nous avons tous plus ou moins resserré les filtres : suppression des pièces jointes contenant des macros, modules d’analyse comportementale, etc.

Et les bonnes résolutions sur la gestion du parc ?

16 janvier 2017 | Cédric Cartau | TribuneMon ami Charles ne va tout de même pas garder pour lui seul le monopole des bonnes résolutions[1], il faut un peu en laisser aux copains. Dans le genre, j’aime bien la question de la maîtrise du parc des équipements informatiques, parce qu’en général il n’y a pas besoin de gratter longtemps pour voir apparaître de l’eczéma.

Bonne résolution #2 : réviser ses préjugés

16 janvier 2017 | Charles Blanc-Rolin | TribuneAprès une première résolution s’adressant aux RSSI, je vous en propose une qui s’adresse à tous ! Sans vouloir jouer les paranos, il est grand temps de réviser nos préjugés en matière de sécurité au quotidien.

La SSI parle aux DG – et réciproquement

04 janvier 2017 | Cédric Cartau | TribuneL’étude Morar / Palo Alto Network[1] sur les conséquences de la notification d’un risque de sécurité par le RSSI interroge, et c’est le moins que l’on puisse dire.

Colloque SSI Santé 2016 : encore un succès !

20 décembre 2016 | Charles Blanc-Rolin | TribuneCo-organisé par la DSSIS (délégation à la stratégie des systèmes d’informations de santé), le service du HFDS (haut fonctionnaire de sécurité), la DGOS (direction générale de l’offre de soins) et l’ASIP Santé, orchestré par Philippe BURNEL (DSSIS), le deuxième colloque de la sécurité des systèmes d’information de santé, s’est déroulé mercredi 14 décembre au Ministère des affaires sociales et de la santé.

GHICL : un rôle majeur dans le parcours de soins du Grand Lille

13 décembre 2016 | DSIH, Propos recueillis par Bruno Benque | ActualitésLes Espic ont un rôle majeur à jouer dans l’organisation des parcours de soins sur le plan régional. C’est ce que nous ont rapporté Arnaud Hansske et David Leclaire, respectivement DIM-DSIO et RSSI du Groupement des hôpitaux de l’Institut catholique de Lille, qui se félicitent d’avoir choisi InterSystems pour la gestion des activités médicales en interne avec TrakCare et le suivi des patients à l’extérieur de l’établissement, qui sera bientôt piloté par la plateforme Côté Lille utilisant le socle technologique du portail HealthShare.

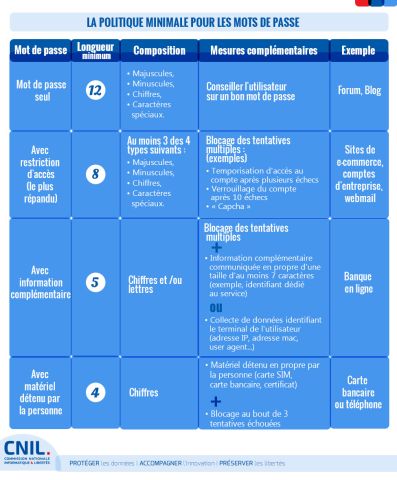

Instruction de la DSSIS « Plan d’action SSI » : les règles de sécurité sont posées !

05 décembre 2016 | Charles Blanc-Rolin | Tribune

Sécurité IT : un calendrier d’actions

05 décembre 2016 | Cédric Cartau | TribuneLe site APMNews reporte une instruction ministérielle récente[1], issue de notre tutelle, et qui liste un ensemble hiérarchisé d’actions à mettre en place côté SI.

Maîtriser la sécurité de son SI : l’exemple du CHU de Nantes

29 novembre 2016 | DSIH, Propos recueillis par Valentine Bellanger | ActualitésLes experts mondiaux annoncent une multiplication des cyberattaques pour l’année 2017 avec, en ligne de mire, le nouvel or noir : les données personnelles en général et celles de santé en particulier. Entretien avec Cédric Cartau, Ciso & DPO du CHU de Nantes et utilisateur de la solution IKare d’ITrust, société d’expertise en cybersécurité labellisée France Cybersécurité, qui revient sur la nécessité d’auditer régulièrement son SI afin de maîtriser le risque lié aux vulnérabilités.

SAVE THE DATE HIT 2017

22 novembre 2016 | DSIH, Damien Dubois | ActualitésL’édition 2017 du salon HIT se tiendra du 16 au 18 mai, à Paris Expo, porte de Versailles, lors de la Paris Healthcare Week. HIT est aujourd’hui reconnu comme le salon professionnel leader de l’IT appliquée à la santé.

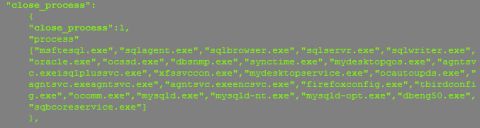

Dirty Cow VS Atom Bombing : l’architecture des systèmes d’exploitation remise en cause !

21 novembre 2016 | Charles Blanc-Rolin | TribuneLe mois d’octobre a été porteur de mauvaises nouvelles pour tous les RSSI en quête de sécurisation de leur SI avec la découverte de deux importantes failles de sécurité remettant en cause l’architecture de très nombreux systèmes d’exploitation !

Cerber : le ransomware qui passe à la vitesse supérieure !

14 novembre 2016 | Charles Blanc-Rolin | Tribune

On est peut-être en fin de race – de RSSI s’entend. Partie II

02 novembre 2016 | Cédric Cartau | TribuneIl y a ensuite l’inutilité démontrée de la sensibilisation utilisateurs. Certains de mes confrères – et je les respecte – affirment à qui veut l’entendre que c’est un des axes majeurs de la SSI, sauf que je n’y crois plus.

On est peut-être en fin de race – de RSSI s’entend. Partie I

24 octobre 2016 | Cédric Cartau | TribuneOK, je l’avoue, j’ai une légère tendance au pessimisme. Mais là, vous avouerez que cela commence à faire beaucoup : non seulement les incidents se multiplient, non seulement aucun des RSSI présents aux Assises, et avec qui j’ai pu causer un peu entre deux one-to-one, ne voit le bout du tunnel, mais il apparaît clairement que nous sommes dans une situation de type « alignement néfaste conjoncturel » assez unique dans l’histoire de la sécurité des SI.

Cryptolockers : état des lieux et plans de protection

18 octobre 2016 | Cédric Cartau | ActualitésJe suis positivement inquiet sur l’évolution de la menace que représentent les cryptolockers, pas tant par le fait qu’il n’existe aucun moyen fiable de s’en protéger à 100 % (ce qui était le cas des « zero days » et qui n’est pas nouveau), mais surtout parce qu’il semblerait que nous n’en soyons qu’à la version 1.0 du grand foutoir. Rien ne m’agace plus d’ailleurs que de croiser, sur un colloque ou un stand de fournisseur, un responsable commercial m’annonçant avec fierté que son produit à lui éradique les cryptos sous prétexte qu’il fait de l’analyse comportementale.

PRA, fois 2 ou fois 4 ?

26 septembre 2016 | Cédric Cartau | TribuneLe PRA – ou Plan de reprise d’activité – est l’ensemble des dispositifs techniques ou organisationnels qu’il est nécessaire de mettre en œuvre, non seulement pour s’assurer que l’IT ne tombera presque jamais en panne (volet technique), mais également pour que, si d’aventure cela se produit, les métiers pourront continuer une activité minimale sans mettre en jeu la vie des patients. Il existe de subtiles différences entre le PRA et le PCA (Plan de continuité d’activité) que j’ai développées dans le chapitre V de mon premier ouvrage[1], et si vous voulez mettre le bazar dans une réunion de RSSI, les lancer sur ce sujet est aussi efficace que d’évoquer la peine de mort ou l’affaire Dreyfus dans un dîner en ville.

Le signalement des incidents de sécurité

20 septembre 2016 | Cédric Cartau | TribuneLe 12 septembre dernier est enfin sorti le décret[1] que tous les RSSI attendaient avec impatience, et qui contraint les organisations publiques ou privées à déclarer les incidents de sécurité. Dans les faits, ce décret vient préciser comme prévu l’article L. 1111-8-2[2] du Code de la santé publique.

MFC : L’ennemi de la confidentialité

26 juillet 2016 | Charles Blanc-Rolin | TribuneLes copieurs multifonctions ou MFC (pour Multiple Function Copiers en anglais) sont présents dans nos établissements depuis de nombreuses années.

CICF an 2 : alors là, poussez-vous tout le monde

19 juillet 2016 | Cédric Cartau | TribuneL’année dernière, à l’occasion de la première édition de l’audit de certification des comptes, je m’étais fendu d’un article dithyrambique[1] sur son impact – positif – pour les RSSI dont je suis.

Du shadow IT au shadow Darty

11 juillet 2016 | Cédric Cartau | TribuneCes dernières années, nous aurons été abreuvés de concepts plus ou moins bancals, la plupart du temps vantés par certains fournisseurs de solutions matérielles plus ou moins intégrées, avant d’être dénigrées peu de temps après par des consultants à jolie cravate. Dans les deux cas, c’est le client qui se fait tondre, merci pour lui.

Fuites de données : rien de tel pour se remettre en question

10 juillet 2016 | Charles Blanc-Rolin | TribuneL’actualité brûlante a de quoi nous faire réfléchir sur la sécurité en place au sein de nos SIH.

La santé du patient ou la sécurité de ses données : faut-il vraiment choisir ?

01 juillet 2016 | Christophe Jolly, Directeur Sécurité Cisco France | Tribune

SI de santé : l’APSSIS propose trois jours de formation pour un 360° de la cybersécurité. Dinard, les 12, 13 et 14 septembre 2016

29 juin 2016 | DSIH | ActualitésL’APSSIS clôture son cycle de formation sur la sécurité des systèmes d’information de santé en proposant une session spéciale à Dinard, coorganisée avec DSIH Magazine. Ces trois jours s’adressent aux professionnels désireux de comprendre la problématique sécurité, son environnement réglementaire et juridique, les modalités de mise en œuvre opérationnelle de la SSI au cœur d’un établissement public ou privé ainsi que la pédagogie à déployer pour en faire un projet transversal compris et accepté. La future gouvernance de la SSI au sein des GHT sera l’un des sujets récurrents des trois jours.

In the middle of malwares !

06 juin 2016 | DSIH, MVB | ActualitésL’horizon est plutôt noir. Certains chiffres sont édifiants. Des millions de malwares (entre 170 recensés et plus de 500 estimés) dans le monde. Une étude de Ponemon Institute de 2015 révèle qu’une organisation reçoit 17 000 alertes de type malware par semaine, dont 19 % considérées comme dangereuses. Et seulement 4 % des alertes seraient réellement investiguées. Jean-Nicolas Piotrowski, PDG d’ITrust, leader français de solutions innovantes en cybersécurité, revient sur les solutions éprouvées en matière de sécurité des SI.

EKIALIS Explore : Une dimension nouvelle pour la cartographie des SIH

25 avril 2016 | DSIH, MVB | ActualitésCosialis Consulting, société française de conseil en organisation et systèmes d’information, réalise pour ses clients du monde de la santé des missions de conseil en utilisant la suite logicielle Ekialis* : Ekialis Pilot pour le pilotage des activités récurrentes et des projets (soutien au Contrat pluriannuel d’objectifs et de moyens), Ekialis Explore pour la cartographie du SIH et la maîtrise des risques. Entretien avec Didier Pescarmona, consultant associé.

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS