Vous êtes dans : Accueil > ssi >

Ssi313 documents taggés

Sécurité du SI : implication managériale, sensibilisation et enjeux de la mutualisation

06 juin 2022 | Guillaume Deraedt, CAIH | TribuneAvec l’évolution des technologies, l’omniprésence des NTIC à l’hôpital et dans la médecine de ville, le risque induit par le numérique a considérablement augmenté. Il s’est diffusé progressivement à l’ensemble des utilisations autour des soins, indépendamment du lieu et du rôle de l’acteur de santé.

Pourquoi la vulnérabilité Follina affole la planète depuis une semaine ?

06 juin 2022 | Charles Blanc-Rolin | TribuneLa vulnérabilité CVE-2022-30190, aussi connue sous le nom de « Follina », s’est retrouvée sur le devant de la scène suite à l’analyse par l’équipe japonaise de chercheurs Nao Sec d’un fichier Word malveillant découvert le 27 mai sur VirusTotal [1]. Il n’aura pas fallu longtemps pour qu’elle enflamme toute la planète, mais pourquoi ?

Quand les attaquants se régalent avec les cookies

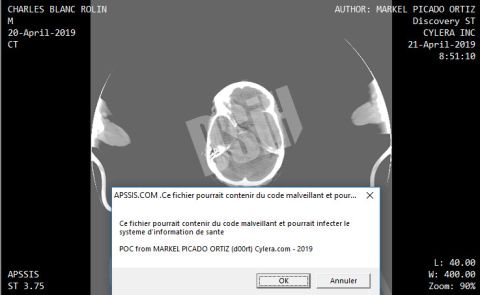

31 mai 2022 | Charles Blanc-Rolin | TribuneLe sujet n’est pas nouveau, nous l’avions d’ailleurs abordé au congrès de l’APSSIS en 2019 avec le Dr Michel Dubois lors d’une conférence commune sur les mots de passe [1], la recette des cookies est toujours aussi radicale contre les authentifications à deux facteurs. Je ne dis pas que les facteurs en mangent trop au dessert et que cela les empêche de remonter sur le vélo l’après-midi, non, non, non, pas du tout ! Je veux bien sûr parler des cookies utilisés comme jetons d’authentification sur les applications / sites / services web. Un cookie authentifiant est très facile à exporter d’un navigateur web et à importer dans « un autre », cela peut d’ailleurs s’avérer très pratiques pour réaliser des téléchargements authentifiés à l’aide de Wget après s’être authentifié sur le site avec Firefox par exemple.

Vulnérabilités dans F5 BIG-IP, Active Directory, les pare-feux Zyxel et des commutateurs réseau... Des établissements qui ne patchent pas, et des attaquants qui élargissent leur business… pas de quoi s’ennuyer !

17 mai 2022 | Charles Blanc-Rolin | TribuneL’actualité de ces dernières semaines nous prédit encore pas mal d’occupation en perspective !

Sécurité des SI : effet boomerang de la paire de baffes

26 avril 2022 | Cédric Cartau | CommuniquéTous ceux qui suivent l’actualité des SI et de la réglementation SI voient passer des news sur telle ou telle entreprise qui vient de se prendre une prune par la CNIL. Il y en a eu, il y en a et il y en aura. Ce qui est surprenant est que dans certains cas, il s’agit tantôt d’un responsable de traitement (RT) sanctionné pour les agissements de son sous-traitant (ST), tantôt l’inverse. Ce qui pose, en filigrane, la capacité d’un RT à auditer / contrôler son ST.

Sécurité SI : les éditeurs devraient-ils dévoiler leurs faiblesses à leurs futurs clients ?

19 avril 2022 | DSIH | ActualitésLa Délégation ministérielle du numérique en santé (DNS) a organisé le 12 avril un webinaire consacré aux critères de sécurité des SI dans le cadre du référencement Ségur (SONS). Les résultats du questionnaire de la vague 1 sur leur niveau de maturité ont donné lieu à débat : devraient-ils être communiqués aux établissements de santé ?

Mon camembert dans le Cloud

19 avril 2022 | Cédric Cartau | TribuneAu fil de diverses discussions avec plusieurs personnes non expertes du sujet, je me suis rendu compte que le terme « Cloud » n’était pas forcément bien compris. « C’est dans le Cloud » (qui en soit ne veut rien dire) n’a pas le même sens pour tout le monde. Un petit décryptage ne sera pas superflu, et pour cela on va utiliser un bon camembert.

La rentabilité de la sécurité des SI : pipeau et clarinette

15 mars 2022 | Cédric Cartau | TribuneLa première fois que je suis tombé sur ce discours, j’avoue ne pas avoir vu venir l’esbroufe. Il s’agissait d’une discussion avec un consultant à qui j’avais demandé une prestation d’analyse et de conseil en amont de l’arrivée du RGPD, histoire de voir de quoi il retournait (on était en 2017) et ce qu’il fallait faire : on passait tout de même d’une logique purement administrative à une logique de gestion des risques, ce qui n’était pas un petit changement. Au cours de la conversation, il a été question d’un accompagnement de plusieurs centaines de journées hommes : j’ai dû un peu tiquer car le consultant m’a parlé de retour sur investissement de la démarche de conformité RGPD. Ben voyons.

Conflit Russie-Ukraine : la guerre est aussi cyber

08 mars 2022 | Charles Blanc-Rolin | TribuneDepuis le lancement de l’opération militaire russe contre l’Ukraine le 24 février dernier, nous pouvons observer que le champ de bataille s’étend également à l’espace cyber.

Cybersécurité : une plateforme régionale à l’initiative du GIP e-santé Centre-Val de Loire

08 mars 2022 | DSIH | ActualitésLe 28 février, le GIP e-santé Centre-Val de Loire a annoncé l’ouverture d’une plateforme régionale de sensibilisation à la cybersécurité et à la protection des données.

La méthode EBIOS RM adaptée aux enjeux de la Santé

21 février 2022 | WELIOM | CommuniquéLa règle n°1 de la directive NIS applicable aux OSE précise : « L'opérateur de services essentiels effectue et tient à jour, dans le cadre de l'homologation de sécurité prévue à la règle 3, une analyse de risque de ses systèmes d'information essentiels (SIE) ». Dans le but d’accompagner ses clients dans ces analyses des risques, WELIOM s’est doté de l’outil Agile Risk Manager de la société ALL4TEC (1), solution leader sur la méthode EBIOS RM, premier outil labellisé par l’ANSSI en 2019, et a consacré une année à l’adapter aux établissements de santé.

Rançongiciels : à qui s’en prennent désormais les attaquants, pourquoi et comment ?

08 février 2022 | Charles Blanc-Rolin | TribuneDans un rapport daté du 3 février [1], Coveware s’intéresse à la victimologie des attaques récentes par rançongiciels, aux raisons de ces mutations, et aux méthodes utilisées.

Évolution de la norme ISO 27002 : en quoi est-ce intéressant ?

01 février 2022 | Yves Normand, | TribuneLe monde normatif évolue à son rythme, tranquillement, pas vite. Et pourquoi pas avec de la sérénité, et l’objectif de faire bien. Cela peut nous changer de règles décrétées en urgence par des super décideurs.

Des CSIRT en région : avec quels moyens RH ?

01 février 2022 | Cédric Cartau | TribuneDans un communiqué du 11 janvier dernier[1], l’Anssi annonce avoir signé des conventions avec sept régions pour la création de CSIRT : Computer Security Incident Response Teams ou équipes de réponse à incident cyber.

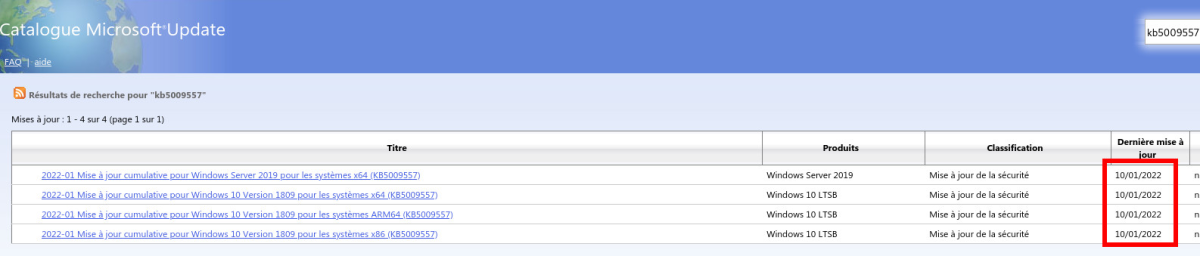

En 2022, Microsoft fait tourner en bourrique les « adminsys » !

18 janvier 2022 | Charles Blanc-Rolin | Tribune

2021 – Bilan d’une année

11 janvier 2022 | Cédric Cartau | Tribune2021 se termine, le Covid est toujours là, et il est temps de faire un bilan, sans prétention comme d’habitude.

Ma lettre au Père Noël 2021

21 décembre 2021 | Cédric Cartau | TribuneCher Père Noël, comme chaque année je t’écris car j’ai été encore hypersage, bien plus que les années précédentes. Non, ce n’est pas l’âge, c’est juste la crise sanitaire.

Avec un tel calendrier de l’avent, aucun RSSI n’aura envie d’ouvrir les cadeaux au pied du sapin cette année…

21 décembre 2021 | Charles Blanc-Rolin | TribuneAprès une nouvelle année assez éprouvante en termes de vulnérabilités, d’attaques subies et contenues, si vous pensiez vous relâcher en cette période de fêtes de fin d’année, je crains que vous ne soyez déçu…

La sensibilisation à la sécurité informatique ne sert à rien

23 novembre 2021 | Cédric Cartau | TribuneJe n’avais pas encore atteint mon quota de poil à gratter cette semaine – j’ai des objectifs hebdomadaires moi môssieur, pas le temps de rigoler, que croyez-vous ? – et je me suis dit que mettre bien franchou les pieds dans le plat de lentilles à propos des habituels lieux communs me permettrait d’exploser les objectifs.

Sécurité des SI : calcul des budgets à l’envers

09 novembre 2021 | Cédric Cartau | TribuneQuand un RSSI rencontre un autre RSSI, ils se racontent des histoires de RSSI. Deux sujets au moins viennent immanquablement sur la table pour peu qu’on les laisse assez longtemps ensemble : le rattachement hiérarchique, et les budgets SSI dans leur entreprise.

Les Assises 2021 : Guillaume Poupard revient sur les fondamentaux, et les enrichit

19 octobre 2021 | Charles Blanc-Rolin | TribuneLe thème de ces Assises 2021 était le « Back to Fundamentals », lancé par Patrick Pailloux en 2011, à l’époque Directeur de l’ANSSI.

10ème Congrès National SSI Santé APSSIS : rendez-vous au #CNSSIS2022 !

18 octobre 2021 | APSSIS | CommuniquéLes 5, 6 et 7 avril 2022, l’APSSIS organisera son 10ème Congrès National de la SSI Santé. 180 participants sont attendus à l’espace culturel des Quinconces du Mans pour 3 jours de conférences, de débats et d’échanges. Cette 10ème édition aura bien sûr un caractère exceptionnel !

Cybersécurité : pour Laurent Alexandre, le DSI est le « métier central dans l’hôpital de demain »

24 septembre 2021 | DSIH | ActualitésL’APSSIS (Association pour la sécurité des systèmes d’information de santé) a organisé ce jeudi 23 septembre à Paris ses premières « Rencontres SSI Santé », un après-midi de conférences sur ce thème. Les échanges se sont achevés avec une conférence du chirurgien-urologue et neurobiologiste Laurent Alexandre, fondateur de Doctissimo.fr. « Nous sommes en guerre », a-t-il lancé aux DSI présents dans la salle. « Et vous êtes les officiers de cette cyberguerre médicale » qui implique désormais des « cybermafias et des Etats voyous », responsables de menaces informatiques « qu’on ne pouvait même pas imaginer il y a quinze ans ».

La reprise, quelle reprise ? La SSI en mal de candidats

21 septembre 2021 | Cédric Cartau | TribuneQue l’édito de Le Monde du 20 septembre fasse de son thème principal la reprise économique, plus forte que prévue, il faut s’en réjouir. Que l’éditorialiste écrive qu « ’il y a moins d’un an, qui aurait imaginé que la question du chômage se trouve escamotée par celle des salaires ? » est encore moins habituel.

Ségur : un webinaire de l’ANS sur la sécurité des systèmes d’information

14 septembre 2021 | DSIH | ActualitésLe 8 septembre, dans le cadre du Ségur du numérique en santé, l’ANS a organisé un webinaire sur la sécurité des systèmes d’information. Il est accessible dans son intégralité sur le site de l’ANS.

2021, bilan à mi-parcours

05 juillet 2021 | Cédric Cartau | TribuneOn a beau avoir été confiné pendant des semaines, on a beau avoir télétravaillé pendant des mois, encore une première partie d’année riche en actualités SSI. Bilan à mi-parcours.

En direct de l’APSSIS – conférence AFIB

23 juin 2021 | Cédric Cartau | TribuneNouveau temps fort du congrès, l’intervention de Valérie Moreno (CHU Bordeaux) et Sandrine Roussel (CHU Besançon) sur la sécurité numérique des équipements biomédicaux.

En direct de l’APSSIS – masterclass crypto avec le Dr Michel Dubois

23 juin 2021 | Cédric Cartau | TribuneRetour à des conférences bare metal SSI, ce qui est une très bonne initiative de l’APSSIS : des origines au futur de la crypto avec un expert du genre, un temps fort du congrès.

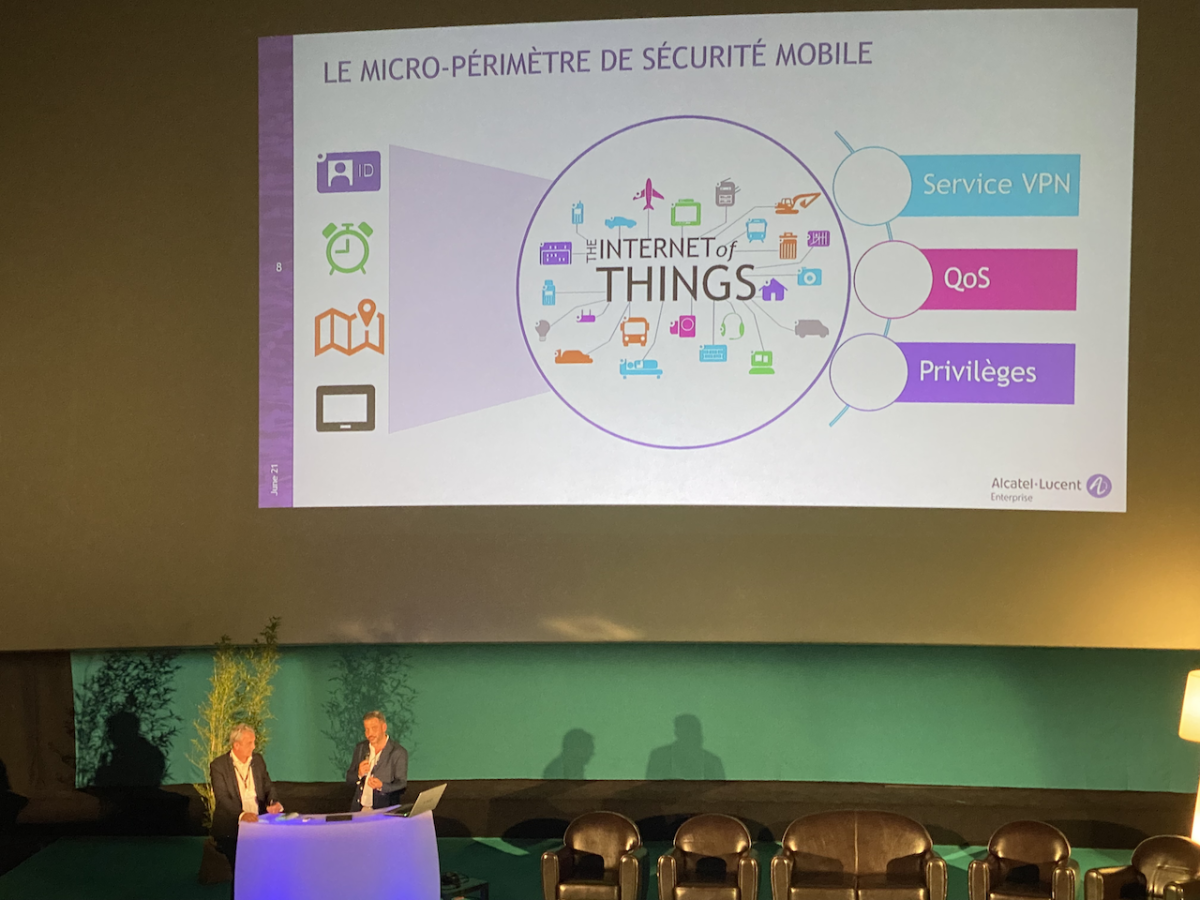

En direct de l’APSSIS – architecture zéro trust pour une approche segmentation réseau

23 juin 2021 | Cédric Cartau | TribuneTrès intéressant décryptage par le binôme ALCATEL / Philippe Loudenot des concepts de macro et micro-segmentation.

En direct de l’APSSIS – CERT Santé et REX de La Ferté-Bernard

22 juin 2021 | Cédric Cartau | TribunePrésentation de l’activité du CERT Santé (dont le rapport d’activité 2020 est disponible ici[1]), avec un focus rapide sur les typologies d’incidents, dont près de 60 % sont d’origine malveillante. Près de 400 incidents déclarés par an (chiffre stable sur 2019-2020 compte tenu certainement de la crise sanitaire)

En direct de l’APSSIS – conférence institutionnelle

22 juin 2021 | Cédric Cartau | TribuneDominique Pon (DNS) rappelle et re-décrit en détail la feuille de route du socle régalien de l’offre numérique en santé... Beaucoup de rappels importants dans le discours de M. Pon, et qui termine sur l’idée que les indicateurs SSI pourraient devenir à terme coercitifs.

Nouveau référentiel Mathurin-H : de l’avantage d’être certifié ISO 27001

01 juin 2021 | DSIH | ActualitésUn nouveau référentiel de certification des systèmes d’information de santé se profile. Dénommé Mathurin-H, il concrétise l’action 23 de la feuille de route du numérique en santé. Yves Normand, formateur ISO/CEI 27001 Lead Implementer, consultant en sécurité de l’information, auditeur qualifié ISO 27001 et HDS, répond aux questions de DSIH sur les enjeux de ce référentiel pour les établissements de santé, et l’intérêt d’être certifié ISO 27001.

Pour les établissements de santé, le succès de la lutte contre les ransomwares est dans la préparation

12 mai 2021 | André Porruncini, Expert santé chez Sophos | TribuneLes établissements de santé font face à un grave problème de ransomwares et ce n’est pas près de s’améliorer. Au cours de ces dernières semaines, des attaques par ransomwares ont paralysé des hôpitaux à Villefranche-sur-Saône et à Dax, ce qui a eu pour conséquence le ralentissement, voire l’arrêt du fonctionnement de ces établissements.

Les systèmes Scada, cauchemar du RSSI hospitalier – Volet 2

11 mai 2021 | Cédric Cartau | TribuneDans le premier volet, nous avons dressé un état des lieux des systèmes Scada : définition, histoire, origine des vulnérabilités. Poursuivons.

Les systèmes Scada, cauchemar du RSSI hospitalier – Volet 1

04 mai 2021 | Cédric Cartau | TribuneIl s’agit d’un sujet qui revient régulièrement dans quasiment tous les congrès ou les discussions entre spécialistes IT ou RSSI, la sécurisation des systèmes Scada peut rapidement devenir un cauchemar pour tout le monde. Petit récapitulatif.

Stratégie de réponse aux ransomwares : élever un peu le débat

30 mars 2021 | Cédric Cartau | TribuneDans un billet récent, un point intéressant a été soulevé et consisterait à considérer la sécurité cyber comme relevant de la mission régalienne, au même titre que la sécurité de l’espace aérien, des routes, etc. Poursuivons un peu dans la même veine.

Menaces cyber dans la santé : de quelle poche vont sortir les budgets ?

15 mars 2021 | T.D. | TribuneEn dehors de la question de savoir combien va coûter, pour le monde de la santé, la prise en compte de ce nouveau risque que constituent les cryptomalwares (5 % ? 10 % ? un peu plus ?) et si le financement de la protection contre ces attaques va se faire en rajoutant des budgets ou en réduisant la voilure existante, je vous propose de nous livrer à une petite réflexion qui intéressera certainement du monde.

Vulnérabilités 0 day à la chaîne, RSSI sous antidépresseurs et DSI sous amphétamines

09 mars 2021 | Charles Blanc-Rolin | TribuneDepuis le début de l’année, on peut dire que les semaines se suivent et… se ressemblent… Systèmes compromis, vulnérabilité activement exploitée, patching en urgence, systèmes compromis, nouvelles vulnérabilités activement exploitées, patching en urgence… et ainsi de suite.

Menaces cyber dans la santé : comment en est-on arrivé là ?

09 mars 2021 | | TribuneLe monde de la santé se fait de plus en plus souvent attaquer par des cryptolockers, même, et en particulier, dans le contexte de la crise sanitaire que nous vivons, et il est légitime de se demander : mais comment diable avons-nous pu en arriver là, au stade où une bande de hackers écervelés peuvent aussi facilement mettre en péril un gros hôpital de la sixième puissance mondiale ? Et surtout : on fait quoi maintenant ?

La SSI chiffrée entre 5 % et 10 % du budget DSI. Vraiment ?

02 mars 2021 | Cédric Cartau | TribuneDans la suite des attaques cyber qu’ont connues les hôpitaux de Dax et de Villefranche en février, les pouvoirs publics semblent avoir pris réellement la mesure de ce que signifie un blocage par un cryptolocker – un des très rares risques en mesure, au demeurant, de paralyser totalement le fonctionnement d’une entreprise privée pendant plusieurs semaines.

Les RSSI santé sous pression : et si ce n’était pas toujours la faute des utilisateurs ?

23 février 2021 | Charles Blanc-Rolin | TribuneOn peut dire que cette année 2021 commence très fort ! Trois établissements paralysés par le rançongiciel Ryuk en moins de deux mois [1], une base de données de 50 000 identifiants appartenant à des membres d’établissements de santé français [2], et une couverture médiatique importante des incidents, rien de tel pour finir de mettre sous pression les établissements de santé, qui ont bien d’autres « antivirus » à injecter en ce moment.

Une stratégie renforcée contre les ransomwares

23 février 2021 | DSIH, Damien Dubois | ActualitésFace à l’augmentation des cyberattaques par ransomware, le gouvernement intensifie sa stratégie et ajoute une enveloppe d’un milliard d’euros, notamment pour réaliser des audits dans les établissements de santé.

Méthode EBIOS RM : maîtriser la menace en anticipant les risques !

22 février 2021 | DSIH | ActualitésLa cybersécurité est aujourd’hui au cœur des préoccupations des directeurs d’établissements de santé, des pouvoirs publics et des usagers. Le président de la République se saisit personnellement de ce sujet majeur en réaction à la multiplication des attaques menées contre les hôpitaux et à la gravité des impacts que les dernières d’entre elles ont entraînés, notamment l’incapacité à prendre en charge les patients en toute sécurité. Pour renforcer la cybersécurité, Emmanuel Macron a annoncé un plan d’un milliard d’euros d’ici à 2025 [1].

Cybersécurité : des hôpitaux à la merci des hackers ?

12 février 2021 | Par David Brillant, Forcepoint | TribuneLes infrastructures informatiques des hôpitaux sont constamment mises à l’épreuves. La numérisation des dossiers médicaux qui avait permis d’améliorer le suivi des patients et le partage d’information entre les praticiens représente une véritable aubaine pour les hackers désireux de tirer profit des données hautement sensibles qu’ils contiennent.

Supply chain attack : risque avéré ou pure délire ?

09 février 2021 | Charles Blanc-Rolin | TribuneAlors que le CERT-FR de l’ANSSI vient de publier son rapport annuel sur l’état de la menace rançongiciels à l’encontre des entreprises et institutions [1], un excellent document de synthèse à conserver dans sa « PDFthèque SSI ». On notera une augmentation de 255 % des signalements d’attaques par rançongiciel en 2020, par rapport à 2019. Un paragraphe sur le secteur de la santé qui rappelle notamment que le rançongiciel Ryuk le cible particulièrement, et qu’il serait responsable de près de 75 % des attaques de ce type ayant été subies par les établissements de santé américains. En France aussi, il a pas mal frappé et pourrait bien revenir à la charge en mettant le « Bazar » dans nos SI. Vous pouvez retrouvez d’autres informations sur Ryuk dans une tribune d’il y a quelques mois [2].

Le RSSI et ses relations dans l’organisation

01 février 2021 | WELIOM | ActualitésLe RSSI a pour mission d’identifier des objectifs de sécurité du SI puis de mettre en œuvre les moyens nécessaires pour les atteindre. C’est la définition même d’une Politique de Sécurité des Systèmes d’Information. Pour qu’elle soit efficiente, la PSSI doit présenter des objectifs SMART (#qualité) : Spécifiques, Mesurables, Atteignables, Réalisables et Temporellement définis. Le RSSI s’appuie alors sur un référentiel existant (ISO 27001, PGSSI-S, PSSI-MCAS etc.) puis réalise et tient à jour une analyse des risques SI ainsi qu’un plan de traitement des risques.

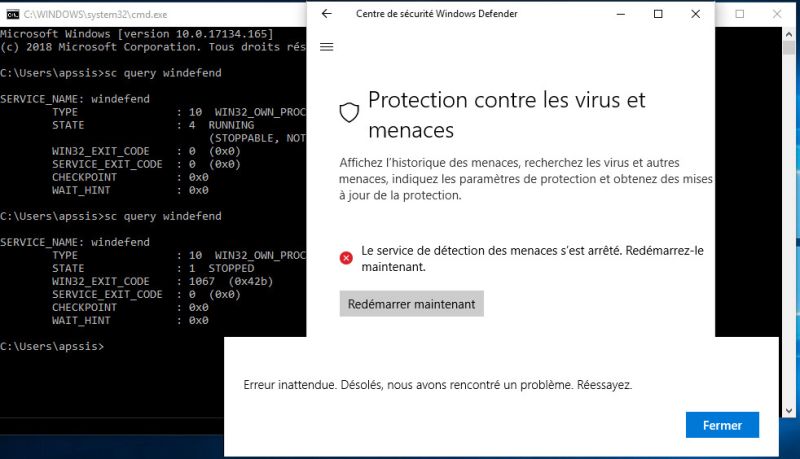

Microsoft Defender : la CVE-2021-1647 n’est plus réservée aux attaquant étatiques

26 janvier 2021 | Charles Blanc-Rolin | TribuneCorrigée le 12 janvier dernier dans le patch tuesday de Microsoft, la vulnérabilité CVE-2021-1647 affectant le moteur antivirus « Microsoft Malware Protection Engine » embarqué par défaut dans Windows, de la version 7 à la dernière version 20H2 de Windows 10 (et versions équivalentes côté serveurs) pourrait permettre à un attaquant de réaliser une exécution de code arbitraire.

2021 risque d’être encore l’année du rançongiciel chiffrant et exfiltrant

08 janvier 2021 | Charles Blanc-Rolin | TribuneCela ne me réjoui pas, mais j’ai bien peur que l’année 2021 soit une fois de plus l’année du rançongiciel chiffrant et exfiltrant.

Ma lettre au père Noël

22 décembre 2020 | Cédric Cartau | TribuneCher père Noël, comme tous les ans je t’écris car j’ai été encore hypersage, bien plus que d’habitude. Non, ce n’est pas l’âge, c’est juste la crise sanitaire.

Démarche ISO 27001 : la lettre et l’esprit

15 décembre 2020 | Cédric Cartau | TribuneAprès les dernières attaques cyber touchant le monde de la santé, on ne peut manquer de s’interroger sur les dispositions prises dans les établissements publics ou privés pour sécuriser les accès distants des fournisseurs (celui des agents est un autre sujet). Comptes d’accès jamais clôturés, accès jamais audités, procédures internes aux fournisseurs plus que perfectibles (pour être poli), le moins que l’on puisse dire est qu’il s’agit d’un domaine pour lequel la sécurité des SI est… Comment dirais-je ? Sujette à amélioration (pour être très poli).

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS