TRIBUNES LIBRES

DMP et SRI, les annuaires en filigrane

29 janvier 2019 | Cédric Cartau | TribuneDans plusieurs régions, on voit démarrer des projets de SRI : serveurs de rapprochement d’identités. La loi de 2016 qui prévoit la mise en place de GHT avait en vue un objectif (entre autres) médical : la prise en charge coordonnée des patients sur un territoire. Or, pour prendre en charge, il faut à un moment donné partager les données médicales.

La prune du mois, je ne m’en fiche pas tant que çà en fait…

22 janvier 2019 | Cédric Cartau | TribuneDans certaines entreprises – très pratiqué dans le monde de la pizza -, il y a l’employé du mois. Je suggère que la CNIL mette en place un beau trombinoscope des PDG des boites qu’elle épingle. La première trombine à se faire épingler sera certainement celle de Sundar Pichai, PDG de Google.

Libres propos sur l’intelligence artificielle (volet 2)

22 janvier 2019 | Par Me Omar Yahia, Cabinet Yahia Avocats | TribuneSelon Orange Healthcare, la division santé d’Orange, le Big data médical devrait voir son « volume multiplié par 50 d’ici 2050 »et pour le cabinet McKinsey, il pourrait rapporter rapidement plus de 300 milliards de dollars par an au système de santé américain. Le traitement massif de données permettrait de réduire des dépenses inutiles via des améliorations logistiques, mais avant tout une meilleure prise en charge des patients.

Windows 7 : à moins d’un an de la retraite

22 janvier 2019 | Charles Blanc-Rolin | TribuneL’année 2019 sera une année charnière pour nos systèmes d’information de santé. En effet, le système d’exploitation Windows 7, encore majoritairement présent dans de nombreux établissements, tirera sa révérence après 10 années de bons et loyaux services. Microsoft arrêtera officiellement le support de « seven » le 14 janvier 2020 [1] et ne publiera donc plus de correctifs de sécurité au-delà de son « patch tuesday » du 10 décembre 2019.

La formation continue ou comment sécuriser le parcours du patient… et celui de l’agent

21 janvier 2019 | Par Me Myriam Traverse, Cabinet Yahia Avocats | TribuneLe directeur des systèmes d’information de l’Assistance publique-hôpitaux de Paris (AP-HP) a annoncé, en décembre 2018, la mise en œuvre d’un vaste plan de formation aux outils numériques et aux dossiers patients informatisés au bénéfice de l’ensemble des agents de l’institution.

SSI et pêche au gros

16 janvier 2019 | Cédric Cartau | TribuneRécemment, 01Net a publié un article[1] assez édifiant sur Ryuk, un malware très vilain qui a été taillé pour les « silent attack », comprendre les attaques en mode furtif.

Libres propos sur l’intelligence artificielle (volet 1)

15 janvier 2019 | Me Omar Yahia | TribuneGrammairien rationnel et pondéré, c’est avec une curiosité circonspecte que votre serviteur observe cet objet juridique encore mal défini, dénommé « Intelligence artificielle » (IA) car « ce qui se conçoit bien s'énonce clairement, et les mots pour le dire arrivent aisément », écrivait Boileau.

Attaques DDoS : premières sanctions exemplaires prononcées !

15 janvier 2019 | Charles Blanc-Rolin | TribuneDans le domaine de la cybercriminalité, les attaques par déni de service distribué (DDoS) n’apparaissent pas comme étant les plus critiques. Pendant un laps de temps, un ou plusieurs services sont rendus indisponibles par un nombre conséquent de requêtes émises de manière synchronisée via un grand nombre de machines compromises constituant un « botnet », un réseau de machines contrôlées par un attaquant.

Quand le RGPD assure la protection du PMSI

08 janvier 2019 | Me Omar Yahia | TribuneTout le monde a encore en mémoire l’affaire du centre hospitalier de Saint-Malo, révélée fin 2013 par la presse généraliste[1]et spécialisée.[2]La Commission nationale informatique et liberté (CNIL) lui avait adressé une mise en demeure d’avoir à se conformer aux exigences du code de la santé publique et de la loi n°78-17 du 6 janvier 1978.[3]

La sensibilisation à la sécurité numérique est-elle toujours d’actualité en 2019 ?

08 janvier 2019 | Charles Blanc-Rolin | TribuneMême si octobre est le mois de la cybersécurité, janvier est le mois des bonnes résolutions, alors pourquoi ne pas commencer l’année en dressant un petit bilan du niveau de maturité constaté chez les utilisateurs, qu’ils soient utilisateurs lambda ou « avec pouvoirs » ?

DSIO : Quand l’habit ne fait pas le moine

07 janvier 2019 | Par Me Emmanuelle Peletingeas | TribuneLes erreurs de casting, cela existe aussi dans le domaine des systèmes d’information de santé !

C’est le jour des bonnes résolutions

07 janvier 2019 | Cédric Cartau | TribuneTraditionnellement, le premier article de l’année est dédié à la fois au bilan de celle qui vient de s’écouler et aux bonnes résolutions de celle qui s’annonce.

Implant files : l’Europe à la rescousse ? (Partie 4 et Fin)

18 décembre 2018 | Me Omar Yahia | TribuneLa Commission européenne n’a pas attendu la presse pour dénoncer la manière dont les États membres de l’UE désignaient les organismes notifiés (ON). Manque de transparence dans les certifications des DM, manque d’intégrité, de compétence et/ou de rigueur des ON : les scandales sanitaires et l’absence d’uniformisation n’ont fait que rappeler l’urgence à réformer le système.

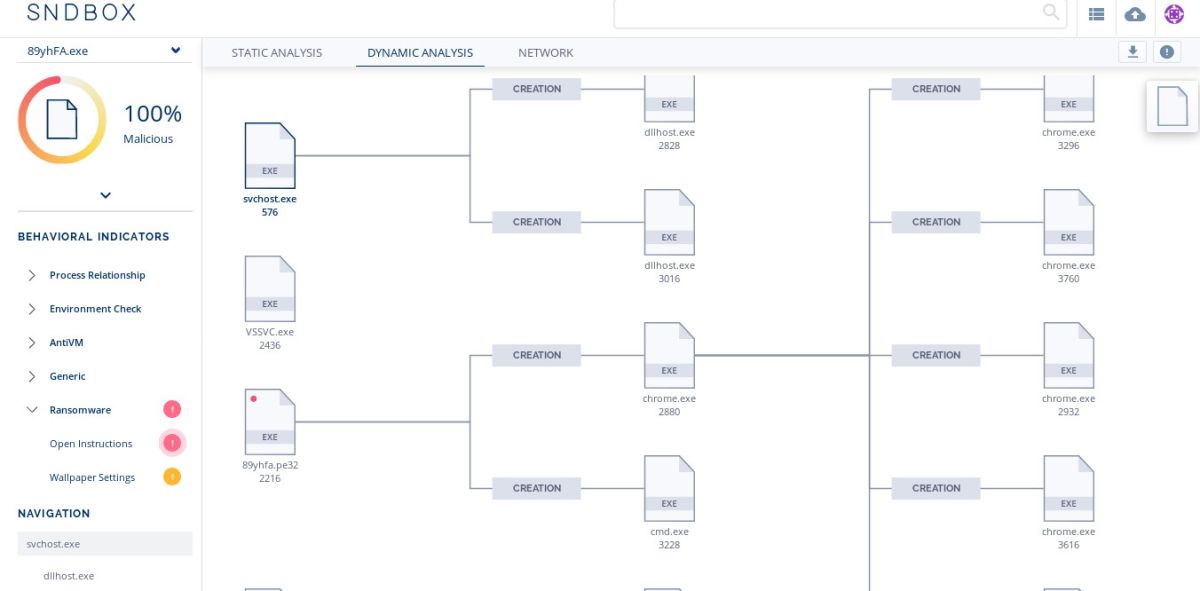

SNDBOX : l’intelligence artificielle appliquée à l’analyse de fichiers malveillants

18 décembre 2018 | Charles Blanc-Rolin | TribuneQuel RSSI n’a jamais rêvé d’être en capacité d’analyser un fichier suspect, de jouer le « pro du reverse engineering » malgré des connaissances techniques limitées et de savoir concrètement les conséquences de l’exécution d’un fichier qu’il suspecte d’être malveillant ?

GHT et convergences fonctionnelles

18 décembre 2018 | Cédric Cartau | TribuneS’il est un sujet qui me plonge dans un abîme de réflexion, c’est bien celui-ci : comment faire converger le SI des établissements d’un GHT ? Sur le plan fonctionnel s’entend.

Implant files : l’Europe à la rescousse ? (Partie 3)

11 décembre 2018 | Me Omar Yahia | TribuneLe règlement européen change la donne également en ce qui concerne l’importateur et le distributeur. Auparavant, les directives ne visaient pas directement ces opérateurs clé dans la chaîne d’approvisionnement du dispositif médical.

Signalement des incidents SI, le rapport annuel de l’Asip

11 décembre 2018 | Cédric Cartau | TribuneDans un rapport récent [1], l’Asip fait un bilan de la première année de déclaration des incidents de sécurité SI dans les structures de soins, conformément au décret n° 2016-1214 du 12 septembre 2016. Petite analyse critique des résultats.

Implant files : l’Europe à la rescousse ? (Partie 2)

04 décembre 2018 | Me Omar Yahia | TribuneEn fait de dispositifs médicaux, l’histoire semble être un éternel recommencement.

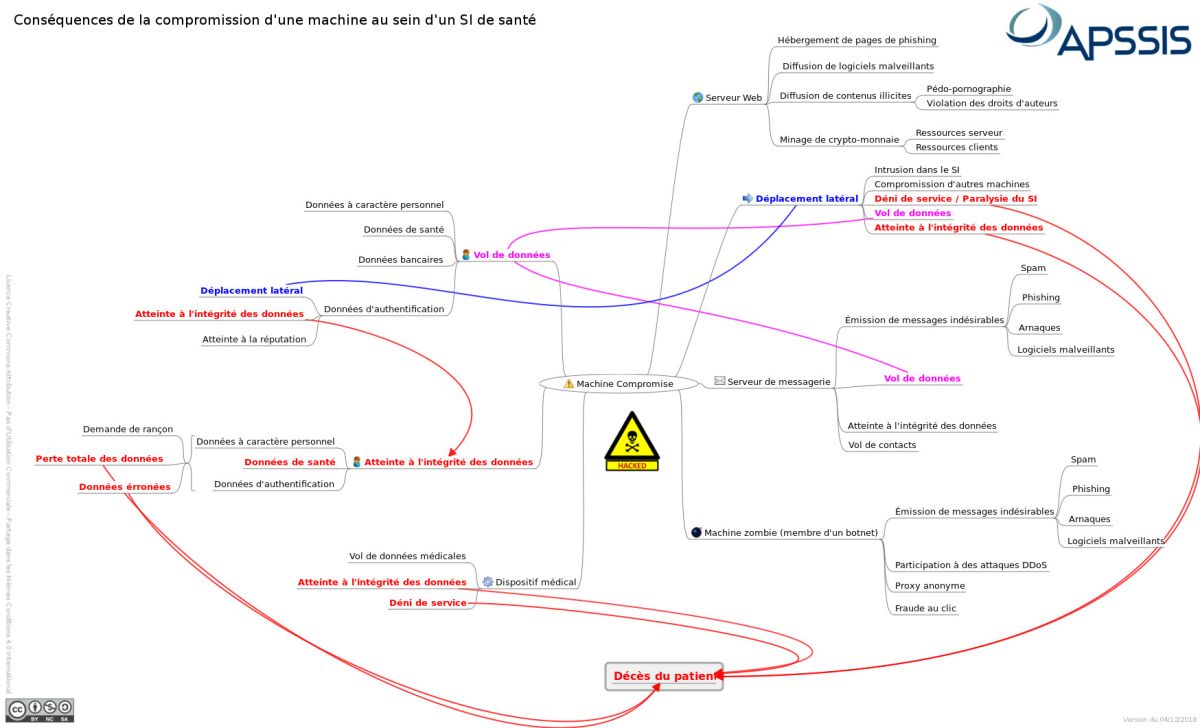

Quelles sont les conséquences de la compromission d’une machine ?

04 décembre 2018 | Charles Blanc-Rolin | TribuneLa compromission d’une machine connectée à un système d’information de santé peut avoir de multiples conséquences. Des conséquences « générales », communes à l’ensemble des systèmes d’information, mais aussi des conséquences propres au secteur de la santé, pouvant conduire, dans les cas les plus extrêmes, au décès du patient.

Le scoop de la semaine : la CNIL n’est pas conforme au RGPD…mais ce n’est pas grave

03 décembre 2018 | Cédric Cartau | TribuneLa chaîne Youtube Legiscope, vous connaissez ? Proposée par Thiébault Devergranne, vous y trouvez des vidéos très explicatives sur le RGPD, on peut quasiment s’y former de fond en comble, ou presque.

Implant files : l’Europe à la rescousse ? (Partie 1)

27 novembre 2018 | Me Omar Yahia | TribuneFaire passer un filet de mandarines…pour un implant vaginal. C’est précisément ce qu’a fait une journaliste néerlandaise auprès d’un organisme de certification pour obtenir un accord de principe pour un marquage CE !

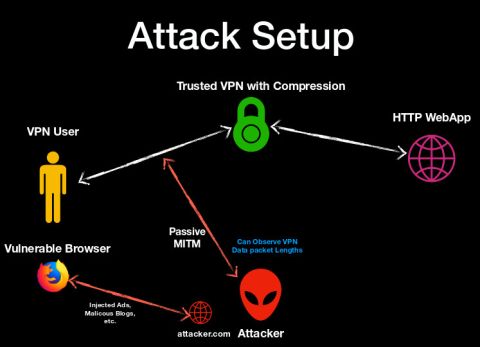

Chiffrement, compression : révisons nos configurations OpenVPN

27 novembre 2018 | Charles Blanc-Rolin | TribuneMalgré l’apparition il y a quelques années de la très séduisante solution libre Wireguard [1], OpenVPN reste l’outil de prédilection pour mettre en place facilement des tunnels VPN client / serveur, tout comme IPsec reste le standard en matière de connexion VPN site à site (ou routeur à routeur).

Sécurisation des comptes admin : une complexité fractale

27 novembre 2018 | Cédric Cartau | TribuneIl se trouve que parmi mes préoccupations – pas seulement celles du moment, mais en général –, la sécurisation des comptes à privilèges occupe une place particulière parce qu’il s’agit d’une tâche pas si évidente. Petit état des lieux.

Le destin de l’hôpital : banalisation, ’’coopétition’’, fusion

20 novembre 2018 | Par Me Emmanuelle Peletingeas et Me Omar Yahia | TribuneComme un puzzle qui se met lentement (mais sûrement) en place, l’hôpital n’en finit pas de se transformer, sous la houlette de la frénésie réformatrice des Pouvoirs publics.

La génétique selon la Cnil

20 novembre 2018 | Cédric Cartau | TribuneOutre son rôle relatif à la protection des données personnelles – qui a démarré en 1978 à la suite du célèbre projet Safari d’interconnexion des fichiers administratifs[1] –, la Cnil publie aussi bon nombre de guides techniques ou sectoriels visant à apporter une aide, à la fois aux entreprises et aux particuliers, sur la compréhension de la réglementation en vigueur, qui se complexifie notoirement avec les avancées technologiques et les usages. On trouve ainsi des référentiels sur la Blockchain, les messageries sécurisées en santé, les obligations issues de la loi Informatiques et Libertés (IL) relatives au traitement des données RH et j’en passe.

« Concilier recherche médicale et RGPD, un prérequis indispensable pour continuer à innover »

19 novembre 2018 | | TribunePar Carole Le Goff, Sales & Marketing Manager, e-Health chez bcom

Certification HDS : puissance VS souveraineté

13 novembre 2018 | Charles Blanc-Rolin | TribuneLa semaine dernière, Microsoft annonçait avoir enfin obtenu LA certification HDS [1], Saint Graal détenue à ce jour par un seul acteur bien connu du secteur de la santé, le GIP MIPIH. Une question me vient alors à l’esprit, la souveraineté doit-elle être prise en compte dans le choix de son hébergeur ?

Réflexions technico-juridiques autour des virus

13 novembre 2018 | Cédric Cartau & Me Omar Yahia | TribuneDepuis un petit moment déjà, certaines réflexions autour des virus me titillent en me posant question. Et comme me disait mon institutrice de CE1 : « Mon petit Cédric, il faut poser ses questions ; s’il y a une chose que tu ne comprends pas, dis-toi que tu n’es pas le seul. » J’appelle donc à la rescousse mon illustre coauteur Me Omar Yahia. Go.

RGPD ou l’art de croire au père Noël

13 novembre 2018 | Cédric Cartau | TribuneLa société « Foutoir Informatique » – n’insistez pas, je garantis toujours l’anonymat de mes sources – envoie à ses clients un avenant RGPD. Normal, me direz-vous, il s’agit là de l’un des points à régler afin de déterminer qui est responsable de quoi au sein d’un traitement dont le client est en principe RT (responsable de traitement) et le fournisseur ST (sous-traitant).

JIB 2018 : une relance par l’innovation réussie

13 novembre 2018 | Dominique Bellanger | TribuneLe défi de l’édition 2018 des JIB, Journées de l’innovation en biologie (ex Journées internationales de biologie), était de réinventer ce rendez-vous de la biologie médicale autour de la thématique de l’Innovation. Pari réussi. Cette édition a été un succès. Le redéploiement des JIB se poursuivra dès 2019 au Palais des Congrès, Porte-Maillot, à Paris, les 21 et 22 novembre.

Les GHT sont morts, vivent les EPST ?

06 novembre 2018 | Me Omar Yahia | TribunePour prématurée ou provocante qu’elle puisse paraître, la question se pose et s’impose à la lecture du rapport final intitulé Repenser l’organisation territoriale de soins.

Les lectures de la Toussaint

06 novembre 2018 | Par Cédric Cartau | TribuneLes semaines de vacances sont propices aux lectures de fond, du genre de celles auxquelles l’on n’a ni le temps de s’adonner pendant la journée de travail, ni l’envie de s’atteler le soir à la veillée. En voici quatre, parmi d’autres.

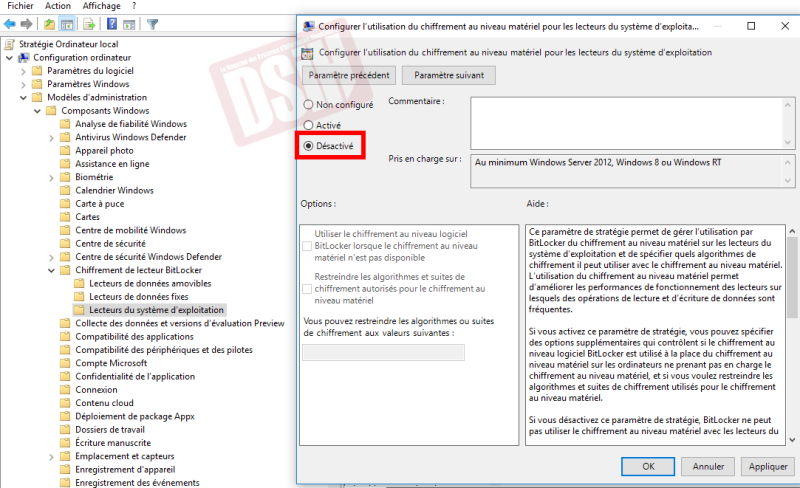

Chiffrer ses postes clients Windows avec BitLocker en connaissance de cause

06 novembre 2018 | Charles Blanc-Rolin | TribunePour préserver la confidentialité et éviter toute violation de données à caractère personnel, à plus forte raison lorsqu’il s’agit de données aussi sensibles que les données de santé manipulées au quotidien par nos utilisateurs, le recours au chiffrement peut s’avérer nécessaire, comme le souligne à plusieurs reprises le RGPD.

4ème Colloque SSI santé du Ministère (suite et fin)

30 octobre 2018 | Charles Blanc-Rolin | TribuneDans une première partie [1], nous avions évoqué la vision ministérielle relative à l’importance du numérique dans la transformation de notre système de santé, ainsi que les grandes lignes du programme HOP’EN.

RGPD, saison des prunes au Portugal

30 octobre 2018 | Cédric Cartau | TribuneDans un article récent[1], on apprend que la CNPD (la Cnil portugaise) vient d’infliger une amende de 400 000 euros à un hôpital pour défaut de respect du RGPD. Analyse.

Top 3 des incidents SSI Santé des semaines passées

30 octobre 2018 | Charles Blanc-Rolin | TribuneLes dernières semaines ont encore été riches en « fails » pour le secteur de la santé, en France et à l’international.

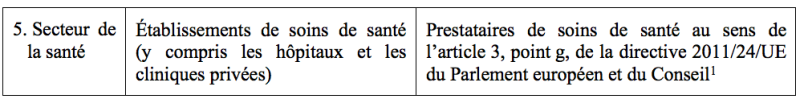

La directive NIS, volet juridique, partie II

23 octobre 2018 | Me Omar Yahia | TribuneAccompagner et expliquer ? Ordonner et sanctionner ? Il semble que le législateur ait choisi.

La directive NIS en application, volet SSI, partie II

23 octobre 2018 | Cédric Cartau | TribuneDans le premier volet[1], nous avons décortiqué la directive NIS ainsi que son positionnement par rapport à l’avalanche de textes régissant la SSI qui nous ont submergés depuis 2016. Me Yahia a quant à lui embrayé sur les aspects juridiques du dispositif[2], avec une vision encore plus large sur les éventuels recouvrements avec le décret hébergeur et les obligations de signalement des incidents SSI (obligations multiples, signalements multiples). L’analyse de l’avocat et celle du RSSI se rejoignent sur un point : les ennuis ne font que commencer.

4e Colloque SSI Santé du ministère : vision ministérielle et programme Hop’en

22 octobre 2018 | Charles Blanc-Rolin | Tribune

La directive NIS, volet juridique, partie 1

16 octobre 2018 | Me Omar Yahia | TribunePuisque mon illustre coauteur, Cédric Cartau, me tend la perche, je m’en voudrais de ne pas la saisir !

La directive NIS en application, volet SSI, partie I

16 octobre 2018 | Cédric Cartau | TribuneAlors que le landerneau informatique avait les yeux rivés, au matin du 25 mai dernier, sur la sortie du RGPD, personne ou presque n’a manifesté son inquiétude ou son intérêt à propos du décret n° 2018-384 relatif à la directive NIS, pourtant promulgué deux jours plus tôt (et je laisse à mon illustre coauteur Me Yahia le soin d’apporter les précisions adéquates sur la structure des textes et leurs relations).

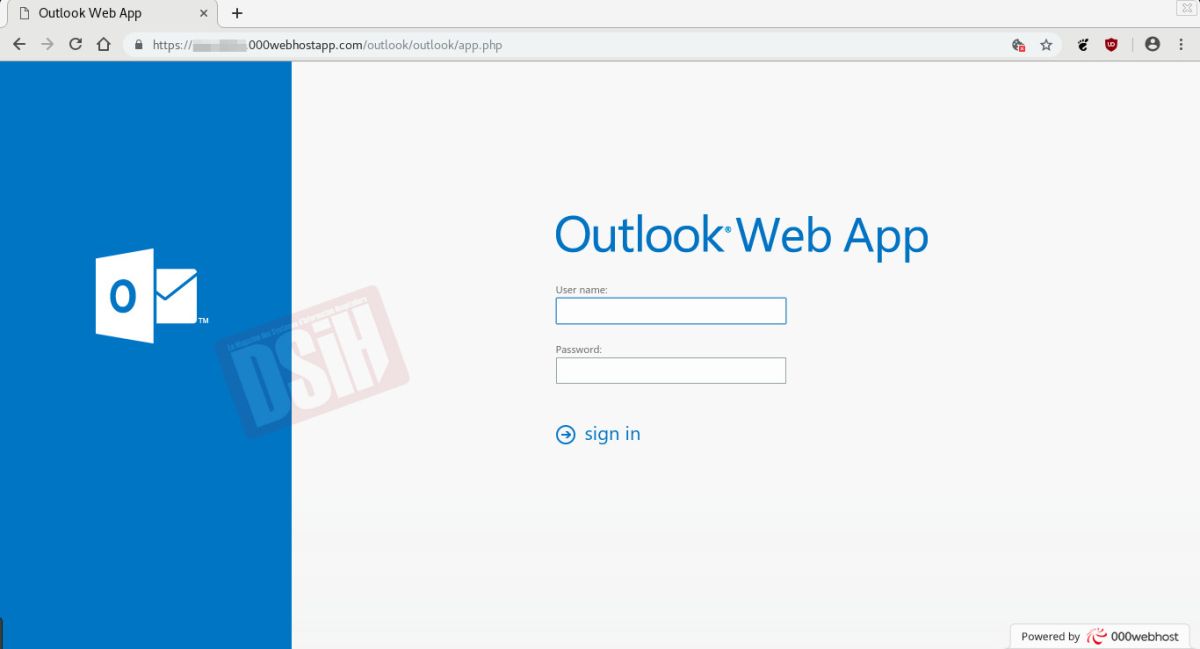

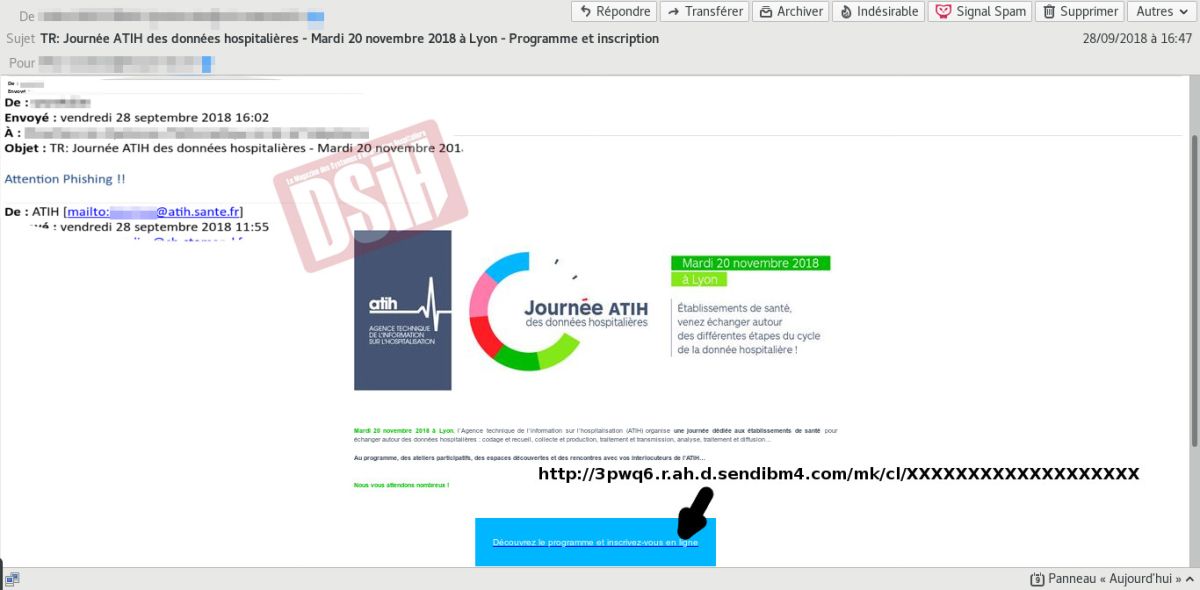

Sensibilisation des utilisateurs au phishing : un exercice difficile

09 octobre 2018 | Charles Blanc-Rolin | TribuneMême si nos solutions de protection de la messagerie ont fortement progressé en s’appuyant sur de nombreux outils qui prennent en compte de plus en plus de critères, que les commerciaux affamés vous proposeront LA solution miracle à base de poudre de perlimpinpin qui arrête tous les messages frauduleux avec ses petits bras musclés, la sensibilisation des utilisateurs au phishing reste à mon sens indispensable, et l’actualité nous le montre bien.

Actu sécu « en bref » : RGPD, Vulnérabilités, Attaques du moment

02 octobre 2018 | Charles Blanc-Rolin | TribunePour commencer ce mois international de la cybersécurité, je vous propose un petit tour rapide des dernières actualités SSI du moment.

Mais je fais quoi avec tous ces mots de passe ? Partie III

02 octobre 2018 | Cédric Cartau | TribuneLors du premier volet, nous avons engagé une classification des grandes familles de mots de passe (ID/MDP) et une première évaluation des risques encourus. Dans le deuxième volet nous avons tenté une ébauche de solution de stockage des ID/MDP en fonction des catégories susnommées. Poursuivons.

Mais je fais quoi avec tous ces mots de passe ? Partie II

25 septembre 2018 | Cédric Cartau | TribuneLors du premier volet, nous avons engagé une classification des grandes familles de mots de passe (ID/MDP) et une première évaluation des risques encourus. Poursuivons.

Mais je fais quoi avec tous ces mots de passe ? Partie I

25 septembre 2018 | Cédric Cartau | TribuneC’est un sujet qui revient régulièrement dans la presse, et en cours les élèves – toute formation confondue – posent souvent la question : avec la multiplication des mots de passe d’accès aux services divers et variés (banque en ligne, réseaux sociaux, etc.), quelles sont les bonnes pratiques à adopter ? J’avais besoin d’un cobaye pour tester deux ou trois trucs, j’ai pris le plus disponible à défaut du plus intelligent : moi ! J’insiste sur le fait qu’il n’y a pas de bonne solution universelle aux questions soulevées dans cet article, et de plus ce domaine suscite immanquablement des débats enflammés, l’indulgence du lecteur est donc requise.

L’Anssi ouvre le code source de son système Clip OS

21 septembre 2018 | Charles Blanc-Rolin | TribuneLa news est tombée mercredi dans la soirée, même si le communiqué de presse [1] est daté du 20 septembre, soit deux jours plus tard. L’ Agence nationale de la sécurité des systèmes d’information a officiellement annoncé l’ouverture du code source de son système d’exploitation Clip OS dont on entend parler depuis pas mal d’années !

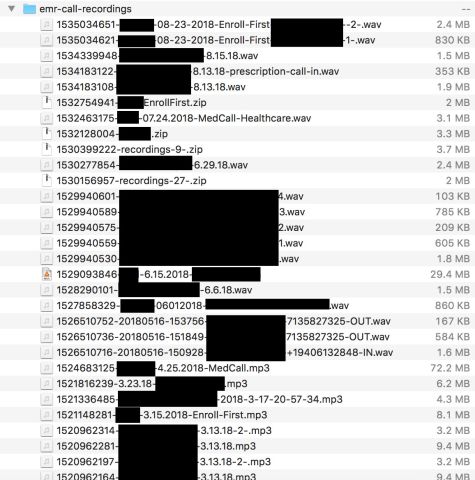

Un espace de stockage Amazon mal configuré et des données de santé une nouvelle fois exposées

18 septembre 2018 | Charles Blanc-Rolin | TribuneAlors qu’en France la première certification HDS vient d’être délivrée [1], dans de nombreux autres pays, comme les États-Unis par exemple, les établissements traitant des données de santé ne sont pas restreints dans le choix d’un prestataire d’hébergement de données de santé.

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS