Vous êtes dans : Accueil > Tribunes libres >

Le groupe LockBit publie une partie des données dérobées au CH Sud Francilien

harles Blanc-Rolin, MARDI 27 SEPTEMBRE 2022

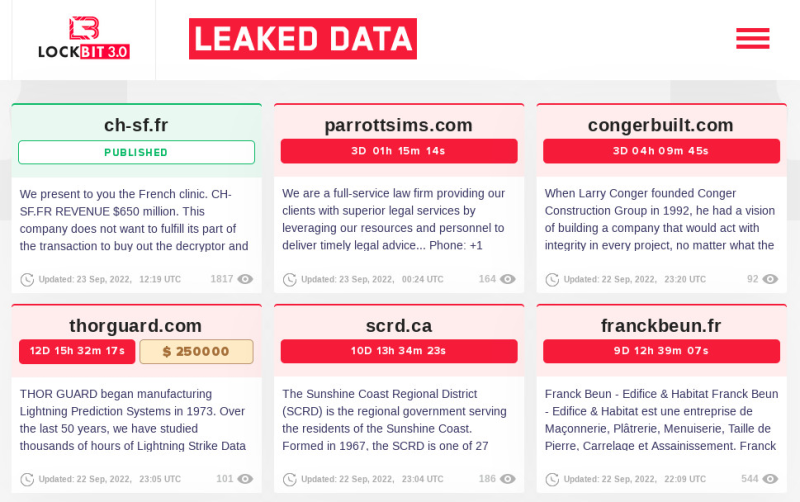

Avec une journée de retard sur la date initialement annoncée, le groupe LockBit a finalement publié le vendredi 23 septembre, ce qui semble n’être qu’une partie des données dérobées au Centre Hospitalier de Corbeil-Essonnes.

Certains annoncent une volonté d’exercer une pression supplémentaire dans ce délai de 24 heures de « répit », vrai ou non, l’infrastructure des attaquants semblait injoignable dans la soirée du 21 septembre en tout cas.

Comme il est possible de le constater sur le nombre de vues qui ne fait qu’augmenter, cette fuite de données semblent intéresser beaucoup de monde, ce qui n’est pas vraiment étonnant de par l’ampleur médiatique qu’à pris cet incident.

La taille et le nom de l’archive peuvent laisser penser que les attaquants disposent de bien plus de données que ce qu’ils proposent au téléchargement actuellement.

Un fichier nommé « part1 » d’environ 11,7Go, laisse supposer qu’il s’agit que d’un échantillon des données qu’ils détiennent.

Devons-nous attendre un fichier « part2 » prochainement ?

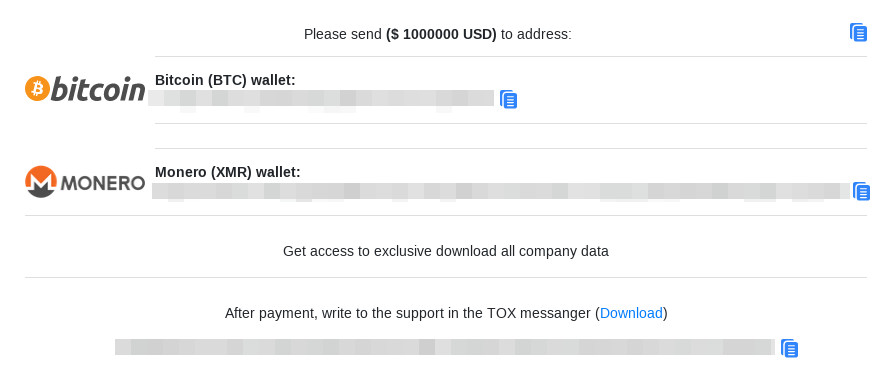

Le but est-il de tenter une nouvelle fois d’accroître la pression sur l’établissement, ou encore de mettre l’eau à la bouche à de potentiels acheteurs, puisque la vente de l’ensemble des données est annoncée à un million de dollars ?

Au-delà d’avoir un porte-monnaie crypto bien fourni et de ne pas craindre d’être condamné pour recel, il ne faut pas être timide pour tenter l’aventure en envoyant un million de dollars de manière anonyme avant même d’être entré en contact avec des personnes dont le quotidien est d’extorquer de l’argent à leurs victimes.

Les données diffusées semblent concerner les patients, le personnel de l’établissement et ses partenaires. Des données à caractère personnel donc et des données de santé indique l’établissement dans son communiqué de presse [1]. Il est également important de noter que le groupe d’attaquants se serait limité au chiffrement des serveurs virtuels de l’établissement et à seulement 10 % de l’espace de stockage de l’établissement. Le communiqué n’indique pas si la volumétrie de données exfiltrées est supérieure à celle des données chiffrées.

On ne peut donc que souhaiter beaucoup de courage aux équipes du CHSF dans cette rude et douloureuse épreuve, croiser les doigts pour que l’impact sur les données des personnes concernées soit limité, pour que le personnel de l’établissement puisse à nouveau travailler dans de bonnes conditions rapidement, et, pourquoi pas, rêver qu’un jour ces criminels soient jugés et condamnés (au sens juridique du terme, au-delà du sens moral comme a pu le faire dans un « tweet » de notre Ministre [2]) pour leurs actions. Après la divulgation la semaine dernière du kit de création de leur outil de chiffrement pour Windows par une personne qui pourrait être un ancien développeur mécontent, croisons les doigts pour qu’ils fassent d’autres erreurs qui pourront un jour peut-être, permettre de les identifier.

Pour rappel, car beaucoup de fausses rumeurs ont circulé sur le sujet, le kit de création de l’outil de chiffrement diffusé publiquement, ne permet pas, en tout cas dans l’état dans lequel il est fourni, de retrouver des données sans disposer de la clé de chiffrement utilisée lors de la compilation des exécutables de chiffrement / déchiffrement.

[1] https://www.chsf.fr/cyberattaque-chsf-communique-de-presse/

[2] https://twitter.com/FrcsBraun/status/1574051317659701248

L'auteur

Chef de projet sécurité numérique en santé - GCS e-santé Pays de la Loire Charles Blanc-Rolin est également vice-président de l’APSSIS (Association pour la promotion de la Sécurité des Systèmes d'Information de Santé)

Chef de projet sécurité numérique en santé - GCS e-santé Pays de la Loire Charles Blanc-Rolin est également vice-président de l’APSSIS (Association pour la promotion de la Sécurité des Systèmes d'Information de Santé)

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS