Vous êtes dans : Accueil > Tribunes libres >

Phishing au "Webmail générique"

Charles Blanc-Rolin, MARDI 05 JUILLET 2016De plus en plus d'établissements sont victimes de piratages de leur messagerie. En effet, depuis plusieurs semaines déjà, je vois passer une quantité importante de messages de phishing [1] en provenance de messageries d'utilisateurs d'autres établissements de santé (mais aussi de multinationales, de ministères de divers pays, etc...) qui ont été piratées de la même façon je suppose.

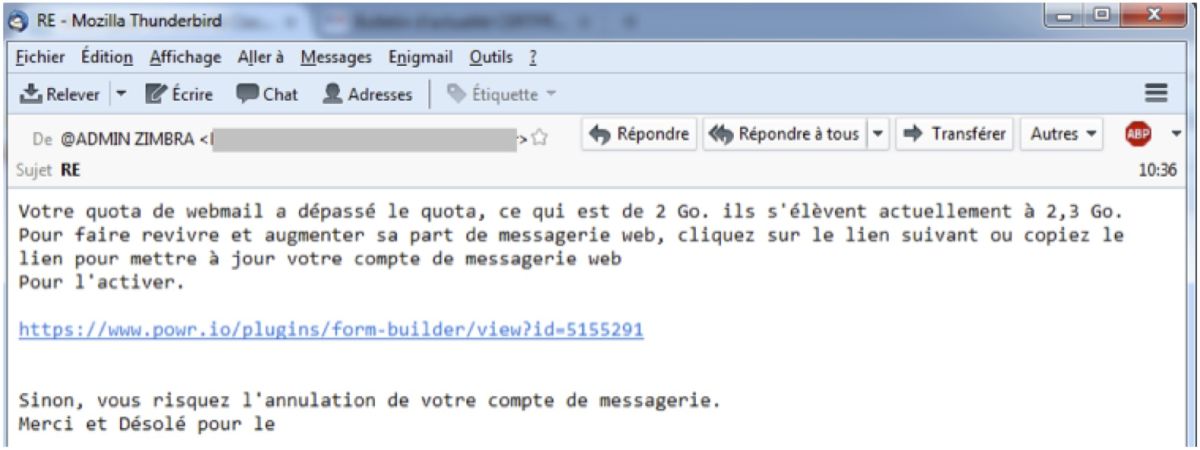

Exemple d’un message de phishing en vogue

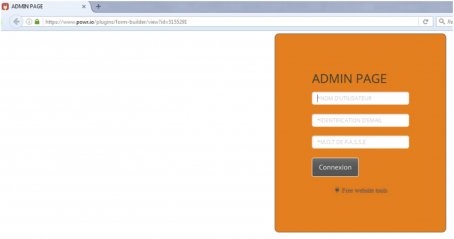

Le scénario est simple, la victime reçoit un message "alarmant" lui indiquant que son quota de messagerie est dépassé et qu'elle doit régulariser rapidement la situation en cliquant sur un lien, qui l’amène sur une page web malveillante : un formulaire d'authentification frauduleux permettant au cybercriminel de récupérer identifiant et mot de passe de la victime et ensuite s'attaquer aux contacts de son carnet d'adresses en utilisant la même méthode.

Exemple de formulaire frauduleux

Au-delà du fait que vous n’allez pas vous faire des amis, si votre messagerie contient des conversations « confidentielles », qu’avec un peu de chance vous soyez praticien de santé et que votre boîte de messagerie contienne également des messages MSSanté si votre établissement a mis en place une passerelle MSS avec redirection des messages dans votre boîte de réception « classique », ceux sont des données de santé à caractère personnel qui sont susceptibles de partir dans la nature.

Même si les utilisateurs les plus avertis verront la supercherie, une majorité d’utilisateurs se font encore avoir, alors si vos utilisateurs accèdent à leur messagerie de l’établissement par le biais d’un Webmail, sensibilisez-les à ces menaces en cours !

[1] Phishing ou hameçonnage en français est une technique incitant la victime à divulguer ses informations personnelles en utilisant divers subterfuges tels que l’usurpation d’identité et la réalisation de pages web frauduleuses imitant un site légitime.

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS