Vous êtes dans : Accueil > Tribunes libres >

URGENT/11 : des dispositifs médicaux atteints par la fameuse pathologie et une solution pour identifier les malades

Charles Blanc-Rolin, MERCREDI 02 OCTOBRE 2019Deux mois après l’annonce de URGENT/11 [1], une panoplie de 11 vulnérabilités affectant les systèmes VxWorkrs, la société ARMIS nous passe la deuxième couche de rouge vif.

Pour rappel VxWork [2] est un système d’exploitation embarqué, édité par la société Wind River, propriété d’Intel depuis 2009, que l’on retrouve dans de nombreux appareils : contrôleurs électroménagers, téléphones IP, imprimantes, systèmes industriels, véhicules, dispositifs médicaux, pares-feu (oups !) et même des vaisseaux spatiaux.

Le hic, c’est que dans la plupart des cas, l’utilisateur final ne sait pas que le système embarqué de son dispositif, quel qu’il soit, s’appuie sur ce système propriétaire.

Il n’est donc pas aisé d’identifier les appareils vulnérables…

Après analyse sur les réseaux de ses clients la société Armis a révélé mardi 1eroctobre [3], que le panel de 11 vulnérabilités dont 6 sont critiques et permettraient à un attaquant d’exécuter du code arbitraire à distance sur « l’objet connecté », concerne également d’autres systèmes embarqués moins connus, s’appuyant eux aussi sur la pile réseau IPnet.

En réalité, les vulnérabilités reposent donc sur la pile réseau IPnet.

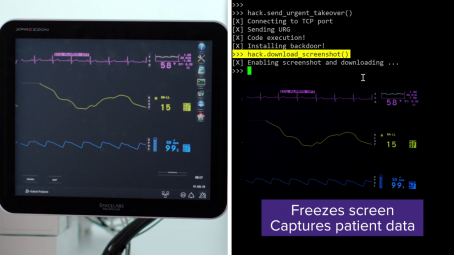

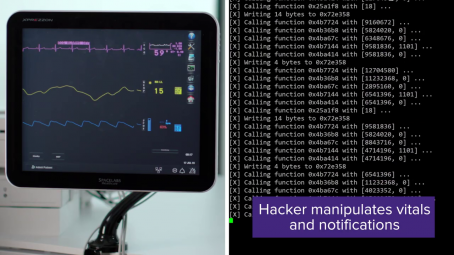

Les chercheurs ont notamment insisté sur les risques liés aux dispositifs médicaux en réalisant une vidéo de démonstration très pertinente [4]. Les chercheurs se sont attaqués à un moniteur patient : écran figé, vol d’informations patient, modification des constantes et déni de service sont au programme des réjouissances...

Wind River a corrigé au mois de juillet ces vulnérabilités présentes depuis 13 ans dans VxWorks avec la publication de la version 7 (les versions 6.5 à 6.9 sont vulnérables).

Maintenant combien de constructeurs ont appliqué ce correctif à leurs « boîtes noires » connectées ? Sûrement très peu à ce jour.

Pour les objets s’appuyant sur des systèmes tels que OSE, Nucleus RTOS, ThreadX, INTEGRITY ou encore ZebOS, là c'est le flou total !

Pour nous permettre d’y voir plus clair dans nos réseaux biomédicaux, la société Armis a publié un outil permettant détecter les appareils vulnérables [5].

Souriez, vous êtes hacké !

[1] https://www.armis.com/urgent11/

[2] https://fr.wikipedia.org/wiki/VxWorks

[3] https://www.armis.com/resources/iot-security-blog/urgent-11-update/

Voir également le bulletin du CERT-FR actualisé :

https://www.cert.ssi.gouv.fr/avis/CERTFR-2019-AVI-367/

Ainsi que le communiqué de la FDA :

[4] https://youtu.be/tpSXr4XhQwM

[5] https://github.com/armissecurity/urgent11-detector

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS