Publicité en cours de chargement...

Sécurité des SI : danger de la monotonie, l’enjeu du RSSI

D’aucuns diront que les « démocratures » s’en sont mieux sorties que les vraies démocraties, justement parce que l’opinion publique n’y compte pour rien, qu’il a été facile de fliquer la population et d’imposer des mesures draconiennes de confinement : c’est malheureusement faux, et des exemples comme celui de la Corée du Sud sont là pour infirmer cet avis. En fait, la taille du pays et son régime politique ne sont pas discriminants : seule compte la capacité de l’administration à réagir vite et avec des mesures parfois extrêmes. C’est pour cela que la Belgique (11 millions d’habitants) a été aussi inefficace que la plupart des pays européens, alors qu’Israël s’en est très bien sorti.

De façon générale, les organisations qui sont régulièrement confrontées à des menaces sérieuses sont mithridatisées et savent mobiliser rapidement des ressources, des organisations, des femmes et des hommes, pour faire face à l’inconnu. L’UE n’a connu aucune menace pandémique depuis 1970, alors que les pays asiatiques y sont confrontés tous les cinq ans, et la différence est là.

Il n’y a rien de pire, pour un RSSI et pour son organisation, qu’un serveur qui n’est jamais tombé en panne, qu’une application qui n’a jamais connu d’arrêt, qu’un pôle ou un service qui n’a jamais connu d’incident IT. Je tiens, pour mon propre compte, une liste exhaustive des gros incidents IT que j’ai pu rencontrer en 21 ans de monde hospitalier. Et le constat est sans appel : il se produit en moyenne un incident majeur tous les 18 à 24 mois, et surtout l’incident qui se produit est presque toujours un truc qui n’est jamais arrivé, que l’on va finir par régler, et pour lequel on sera parfaitement préparé quand il se reproduira… jusqu’au prochain gros incident, qui ne se sera jamais produit, etc.

Dans ce contexte, on peut légitimement s’interroger sur la pertinence des appréciations de risques formalisées qui durent des plombes (et accessoirement coûtent un bras) : pourquoi se faire des nœuds au cerveau à essayer d’imaginer ce que de toute manière il est impossible d’anticiper ? L’expérience tend à démontrer qu’il vaut mieux non pas se limiter à quelques risques, mais plutôt miser sur la capitalisation des risques au fur et à mesure de leur apparition – et ne pas oublier de mettre à jour l’appréciation.

En fait, le pire danger pour un RSSI est de se trouver au milieu d’une organisation qui ronronne doucement. Ne pas être confronté régulièrement à des menaces extérieures est le meilleur moyen de disparaître de son écosystème. Ce n’est pas pour rien que les élèves pilotes doivent régulièrement faire des tests de panne moteur en vol, ce n’est pas pour rien qu’il faut faire régulièrement des tests de sécurité incendie (avec un test d’évacuation du personnel). À ce sujet, il faut absolument écouter le Super Fail[1] sur l’incendie de la cathédrale Notre-Dame : pas de test des dispositifs, personnels mal formés et insuffisants, dispositif global de crise inexistant, il eût été difficile de faire pire.

Les CH et les CHU qui ont été récemment confrontés à des attaques de cryptolocker sont, il faut le dire, beaucoup mieux préparés à une réitération de ce genre de sinistre cyber que les autres. N’allons pas jusqu’à dire qu’il faut se cryptolocker soi-même pour rendre son organisation résiliente, mais des tests de restauration, des audits sur la dernière sauvegarde de l’AD, des simulations (boîte noire ou blanche) d’attaque crypto avec rappel de personnel (oui, je sais, ça ennuie prodigieusement tout le monde, autant que le teste d’évacuation incendie), constituent certainement une meilleure protection que le dernier SOC tout beau qui clignote en couleurs.

Les organisations humaines se comportent, en un certain sens, comme des organismes biologiques : on y retrouve la même capacité à développer des anticorps… si elles ne meurent pas avant. Un RSSI doit se voir comme le gugusse qui se promène dans les couloirs avec une seringue vaccinale au bout des doigts : ne vous inquiétez pas, ça va piquer un peu, mais c’est pour votre bien.

[1] https://www.franceculture.fr/emissions/superfail/notre-dame-des-catastrophes

Avez-vous apprécié ce contenu ?

A lire également.

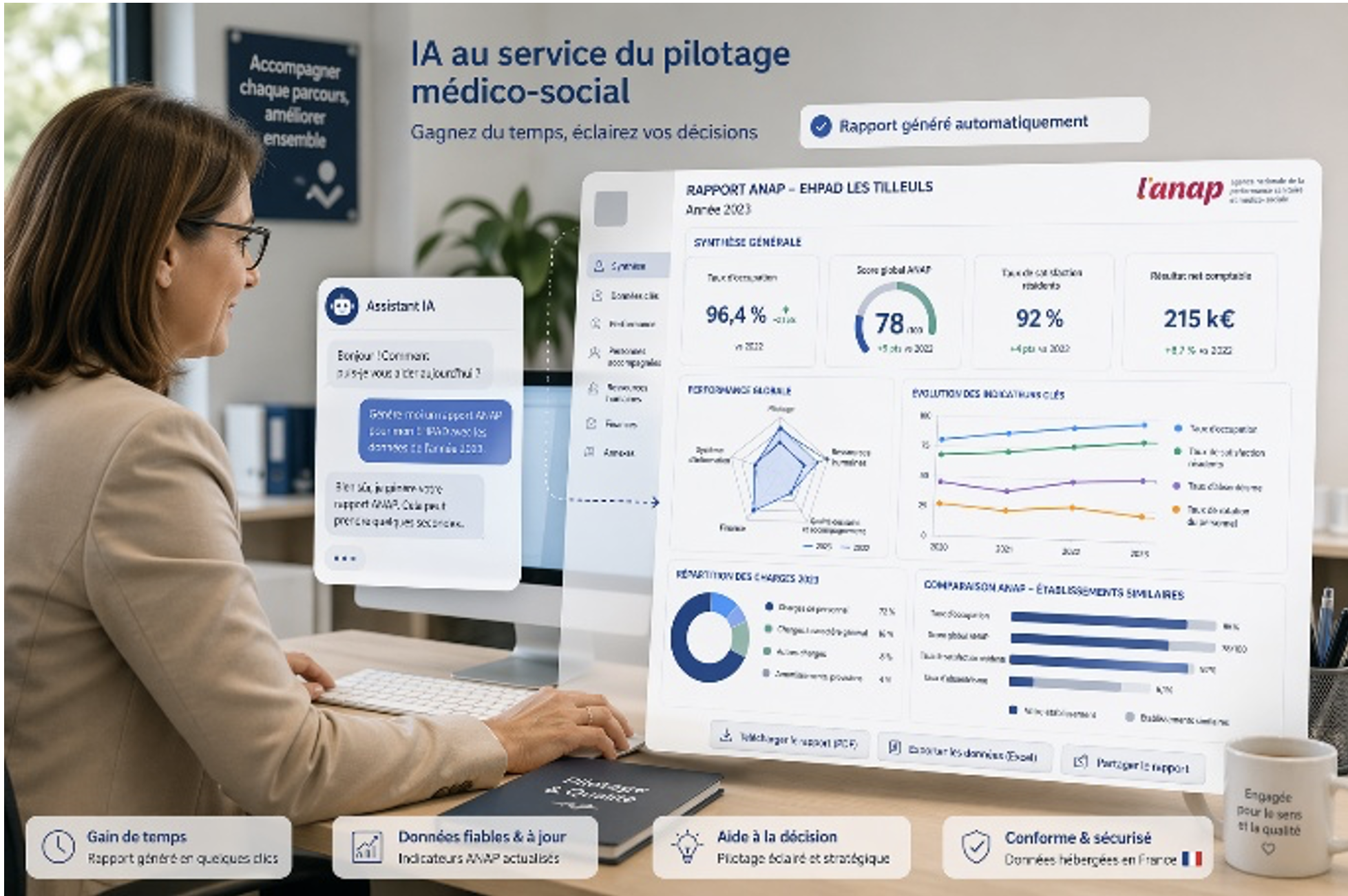

Comment Médiateam utilise l’intelligence artificielle pour interroger les données de reporting des établissements médico sociaux

28 avril 2026 - 16:41,

Communiqué

- MédiateamRépondre à la multiplication des demandes d’indicateurs de l’ANAP, des ARS et du référentiel SERAFIN PH

Imagerie médicale : Bruxelles finance le déploiement de l'IA à grande échelle

27 avril 2026 - 10:07,

Actualité

- Rédaction, DSIHLa Commission européenne vient de débloquer une enveloppe de 9 millions d'euros pour accélérer l'adoption clinique de l'intelligence artificielle. Ce nouveau programme européen cible spécifiquement la radiologie, en imposant aux futurs projets une interconnexion étroite avec les infrastructures de d...

Conférence - débat ouverte à tous avec Olivier VÉRAN : "L'IA au service de la santé"

21 avril 2026 - 08:36,

Communiqué

- Axigate LinkÀ l'occasion de SantExpo 2026, Axigate Link organise une conférence consacrée à l’intelligence artificielle en santé, mardi 19 mai à 15h sur son stand Q46. Olivier Véran y apportera son regard sur les usages concrets de ces technologies, entre promesses d’amélioration des parcours de soins et condit...

Jumeau numérique national : France 2030 investit 25 M€ pour anticiper les crises territoriales

20 avril 2026 - 11:37,

Actualité

- Rédaction, DSIHL’État français donne un coup d’accélérateur aux jumeaux numériques avec le lancement du Jumeau numérique de la France et de ses territoires (JUNN), financé à hauteur de 25 millions d’euros par France 2030. Porté par l’IGN, le Cerema et l’Inria, ce projet stratégique doit équiper les collectivités e...