Publicité en cours de chargement...

Campagne de phishing innovante : les vacances donnent des idées aux attaquants

Petit retour sur les méthodes de phishing bien connues...

L’adresse expéditrice d’un courriel étant un champ personnalisable, il est donc très facile de se faire passer pour n’importe qui lorsque l’on émet un message. Certains attaquants tentent encore leur chance avec cette ruse très basique, mais avec la mise en place du protocole SPF qui permet de vérifier si le serveur expéditeur fait bien partie des serveurs autorisés à émettre pour un nom de domaine donné, la majorité de ces messages ne franchissent pas le seuil des solutions « anti-spam ».

L’insertion de pièces jointes vérolées ou encore de liens malveillants dans le corps du message restent monnaie courante, mais là encore, les solutions d’analyse de type « antivirus » pour les pièces jointes ou encore les règles SpamAssassin et consorts permettent de faire du trie.

Parmi les pratiques en vogue, on constate ces dernières années l’utilisation de messageries légitimes fraîchement piratées pour diffuser des messages malveillants en masse. Loin de passer inaperçue, la plaisanterie ne dure généralement pas très longtemps, mais ces messageries permettent bien souvent de passer les premières barrières, même si, là encore, quelques règles SpamAssassin bien placées permettent de bloquer facilement ces messages indésirables.

Jusque là, de nombreux Pierre Bellemare de l’anti-spam vous diront, notre solution dotée d’une intelligence artificielle basée sur le big data, effectuant du deep learning en s’appuyant sur la blockchain blah blah blah arrête absolument TOUS les messages malveillants pour la modique somme de 595 francs par mois et par boîte mail, ma chère Maryse ce n’est pas cher !

Oui mais voilà, les vacances, la plage, l’air marin... ça donne des idées à nos attaquants.

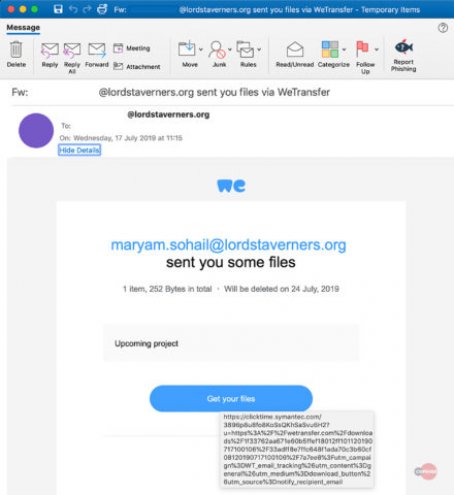

La société Cofense a récemment révélé dans un rapport détaillé [1], une nouvelle méthode consistant à utiliser la plateforme de partage de fichiers WeTransfer pour réaliser une campagne de phishing.

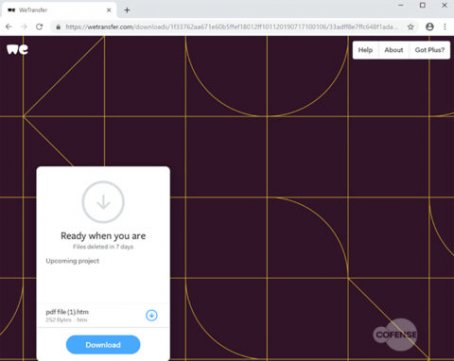

L’idée est intéressante, car l’expéditeur du message est la plateforme WeTransfer, un expéditeur parfaitement légitime et qui ne sera donc pas bloqué par l’anti-spam. Le lien a peu de chance d’être détecté comme étant malveillant, puisqu’il s’agit d’un lien WeTransfer, là encore, totalement légitime.

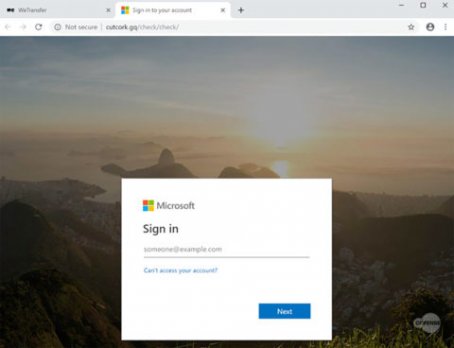

Et pour finir, le fichier transmis étant un fichier HTM / HTML, renvoyant vers une page de phishing, il y a de grandes chances qu’il passe en dessous des radars des antivirus.

Le piège est bien ficelé ! Il fonctionne très bien et l’idée pourra évidemment être transposée à d’autres plateformes du même type.

Mis à part une bonne sensibilisation des utilisateurs, je ne vois pas quelle « boiboîte magique » pourrait lutter contre ça.

N’oubliez pas la crème solaire !

[1] https://cofense.com/phishing-attackers-abusing-wetransfer-evade-email-gateways/

Avez-vous apprécié ce contenu ?

A lire également.

Cloud souverain : le décret SREN durcit le cadre pour les données sensibles du secteur public

27 avril 2026 - 09:16,

Actualité

- Rédaction, DSIHLe décret d’application de l’article 31 de la loi visant à sécuriser et réguler l’espace numérique vient enfin préciser les conditions d’hébergement des données sensibles dans le cloud. Pour les établissements de santé, les administrations et les opérateurs publics, le texte marque une nouvelle étap...

Le DLP, ou l’archétype du techno-solutionnisme béat

20 avril 2026 - 10:27,

Tribune

-On n’est pas exactement dans un matraquage publicitaire de haute intensité, mais cela revient tout de même assez régulièrement, comme la grippe de saison ou les allergies aux plastiques des tongs d’été. En tout cas, régulièrement, il se trouve un commercial lambda pour nous ressortir une offre préte...

L’IA, fossoyeur de l’IT ? Pas si simple, et certainement pas tout de suite

07 avril 2026 - 07:40,

Tribune

-Dans la première moitié du XIXe siècle, les usines textiles, qui avaient déployé massivement des métiers à tisser mécaniques, utilisaient les ouvriers pour contrôler le tissu sortant de la chaîne de production : absence de fil cassé, etc. Un ouvrier pouvait piloter 2 machines en même temps, et à un ...

Du séjour au domicile : le SMS comme brique du système d’information hospitalier

07 avril 2026 - 07:30,

Actualité

- Pierre Derrouch, DSIHLa réduction continue des durées de séjour hospitalier déplace une part du risque clinique vers le domicile. En chirurgie ambulatoire, les réhospitalisations entre un à trois jours après l’intervention figurent parmi les indicateurs de sécurité suivis par la Haute Autorité de Santé dans le cadre des...