Vous êtes dans : Accueil > Tribunes libres >

Ragnar Locker : des attaquants puissants et novateurs

Charles Blanc-Rolin, MARDI 26 MAI 2020Même si j’avais déjà vu passer ce nom dans certains articles ces derniers mois, il a vraiment attiré mon attention depuis quelques semaines, après avoir ciblé un très grand groupe du secteur de l’énergie et après s’être illustré dans un billet de l’équipe sécurité de Microsoft sur le thème des rançongiciels ciblant le secteur de la santé et les services critiques [1].

D’après le site Malware Wiki, le rançongiciel Ragnar Locker aurait fait son apparition à la fin du mois de décembre 2019 [2].

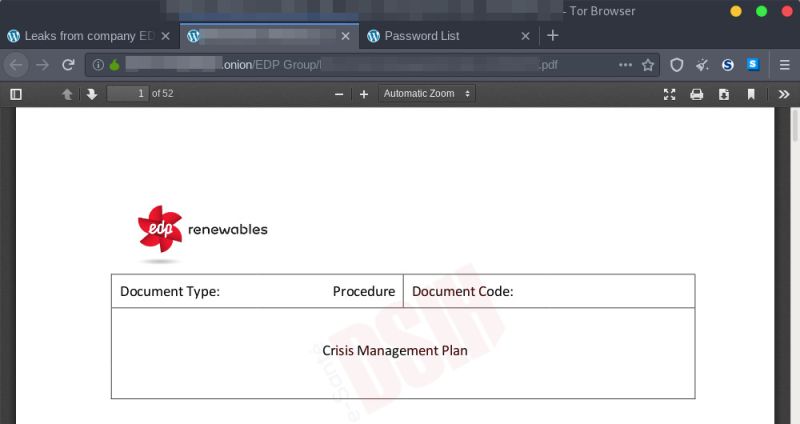

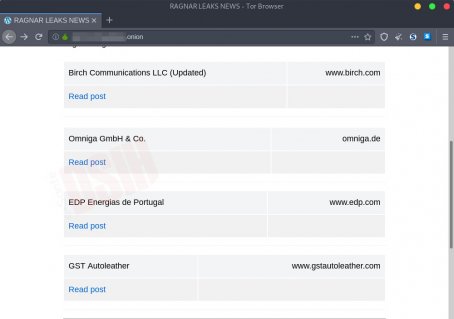

Qui dit rançongiciel récent, dit également exfiltration de données en plus du chiffrement. Début avril, c’est le géant de l’énergie portugais EDP (Energias de Portugal) qui en faisait les frais [3] avec plus de 10 To de données exfiltrés et une demande de rançon de 1580 Bitcoins, soit environ 11 millions de Dollars au moment des faits !Pour prouver que l’exfiltration a bien était réalisée, au-delà de captures d’écran des dossiers et fichiers dérobés, les attaquants derrière Ragnar mettent à disposition quelques fichiers sur leur site accessible depuis le réseau Tor et notamment un fichier contenant de nombreuses informations sur les employés ou encore une procédure de gestion de crise du groupe :

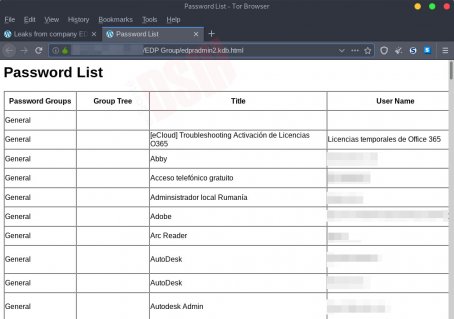

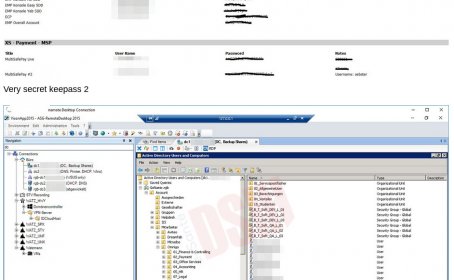

Ou encore l’export au format HTML d’une base de données Keepass d’un administrateur, contenant près de 3750 mots de passe, dont la majorité est assez « faible » et certains toujours d’actualité :

Les attaquants ont également publié des informations relatives à d’autres victimes ainsi que des captures d’écran montrant qu’ils se « promènent » dans leurs SI…

#PLACEÀLINNOVATION

Dans un récent article publié par les chercheurs de SophosLabs [4], nous pouvons découvrir une méthode novatrice employée par ces attaquants adeptes de Cobalt Strike, pour contourner les solutions Endpoint. Après avoir exploité un serveur RDP exposé sur Internet et pris la main sur les contrôleurs de domaines Active Directory, ils utilisent des GPO pour déployer de façon silencieuse un package MSI de 122 Mo jouant le rôle de Payload. Il s’appuie alors sur la virtualisation, en déployant sur les machines victimes une vielle version de VirtualBox, ainsi qu’une appliance Windows XP dans le répertoire « C:\Program Files (x86)\VirtualAppliances » afin d’exécuter sa charge malveillante (vrun.exe), le rançongiciel, placé à la racine du lecteur C:\, puis s’immisce sur la machine hôte via un partage réseau créé à cet effet.

À noter également que dans son processus de déploiement, comme d’autres rançongiciels modernes, il tente également d’arrêter un maximum de services (antivirus, sauvegardes, bases de données…) et de supprimer les sauvegardes Windows de type Shadow Copy. Pour plus d’informations, sur ce rançongiciel, je vous recommande également de jeter un œil au blog d’Andrew Ivanov [5].

C’est vraiment dommage que les auteurs de Ragnar Locker ne se lancent pas dans le développement d’un DPI ou d’une GAM, ils auraient apparemment beaucoup de choses à apporter...

[2] https://malware.wikia.org/wiki/Ragnar_Locker

[5] https://id-ransomware.blogspot.com/2020/02/ragnarlocker-ransomware.html

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS