Vous êtes dans : Accueil > Tribunes libres >

Zerologon : est-il vraiment urgent de patcher ses contrôleurs AD ?

Charles Blanc-Rolin, MARDI 22 SEPTEMBRE 2020Si vous étiez en congés, ou tout simplement déconnecté, la semaine dernière, le CERT-FR de l’ANSSI a publié deux alertes en lien avec la vulnérabilité CVE-2020-1472, également baptisée « Zerologon » [1]. Si vous êtes attentif aux vulnérabilités critiques corrigées dans le fameux « patch tuesday » de Microsoft, vous vous rappelez certainement de cette vulnérabilité affectant l’implémentation du protocole d’authentification Netlogon Remote Protocol (MS-NRPC) dans les contrôleur de domaine Windows, corrigée au mois d’août [2].

Dans ses alertes, le CERT-FR indique que des codes d’exploitation (POC) sont disponibles publiquement. Ce qui veut dire, que si vous n’avez pas patché et que la foudre n’est pas encore tombée chez vous, ça ne devrait pas tarder… Gardons à l’esprit que les campagnes intensives de courriels malicieux distribuant le code malveillant Emotet [3] sont toujours en cours et que vu la simplicité d’utilisation déconcertante des codes publiques, les attaquants n’en auront que pour quelques minutes pour prendre le contrôle de l’Active Directory.

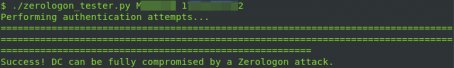

Vous vous demandez sûrement, c’est vraiment aussi simple que ça ? La réponse est OUI, malheureusement. Regardons un peu plus en détails ce qui a été publié. Le 11 septembre, à croire que cette date porte également malheur dans le domaine de la cybersécurité, Tom Tervoort de la société Néerlandaise Secura, à l’origine de la découverte de cette vulnérabilité, publiait un papier détaillé sur la vulnérabilité [4], ainsi qu’un outil permettant de tester si un contrôleur de domaine est vulnérable à Zerologon [5].

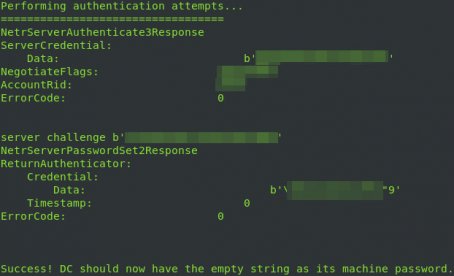

Le script s’appuyant sur Impacket, une excellente collection de scripts Python adorée des pentesters et des attaquants, permettant de tordre les protocoles de connexions Windows dans tous les sens, il n’aura pas fallu attendre plus d’une semaine pour que le code « de test » soit détourné, notamment par certains contributeurs d’Impacket pour en faire de véritables POCs prêt à l’emploi !

Que permettent de faire ses POCs allez-vous me dire ?

Tout simplement de supprimer le mot de passe du contrôleur de domaine vulnérable !

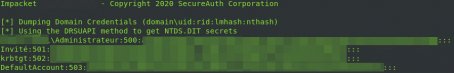

Si vous n’avez pas d’idée de ce que l’on peut faire avec le compte machine d’un contrôleur de domaine, les utilisateurs d’Impacket auront bien une petite idée… Récupérer les informations de connexions de l’ensemble des utilisateurs de l’annuaire AD par exemple :

Même si les mots de passe ne sont pas « en clair » dans ce type d’export, de nombreuses attaques sont possibles, en particulier avec le hash du mot de passe administrateur de domaine par exemple. Une connexion du type « path the hash », comprenez en utilisant simplement le hash du mot de passe pourrait permettre à un attaquant d’avoir le contrôle total du système d’information.

Si cela peut vous rassurer, pas besoin d’acheter une solution zéro trust qui fait de l’IA sur la blackchain dans le cloud et qui est RGPD compliant pour contrer ce type d’attaque. Une simple application du correctif de sécurité suffit.

Si ce n’est pas encore fait, happy patching !

À noter : le CERT-FR a actualisé sont bulletin d’alerte le 21/09/2020 et indique comment détecter une potentielle exploitation de la vulnérabilité.

[1] https://www.cert.ssi.gouv.fr/alerte/CERTFR-2020-ALE-020/

https://www.cert.ssi.gouv.fr/alerte/CERTFR-2020-ALE-021/

[2] https://portal.msrc.microsoft.com/fr-fr/security-guidance/advisory/CVE-2020-1472

https://www.forum-sih.fr/viewtopic.php?f=78&t=742&p=6267#p6202

[3] https://www.dsih.fr/article/3889/emotet-qui-est-ce-demon-qui-vient-hanter-les-nuits-des-rssi.html

[4] https://www.secura.com/blog/zero-logon

[5] https://github.com/SecuraBV/CVE-2020-1472

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS