Vous êtes dans : Accueil > vpn >

Vpn64 documents taggés

Détecter et contrer en 5 minutes la « nouvelle » technique de vol d’informations d’accès du groupe TA577

13 mars 2024 | Charles Blanc-Rolin | TribuneLe groupe identifié depuis 2020 comme TA577 [1] par Proofpoint, est spécialisé dans la revente d’accès initiaux (communément appelé IAB, pour Initial Access Broker). Il est connu pour ses campagnes de diffusion des chevaux de Troie Qbot et plus récemment Pikabot via des courriels reprenant d’anciennes conversations exfiltrées auxquelles les victimes ont pu participer.

Quadrant magique et enfumage professionnel dans la cyber

13 février 2024 | Cédric Cartau | TribuneJ’adore quand un marketeux encravaté vient m’expliquer avec moult schémas et slides bien léchés combien ses compétiteurs sont nuls et combien, lui, il est bon. Souvent, en appui des présentations, viennent s’intercaler des schémas en 3D (dont on se demande bien d’où ils sortent) supposés présenter la vision 360° d’un sujet, des classifications des fonctionnalités (dont on se demande qui a bien pu inventer les catégories) et autres artifices dignes d’une partie de poker menteur. Vraiment j’adore. Parmi les outils d’enfumage régulièrement utilisés, il y a le fameux Magic Quadrant de Gartner, censé adouber votre interlocuteur et ses propos fumeux.

Les EDR, la poule et le cochon

12 septembre 2023 | Cédric Cartau | TribuneAprès un petit voyage intergalactique, vous débarquez sur la planète Zorglub et tombez nez à nez avec des représentants de la tribu des SentinelTwo, qui après les présentations et palabres d’usage vous signifient aimablement que, sous peine des pires maux des enfers, il faut prêter allégeance (et accessoirement signer un petit chèque) à leur Grand Chef à plumes, ce qui inclut l’exclusivité et la reconnaissance de la supériorité intergalactique unique et indéfectible du Grand Chef en question. Qu’à cela ne tienne. Sauf qu’en vous baladant les jours suivants dans la campagne zorglubienne vous tombez sur une autre tribu (les Carbones Noirs) qui vous explique la même chose à propos de son Big Boss (et re-chèque, et re-allégeance exclusive) et vous démontre avec force schémas que les SentinelTwo sentent le moisi. Puis sur une troisième (les Tendances), une quatrième (les Kasperpoutine), et cela n’en finit plus. Sans même parler des chèques, on a un léger souci avec quatre allégeances exclusives, chacun expliquant que ce sont les autres les nazes de l’histoire.

La cyber confrontée à la question des accès fournisseurs

27 juin 2023 | Cédric Cartau | TribuneImpossible d’être passé à côté, l’actualité de cette semaine concerne l’attaque cyber dont a été victime le CHU de Rennes.

Bloquer les scanners à la découverte de votre exposition sur Internet : bonne ou mauvaise idée ?

21 mars 2023 | Charles Blanc-Rolin | TribuneDepuis quelques jours, je vois beaucoup d’engouement sur les réseaux sociaux autour du blocage des scanners qui, comme le très connu Shodan ou son challengeur français Onyphe [1], référencent les ports, services, applications et vulnérabilités qui les affectent de toutes les machines exposées sur Internet.

Un de plus, encore un de trop

14 mars 2023 | Cédric Cartau | TribuneImpossible d’être passé au travers tant l’info a fait le tour de l’actualité cyber : jeudi dernier le CHU de Brest était la victime d’une attaque cyber. Soyons clair : à ce stade, même si la communauté des RSSI hospitaliers dispose de plusieurs éléments techniques, impossible de divulguer quoi que ce soit dans un média ouvert sur ladite attaque pour des raisons évidentes de protection des SIH.

Un mois de janvier comme un autre au pays de la cyber

31 janvier 2023 | Cédric Cartau | TribuneLa routine, vraiment la routine.

Rentrée cyber : une rentrée bizarre, très bizarre…

12 septembre 2022 | Cédric Cartau | TribuneLa rentrée 2022 aura été bizarre, vraiment bizarre.

Sécurité des SI de santé : une rentrée chaude bouillante

30 août 2022 | Cédric Cartau | TribuneMême pas eu le temps de ranger les tongs et de sortir le sable d’entre les doigts de pied que cela démarre à fond avec l’attaque cyber de l’hôpital de Corbeil-Essonnes (CHSF). À l’heure où ces lignes sont écrites, très peu d’informations ont fuité, notamment sur le mode d’attaque (le vecteur), le mode de propagation et l’étendue des dégâts. Certaines sauvegardes semblent également avoir été chiffrées (mais apparemment pas toutes), et nous n’en savons pas plus sur les systèmes touchés, en partie ou totalement.Par contre, nous avons confirmation que, comme à chaque sinistre de ce genre dans un domaine aussi complexe que celui de la santé, moult consultants en tout genre qui n’ont jamais mis les pieds de leur vie dans un SI de santé (si tant est qu’ils aient d’ailleurs mis les pieds dans un SI tout court) ont un avis bien tranché sur la question, du genre « il faut tout mettre dans le Claaouuud ». Ça fait plaisir de rencontrer des gens hyperintelligents, ils vont pouvoir nous expliquer comment faire ce que nous n’avons jamais réussi à construire, nous autres les crétins hospitaliers, par exemple mettre les automates de laboratoire dans le Claaouuud, ou l’informatique de la chaîne de stérilisation, ou les enceintes réfrigérées des banques de tissus, ou les terminaux multifonctions en chambre… Bon, OK, j’arrête.

Quand le niveau technique monte, les attaquants se recentrent sur les utilisateurs !

16 août 2022 | Charles Blanc-Rolin | TribuneLorsqu’il s’agit d’atteindre leurs objectifs : s’introduire dans les systèmes d’informations de leurs victimes, exfiltrer les données et les chiffrer avant de partir, les acteurs du rançongiciels ne se posent pas vraiment de questions, si techniquement ce n’est pas facile de rentrer, autant demander à un bon samaritain d’ouvrir la porte !

Référentiel d’identification électronique – An 0

14 juin 2022 | Cédric Cartau | TribuneNous n’avions pas encore eu le temps de l’évoquer, mais en avril dernier l’ANS a publié un corpus documentaire qui a fait l’objet de pas mal de discussions entre les experts du secteur : le référentiel d’identification électronique[1].

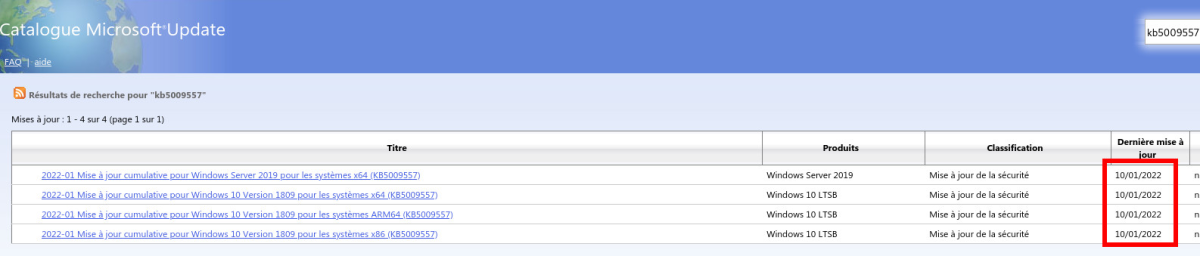

En 2022, Microsoft fait tourner en bourrique les « adminsys » !

18 janvier 2022 | Charles Blanc-Rolin | Tribune

Sécurité des SI : calcul des budgets à l’envers

09 novembre 2021 | Cédric Cartau | TribuneQuand un RSSI rencontre un autre RSSI, ils se racontent des histoires de RSSI. Deux sujets au moins viennent immanquablement sur la table pour peu qu’on les laisse assez longtemps ensemble : le rattachement hiérarchique, et les budgets SSI dans leur entreprise.

Espionnage à la petite semaine : on vit une époque formidable !

12 octobre 2021 | Cédric Cartau | TribuneIl n’est de secret pour personne que certains Gafam (pas tous) espionnent sans vergogne, tout du moins ceux qui ont fait de l’exploitation des données personnelles leur modèle économique et leur fonds de commerce – si c’est gratuit, et cetera, et cetera, et cetera.

Identité numérique : quel apport pour les SI de santé ?

21 septembre 2021 | Cédric Cartau | TribuneL’identité numérique (IdNum) est certainement un sujet dont on va entendre parler dans les prochains mois et les prochaines années.

Menace cyber : un risque systémique

14 septembre 2021 | Cédric Cartau | TribuneDans un très intéressant article du New York Times paru le 3 juillet dernier, Kim Zetter décrit par le menu la préoccupation majeure des banquiers d’affaires de Wall Street à la mi-2021. Dans leur échelle des risques, la menace cyber est désormais en toute première position, et de loin.

En direct de l’APSSIS – CERT Santé et REX de La Ferté-Bernard

22 juin 2021 | Cédric Cartau | TribunePrésentation de l’activité du CERT Santé (dont le rapport d’activité 2020 est disponible ici[1]), avec un focus rapide sur les typologies d’incidents, dont près de 60 % sont d’origine malveillante. Près de 400 incidents déclarés par an (chiffre stable sur 2019-2020 compte tenu certainement de la crise sanitaire)

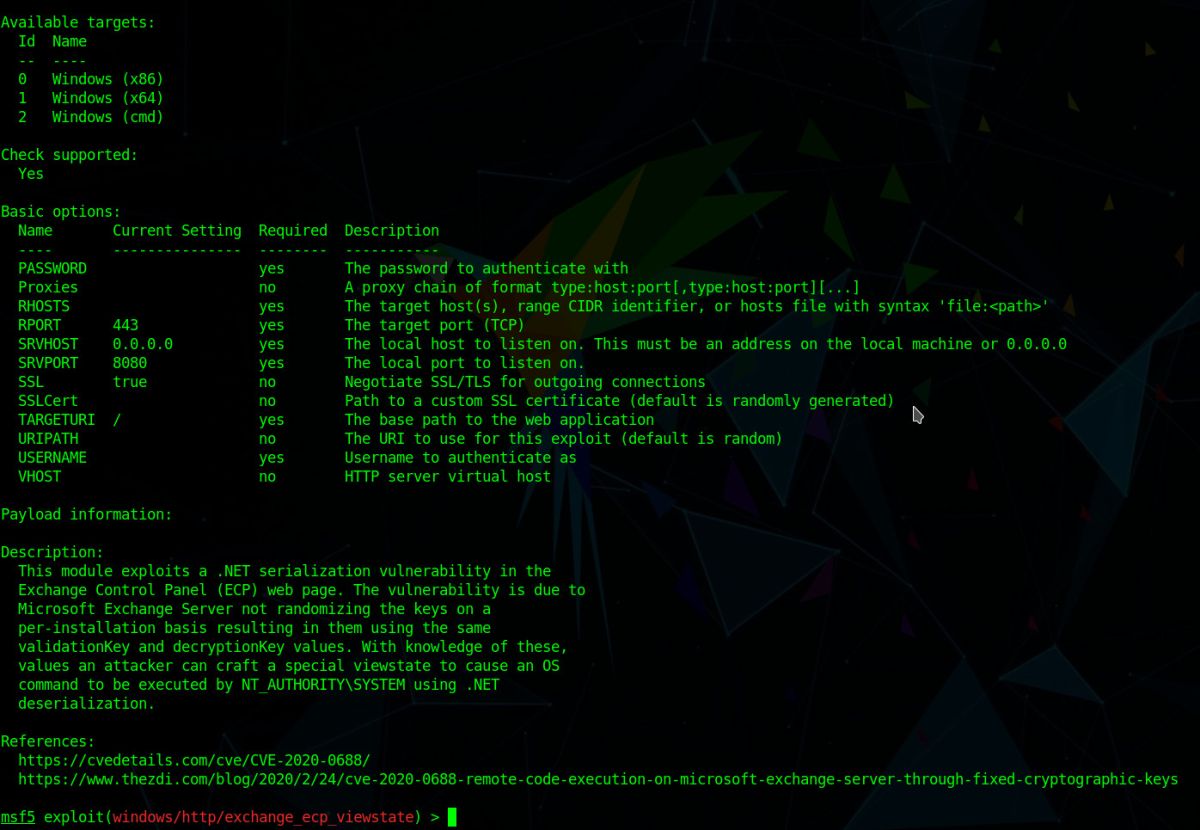

Sécurité numérique : les attaquants ont-ils toujours un temps d’avance ?

16 juin 2021 | Charles Blanc-Rolin | TribuneJe sais pertinemment que nos modestes systèmes d’information de santé français ont logiquement assez peu de chance d’être victimes d’attaques basées sur l’exploitation de vulnérabilités encore inconnues des éditeurs, mais je trouve assez effrayant de voir le nombre de vulnérabilités dites « 0 Day » révélées ces derniers mois…

Les systèmes Scada, cauchemar du RSSI hospitalier – Volet 2

11 mai 2021 | Cédric Cartau | TribuneDans le premier volet, nous avons dressé un état des lieux des systèmes Scada : définition, histoire, origine des vulnérabilités. Poursuivons.

L’assurance cyber ne dispense pas d’élever son niveau en matière de sécurité, bien au contraire !

13 avril 2021 | Charles Blanc-Rolin | TribuneSi vous pensez faire des économies sur votre budget sécurité en souscrivant une police d’assurance cyber, et en vous disant « m’en fout ! j’suis assuré », je crois que vous faites fausse route.

Vulnérabilités 0 day à la chaîne, RSSI sous antidépresseurs et DSI sous amphétamines

09 mars 2021 | Charles Blanc-Rolin | TribuneDepuis le début de l’année, on peut dire que les semaines se suivent et… se ressemblent… Systèmes compromis, vulnérabilité activement exploitée, patching en urgence, systèmes compromis, nouvelles vulnérabilités activement exploitées, patching en urgence… et ainsi de suite.

Les RSSI santé sous pression : et si ce n’était pas toujours la faute des utilisateurs ?

23 février 2021 | Charles Blanc-Rolin | TribuneOn peut dire que cette année 2021 commence très fort ! Trois établissements paralysés par le rançongiciel Ryuk en moins de deux mois [1], une base de données de 50 000 identifiants appartenant à des membres d’établissements de santé français [2], et une couverture médiatique importante des incidents, rien de tel pour finir de mettre sous pression les établissements de santé, qui ont bien d’autres « antivirus » à injecter en ce moment.

Cybersécurité : des hôpitaux à la merci des hackers ?

12 février 2021 | Par David Brillant, Forcepoint | TribuneLes infrastructures informatiques des hôpitaux sont constamment mises à l’épreuves. La numérisation des dossiers médicaux qui avait permis d’améliorer le suivi des patients et le partage d’information entre les praticiens représente une véritable aubaine pour les hackers désireux de tirer profit des données hautement sensibles qu’ils contiennent.

Supply chain attack : risque avéré ou pure délire ?

09 février 2021 | Charles Blanc-Rolin | TribuneAlors que le CERT-FR de l’ANSSI vient de publier son rapport annuel sur l’état de la menace rançongiciels à l’encontre des entreprises et institutions [1], un excellent document de synthèse à conserver dans sa « PDFthèque SSI ». On notera une augmentation de 255 % des signalements d’attaques par rançongiciel en 2020, par rapport à 2019. Un paragraphe sur le secteur de la santé qui rappelle notamment que le rançongiciel Ryuk le cible particulièrement, et qu’il serait responsable de près de 75 % des attaques de ce type ayant été subies par les établissements de santé américains. En France aussi, il a pas mal frappé et pourrait bien revenir à la charge en mettant le « Bazar » dans nos SI. Vous pouvez retrouvez d’autres informations sur Ryuk dans une tribune d’il y a quelques mois [2].

Démarche ISO 27001 : la lettre et l’esprit

15 décembre 2020 | Cédric Cartau | TribuneAprès les dernières attaques cyber touchant le monde de la santé, on ne peut manquer de s’interroger sur les dispositions prises dans les établissements publics ou privés pour sécuriser les accès distants des fournisseurs (celui des agents est un autre sujet). Comptes d’accès jamais clôturés, accès jamais audités, procédures internes aux fournisseurs plus que perfectibles (pour être poli), le moins que l’on puisse dire est qu’il s’agit d’un domaine pour lequel la sécurité des SI est… Comment dirais-je ? Sujette à amélioration (pour être très poli).

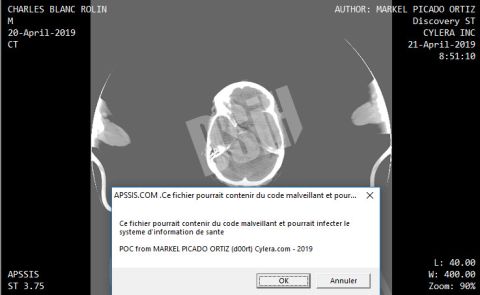

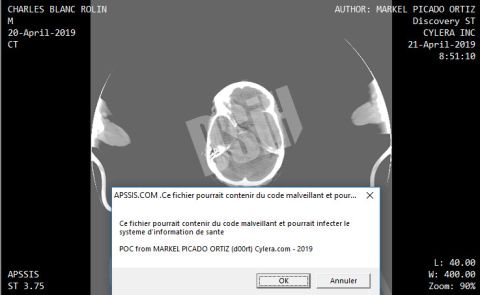

Ça n’arrive pas qu’aux autres : retour sur quelques incidents de sécurité insolites

08 décembre 2020 | Charles Blanc-Rolin | TribuneLe but de ce billet n’est absolument pas d’accabler les victimes de ces incidents, ni leurs prestataires, même si l’on pourrait dans certains cas attendre un peu mieux de leur part… mais de nous faire réfléchir sur nos pratiques, nos croyances et les contrôles que nous pourrions mettre en place pour nous assurer que nos prestataires sont à la hauteur de nos espérances.

Dedalus victime d’une attaque cyber

08 décembre 2020 | Cédric Cartau | TribuneLe mercredi 2 décembre dernier, le groupe Dedalus faisait l’objet d’une attaque informatique dont, du reste, on ne connaît pas grand-chose. Rien que de très banal en termes d’actualité cyber : ce n’est pas la première entreprise à se faire attaquer et ce ne sera malheureusement pas la dernière. Personnellement je me garderais bien de jouer les donneurs de leçons ; qui peut raisonnablement affirmer qu’il ne sera jamais, ô grand jamais, victime d’une attaque ciblée, d’un ransomware, etc. ?

Adista lance Oppidom Drive&Share, un Framework collaboratif autour des données de santé

11 septembre 2020 | Sébastien DEON, Adista | TribunePar Sébastien DEON, Directeur des Offres e-Santé chez Adista

2020, bilan à mi-parcours

11 août 2020 | Cédric Cartau | TribuneL’année 2020 aura été bizarre, confinement oblige. Ce n’est pas pour autant qu’il ne s’est rien passé, et ce n’est pas pour autant que les gendarmes et les voleurs (comprendre RSSI et hackers) se sont tournés les pouces – surtout pour les seconds. Bilan de la première moitié de l’année.

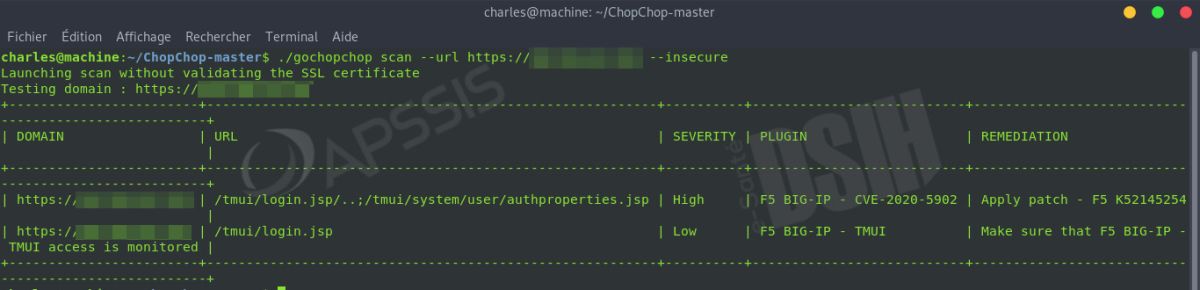

CVE-2020-5902 ou comment s’immiscer au cœur du SI via une brèche dans les solutions F5 BIG-IP

07 juillet 2020 | Charles Blanc-Rolin | Tribune

Retour sur le phishing : l’article qui pique les yeux

30 juin 2020 | Cédric Cartau | TribuneDans un article récent(1) , Charles Blanc-Rolin entamait une classification des tentatives de phishing qui sévissent sur l’Internet. L’article classe en sept catégories ces cochonneries dont nous sommes inondés couramment : arnaque au faux support informatique, vente de masques FFP2 en ligne, etc. L’article regorge de copies d’écran et d’exemples de terrain ; sa lecture est indispensable pour tout informaticien qui se respecte.

Télétravail : échanger en gardant le contrôle de ses données

05 mai 2020 | Charles Blanc-Rolin & Cybercercle | TribuneLa situation sans précédent que nous vivons a clairement fait augmenter nos besoins en matière de télétravail et d’échanges numériques. De nombreuses organisations n’étaient pas prêtes, ou pas dans une telle mesure en tout cas. Accès Internet, VPN ou solution de bastion, partage de fichiers, vidéo-conférences etc... Quelle DSI peut prétendre avoir tout anticipé et permis à l’ensemble des employés de « télétravailler » en toute sécurité ?

COVID-19 : les SI face à la crise – Christine Pichon - DSI CHU Rennes (1/2)

01 avril 2020 | DSIH, Propos recueillis par Pierre Derrouch | ActualitésL’épidémie de coronavirus oblige les DSI à adapter les systèmes d’information pour maintenir en bon ordre de marche la machine hospitalière. Christine Pichon, directrice des systèmes d'information du CHU Rennes, nous fait partager l’impact de la crise dans son établissement.

Sécurisation du télétravail, deuxième effet COVID – volet technique

31 mars 2020 | Charles Blanc-Rolin | TribuneLa situation inédite que nous vivons aura amené de nombreuses entreprises, institutions, administrations, sans oublier nos établissements de santé, pas toujours prêts, à mettre en place du télétravail, conformément à la volonté du gouvernement. Cette semaine, nous avons décidé de croiser nos plumes, préalablement désinfectées par friction hydro-alcoolique, pour réfléchir sur le sujet. Cédric s’étant penché sur le volet « usage », je vous propose de nous intéresser au volet « technique ».

COVID-19 : les SI face à la crise

26 mars 2020 | DSIH, Propos recueillis par Pierre Derrouch | ActualitésL’épidémie de coronavirus bouleverse les organisations, médicales et soignantes en premier lieu. Les systèmes d’information doivent s’adapter pour maintenir en plein ordre de marche la machine hospitalière. Patrick Majka, responsable du système d’information au sein de la Direction du numérique et du marketing du centre hospitalier d’Arras, raconte ses premiers pas de RSI dans cette crise inédite.

Confinement semaine 1 : étrange encéphalogramme de la SSI

24 mars 2020 | Cédric Cartau | TribuneLe moins que l’on puisse dire, c’est que la situation est des plus étranges.

Covid-19 : évitons aussi la pandémie numérique

24 mars 2020 | Charles Blanc-Rolin | TribunePendant que certains apprécient les vacances, les barbecues en famille, le jogging au petit matin, vont faire les courses trois fois jour, sillonnent les routes de France en voitures ou en camping-car au lieu de rester chez eux (c’est un fait, je les croise tous les matins en me rendant à l’hôpital), des malades meurent. Alors, il est difficile de se plaindre dans ce contexte, même si nous sommes exposés, que notre santé physique et mentale en prend un coup parce que nous redoublons d’efforts tous les jours en ces temps difficiles, que nous sommes amenés à faire de nombreuses tâches supplémentaires en plus de notre travail habituel pour anticiper au mieux la suite des évènements tout en assumant le quotidien.

La DSI face au Covid

17 mars 2020 | Cédric Cartau | TribuneLes événements auxquels font face les établissements de santé, publics ou privés, sont exceptionnels et inédits. Ils s’apparentent à une situation de guerre dans le sens où la totalité de la « capacité de production » du cœur de métier des organisations est orientée vers un objectif unique (la crise sanitaire), et les autres fonctions vers le support logistique, direct ou indirect.

Contrôle à distance : encore une raison de fuir TeamViewer

18 février 2020 | Charles Blanc-Rolin | TribuneLe logiciel de contrôle à distance TeamViewer est très populaire de par sa simplicité d’utilisation. S’il peut s’avérer pratique pour dépanner l’ordinateur de tatie Micheline qui habite à l’autre bout la France, le voir apparaître dans le système d’information de son établissement n’a pas de quoi réjouir un RSSI.

Quand le RSSI se mêle des RH

11 février 2020 | Cédric Cartau | TribuneDéjà qu’un RSSI bien calibré a une fâcheuse tendance à se mêler de tout et de n’importe quoi – les RSSI, ça ose tout, c’est même à cela qu’on les reconnaît –, si en plus il met son nez dans la gestion des ressources humaines, où va-t-on je vous le demande ? Cthulhu et Belzébuth se seraient-ils concertés pour introduire un peu plus d’entropie dans les organisations (autrement appelée « foutoir » dans les milieux autorisés) ? En fait, la question et la préoccupation sont tout à fait légitimes, comme nous allons le voir.

Cybersécurité : 2020 démarre sur les chapeaux de roues !

21 janvier 2020 | Charles Blanc-Rolin | TribuneJe ne sais pas encore à quelle vitesse va nous propulser l’année 2020 jusqu’au 24 heures du Mans de l’APSSIS [1], mais l’on peut dire que l’année démarre en trombe !

Quelques idées en vrac pour les RSSI désœuvrés

21 janvier 2020 | Cédric Cartau | TribuneEn général, que l’on soit RSSI technique (ce qui devrait d’ailleurs plutôt s’appeler CSSI) ou métier (que l’on devrait d’ailleurs plutôt appeler « Officier Sécurité SI » ou « Gestionnaire de risque SI »), on passe une bonne partie de son temps en projets divers et variés, à dépenser de l’argent que l’on n’a pas pour sécuriser des processus métiers qui existaient bien avant que l’on naisse, pour des MOA qui parfois ne savent pas qui on est. Bref, la routine.

Le quart d’heure gadgets utiles

05 novembre 2019 | Cédric Cartau | TribuneLa vie de RSSI n’est pas faite que de projets, de négociations budgétaires, de formations et d’actions de sensibilisation : il faut l’alimenter par un flux constant de veilles en tout genre. On trouve suffisamment de sources professionnelles pour le volet High Level : séminaires, congrès, réunions entre pairs, et j’en passe. Mais il convient aussi de faire une petite veille constante dans le domaine plus orienté « informatique personnelle » : une bonne partie des produits professionnels proviennent de ce canal spécifique, et en plus, ne nous cachons pas, le plaisir de la bidouille est un des côtés « fun » du job. Quelques petites découvertes, sans prétention.

La fin de la cybersécurité ? Partie I

09 avril 2019 | Cédric Cartau | TribuneJe ne suis pas lecteur habituel du magazine Harvard Business Review, mais le dernier numéro (n° 32 d’avril-mai 2019) développe dans son dossier de une la question de la fin de la cybersécurité. J’ai donc lâché les 16,50 euros demandés pour lire les quatre articles, certes assez détaillés.

GHT : l’intendance suivra. Ou pas

25 février 2019 | Cédric Cartau | TribuneOn prête au Général cette fameuse phrase : « L’intendance suivra. » Je ne sais pas s’il l’a vraiment prononcée (après tout on attribue bien à Louis XV « Après moi le déluge », alors qu’il ne l’a jamais dit), mais dans tous les cas elle est le reflet d’une époque ou l’intendance pouvait peut-être suivre.

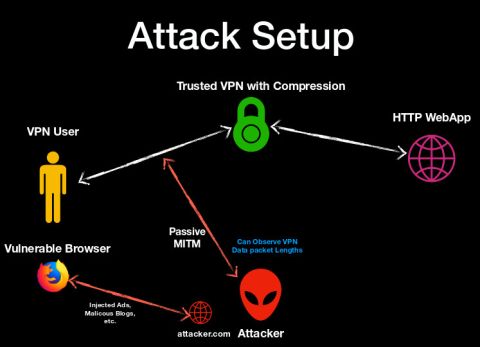

Chiffrement, compression : révisons nos configurations OpenVPN

27 novembre 2018 | Charles Blanc-Rolin | TribuneMalgré l’apparition il y a quelques années de la très séduisante solution libre Wireguard [1], OpenVPN reste l’outil de prédilection pour mettre en place facilement des tunnels VPN client / serveur, tout comme IPsec reste le standard en matière de connexion VPN site à site (ou routeur à routeur).

Actu sécu « en bref » : RGPD, Vulnérabilités, Attaques du moment

02 octobre 2018 | Charles Blanc-Rolin | TribunePour commencer ce mois international de la cybersécurité, je vous propose un petit tour rapide des dernières actualités SSI du moment.

Adista dévoile sa vision de l’évolution des réseaux d’interconnexion des établissements de santé

03 septembre 2018 | Adista | CommuniquéHébergeur agréé de données de santé et opérateur télécoms, Adista a développé une présence forte dans le monde de la santé.

Dragon Medical Direct ou Dragon Medical Practice Edition ? Vous êtes perdus ? Explications.

14 mai 2018 | Nuance | CommuniquéDeux centrales d’achat public, l’Ugap et UniHA, proposent aujourd’hui deux solutions de reconnaissance vocale en ligne de Nuance basées sur le moteur Dragon. L’Ugap propose la solution Dragon Medical Direct conçue pour les déploiements à large échelle (hôpitaux et GHT). UniHA propose Dragon Medical Practice Edition, la solution monoposte pour les petites structures de santé et les cabinets médicaux.Comment choisir entre ces deux solutions ? Ce qu’il faut savoir avant de vous décider.

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS