Vous êtes dans : Accueil > dsih >

Dsih1335 documents taggés

Le Cybersecurity Act adopté par le Conseil de l’Union Européenne

11 juin 2019 | Charles Blanc-Rolin | TribuneAdopté par le Parlement Européen le 12 mars 2019, le Cybersecurity Act a été définitivement adopté le 7 juin 2019 par le Conseil de l’Union Européenne [1].

Obsolescence du SI, pas si simple à définir – Partie II

04 juin 2019 | Cédric Cartau | TribuneDans un premier volet[1], nous nous sommes attaqués à la définition de l’obsolescence des composants d’un SI, et le moins que l’on puisse dire est que ce n’est pas trivial. Classiquement, on retrouve le découpage classique : équipement terminal (PC, tablettes, téléphones) versus équipements « lourds » (serveurs, PABX) ; logiciels versus matériel. Et les règles ne sont pas forcément les mêmes partout.

Formation DPO certifié : Almaviva Santé s’implique dans la démarche de conformité au RGPD

03 juin 2019 | Propos recueillis par Pierre Derrouch | ActualitésAfin d’assurer une gestion des données à caractère personnel conforme au RGPD, le groupe Almaviva Santé qui compte 34 cliniques – 17 en Île-de-France et 17 en région Sud – s’est doté de deux data protection officers : Vincent Lermigny pour la région Île-de-France et Gwendoline Simon pour la région Sud. Tous deux ont suivi avec succès la formation DPO certifié délivrée par DSIH Formations. Témoignage de Vincent Lermigny.

DSIH Formations vous propose un module de formation centré sur la conception et le pilotage d’un projet de télémédecine

21 mai 2019 | DSIH | ActualitésLa télémédecine a changé de dimension : d’une réflexion expérimentale déployée avec force moyens des ARS, elle devient un exercice de la médecine qui a trouvé son modèle économique et se développe relativement rapidement (8 000 actes de télémédecine remboursés à ce jour). Elle est un élément fondamental de la démarche de décloisonnement entre la ville et l’hôpital inscrite dans le plan Ma santé 2022.

La fanfare Microsoft Office 365 – quelle implication SSI sur le Cloud ?

14 mai 2019 | Cédric Cartau | TribuneDans deux articles précédents[1], nous procédions à un état des lieux de la solution Cloud Office 365 (0365) de Microsoft, en particulier de la sécurisation de la solution, pour le volet technique dans le premier article, et pour le volet conformité dans le deuxième. Dans un troisième article, nous décrivions par le menu le positionnement d’un RSSI vis-à-vis des questions On Premise/Cloud : pour résumer, en tant que RSSI, je n’ai pas d’avis suspensif, juste des préconisations.

La fanfare Microsoft Office 365 : quel rôle pour le RSSI ?

07 mai 2019 | Cédric Cartau | TribuneDans deux articles précédents[1], nous faisions un état des lieux de la solution Cloud Office 365 (0365) de Microsoft et en particulier de la sécurisation de la solution, concernant le volet technique dans le premier article, et le volet Conformité pour le second. Dans ce second volet, je m’attaquais à la propagande marketing de Microsoft qui tente de se tirer tant bien que mal du guêpier commercial dans lequel le Cloud Act plonge les fournisseurs US. J’ai pu avoir depuis pas mal de discussions avec des interlocuteurs divers et variés, et il semble que l’on ait interprété ce second article comme l’expression d’une position farouchement anti-O365 de votre serviteur. Cette conclusion n’est ni vraie ni fausse, elle est simplement hors sujet, voici pourquoi.

À la une de DSIH mai : Télémédecine : l’aube d’une nouvelle ère ?

06 mai 2019 | DSIH | ActualitésLe mot « télémédecine » est certainement l’un de ceux que l’on prononce le plus dans les discours sur la santé ces derniers temps. À tel point que l’on pourrait se croire à l’aube d’une nouvelle ère. Effet de mode ? Pas seulement, et ce numéro de DSIH le montre bien.

SI de santé, une vague d’annonces

29 avril 2019 | Cédric Cartau | TribuneLa ministre de la Santé annonce les évolutions concernant les systèmes d’information de santé et la cybersécurité. Petite synthèse.

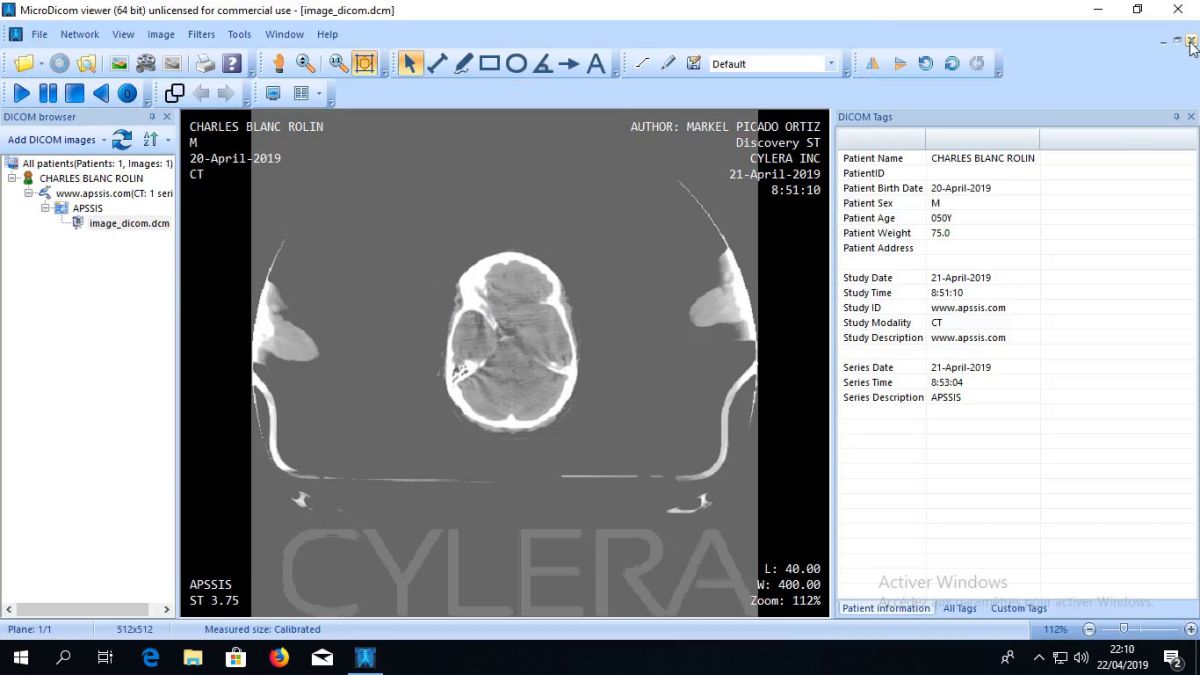

Une image DICOM « infectée » par du code malveillant, oui c’est possible !

23 avril 2019 | Charles Blanc-Rolin | TribuneLe format DICOM semble avoir le vent en poupe chez les chercheurs en sécurité en ce moment !Au début du mois, des chercheurs israéliens exposaient leur algorithme permettant de modifier des images DICOM en ajoutant / supprimant automatiquement des nodules cancéreux sur des images de scanner, ainsi qu’une vidéo mettant en scène une attaque plausible dans un hôpital [1].

Début d’année difficile pour les SI de santé à Singapour : trois incidents majeurs en trois mois

19 mars 2019 | Charles Blanc-Rolin | TribuneAlors que Singapour avait déjà vécu des moments difficiles l’été dernier avec un énorme piratage qui avait permis d’exfiltrer les données de santé d’un million et demi de personnes, dont le premier ministre [1], le Straits Timesa révélé vendredi 15 mars le dernier incident d’une série noire impactant les SI de santé de Singapour.

Certification ISO 27001 pour HDS, témoignage

12 mars 2019 | DSIH, Propos recueillis par Pierre Derrouch | ActualitésAvec sa formation ISO/CEI 27001 Lead Implementer, DSIH Formations accompagne les organismes hébergeant des données de santé à caractère personnel dans leur démarche de certification ISO 27001. Entretien avec Christian Dumont, chef de projet au sein de la Direction des projets & services de Maincare Solutions, en charge de la certification HDS.

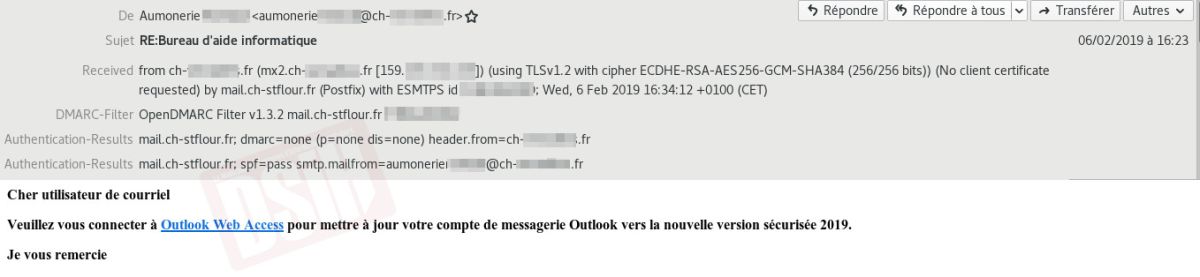

Le secteur de la santé : toujours une cible de choix pour les cybercriminels ?

19 février 2019 | Charles Blanc-Rolin | TribuneL’éditeur de solutions de sécurité Proofpoint a récemment publié un rapport intitulé « Email Fraud in Healthcare » [1], dans lequel il indique que le nombre de courriels frauduleux ciblant le secteur de la santé aurait augmenté de 473 % entre le premier trimestre 2017 et le quatrième trimestre 2018.

La certification ISO 27001 Lead Implementer en mars avec DSIH Formations

19 février 2019 | DSIH | ActualitésLa formation ISO/CEI 27001 Lead Implementer vous permettra d’acquérir l’expertise nécessaire pour accompagner une organisation lors de l’établissement, la mise en œuvre, la gestion et la tenue à jour d’un système de management de la sécurité de l’information (SMSI) conforme à la norme ISO/CEI 27001.

Trophées du droit, le cabinet Yahia avocats distingué

08 février 2019 | DSIH, Pierre Derrouch | ActualitésLe 31 janvier dernier se déroulaient les 19èmes Trophées du droit, à Paris, au Pavillon d’Armenonville. Le cabinet de Maître Omar Yahia, avocat spécialiste du droit de la santé et contributeur de la première heure de DSIH, a été distingué « Equipes montantes » dans la catégorie Santé-pharmacie.

Entre les finances hospitalières et les droits du patient, les priorités ne font plus de doute

05 février 2019 | Me Emmanuelle Peletingeas | TribuneC’est ce qu’il ressort de l’analyse du décret n°2018-1254 du 26 décembre 2018, précisant les modes d'organisation de la fonction d'information médicale, et que notre Cabinet a déjà eu l’occasion d’évoquer dans un précédent article (1).

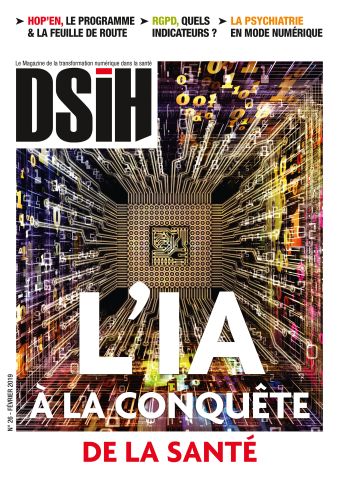

À la une de DSIH février : L’IA à la conquête de la Santé

04 février 2019 | DSIH | ActualitésL’intelligence artificielle dans les systèmes d’information hospitaliers n’est pas totalement nouvelle. Aide au diagnostic avec le deep learning, amélioration de la sélection des dossiers patients en recherche clinique grâce au traitement automatique du langage… les expérimentations existent déjà. Mais il semblerait que les mutations en cours soient en train de passer à la vitesse supérieure. C’est ce que montre ce nouveau dossier de DSIH. L’IA a en effet dépassé les frontières du monde de l’avant-garde pour s’immiscer, encore discrètement mais de manière de plus en plus affirmée, dans tous les domaines de la vie hospitalière. De nombreux autres exemples sont à découvrir au fil des pages de ce dossier. Bienvenue dans un monde familier, mais en cours de transformation.

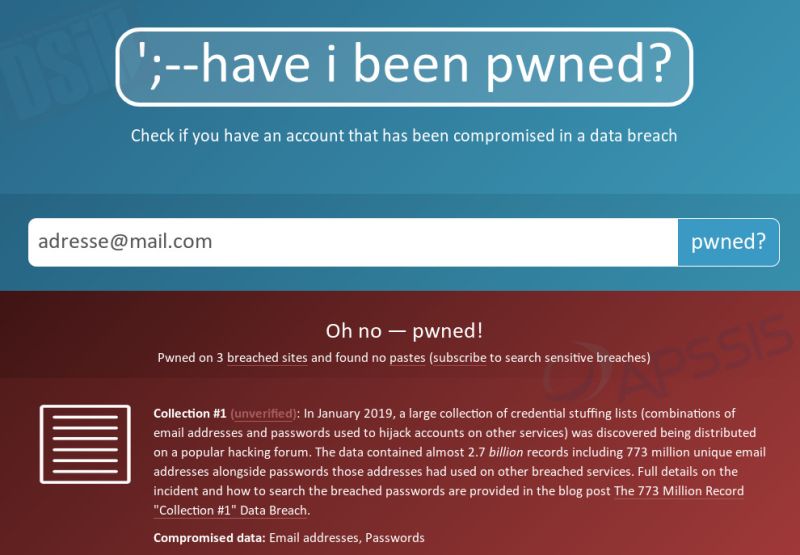

Alerte - fuite de données : 16 000 adresses mails de professionnels de santé français concernées

30 janvier 2019 | Charles Blanc-Rolin | TribuneSi vous avez suivi l’actualité SSI internationale ces dernières semaines, vous aurez sans doute vu passer la gargantuesque fuite de données d’identification révélée le 17 janvier dernier par le célèbre chercheur australien Troy Hunt [1] et baptisée « Collection #1 »

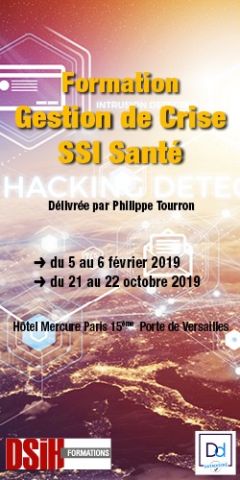

Une formation pour gérer efficacement une crise de sécurité des SI de santé

18 décembre 2018 | DSIH | ActualitésUne crise est la combinaison d’une situation d’urgence et d’un environnement instable qui, de fait, rend incertaine l’issue pour un retour à la normale. Il y a alors nécessité d’une gouvernance spécifique pour surmonter la complexité.

La seule chose immuable dans les SI de santé, c’est le changement

11 décembre 2018 | DSIH | ActualitésLa Formation Stratégie des SI des Santé, conçue et délivrée par Cédric Cartau a pour but d’appréhender le changement des volets fonctionnels, de gouvernance, de technologues, des normes de sécurité, et les aspects normatifs et juridiques.

Le scoop de la semaine : la CNIL n’est pas conforme au RGPD…mais ce n’est pas grave

03 décembre 2018 | Cédric Cartau | TribuneLa chaîne Youtube Legiscope, vous connaissez ? Proposée par Thiébault Devergranne, vous y trouvez des vidéos très explicatives sur le RGPD, on peut quasiment s’y former de fond en comble, ou presque.

RGPD : un an après

13 novembre 2018 | DSIH, | ActualitésLors du prochain Congrès national de la sécurité des SI de santé de l’Apssis, qui se tiendra au Mans du 2 au 4 avril 2019, Cédric Cartau*, vice-président de l’Apssis, délivrera une conférence intitulée « RGPD : un an après ». Cette intervention donnera suite à celle qui, cette année, lors du 6e Congrès national, avait permis de présenter les travaux du CHU de Nantes. Dans le but d’alimenter la réflexion sur la mise en œuvre opérationnelle du RGPD, Cédric nous propose une publication originale, une analyse empreinte d’un premier recul, et pose une première série de diagnostics.

4ème Colloque SSI santé du Ministère (suite et fin)

30 octobre 2018 | Charles Blanc-Rolin | TribuneDans une première partie [1], nous avions évoqué la vision ministérielle relative à l’importance du numérique dans la transformation de notre système de santé, ainsi que les grandes lignes du programme HOP’EN.

Approfondissement des GHT en établissements publics de santé de territoires

24 octobre 2018 | DSIH | Actualités

La directive NIS en application, volet SSI, partie II

23 octobre 2018 | Cédric Cartau | TribuneDans le premier volet[1], nous avons décortiqué la directive NIS ainsi que son positionnement par rapport à l’avalanche de textes régissant la SSI qui nous ont submergés depuis 2016. Me Yahia a quant à lui embrayé sur les aspects juridiques du dispositif[2], avec une vision encore plus large sur les éventuels recouvrements avec le décret hébergeur et les obligations de signalement des incidents SSI (obligations multiples, signalements multiples). L’analyse de l’avocat et celle du RSSI se rejoignent sur un point : les ennuis ne font que commencer.

Réservez votre 17 octobre pour découvrir le futur de la santé connectée !

03 octobre 2018 | ACSEL | CommuniquéEn prenant comme thématiques principales la santé et la mobilité, l’ACSEL a fait le choix d’aborder deux marchés en plein essor et au cœur de la vie des citoyens et consommateurs. Nous étudierons aussi bien les grandes questions transversales réglementaires, éthiques voire philosophiques que les enjeux économiques autour de l’IoT et les cas de stratégies industrielles.

Actu sécu « en bref » : RGPD, Vulnérabilités, Attaques du moment

02 octobre 2018 | Charles Blanc-Rolin | TribunePour commencer ce mois international de la cybersécurité, je vous propose un petit tour rapide des dernières actualités SSI du moment.

À la une de DSIH N° 25 : Les groupes de cliniques peaufinent leur stratégie numérique

28 septembre 2018 | DSIH, Hassania Ahrad | Actualités

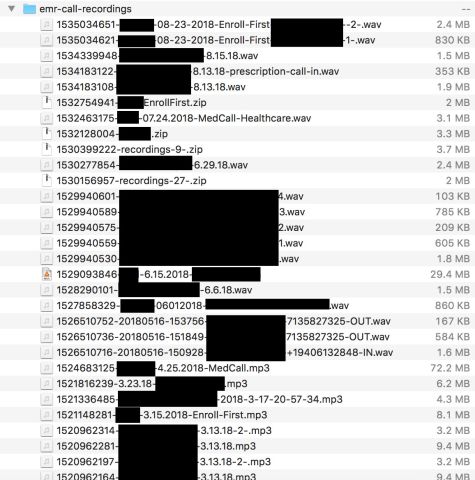

Un espace de stockage Amazon mal configuré et des données de santé une nouvelle fois exposées

18 septembre 2018 | Charles Blanc-Rolin | TribuneAlors qu’en France la première certification HDS vient d’être délivrée [1], dans de nombreux autres pays, comme les États-Unis par exemple, les établissements traitant des données de santé ne sont pas restreints dans le choix d’un prestataire d’hébergement de données de santé.

Lensys remporte l’appel d’offres du centre hospitalier de Valenciennes

11 septembre 2018 | DSIH, Pierre Derrouch | ActualitésLe dossier patient informatisé du centre hospitalier de Valenciennes ne permettait pas de gérer le dossier d’anesthésie. Pour y remédier et renforcer la sécurité des soins, l’établissement a retenu sur appel d’offres les solutions métiers de Lensys, Direct-Consult et Direct-OP.

Les limites de l’IA selon Jean de La Fontaine

10 septembre 2018 | Cédric Cartau | TribuneJ’ai encore les tongs aux pieds et du sorbet vanille-fraise plein les doigts, mais certaines de mes lectures de cet été m’ont inspiré. Notamment La Guerre des intelligences, le dernier essai du Dr Laurent Alexandre, à lire absolument. En l’occurrence, l’ouvrage(1) traite de l’IA sous toutes ses formes, et surtout du fait qu’elle va tous – nous les humains – nous renvoyer aux oubliettes de l’évolution (les dinosaures ont bien fini par disparaître et même l’empire romain s’est écroulé, alors…). On est tous fichu, la seule question est de savoir si ce sera avant la prochaine Coupe du monde de foot ou après.

Singapour : l’infection d’un ordinateur permet le vol des données d’1,5 million de patients

24 juillet 2018 | Charles Blanc-Rolin | TribuneDans un communiqué publié vendredi [1], le Ministère de la santé de Singapour a révélé une fuite de données massive au sein du groupement d’établissements de santé publics / privés SingHealth qui a permis l’exfiltration de données à caractère personnel d’1,5 million de patients, soit le quart de la population du pays !

Quid de la conformité au RGPD en santé ?

17 juillet 2018 | DSIH Formations, Yves Normand | ActualitésLe RGPD, vous connaissez ? Vous en avez entendu parler, bien entendu. Commençons par quelque chose de factuel : il s’agit d’un règlement européen du 27 avril 2016 relatif à la protection des personnes physiques à l’égard du traitement des données à caractère personnel et à la libre circulation de ces données. On parle de règlement général sur la protection des données, ou de RGPD. Le RGPD (et non « la RGPD ») est entré en vigueur le 25 mai 2018.

Dark Web : quand les données d’établissements de santé alimentent le black market

17 juillet 2018 | Charles Blanc-Rolin | TribuneSans réelle surprise, on constate aux États-Unis, une croissance parallèle entre les ventes de dossiers médicaux sur le Dark Web et les incidents relatifs à des fuites de données constatés dans le secteur de la santé.

Sécurité SI dans les établissements de santé vu du CLUSIF

09 juillet 2018 | Cédric Cartau | TribuneFaites le test suivant : si vous avez un ado à la maison, annoncez-lui pile au moment de se mettre à table le soir en famille que juste à la fin du repas vous allez inspecter sa chambre, et que si vous la trouvez un tantinet en désordre, il sera privé d’argent de poche et de smartphone pendant une semaine (ok le coup du smartphone c’est taquin, mais bon c’est juste un test, même si votre ado ne le sait pas). Et observez bien attentivement sa réaction : si les cheveux et les poils se dressent, si les yeux roulent alors il y a de fortes chances pour que sa chambre soit effectivement dans un grand état de foutoir.

Quid d’un SMSI en santé ?

19 juin 2018 | DSIH | TribuneLes systèmes d’information dans le domaine de la santé sont soumis à de fortes exigences, portées par des textes réglementaires, référentiels et normes.

Entrepôts de données de santé : la question de la sécurisation

19 juin 2018 | Cédric Cartau | TribuneUn article(1) récent qui traite de la mise en place de l’entrepôt de données de santé (EDS) à l’AP-HP et rapporte les propos du Pr Lechat lors du 10e Colloque « Données de santé en vie réelle » du 7 juin dernier. Un certain nombre de difficultés et d’enjeux sont évoqués, parmi lesquels la constitution des EDS qui représente sans nul doute la prochaine révolution dans le monde médical et qui transformera autant la pratique dans ce domaine que l’ont changée l’apparition de l’anesthésie, de l’imagerie médicale ou des antibiotiques.

VPNFilter : un logiciel malveillant plus inquiétant que prévu

07 juin 2018 | Charles Blanc-Rolin | TribuneL’équipe Talos revient cette semaine sur l’analyse du logiciel malveillant VPNFilter dont nous avions parlé il y a une quinzaine de jours [1]. Les chercheurs ont continué leurs investigations, et le moins que l’on puisse dire, c’est que les nouvelles ne sont pas franchement bonnes [2].

Suite logicielle Agfa HealthCare : les utilisateurs témoignent dans le supplément du magazine DSIH de mai

22 mai 2018 | DSIH, Bruno Benque | ActualitésLes solutions élaborées par Agfa HealthCare couvrent désormais toutes les activités hospitalières, notamment en multi-établissement. Prescription connectée au laboratoire, GAP en architecture Web, fonctions PMSI étendues, DPI optimisé, hôpital « zéro papier » ou mutualisation régionale des données sont quelques items qui ont été traités dans le supplément du magazine DSIH de mai 2018.

Dragon Medical Direct ou Dragon Medical Practice Edition ? Vous êtes perdus ? Explications.

14 mai 2018 | Nuance | CommuniquéDeux centrales d’achat public, l’Ugap et UniHA, proposent aujourd’hui deux solutions de reconnaissance vocale en ligne de Nuance basées sur le moteur Dragon. L’Ugap propose la solution Dragon Medical Direct conçue pour les déploiements à large échelle (hôpitaux et GHT). UniHA propose Dragon Medical Practice Edition, la solution monoposte pour les petites structures de santé et les cabinets médicaux.Comment choisir entre ces deux solutions ? Ce qu’il faut savoir avant de vous décider.

À la une de DSIH en mai

03 mai 2018 | DSIH | Communiqué# DSI de GHT, de la théorie à la pratique. À ce jour, de nombreux GHT ont déjà constitué une instance opérationnelle pilotant la réalisation de la convergence SI et sont en train de construire une DSI de GHT de façon incrémentale, à travers des projets fédérateurs. Retrouvez, dans ce dossier, les priorités et les défis que doivent relever les DSI de GHT. Ou l’art de passer de la théorie à la pratique…

GHT : stratégie de convergence SSI, partie III bis

03 avril 2018 | Cédric Cartau | TribuneDans un précédent article(1), nous traitions des stratégies de convergence SSI au sein d’un GHT s’appuyant sur le triptyque audit/appréciation des risques/suivi des actions et, en premier lieu, de l’audit, en décrivant un outil très simple (PingCastle) qui permet d’évaluer le niveau de protection de l’AD. Dans un second volet(2), nous avons développé plus particulièrement les audits de la protection périmétrique, avant de fournir(3) une liste, pour réflexion, d’indicateurs à mettre en place.

GHT : stratégie de convergence SSI, partie III

27 mars 2018 | Cédric Cartau | TribuneDans un précédent article(1), nous traitions des stratégies de convergence SSI au sein d’un GHT s’appuyant sur le triptyque audit/appréciation des risques/suivi des actions et, en premier lieu, de l’audit en décrivant un outil très simple (PingCastle) qui permet d’évaluer le niveau de protection de l’AD. Dans un second volet(2), nous avons développé plus particulièrement les audits de la protection périmétrique.

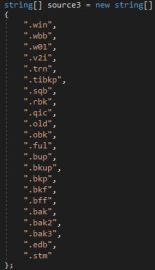

Zenis : le rançongiciel chiffrant qui s’attaque aux sauvegardes

27 mars 2018 | Charles Blanc-Rolin | TribuneNon le rançongiciel n’est pas mort, et il est encore capable de nous surprendre. Vous vous souvenez peut-être du cryptovirus (ou rançongiciel chiffrant) Cerber [1], qui, à l’automne 2016 « innovait » dans le domaine, en s’attaquant aux bases de données. Zenis, est un rançongiciel chiffrant qui pousse le vice un peu plus loin, en s’attaquant aux fichiers de sauvegardes.

GHT : stratégie de convergence SSI, partie II

20 mars 2018 | Cédric Cartau | TribuneDans un précédent article(1), nous traitions des stratégies de convergence SSI au sein d’un GHT s’appuyant sur le triptyque audit/appréciation des risques/suivi des actions et, en premier lieu, de l’audit, en décrivant un outil très simple (PingCastle) qui permet d’évaluer le niveau de protection de l’AD.

La CNAMTS mise en demeure par la CNIL pour le SNDS

27 février 2018 | Cédric Cartau | TribuneEn juin dernier, suite à une présentation du SNDS (Système National des Données de Santé) par la DREES à tout un parterre de responsables SSI de divers organismes (collectivités territoriales, CHU, administrations centralisées, etc.) certains RSSI exprimaient leur étonnement devant le manque de sécurité dans l’accès aux données du SNDS.

DPI de GHT : habilitations et contrôles, partie IV

27 février 2018 | Cédric Cartau | TribuneDans une première partie(1), nous avons examiné les deux grandes familles de politique d’habilitation dans les accès à un DPI d’établissement de santé. Nous en avons conclu que la seule méthode viable à terme au sein d’un GHT était celle du contrôle a posteriori. Dans une deuxième partie(2), nous avons décrit les trois conditions pour aller vers ce mode de gestion : concertation entre les CME, systèmes homogènes de sanctions au sein de tous les établissements du GHT et généralisation de l’analyse des traces d’accès. Dans une troisième partie(3), nous avons décrit les grands principes du système de contrôle d’accès aux données patients. Intéressons-nous maintenant à la question des accès aux données des administrateurs qui, à une époque pas si lointaine, faisait pas mal fantasmer dans les chaumières (j’ai connu des diplodocus qui refusaient de saisir des données dans un logiciel métier au prétexte que le DBA(4) y avait accès en direct en saisissant des requêtes SQL).

Orange + Enovacom : un coup d’accélérateur pour l’e-santé

20 février 2018 | DSIH,@lehalle | ActualitésAprès l’annonce, début février, de l’accord d’acquisition d’Enovacom par Orange Business Services (OBS)1, Laurent Frigara, directeur général de la société d’édition de logiciels, et Élie Lobel, directeur d’Orange Healthcare, la filiale d’OBS qui va intégrer le spécialiste de l’interopérabilité, exposent leurs projets et leurs points forts pour les lecteurs de dsih.fr.

DPI de GHT : habilitations et contrôles, partie III

20 février 2018 | Cédric Cartau | TribuneDans une première partie(1), nous avons examiné les deux grandes familles de politique d’habilitation dans les accès à un DPI d’établissement de santé. Nous en avons conclu que la seule méthode viable à terme au sein d’un GHT était celle du contrôle a posteriori. Dans une deuxième partie(2), nous avons décrit les trois conditions pour s’acheminer vers ce mode de gestion : concertation entre les CME, systèmes homogènes de sanctions au sein de tous les établissements du GHT et généralisation de l’analyse des traces d’accès.

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS