Vous êtes dans : Accueil > Tribunes libres >

Un rançongiciel tue une patiente, Emotet, Zerologon encore et toujours… XP s’évapore...

Charles Blanc-Rolin, DIMANCHE 27 SEPTEMBRE 2020Un hôpital allemand victime d’un rançongiciel : une patiente décédée

Jeudi 10 septembre, l’hôpital universitaire de Düsseldorf en Allemagne a été victime du rançongiciel Doppelpaymer. Un nombre indéterminé de postes, ainsi que 30 serveurs ont été chiffrés. Le 11 septembre, alors que l’hôpital était à l’arrêt, le service des urgences s’est vu dans l’obligation de rediriger les patients vers d’autres établissements, ce qui a entraîné le décès d’une patiente une heure après sa prise en charge, sans avoir été vue par un médecin, alors qu’elle était transportée vers l’hôpital de Wuppertal qui se situe à plus de 30KM de Düsseldorf [1].

Une enquête est ouverte pour homicide involontaire. Nous pourrions d’ailleurs dire doublement involontaire car à la lecture de la demande de rançon, il semblerait que les auteurs de cette attaque se soient trompés de cible en confondant l’hôpital universitaire avec l’université de Düsseldorf.

Les attaquants semblent ne pas être totalement insensibles et reconnaître leur erreur puisqu’ils ont communiqué la clé de déchiffrement permettant de récupérer l’accès aux données de l’hôpital après que la police ait pris contact avec eux.

D’après un communiqué de presse [2] de « l’ANSSI allemande », c’est l’exploitation de la CVE-2019-19781 affectant les solutions de connexion à distance Citrix (ADC, Gateway et SD-WAN) qui ont permis aux attaquants de s’immiscer dans le SIH.

Cette tragique histoire devrait sonner comme un rappel à l’ordre : la sécurité ne devrait jamais être une option, car une faille dans un SI de santé peut coûter la vie à des patients.

Emotet, encore et toujours… et même beaucoup trop...

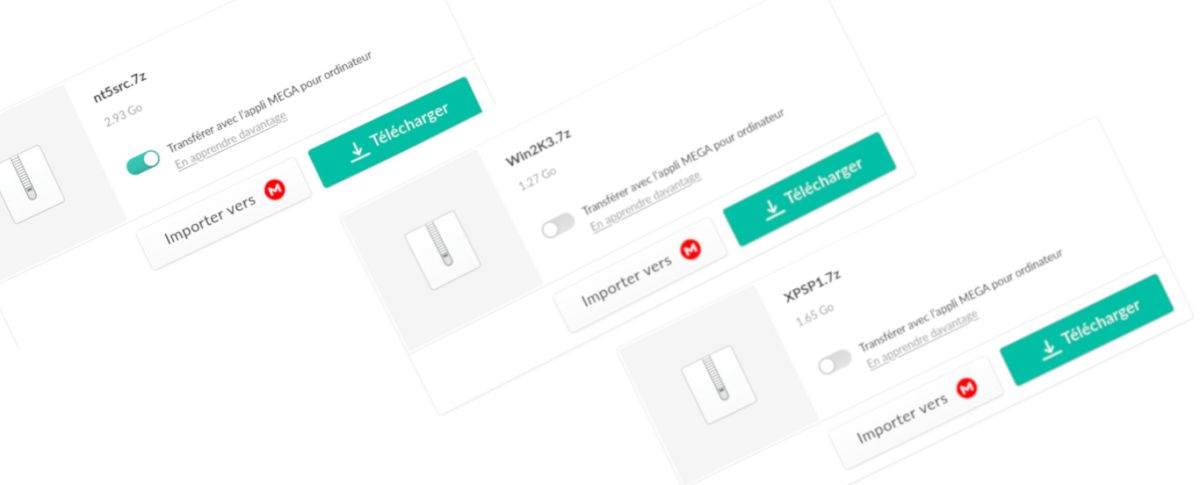

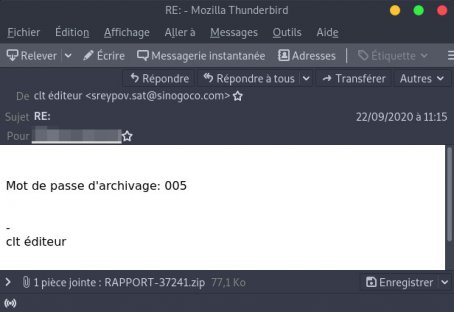

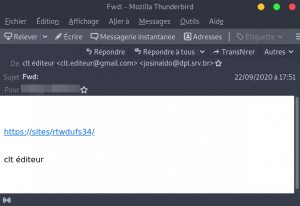

Nous en parlions il y a 15 jours [3], les campagnes de distribution du rançongiciel Emotet continuent de cibler la France. Les fichiers .doc sont remplacés par des fichiers .zip protégés par mot de passe, ainsi que des liens vers des serveurs Wordpress compromis.

À noter que cette semaine, plus de 100 nouvelles adresses IP de serveurs de commande et de contrôle ont été recensées en sources ouvertes, ce qui représente près de 9 % des adresses recensées ces trois dernières années !

Zerologon, là aussi, encore ?

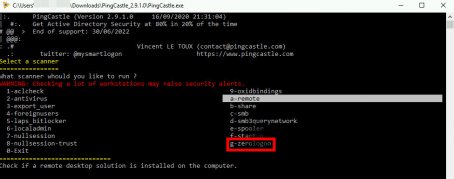

Nous en parlions la semaine dernière [4], la vulnérabilité CVE-2020-1472 affectant le protocole Netologon représente un risque majeur pour les contrôleurs de domaine Active Directory et par conséquent l’ensemble des SI basés sur une architecture Windows.À noter que Benjamin Delpy a intégré l’exploitation de cette vulnérabilité dans son célèbre Mimikatz [5] et que Vincent Letoux a ajouté un scanner pour vérifier en 3 clics la vulnérabilité de ses contrôleurs.

Fenêtre sur cour

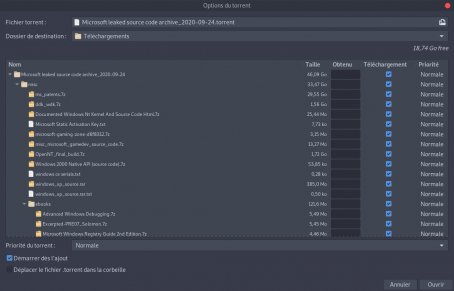

Le 24 septembre, de nombreuses informations relatives au code source de Windows XP SP1 et 2003 Server ont fuités sur Internet… Un bonheur pour les contributeurs au projet ReactOS [7], mais aussi potentiellement à des personnes moins bien intentionnées…

L’avenir nous le dira…

Heureusement, le Congrès National de la Sécurité de SI de Santé [8] nous permettra de prendre une bouffée d’oxygène même masqués !

[1] https://www.securityweek.com/german-hospital-hacked-patient-taken-another-city-dies

https://www.hipaajournal.com/hospital-ransomware-attack-results-in-patient-death/

https://www.theregister.com/2020/09/23/doppelpaymer_german_hospital_ransomware/

[2] https://www.bsi.bund.de/DE/Presse/Pressemitteilungen/Presse2020/UKDuesseldorf_170920.html

[3] https://www.dsih.fr/article/3889/emotet-qui-est-ce-demon-qui-vient-hanter-les-nuits-des-rssi.html

[4] https://www.dsih.fr/article/3897/zerologon-est-il-vraiment-urgent-de-patcher-ses-controleurs-ad.html

[5] https://github.com/gentilkiwi/mimikatz/releases/tag/2.2.0-20200916

https://github.com/gentilkiwi/mimikatz/releases/tag/2.2.0-20200917

https://github.com/gentilkiwi/mimikatz/releases/tag/2.2.0-20200918-fix

[6] https://github.com/vletoux/pingcastle/releases/tag/2.9.1.0

[8] https://www.apssis.com/le-congres-2020/programme.html

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS