TRIBUNES LIBRES

Météo cyber : les prévisions pour 2017

30 décembre 2016 | Charles Blanc-Rolin | TribuneL’année 2016 aura encore été riche en incidents de sécurité de toutes sortes, rançongiciels, fuites de données, attaques par déni de service (DDOS) [1]… ce qui laisse présager une recrudescence des incidents pour 2017, des évolutions dans les attaques, qui seront de plus en plus ciblées.

2016, l’année de transition ?

26 décembre 2016 | Cédric Cartau | TribunePetit retour sur cette année riche en événements de toute sorte dans l’IT.

Colloque SSI Santé 2016 : encore un succès !

20 décembre 2016 | Charles Blanc-Rolin | TribuneCo-organisé par la DSSIS (délégation à la stratégie des systèmes d’informations de santé), le service du HFDS (haut fonctionnaire de sécurité), la DGOS (direction générale de l’offre de soins) et l’ASIP Santé, orchestré par Philippe BURNEL (DSSIS), le deuxième colloque de la sécurité des systèmes d’information de santé, s’est déroulé mercredi 14 décembre au Ministère des affaires sociales et de la santé.

Dernières news avant les chocolats

20 décembre 2016 | Cédric Cartau | TribuneAvant de fermer la boutique pour la semaine de paillettes, les chocolats et l’indigestion, deux informations qui valent la peine d’être mentionnées.

OVH agréé, vive le roi !

19 décembre 2016 | Cédric Cartau | TribuneOVH, hébergeur de datacenters, vient de décrocher l’agrément d’hébergeur de données de santé[1]. Et c’est une bonne chose, à plusieurs titres.

Le trouble des algorithmes

16 décembre 2016 | Cédric Cartau | TribuneDans un article récent[1] du magazine ticsanté, nous apprenons que la présidente du Collège de la HAS, Agnès Buzyn, lors d’une table ronde organisée dans le cadre d’un événement dans le monde pharmaceutique, se déclare « troublée » par les algorithmes utilisés, de plus en plus, dans le monde de la santé.

Blockchain : là, je ne vois vraiment pas

13 décembre 2016 | Cédric Cartau | TribuneIl y a certainement un moment, dans la carrière de chacun, où nous passons de la position de visionnaire à celle de has been, et en général les signes annonciateurs sont sans équivoque : une avancée technologique dont on ne parvient pas à percevoir l’intérêt, malgré les bêlements à l’unisson de la presse spécialisée. C’est certainement ce qui doit être en train de m’arriver, car là, je dois le reconnaître : les Blockchains, je ne vois pas bien ce que nous allons en faire dans le monde de la santé (cette dernière précision étant importante, car dans le domaine des cryptomonnaies, il n’y a pas débat).

Cryptovirus : entre antidotes et nouvelles menaces

12 décembre 2016 | Charles Blanc-Rolin | TribuneLes éditeurs de solutions antivirales, dans leur lutte permanente contre les nouvelles menaces, sont amenés à décortiquer quotidiennement les logiciels malveillants qui trainent sur la toile. Dans le cas des crytpovirus, ses analyses permettent parfois la découverte de clés de déchiffrement.

Instruction de la DSSIS « Plan d’action SSI » : les règles de sécurité sont posées !

05 décembre 2016 | Charles Blanc-Rolin | Tribune

Sécurité IT : un calendrier d’actions

05 décembre 2016 | Cédric Cartau | TribuneLe site APMNews reporte une instruction ministérielle récente[1], issue de notre tutelle, et qui liste un ensemble hiérarchisé d’actions à mettre en place côté SI.

Santé et Big Data : une véritable course d'obstacles

24 novembre 2016 | Bertrand Le Quellec, Hitachi Data Systems | TribuneAlors que les technologies numériques sont souvent considérées comme une solution à l'explosion des coûts de santé, l'analyse des Big Data apparaît comme le fer de lance de la transformation numérique du secteur médical. Les données ont un vrai pouvoir de transformation : en nous aidant à mieux comprendre les corrélations entre mode de vie, passé médical et soins de santé, elles permettent de cibler les personnes à risque et de prendre les mesures de prévention qui leur éviteront d'être malades.

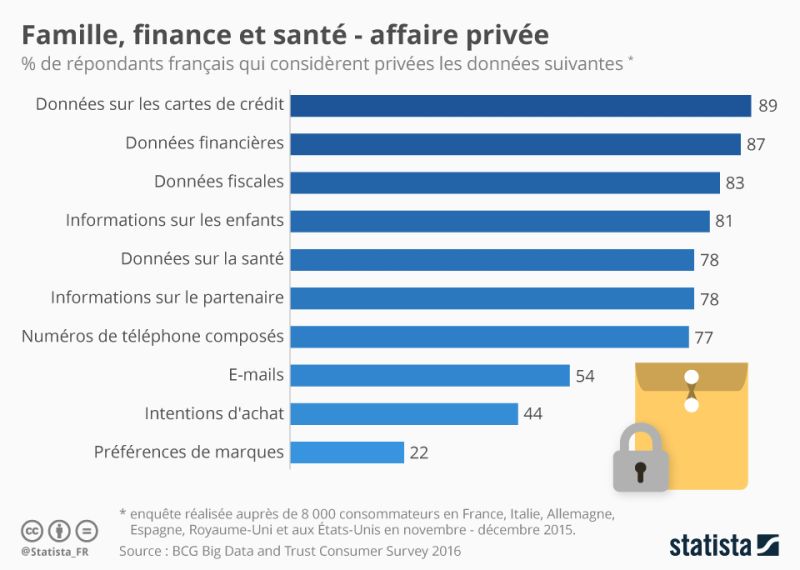

Les français ont-ils conscience de la valeur de leurs données de santé ?

21 novembre 2016 | Charles Blanc-Rolin | TribuneLe niveau de conscience en matière de sensibilité des données est assez représentatif du niveau de maturité des différents secteurs en termes de protection des données.

Dirty Cow VS Atom Bombing : l’architecture des systèmes d’exploitation remise en cause !

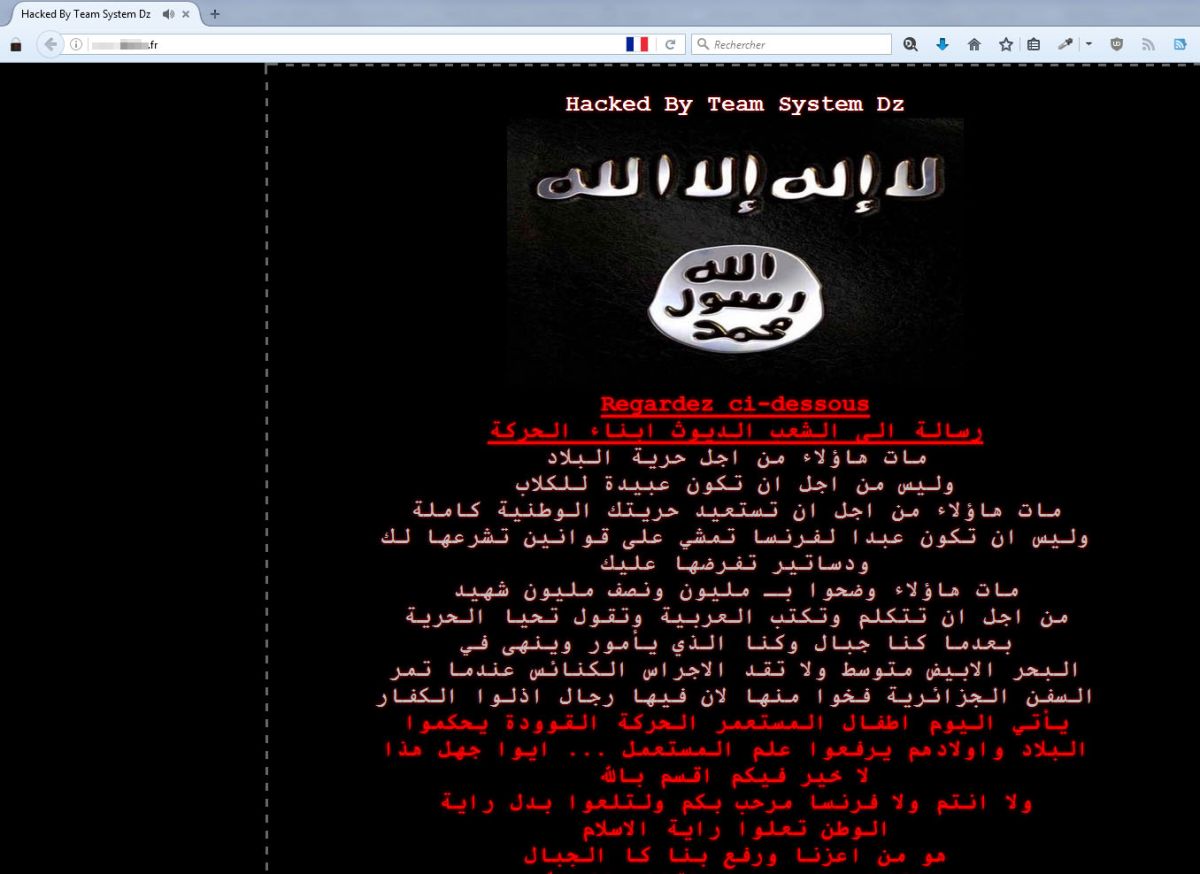

21 novembre 2016 | Charles Blanc-Rolin | TribuneLe mois d’octobre a été porteur de mauvaises nouvelles pour tous les RSSI en quête de sécurisation de leur SI avec la découverte de deux importantes failles de sécurité remettant en cause l’architecture de très nombreux systèmes d’exploitation !

HIMSS : synthèse et état des lieux. Partie I

21 novembre 2016 | Cédric Cartau | TribuneAprès avoir, pendant des années, refusé d’intégrer le modèle HIMSS – ce que pourtant tous les pays industrialisés faisaient depuis belle lurette –, le monde de la santé en France commence enfin à adopter cette démarche. Synthèse et état des lieux.

Le ridicule ne tue pas

21 novembre 2016 | Cédric Cartau | TribuneLa plupart des termes techniques, dans le domaine informatique, proviennent de la langue anglaise ou américaine, c’est selon. Rien que de très normal : les grandes entreprises dans ce domaine sont anglo-saxonnes, et les recherches fondamentales ou appliquées s’effectuent dans la langue de Shakespeare. La Commission générale de terminologie et de néologie propose un équivalent français à tous les termes étrangers, dont la liste est publiée dans le Journal officiel. Si certains mots tels que « la toile » (pour « Web »), « la dorsale » (pour « backbone »), voire « mél » (pour « mail ») sont quasiment passés dans la langue courante, d’autres sont nettement plus exotiques et délicats à caser dans une discussion. Heureusement que le ridicule ne tue pas, jugez-en par vous-même.

Mais qu’ont-ils donc tous à vouloir nous chiper les données de nos patients ?

14 novembre 2016 | Cédric Cartau | TribunePourquoi les données de santé intéressent-elles les pirates informatiques ? En fait, on devrait plutôt élargir la question à : Pourquoi les données de santé intéressent-elles autant de monde ? Il y a à cela plusieurs raisons, sans forcément de rapport entre elles. Petite synthèse sans prétention.

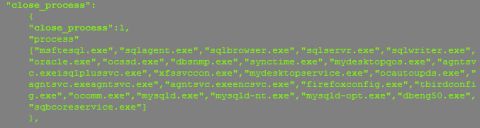

Cerber : le ransomware qui passe à la vitesse supérieure !

14 novembre 2016 | Charles Blanc-Rolin | Tribune

Au fait, c’est quoi une DSI ?

07 novembre 2016 | Cédric Cartau | TribunePosée comme cela, la question peut paraître étrange, mais pas tant que ça en fait. Par exemple, demandez à un agent lambda à quoi sert une DRH, vous obtiendrez tout un spectre de réponses allant de « ça sert à payer les gens » à « ça sert à gérer la carrière des agents », voire « cela sert à gérer la relation contractuelle entre les agents et l’entreprise », cette dernière réponse étant du reste la bonne. La même question se pose pour une DSI (à quoi cela peut-il bien servir ?). Elle peut être posée à la fois aux informaticiens et à la direction générale, et la réponse en dit long sur le niveau de maturité des uns comme des autres au regard du critère SI.

Quelles sont les conséquences de notre addiction aux produits Microsoft ?

07 novembre 2016 | Charles Blanc-Rolin | TribuneMicrosoft acteur majeur de l’édition logicielle, occupant une place de quasi-monopole dans la catégorie système d’exploitation et suite bureautique équipant les postes informatiques depuis de nombreuses années.

Sécurité IT et le paradigme du troupeau de gnous

03 novembre 2016 | Cédric Cartau | TribuneQuand je dis que l’on est en train de changer d’époque…

On est peut-être en fin de race – de RSSI s’entend. Partie II

02 novembre 2016 | Cédric Cartau | TribuneIl y a ensuite l’inutilité démontrée de la sensibilisation utilisateurs. Certains de mes confrères – et je les respecte – affirment à qui veut l’entendre que c’est un des axes majeurs de la SSI, sauf que je n’y crois plus.

La cyber attaque de l’année a eu lieu ce dernier week-end

27 octobre 2016 | Vincent Trély | TribuneProbablement la plus large, la mieux préparée et la plus efficace de l’année 2016, l’attaque numérique qui a paralysé plusieurs milliers de serveurs et de sites de grandes compagnies américaines a démarré vendredi 21 octobre.

On est peut-être en fin de race – de RSSI s’entend. Partie I

24 octobre 2016 | Cédric Cartau | TribuneOK, je l’avoue, j’ai une légère tendance au pessimisme. Mais là, vous avouerez que cela commence à faire beaucoup : non seulement les incidents se multiplient, non seulement aucun des RSSI présents aux Assises, et avec qui j’ai pu causer un peu entre deux one-to-one, ne voit le bout du tunnel, mais il apparaît clairement que nous sommes dans une situation de type « alignement néfaste conjoncturel » assez unique dans l’histoire de la sécurité des SI.

Dossier pharmaceutique : l'absence du recueil de consentement pointé du doigt

17 octobre 2016 | Charles Blanc-Rolin | Tribune

Synthèse sur les mots de passe. Partie III

17 octobre 2016 | Cédric Cartau | TribuneIl n’était pas prévu de faire une V3, mais – preuve s’il en était besoin qu’en matière de SSI l’humilité est la règle – Francis Bergey, un ingénieur sécurité de mes amis, me signale plusieurs points discutables dans les deux premiers volets, et notamment dans la conclusion. Dans un souci d’exhaustivité et de transparence, je me dois de vous en faire part.

Synthèse sur les mots de passe. Partie II

10 octobre 2016 | Cédric Cartau | TribuneDans un article précédent[1], nous avons entamé une synthèse de l’état de l’art sur les mots de passe, faisant suite à une émission du Comptoir Sécu. Seconde partie.

Objets connectés de santé = danger ?

10 octobre 2016 | Charles Blanc-Rolin | TribuneLes objets connectés sont de plus en plus présents dans notre quotidien : montre, pèse-personne, voiture ou frigo connectés, vidéosurveillance, domotique, etc.

Synthèse sur les mots de passe. Partie I

03 octobre 2016 | Cédric Cartau | TribuneRécemment, je suis tombé sur l’une des émissions de mon podcast favori (Le Comptoir Sécu) consacrée aux mots de passe[1]. Le sujet paraît battu et rebattu, mais l’invité (Hydraze, un passcracker manifestement chevronné et surtout très pédagogue) m’en a clairement remontré. Respect et humilité. Je vais tenter une petite synthèse.

Consommables d’impression : le début de la fin des économies ?

03 octobre 2016 | Charles Blanc-Rolin | TribuneLa situation financière générale de nos établissements nous impose de faire des économies partout où il est possible d’en faire. Les consommables d’impression font partie depuis des années des produits sur lesquels il est possible de faire jouer la concurrence, notamment avec les entreprises spécialisées dans le recyclage des cartouches et toners.

Une bonne résolution : appliquer les mises à jour de sécurité

26 septembre 2016 | Charles Blanc-Rolin | TribuneMettre à jour systèmes d’exploitation, navigateurs, suites bureautiques et la totalité des logiciels installés sur l’ensemble de son parc informatique fait partie des bases de la sécurité des systèmes d’information.

La santé va-t-elle polluer ?

26 septembre 2016 | Cédric Cartau | TribuneLes attaques en déni de service (Ddos), qui visent à saturer un site web ou un domaine en l’inondant de requêtes bas niveau, ne sont pas une nouveauté. Mais comme le relaie le journal Le Monde dans un article récent[1], ce qui vient d’arriver à Brian Krebs, un chercheur connu dans le domaine de la sécurité, est assez étonnant.

PRA, fois 2 ou fois 4 ?

26 septembre 2016 | Cédric Cartau | TribuneLe PRA – ou Plan de reprise d’activité – est l’ensemble des dispositifs techniques ou organisationnels qu’il est nécessaire de mettre en œuvre, non seulement pour s’assurer que l’IT ne tombera presque jamais en panne (volet technique), mais également pour que, si d’aventure cela se produit, les métiers pourront continuer une activité minimale sans mettre en jeu la vie des patients. Il existe de subtiles différences entre le PRA et le PCA (Plan de continuité d’activité) que j’ai développées dans le chapitre V de mon premier ouvrage[1], et si vous voulez mettre le bazar dans une réunion de RSSI, les lancer sur ce sujet est aussi efficace que d’évoquer la peine de mort ou l’affaire Dreyfus dans un dîner en ville.

MSSanté : quelles sont les nouveautés pour la rentrée ?

26 septembre 2016 | Charles Blanc-Rolin | TribuneL’Asip Santé a publié le 15 septembre une version 1.1 du Dossier des spécifications fonctionnelles et techniques (DSFT) pour le système de messagerie sécurisée de santé qu’elle propose, en remplacement de la version 1.0 datant de mars 2014.

Who’s hiding behind Internet land attacks ?

20 septembre 2016 | Cédric Cartau | TribuneBruce Schneier n’est pas n’importe qui : il est considéré comme l’un des gourous de la planète IT, et en connaît un rayon sur Internet et son fonctionnement. Alors, quand Bruce Schneier parle, on l’écoute.

Le signalement des incidents de sécurité

20 septembre 2016 | Cédric Cartau | TribuneLe 12 septembre dernier est enfin sorti le décret[1] que tous les RSSI attendaient avec impatience, et qui contraint les organisations publiques ou privées à déclarer les incidents de sécurité. Dans les faits, ce décret vient préciser comme prévu l’article L. 1111-8-2[2] du Code de la santé publique.

Une lucarne sur les prochaines années

12 septembre 2016 | Cédric Cartau | TribunePour ceux à qui le quotidien ne suffit pas et qui ont besoin d’un peu de prospective sur le monde de la santé, les SIH et la sécurité de tout ce bazar, quelques conseils de lecture ou d’écoute radiophonique.

Migration vers Windows 10 : faut-il encore attendre ?

07 septembre 2016 | Charles Blanc-Rolin | TribuneDepuis sa sortie il y a un peu plus d’un an maintenant, Microsoft force lourdement la main aux particuliers comme aux professionnels pour migrer vers son ultime système d’exploitation. Windows 7 reste dans nos établissements l’OS [1] client dominant, accompagné d’une poignée de Windows XP réticents au départ en retraite.

Détournement juridique du décret d’hébergement de données de santé. Conclusion : un autre regard

05 septembre 2016 | François Kaag, président Afhads, | TribuneLa série d’articles de Cédric Cartau a bien mis en évidence la fragilité conceptuelle du modèle actuel de l’hébergement de données de santé. Puisqu’il est en cours de refonte, il me semble intéressant de creuser un peu plus sur les origines de cette faiblesse afin de s’assurer qu’elle ne sera pas reconduite.

Détournement juridique du décret d’hébergement de données de santé – partie 3

05 septembre 2016 | Cédric Cartau | TribuneDans un premier article[1], je faisais part d’un cas étrange de ce qui pourrait être considéré par certains comme un possible détournement de l’esprit, si ce n’est de la lettre, du décret Hébergeur. Dans un deuxième volet, je suis revenu sur les remarques et commentaires de certains lecteurs sur ce premier article ainsi que sur la mise à jour de la FAQ de l’Asip tenant compte de ce cas d’usage. Quelles sont les pistes pour les prochaines évolutions du décret ?

Détournement juridique du décret d’hébergement de données de santé – partie 2

05 septembre 2016 | Cédric Cartau | TribuneDans un précédent article[1], je faisais part d’un cas étrange de ce qui pourrait être considéré par certains comme un détournement de l’esprit du décret. Pas mal de remarques et de commentaires de lecteurs à cet article allaient de « ah oui ! on voit bien la limite du décret » à « il s’agit clairement d’un détournement des textes puni par la loi ». Je tiens cependant à préciser qu’à ma connaissance aucun des commentateurs n’est juriste.

Le bug qui fait mal aux bourses

01 septembre 2016 | Cédric Cartau | TribuneMais où va le monde, je vous le demande ?

Assurance informatique : sommes-nous bien protégés ?

23 août 2016 | Charles Blanc-Rolin | TribuneLorsque l’on aborde le sujet de l’assurance IT [1] avec la DG [2], le discours est souvent le même : « Nous avons souscrit une assurance tous risques informatiques, nous sommes donc couverts pour tout. » Mais nous avons souvent tendance à confondre « assurance informatique » et « cyberassurance ». Les polices d’assurance dites « classiques », même appelées « tous risques informatiques » ne couvrent pas tous les sinistres, loin de là !

Évolution des conditions d’accès, d’échange et de partage des données de santé. Pour quand les choix techniques ?

02 août 2016 | Charles Blanc-Rolin | Tribune

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS