TRIBUNES LIBRES

En direct du 6ème Congrès National de l'APSSIS, intervention d’Advens sur le panorama de la sécurité dans le monde de la santé

05 avril 2018 | Cédric Cartau | TribunePoursuivant sa stratégie de développement dans la santé, les intervenants d’ADVENS nous livrent des éléments macroscopiques intéressants. Petit florilège sans prétention.

En direct du 6ème Congrès National de l'APSSIS, inoxydable Gérard Peliks autour des APT

05 avril 2018 | Cédric Cartau | TribuneAvec sa verve inénarrable, Gérard Peliks nous décrit le mécanisme de mise en œuvre et déroulement d’une APT ou Advanced Persistant Threat.

En direct du 6ème Congrès National de l'APSSIS, la certification HDS par CLARANET

04 avril 2018 | Cédric Cartau | TribuneExcellente présentation et synthèse de la certification HDS et de ses différents modes d’articulations entre la certification hébergeur, infogéreur, les offres de services IaaS, PaaS et SaaS par Claranet : Adèle Adam et Christophe Jodry maîtrisent parfaitement leur sujet.

En direct du 6ème Congrès National de l'APSSIS, la certification HDS dans la stratosphère de la complexité

03 avril 2018 | Cédric Cartau | TribuneCeux qui n’avaient pas d’avis sur la nécessité – ou non – d’un établissement support de GHT à disposer de la certification HDS dans le cadre de la convergence du DPI de GHT et qui ont assisté à cette présentation de l’ASINHPA sont soit morts d’apoplexie, soit se sont enfuis ventre à terre devant la complexité du schmurtz.

En direct du 6ème Congrès National de l'APSSIS, le cas du SIH de l’Estonie

03 avril 2018 | Cédric Cartau | TribunePrésentation extrêmement intéressante du SI de santé de l’Estonie, qui a été pensé pour et autour d’un SI de santé, et non pas comme chez nous un SI qui été construit autour d’une organisation existante, ou plutôt d’une mosaïque d’organisations.

RGPD, ambiance de veillée d’armes

03 avril 2018 | Cédric Cartau | TribuneIl est un débat, au sein des DSI des établissements de santé – publics ou privés – qui consiste à savoir où seront stockées les données des patients dans 10, 20, 30 ans. Les RSSI et les CIL/DPO sont évidemment furieusement actifs dans ce débat. En gros, deux conceptions s’affrontent.

RGPD : et pour les éditeurs de logiciels, quel impact ? Rendez-vous au Congrès APSSIS 2018

03 avril 2018 | Enovacom | TribuneEnovacom vous donne rendez-vous pour une conférence le 3 avril à 17 h 30 au congrès de l’APSSIS où seront abordés les enjeux issus des dernières réglementations : RGPD, chiffrements, certifications…

GHT : stratégie de convergence SSI, partie III bis

03 avril 2018 | Cédric Cartau | TribuneDans un précédent article(1), nous traitions des stratégies de convergence SSI au sein d’un GHT s’appuyant sur le triptyque audit/appréciation des risques/suivi des actions et, en premier lieu, de l’audit, en décrivant un outil très simple (PingCastle) qui permet d’évaluer le niveau de protection de l’AD. Dans un second volet(2), nous avons développé plus particulièrement les audits de la protection périmétrique, avant de fournir(3) une liste, pour réflexion, d’indicateurs à mettre en place.

Cyber-attaques en milieu hospitalier : un phénomène à prendre au sérieux

03 avril 2018 | Orange Cyberdefense et Orange Healthcare | TribuneLes incidents liés à la sécurité des systèmes d’information se multiplient de plus en plus dans le monde. La France serait entrée en 2015 dans le top 10 des pays les plus touchés par le piratage informatique. Selon le dernier rapport Norton sur la cybercriminalité, plus de 19 millions de personnes (42% de internautes) ont été victimes d’actes de piratage en France en 2017. Le cout total de cette cyber criminalité s’élève à 6,1 milliards d’euros en 2017, soit trois fois plus qu’en 2016.

GHT : stratégie de convergence SSI, partie III

27 mars 2018 | Cédric Cartau | TribuneDans un précédent article(1), nous traitions des stratégies de convergence SSI au sein d’un GHT s’appuyant sur le triptyque audit/appréciation des risques/suivi des actions et, en premier lieu, de l’audit en décrivant un outil très simple (PingCastle) qui permet d’évaluer le niveau de protection de l’AD. Dans un second volet(2), nous avons développé plus particulièrement les audits de la protection périmétrique.

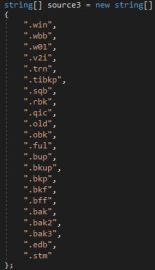

Zenis : le rançongiciel chiffrant qui s’attaque aux sauvegardes

27 mars 2018 | Charles Blanc-Rolin | TribuneNon le rançongiciel n’est pas mort, et il est encore capable de nous surprendre. Vous vous souvenez peut-être du cryptovirus (ou rançongiciel chiffrant) Cerber [1], qui, à l’automne 2016 « innovait » dans le domaine, en s’attaquant aux bases de données. Zenis, est un rançongiciel chiffrant qui pousse le vice un peu plus loin, en s’attaquant aux fichiers de sauvegardes.

GHT : stratégie de convergence SSI, partie II

20 mars 2018 | Cédric Cartau | TribuneDans un précédent article(1), nous traitions des stratégies de convergence SSI au sein d’un GHT s’appuyant sur le triptyque audit/appréciation des risques/suivi des actions et, en premier lieu, de l’audit, en décrivant un outil très simple (PingCastle) qui permet d’évaluer le niveau de protection de l’AD.

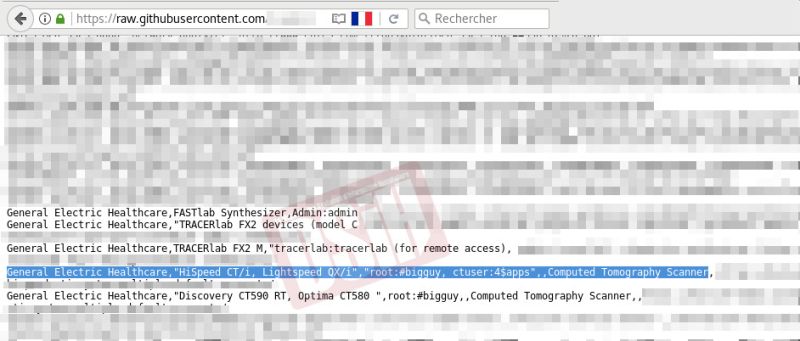

GE Healthcare « patche » 20 dispositifs médicaux

19 mars 2018 | Charles Blanc-Rolin | TribuneLe constructeur GE Healthcare annonce la mise à disposition d’importants correctifs de sécurité pour 20 dispositifs d’imagerie médicale sur 23 identifiés comme vulnérables, à la suite des travaux réalisés par le chercheur en sécurité Scott Erven. Cet expert en sécurité depuis près de 20 ans travaille depuis 2010 dans le domaine de la sécurité appliquée au monde de la santé et, ces dernières années, dans la recherche sur les dispositifs médicaux.

GHT : stratégie de convergence SSI, partie I

13 mars 2018 | Cédric Cartau | TribuneLa loi de santé 2016 impose, au sein d’un GHT, une convergence des SI. Après moult discussions, la notion de convergence est entendue par les pouvoirs publics comme un logiciel unique (le même) pour couvrir un besoin fonctionnel. OK OK, on peut ergoter sur ce qu’est un logiciel et jouer sur les mots entre modules, logiciels, progiciels ou que sais-je, mais la direction semble claire.

RGPD et HDS : quelles compatibilités ?

12 mars 2018 | Orange Healthcare | TribuneLes données de santé à caractère personnel vont bénéficier d’un nouveau cadre de protection avec le règlement général sur la protection des données, le RGPD, qui entre en vigueur le 25 mai 2018 et les nouvelles procédures de certification des hébergeurs de données de santé, applicables au plus tard le 1er janvier 2019. Deux éléments qui doivent contribuer à bâtir un écosystème de confiance autour de la santé numérique. Sont-ils pour autant compatibles ?

Convergence des GHT, état des lieux

06 mars 2018 | Cédric Cartau | TribuneRelaté par Ticsanté(1), l’Asip Santé publie un état des lieux sur l’avancement de la convergence au sein des GHT.

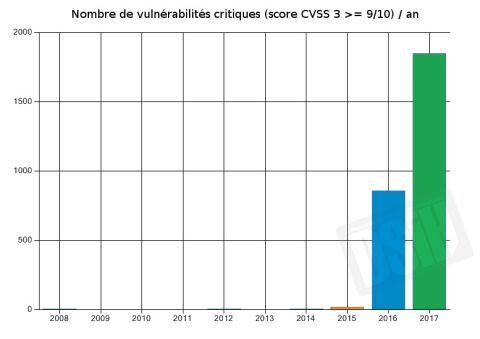

Explosion du nombre et de la criticité des vulnérabilités

06 mars 2018 | Charles Blanc-Rolin | TribuneSelon les chiffres publiés sur le site CVE Details [1], le nombre de vulnérabilités enregistrées par MITRE [2] dans son célèbre référentiel CVE [3] en 2017 atteint un nombre record de 14 712 vulnérabilités face à 6 447 en 2016, soit une augmentation de près de 130 % !

Intelligence Artificielle : Que faut-il croire ?

05 mars 2018 | Thierry Dumoulin | TribuneEntre le mythe de Frankenstein et la pression consumériste du marketing il est difficile d’avoir une idée claire de la réalité de cette technologie qu’on nous présente tantôt comme merveilleuse et tantôt comme terrifiante.

La CNAMTS mise en demeure par la CNIL pour le SNDS

27 février 2018 | Cédric Cartau | TribuneEn juin dernier, suite à une présentation du SNDS (Système National des Données de Santé) par la DREES à tout un parterre de responsables SSI de divers organismes (collectivités territoriales, CHU, administrations centralisées, etc.) certains RSSI exprimaient leur étonnement devant le manque de sécurité dans l’accès aux données du SNDS.

DPI de GHT : habilitations et contrôles, partie IV

27 février 2018 | Cédric Cartau | TribuneDans une première partie(1), nous avons examiné les deux grandes familles de politique d’habilitation dans les accès à un DPI d’établissement de santé. Nous en avons conclu que la seule méthode viable à terme au sein d’un GHT était celle du contrôle a posteriori. Dans une deuxième partie(2), nous avons décrit les trois conditions pour aller vers ce mode de gestion : concertation entre les CME, systèmes homogènes de sanctions au sein de tous les établissements du GHT et généralisation de l’analyse des traces d’accès. Dans une troisième partie(3), nous avons décrit les grands principes du système de contrôle d’accès aux données patients. Intéressons-nous maintenant à la question des accès aux données des administrateurs qui, à une époque pas si lointaine, faisait pas mal fantasmer dans les chaumières (j’ai connu des diplodocus qui refusaient de saisir des données dans un logiciel métier au prétexte que le DBA(4) y avait accès en direct en saisissant des requêtes SQL).

RGPD : la CNIL nous aide dans nos analyses d’impact

27 février 2018 | Charles Blanc-Rolin | TribuneAlors que nous sommes passés sous la barre des 90 jours avant l’entrée en application du RGPD [1], le fameux Règlement général européen sur la protection des données à caractère personnel, également connu sous l’acronyme anglais GDPR (general data protection regulation), pour lequel, de nombreux « vendeurs à la sauvette » proposent, grigris, amulettes ou encore élixirs permettant une miraculeuse mise en conformité immédiate avec le fameux règlement.

DPI de GHT : habilitations et contrôles, partie III

20 février 2018 | Cédric Cartau | TribuneDans une première partie(1), nous avons examiné les deux grandes familles de politique d’habilitation dans les accès à un DPI d’établissement de santé. Nous en avons conclu que la seule méthode viable à terme au sein d’un GHT était celle du contrôle a posteriori. Dans une deuxième partie(2), nous avons décrit les trois conditions pour s’acheminer vers ce mode de gestion : concertation entre les CME, systèmes homogènes de sanctions au sein de tous les établissements du GHT et généralisation de l’analyse des traces d’accès.

Nos sites web dans la lunette des assaillants

20 février 2018 | Charles Blanc-Rolin | TribuneDiffusion de logiciels malveillants, hébergement de pages de phishing, vols d’informations, porte d’entrée dans le système d’information, minage de cryptomonnaies(1)… Les raisons de s’en prendre à nos sites Web ne manquent pas, ainsi que les conséquences désastreuses qui en découlent : atteinte à l’image de l’établissement, perte de confiance de la part des patients, intrusion dans le système d’information, intégrité, disponibilité et confidentialité des données de santé mises à mal, et dans le pire des cas, risques pour la vie des patients. La sécurité de nos sites web n’est donc pas à prendre à la légère.

DPI de GHT : habilitations et contrôles, partie II

13 février 2018 | Cédric Cartau | TribuneDans une première partie(1), nous avons examiné les deux grandes familles de politique d’habilitation dans les accès à un DPI d’établissement de santé. Nous en avons conclu que, dès lors que l’établissement affichait une taille conséquente, avec des métiers de santé transversaux multiples et des accès 24/365, la seule méthode viable à terme était celle du contrôle « a posteriori » : tout est accessible au corps médical et au corps soignant, avec pour corollaire des accès systématiquement tracés, les traces minutieusement analysées et les abus nécessairement sanctionnés.

Le secteur de la santé représenté lors de la première édition des Scadays

13 février 2018 | Charles Blanc-Rolin | TribuneOrganisée par le CyberCercle (1), sous l’impulsion de sa directrice, Bénédicte Pilliet, la première édition des Scadays s’est déroulée le 8 février dernier, dans un lieu d’exception, l’hôtel de ville de Lyon.

Les beaux jours de l’aide à la décision et de l’IA en radiologie. Pourquoi pas d’autres disciplines médicales ?

06 février 2018 | Marius Fieschi | TribuneLes promesses et les annonces concernant les résultats des méthodes d’intelligence artificielle et l’aide à la décision en imagerie conduisent à s’interroger : pourquoi la radiologie ? Qu’est-ce qui la distingue d’autres disciplines cliniques pour lesquelles les prospectivistes ne disent rien ou sont plus réservés ? S’agit-il des caractéristiques de la discipline, des méthodes du deep learning qui seraient particulièrement bien adaptées à ce type de données, de la disponibilité des données massives, des types de décisions ou des conditions d’exercice en imagerie ?

DPI de GHT : habilitations et contrôles, partie I

06 février 2018 | Cédric Cartau | TribuneLa question de la politique d’habilitation des accès à un DPI d’établissement a fait couler beaucoup d’encre, dès que les premiers plans nationaux d’informatisation ont démarré au milieu des années 2000 : plan Hôpital 2007, puis 2011, etc. Tant que chaque service d’un hôpital était informatisé par un progiciel vertical de spécialité, la question ne se posait pas : dès lors que les DPI transversaux ont déboulé, il a bien fallu réfléchir à une politique générale, et pas seulement à l’accès des cardiologues aux dossiers des patients hospitalisés en cardiologie. Il y a, globalement, deux façons de répondre à ce besoin.

Après les crypto ransomwares, place aux crypto miners

06 février 2018 | Charles Blanc-Rolin | TribuneLes rançongiciels chiffrant, sont déjà depuis plusieurs années dans le spectre des équipes SI et SSI. En effet, quel établissement de santé peut se vanter de ne pas avoir eu à faire, ne serait-ce qu’une fois à l’une de ces attaques lors des cinq dernières années. L’infection de 81 hôpitaux britanniques par le ransomware Wannacry en mai 2017, en est sûrement l’exemple le plus marquant(1).

Le RGPD et l’IA

30 janvier 2018 | Cédric Cartau | TribuneDans un article récent(1), le Dr Laurent Alexandre s’interroge sur le frein que peuvent représenter les réglementations européennes dans la course mondiale de l’économie des data. Ce n’est pas la première fois qu’il développe ce thème, puisqu’on le trouve déjà dans son ouvrage La Mort de la mort(2) concernant la génétique.

Notre confiance dans le « chiffrement » remise en question

30 janvier 2018 | Charles Blanc-Rolin | TribuneLa sécurité, dans le secteur du numérique, ou plutôt, le sentiment de sécurité que nous pouvons ressentir, repose avant tout sur la confiance que nous accordons aux différentes technologies que nous utilisons. Le matériel, tout d’abord, et les récentes vulnérabilités Meltdown et Spectre(1), nous prouvent encore une fois, qu’il s’agit d’un paramètre non négligeable, puis les systèmes d’exploitation, fonctionnant en mode « boîte noir », pour une majorité des serveurs, terminaux et autres dispositifs médicaux équipant nos établissements de santé, pour finir avec les applicatifs, qui là encore, ne présentent que rarement le code « qu’ils ont dans le ventre ».

Inondations : Les données aussi

29 janvier 2018 | Thierry Dumoulin | TribuneIl n’y a pas que les fleuves et les rivières qui débordent en ces temps diluviens. Nos espaces disques aussi peinent à contenir la pluie ininterrompue des données numériques.

Le RGPD et l’autoréflexivité des SI

23 janvier 2018 | Cédric Cartau | TribuneCe qui frappe quand on étudie l’histoire des idées dans une discipline telle que les mathématiques, c’est ce qui s’est passé tout au début du xxe siècle. Pendant plus de deux millénaires, les matheux ont étudié des objets (la géométrie, les nombres, les équations) en essayant d’en dégager des lois, des théorèmes ou des propriétés. Au xxe siècle, une frange des mathématiciens (les logiciens) s’est mise à étudier comme objet… les mathématiques elles-mêmes, et a prouvé des théorèmes étonnants, comme les champs qu’il serait à jamais impossible d’investiguer(1).

La santé : secteur privilégié des mercenaires du clavier ?

23 janvier 2018 | Charles Blanc-Rolin | TribuneCette nouvelle année semble, comme la précédente, bien commencer.Demandes de rançon, fuites de données, ventes de données, menaces pour la vie des patients, les exemples d’incidents ne manquent pas, en particulier outre-Atlantique, mais aussi en Europe [1].Selon le rapport de l’éditeur de solutions de sécurité Vectra, le secteur de la santé a été le plus attaqué au premier trimestre 2017 [2].

Meltdown et Spectre à fond

16 janvier 2018 | Cédric Cartau | TribuneOn commence l’année à fond à fond à fond. Meltdown et Spectre ont alimenté la presse spécialisée toute la semaine – et ce n’est certainement pas terminé. Voir à ce sujet l’excellent podcast du Comptoir Sécu(1), qui propose une synthèse de très bon niveau, et que l’on peut le résumer de la sorte.

Faille processeurs Intel, AMD et ARM pas seulement une question de sécurité

15 janvier 2018 | Thierry Dumoulin | TribuneLe bug de protection mémoire révélé la semaine dernière a mis immédiatement en alerte tous les RSSI de la planète. Cependant, l’impact de cette faille dépasse le champ de la sécurité et est de nature à entamer profondément la confiance dans le numérique.

En quoi WPA3 va renforcer la sécurité de nos réseaux Wifi ?

11 janvier 2018 | Charles Blanc-Rolin | TribuneÀ l’occasion du CES de Las Vegas, le salon international de l’innovation dans le domaine du numérique et des nouvelles technologies, qui se déroule cette semaine, la Wi-Fi Alliance® a annoncé l’arrivée de la norme WPA3, implémentée dès cette année, elle viendra remplacer WPA2 (1).

Digital ou numérique, la fin d’une polémique ?

08 janvier 2018 | Thierry Dumoulin | TribuneLe GCS UniHA vient de renommer sa filière NTIC en filière Santé digitale et numérique. Cette initiative est de nature à réconcilier les tenants du parler vrai et ceux du parler bien.

Dysfonctionnement d’un logiciel : l’important, c’est la preuve (suite)

08 janvier 2018 | Par Me Omar Yahia | TribuneIl était une fois un GCS e-santé ayant conclu, avec une société de conseil, un marché portant sur des prestations de maîtrise d’oeuvre d'intégration et de maintenance du socle du système d'information santé régional "comprenant les composants d'un portail base sur un framework, un ou des annuaires sécurisés, un système d'authentification et d'identification unique pour l'ensemble des modules et des applications accessibles depuis le portail ENRS".

Y a du sport au village des RSSI

08 janvier 2018 | Cédric Cartau | TribuneLà tout de même, j’avoue que de mémoire de Cédric on n’avait pas connu un tel début d’année, un vrai feu d’artifice. Je vous laisse juge.

Meltdown & Spectre : l’Armageddon numérique ?

05 janvier 2018 | Charles Blanc-Rolin | TribunePaco Rabanne et Nostradamus ne l’avaient pas vu arriver celle là !

2018 : L’aube d’une nouvelle ère pour le réseau Internet ?

02 janvier 2018 | Charles Blanc-Rolin | TribunePour commencer cette nouvelle année, je vous propose de sortir des petits sentiers que sont nos SIH pour aller faire un tour sur l’autoroute Internet, sujet qui nous concerne tous, puisque que nous empruntons tous quotidiennement un « échangeur » pour rejoindre cette voie à grande vitesse.

C’est le jour des bonnes résolutions

02 janvier 2018 | Cédric Cartau | TribuneTraditionnellement, le premier article de l’année est dédié à la fois au bilan de l’année passée et aux bonnes résolutions de l’année à venir.

Externaliser le SI ? Oui mais pourquoi faire ?

26 décembre 2017 | Cédric Cartau | TribuneDans un récent article, le magazine ticsante relate une étude(1), menée avec l’APM, et selon laquelle pas loin de la moitié (selon la façon dont on interprète les résultats) des établissements de santé comptent externaliser l’hébergement des données. Avec un petit bémol : ils sont plus nombreux dans les non-CHU (55%) que dans les CHU (moins de 35%).

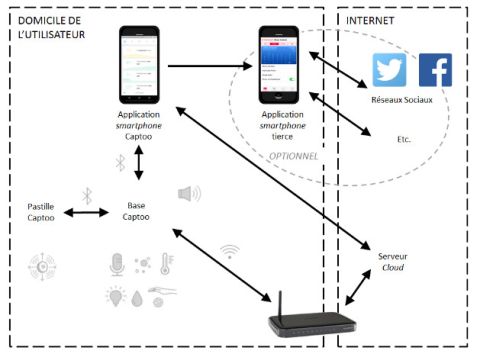

Le Machine Learning, nouvel accompagnant dans le suivi de patients souffrant de pathologies chroniques

21 décembre 2017 | Orange Healthcare | TribuneOrange Healthcare et la division Innovation, Marketing et Technologies (IMT) d’Orange ont démontré que les poussées de rhumatismes inflammatoires (Polyarthrite Rhumatoïde et Spondylarthrite) peuvent être détectées grâce aux data générées par un tracker d’activité couplé à la technologie de Machine Learning d’Orange Khiops©.

3ème Colloque SSI Santé du ministère (Partie 3)

19 décembre 2017 | Charles Blanc-Rolin | TribuneSuccédant à la sensibilisation(1) et au RGPD(2), le troisième thème abordé lors de ce colloque SSI co-organisé par la DGOS, la DSSIS, le service du HFDS et l’ASIP Santé, fut la mise en œuvre des démarches nationales de prévention des incidents SSI.

L’appréciation des risques façon Armageddon

19 décembre 2017 | Cédric Cartau | TribunePrenez deux RSSI, branchez-les sur la question de la méthode de l’appréciation des risques, et il y a de fortes chances que le lendemain à la même heure ils soient encore en train de s’écharper sur la question de savoir quelle est la meilleure. Petit historique.

Les GHT, fusion ou fédération ?

12 décembre 2017 | Cédric Cartau | TribuneJe ne sais pas pour vous, mais en ce qui me concerne ce sujet me titille, une sorte de vélo lancinant qui me trotte entre les deux oreilles et qui refuse de s’arrêter, avec son pédalier qui couine et sa sonnette qui fait dring dring à chaque passage. Car enfin, quelle est la cible du modèle GHT ? Et question bonus, quelqu’un a-t-il une fichtre réponse à cette fichtre question ?

RGPD, et alors ? Une synthèse positive et non alarmiste à l’usage des établissements de santé

12 décembre 2017 | Vincent Trély | TribuneDepuis quelques mois, le sujet « RGPD » sature la bande passante des canaux d’information des DSI et des RSSI de santé. Son application en mai 2018 (c’est bientôt), ses 99 articles et 173 considérants (c’est épais), les montants des amendes pour non-conformité (élevés) et l’ampleur du travail estimé (important) font partie des sources d’angoisse générées.

3e Colloque SSI Santé du ministère (partie 2)

12 décembre 2017 | Charles Blanc-Rolin | TribuneAprès la sensibilisation à la SSI évoquée dans une première partie(1), le second thème abordé lors de ce congrès fut le RGPD (2), qui entrera en application le 25 mai 2018 et pour lequel la mobilisation de chacun s’amplifie de jour en jour.

Les plus lus

e-santé

- 11/10/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) déploiement des usages

- 11/10/2022 - GIP Centre Val de Loire e-santé - (45)

Référent en Identitovigilance

- 11/10/2022 - GIP Centre Val de Loire e-Santé - (45)

Ingénieur de production

- 19/09/2022 - GIP Centre-Val de Loire e-Santé - (45)

Chargé(e) d’accompagnement Ségur/ SI ESMS